O seu computador pode ter “NSA INSIDE”

O mundo anda expectante face às revelações de Edward Snowden, os lideres das nações estão preocupados com a espionagem que está a ser levada a cabo pela NSA, agência de espionagem norte-americana e que é um colosso de aspiração de dados e que ainda não se conhece a verdadeira dimensão.

Na essência está o PRISM, um programa de vigilância de telecomunicações altamente secreto, que passou durante anos despercebido. Desde 2007 que o objectivo do programa é vigiar e monitorizar toda a actividade das telecomunicações, bem como avalia-las, de forma a recuperar informações armazenadas acerca de um determinado alvo e vigiar toda a comunicação em tempo real.

Este é um sistema de vigilância constante e em tempo real, vigia tudo aquilo que o utilizador faz nas telecomunicações como os seus telefonemas, actividade do Cartão de Crédito, mensagens nas redes sociais, sites na Internet que visitamos, email, SMS, Skype, fotografias, vídeos, IPs, transferências, notificações de login, e muitos outros dados.

Isso tudo é possível com a cooperação das empresas que fornecem esses serviços mas não só! Eles podem estar nos nossos computadores!

Logo após as revelações de Snowden o mundo começou a mexer-se mais energicamente. Se pensamos que os chineses são espiões, que os russos estão em todo lado e que o norte-coreanos são uma ameaça, ao pé dos americanos estes são uns meninos.

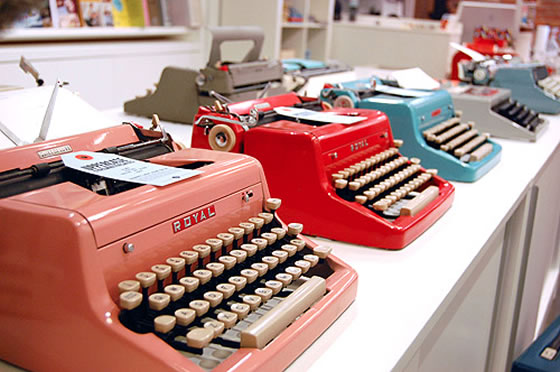

Nessa perspectiva o Serviço de Proteção Federal da Rússia, agência sucessora da KGB encarregada de proteger o presidente Vladimir Putin e os seus funcionários, colocou uma encomenda de 20 máquinas de escrever e está disposta a pagar 750 dólares por cada uma delas, de acordo com um relatório apresentado na quinta feira passada em Izvestia, como informa o The Washington Post.

Esta agência de segurança tem como missão parar esta corrente de recolha de informação secreta que nos últimos anos tem saído a público. A FSO acredita que usando máquinas de escrever irá parar com o que acredita ser uma luta desigual, onde os americanos estão em alta vantagem mas que as revelações recentes de Edward Snowden e do passado do website WikiLeaks deixa claro que as medidas têm de ser tomadas e já se conhece a arma do inimigo.

Mas e porquê máquinas de escrever?

Provavelmente porque a Intel NSA está dentro dos computadores.

Como referimos o programa PRISM da NSA (National Security Agency) fornece a essa agência de "inteligência" acesso a dados existentes nos servidores da Microsoft, Google, Facebook, etc., extraindo áudio, vídeo, conversas, fotografias, documentos, emails, etc..

O Prism é apenas uma parte do grande esquema da vigilância electrónica que cobre tudo o que é possível ser usado em comunicações; tudo o que são dados brutos que fluem através de cabos de fibra ótica e pontos de peering de Internet, copiando os destinatários em todos os destinatários de coloca nos seus emails, todas as compras com cartão de crédito, todas as chamadas telefónicas e a sua localização (cortesia do seu smartphone).

Mas então não existe software que use técnicas de criptografia que está consagrado nas clausulas de cada ferramenta que usamos, mesmo nas gratuitas, elas estão obrigadas por lei a respeitar normas de segurança e privacidade, isso inclusive está consagrado na constituição, o direito à privacidade e à liberdade de expressão.

Bypass encryption

Enquanto a maioria dos observadores externos acha que o trabalho do NSA é "crackar" as mensagens criptografadas, as notícias sobre o PRISM mostram que eles querem mesmo é ler todas as comunicações. Quebra de códigos é um último recurso.

PRISM

A NSA tem um historial de descobrir como aceder a mensagens antes destas estarem ou não cifradas, recorrendo aos simples mas eficazes keyloggers, para evitar ter de desencripitar e perder imenso tempo. Actualmente há, em cada um dos computadores, um novo método para a NSA estar "lá dentro".

Intel Inside

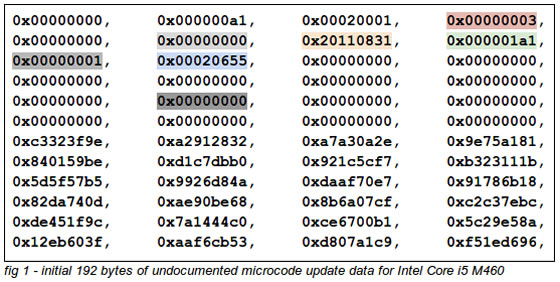

É inevitável um chip tão complexo não ter bugs. Os primeiros microprocessadores quando eram lançados no mercado só se esperava que não bloqueassem o computador, pois a única forma de os "reparar" era colocar uma versão nova do chip, não havia forma de reverter o problema. Mas tudo foi alterado, depois de um erro matemático particularmente embaraçoso, em 1994, que custou à Intel 475 milhões dólares, a empresa decidiu resolver o problema, permitindo que os seus microprocessadores permitissem entradas de correções automaticamente sempre que o computador seja iniciado.

PRISM

Desde 1996 com o Intel P6 (Pentium Pro) até hoje com o P7 chips (Core i7) esses processadores contêm instruções e rotinas que são reprogramáveis, num código denominado demicrocode. A Intel pode reparar bugs nos seus chips reprogramando os microcodes dos processadores com actualizações. Esta actualização, que dá pelo nome de microcode update, pode ser carregada pelo processador usando uma instrução especial do CPU reservada para esse efeito. Essa actualização não é permanente, o que significa que de cada vez que o utilizador liga o computador, o seu microprocessador sofre um reset para fazer um restauro do seu microcode, e a atualização deve ser aplicada novamente (através da BIOS do computador).

Desde o ano 2000, a Intel já colocou 29 updates do microcode para os seus processadores. O microcode é distribuído por 1) Intel ou por 2) Microsoft integrado na BIOS ou 3) como parte das actualizações do Windows.

Infelizmente, o formato da actualização do microcode não é documentado e está cifrado. Isto permite à Intel ter a certeza que ninguém possa alterar qualquer configuração do seu chip ou mesmo descodificar a informação presente no mesmo. Será que no microcode não estarão presentes instruções que forneçam informações remotamente do nosso sistema?

O cão que nunca ladra

A NSA cola-se a todas as empresas que lidam com comunicações electrónica, de grande e médio porte, mas nunca apareceu o nome da Intel colado a este cenário, será que este é mesmo o cão que morde mas não ladra?

PRISM

Ou, talvez, a NSA, que trabalha com Intel e / ou Microsoft, que conscientemente colocou um backdoors nas atualizações do microcode? Um backdoor é uma maneira de ganhar ilegalmente o acesso remoto a um computador contornando a segurança do mesmo.

Este é um comportamento muito conhecido, o de tentar colocar software malicioso num computador através de um rootkit. Os chamados rootkits são de difícil detecção e podem proporcionar a um hacker o controlo total sobre o computador. Este malware abre passagens secretas para que quem o enviou, possa controlar a máquina remotamente. Ao contrário dos trojans os rootkits infiltram-se num nível mais profundo do sistema operativo, usando privilégios de segurança para se esconder de modo mais eficiente. Mas já há defesas nos sistemas operativos para este tipo de malware!

Código do kernel e os dados para alteração.

Mas e se pudesse usar as configurações e o estado do hardware do processador para esconder alguma coisa? Aí estaria invisível a todas as técnicas de protecção aos rootkits que foram já desenvolvidas nos sistemas operativos.

Quem está em jogo?

Uma vez que o microcode (actualizavel) esta presente nos processadores, não é necessário grandes técnicas de ataque para obter informações de um sistema. Além disso eles conseguem definir qual o target, através de actuações "aparentemente de segurança" (parece irónico mas pode ser verdade). Equipamentos como smartphones, routers, switchs, etc..., tudo pode estar comprometido porque todos estes equipamentos têm CPU ( com o microcode a correr).

Isto de facto pode levar a equacionar se a velha máquina de escrever não estará de novo na moda, principalmente nos bastidores onde se decide o futuro dos povos, isto para o bem e para o mal...faz lembrar aqueles que compram um cartão SIM, fazem uma chamada e deitam o cartão fora! Por isso compreende-se que o Kremlin ande a limpar o pó às velhas máquinas que tem guardadas e comece a pensar em alimentar de novo os pombos correio.

Via | VB

Se isto for mesmo assim, se for verdade, quem estará a usar as informações recolhidas?

Este artigo tem mais de um ano

A MS já respondeu a isso (dentro do limite que pode fazer porque isto está em tribunal):

http://www.wpcentral.com/microsoft-responds-nsa-controversy-were-not-spying-you

“Microsoft does not provide any government with direct and unfettered access to our customer’s data. Microsoft only pulls and then provides the specific data mandated by the relevant legal demand.”

Claro! Achas que todos eles iam reconhecer a espionagem eletrónica? Agora é só contenção de danos. Como dizem os pinguins do filme Madagascar – “É sorrir e acenar pessoal”.

+1

Nem mais.

+1

+1

Achas mesmo que a Microsoft vai admitir que participa no esquema? E quem diz Microsoft diz outra empresa qualquer.

Isto é apenas uma manobra para não manchar a imagem da empresa, daqui a uns tempos já ninguém se lembra e a festa vai continuar.

+1

Desconhecia a existencia do microcode, pensava que os CPUs possuiam uma ROM, e como ja havia sido testados antes do lançamento, estariam livres de bugs.

Então eles para atualizarem o microcode só por atualização da bios? as as atualizações da MS conseguem fazer esse trabalho? :s

P3? XD

P3?

Qualquer processador ou microcontrolador pode ser actualizado o seu software.

Nos primórdios isso era verdade. Um processador apenas era programado uma vez (ROM e PROM-Programable ROM).

Mais tarde apareceram as EPROM-Erasable PROM (reconhecem-se pela janela de vidro em cima do chip), que na prática permitia umas 10 reprogramações e tinha de ser apagado o programa anterior com UV.

Por último apareceram as EEPROM-Electrically EPROM, que permite um número muito elevado de reprogramações.

Por mim estão à vontade não tenho nada a esconder.

De preferência que analisem o código que tenho desenvolvido, pode ser que me arranjem emprego.

Cumps

+1

Não tens nada a esconder? Então publica aqui o teu extracto bancário, as fotos da família, as preferências sexuais, posições politicas, etc.

Ou só deixas os governos, que são 100% de confiança (ironia), saberem estas informações?

lol? queres o extrato bancário? na boa… queres um video porno de mim e da minha namorada, toma lá mas nao fiques roído pelo corpo dela, pois tu apenas vês mas quem a come sou eu…. é o que eu digo, anda tudo com a mania da perseguição, como se tivessem algo muito precioso a esconder (não digo que nao tenham, acredito que haja pessoal com medo de mandar ca pra fora certas coisas) já agora, se eu mandar ca pra fora as fotos, será que fazem voodoo ou macumba com elas? LOL

Tanta conversa mas ainda não meteste aqui os teus dados, incluindo o acesso web ao banco.

Já que não tens nada a esconder, mostra lá essa informação ao pessoal.

Vou partir do principio que não consegui passar bem a minha mensagem. Vou tentar explicar melhor.

Se a NSA está a recolher informação a torto e a direito sobre todas as pessoas, suspeitas ou não, conseguem saber tudo o que querem sobre essa pessoa.

Agora imagina isto a nível nacional (EUA, por exemplo). Criam uma base de dados, cada pessoa tem um perfil, sabem com quem falas, que ideias tens, se podes ou não ser contra as políticas do governo, se és capaz de te revoltar, se és um anarca, se és gay, a tua religião, etc, etc, etc.

Quando têm este tipo de informação, fazem o que querem com as pessoas. Nós perdemos poder, não nos podemos revoltar porque sabem quem é que é capaz de ir para a rua e quem apoia as políticas e por aí adiante.

Juntando a isto os campos de concentração que a FEMA já criou nos EUA + os caixões de plástico que andam a armazenar aos milhares, se vivesse lá, acho que não conseguia dormir lá muito bem.

Nós, ou pelo menos a maioria das pessoas que visitam o pplware, já nascemos num mundo livre, sem ditadores ou guerras aqui perto, fomos habituados a fazer e a dizer o que se quer e pensamos que ditaduras, guerras, perseguição e falta de liberdade é coisa do passado e que nunca mais vai acontecer, o que não é verdade porque as mesmas ideias andam por aí e nós, população, somos cada vez mais controlados.

Espero que esteja enganado e que daqui a uns anos não me sita no direito de dizer “eu avisei…”.

Boa noite, exatamente Sat!

A NSA atualmente não passa de um ‘frontend’, o Prism é só a base da pirâmide de vigilância e controlo que esta a ser implementada… entre 2016 e 2025 ate o que tens no frigorífico vão saber… em 2050 não segues a lei (imposta) ‘desligam te o cérebro’…

eu percebi o que tentas-te transmitir. mas não é de agora que os eua querem meter o bedelho =/ em tudo..

Os USA são neste momento a face mediática destas acções de vigilância electrónica (e não incluímos a vigilância feita com camaras). Há ainda muito mais estados que a aplicam já: França, Inglaterra, Rússia, etc., e desses ninguém fala ou quer falar. E por cá: já viram a quantidade de camaras que estão espalhadas nas nossas autoestradas, vias rápidas, estradas e ruas do nosso país?

Servem só para segurança rodoviária? Acham que sim? Inocentes!

+1

O problema é mesmo as capacidades de ditadura que eles têm. Os maiores crimes são cometidos por aqueles que seguem as regras. Quem quebra as regras às vezes está a fazer o certo.

Em espanha já não podes sequer virar um painel solar para o sol, é ilegal. No entanto autosustentabilidade é o caminho certo. Estás a entender?

O que o Sat disse acima não é NADA descabido, infelizmente.

Acho que eles gostam de costas 😉

“Por mim estão à vontade…” Aconselho-te a ler um pouco da poesia de Bertolt Brecht.”Penso que começaram com os comunistas,mas como nunca fui comunista…que se lixe!”…

Peço desculpa pelo offtopic mas podem-me informar se existe algum programa que permita colocar o endereço de uma página de uma empresa e ele automáticamente me abrir todas as páginas existentes nesse mesmo endereço.

respondeste a tua questao logo ao inicio

OFF TOPIC

Só as que estão linkadas no index, o resto tens de fazer root.

Para consultar basta o google, no campo de busca coloca por exemplo:

site:www.publico.pt

site:pplware.sapo.pt/informacao/

Vao aparacer todas as paginas que comecem com esse endereco.

Se queres mesmo “abrir” ou fazer o download escolhe um dos varios browsers que tem a opcao offline.

Não podemos-te informar…

Pergunta à NSA 😀

Pergunta ao snowden como é que se faz, as passwords do teu pc não é Preciso pq ele já tem e também ja vou o que tu andas a comer… Enfim, em vez disso pesquisa no google sinônimos de ética, privacidade e depois alguém responde ao offtopic

É normal que todos neguem o envolvimento, até as próprias agências têm a lata de mentir ao congresso, o que é crime nos EUA. Agora andam todos a negar, mas até o Snowden aparecer, andavam todos caladinhos.

A verdade é que a NSA tem muito poder, faz o que quer e poucos lhe podem fazer frente. Aliás, até é mais vantajoso para as empresas participarem no esquema porque depois ou são pagos por isso ou ganham contratos do estado.

este esquema de vigilância tem dois lados. um bom e outro mau. o bom é que existem pessoas a trabalhar para que possamos viver num mundo mais seguro. a parte má é que estamos a ser vigiados como que se estivéssemos dentro de uma casa cheia de câmaras a observarem-nos…

é bem provavel que os chips intel ou AMD, sistemas windows, android e iOS’s tenham mecanismos de vigilância integrados. mas tb temos que ter em conta que não existem sistemas perfeitos… resta-nos usar do *hacking* para nos protegermos.

quem estará a usar essa info? espero que sejam as agências de segurança. parece-me que esta coisa da vigilância poderá vir a ter as mesmas consequências que a pirataria digital. quanto mais batalham para combater, mais a coisa se propaga.

Pesquisem por Manchurian Chip

Por isso é que os pedofilos são todos apanhados.. Nem tudo é mau..

Os pedofilos são todos apanhados? Qual é a tua fonte?

Em nome da segurança nacional abdicamos de um DIREITO NATURAL como a liberdade individual?

Não podemos deixar uma coisa destas acontecer.

Para apanhar os “pedófilos” deve primeiro obter-se um mandato do tribunal depois de encontradas suspeitas de tal e ai sim ir vasculhar tudo.

E isto cria precedentes. Os “pedófilos” agora vão ser muito mais prudentes. Vão utilizar tudo o que conseguirem para andarem na sombra. Palhaçada…

ERAM apanhados. E sim, é uma grande ilusão pensar que um Mundo totalmente vigiado é um Mundo mais seguro. Quanto mais vigiado é um sistema mais fácil é iludir esse mesmo sistema, ou então esse sistema de vigilância é tão perfeito que colapsa sobre si próprio, por excesso de informação redundante utilizada para justificar a sua própria existência. E até hoje nenhum sistema totalitário e vigilante, no Mundo moderno, sobreviveu mais do que duas gerações.

Estou a começar a suspeitar de tudo o que me rodeia!

http://media.tumblr.com/tumblr_lnvj3ahoWG1qirf7d.gif

Vejam a serie “persons of interest” neste momento parece uma realidade.

Cumps

É muito lindo estarmos sempre ligados, mas cada vez gosto mais de ficar “off-line”. Já há muito tempo que alguém me disse a respeito das redes sociais “caminhamos rumo a um totalitarismo voluntário”. Se a somar a toda a informação que voluntariamente colocamos na net somarmos aquela que nos podem roubar, MEDO!!! Que futuro?

Que artigo mais anormaloide. Mesmo se o cpu tiver codigo da NSA como é que eles conseguem a informação? telepatia? magia? evaporação?

Basta não ter o pc ligado a qualquer rede. Quais máquinas de escrever…

que comédia o teu comentário. um pc (ou qualquer outro device) se não tiver acesso à rede, não é mais do que como um avião enfiado numa garagem. e para que serve um avião enfiado numa garagem? para ganhar pó.

Como??? Estava perdido se tinha de parar de trabalhar por não ter acesso a rede, um computador serve para muita mais coisa do que estar ligado a rede amigo, calma lá com isso do avião na garagem.

A ideia das máquinas de escrever tem a vantagem que não é mesmo possível recuperar registos do que quer que tenha sido feito lá (a não ser pelas folhas claro).

Mas sim, concordo contigo quanto ao artigo. Artigos destes publicado por pessoas que até dão palestras de seguranças de redes (se não estou em erro era redes). Deviam estudar um bocado melhor o funcionamento de um processador e o modo como funciona o acesso remoto antes de fazerem artigos especulativos destes, em que são lidos por milhares de pessoas que não têm muito conhecimento de informática e que acreditam nisto sem pensar, porque lhes ensinaram a instalar uma impressora no passado.

Não estou a dizer que concordo com o que tem sido feito pela NSA, estou a dizer que devem pelo menos ter mais cuidado com a forma como transmitem informação, pois criam ideias erradas aos leitores, pois apesar de possivelmente serem o blog informático com mais tráfego em portugal, suponho pelos vossos artigos e comentários que apenas para aí 10% dos vossos leitores é que percebem de informática de um modo mais aprofundado.

Pedro tens razão nesse ponto, mas estás-te a esquecer de um pequeno pormenor, qual é a percentagem de pessoas em todo o mundo que não tenha internet ou que nunca tenha usado internet?

Hoje mais de 90% da população mundial tem internet e há negócios e serviços que dependem do uso da mesma.

Basta procurares um pouco e veres a quantidade de dados gerados por ano.

Worldwide Internet users

2005 2010 2013a

World population[9] 6.5 billion 6.9 billion 7.1 billion

2005 2010 2013a

Not using the Internet 84% 70% 61%

Using the Internet 16% 30% 39%

Users in the developing world 8% 21% 31%

Users in the developed world 51% 67% 77%

Baixa la os 90% para 39%(que e a realidade) e talvez o ponto de vista mude completamente. Passaria a Dizer que: so uma minoria esta preocupada com o problema.

Por esta razão talvez a espionagem nao seja a nossa maior prioridade… penso eu de que.

Aquele abraco

Mesmo assim, 39% da população, são aproximadamente 2,77 biliões de pessoas.

É pouco?

Só para teres noção da quantidade de dados gerados por dia, em 2012 foram gerados 2,5 Exabytes.

Explicando melhor estes dados:

277,000 de Tweets /Minuto

2 milhões de queries de pesquisas no Google /Minuto

72 Horas de video enviados para o Youtube /Minuto

100 milhões de emails enviados /Minuto

350GB de dados gerados por minuto pelo Facebook.

Mais de 250 mil chamadas telefónicas por minuto feitas a partir da rede Sprint.

Ainda falta incluir chamadas telefónicas de outros operadores e SMS.

E também conversas, chamadas de voz e de vídeo pelo Skype e mais um ou outro serviço.

Estes dados são de 2012, portando neste momento devem andar um pouco acima.

Independente da percentagem seja 90 ou 39%, a quantidade de dados gerados diariamente são gigantescos.

As pessoas não se preocupam porque pensam que por não terem nada a esconder que não há mal serem espiados.

Helder,

Penso que 5 bilioes e muito mais que 2 bilioes.(prerspectivas diferentes para a maioria nao achas?)

Como bloguer “Autor” tens a obrigacao de ser exacto na informacao que forneces.

Nao preciso que me dez nocoes depois de um disparate destes.

O que me tentas explicar esta em milhoes de de sites da internet e nenhum assinado por ti.

“2012 foram gerados 2,5 Exabytes.” Espero que nao estejas a dividir esse valor por 2.5 bilioes de utilizadores, ou estarias outra vez errado.

quando atacas, deves atacar com a arma certa ou arriscas-te a dar um tiro no pe.

Aquele abraco

Porque o único registo existente fica em papel, numa única folha de papel.

Mesmo com um computador não ligado à internet é possivel saber o que a pessoa está a escrever no computador. Vaí daí os russos quererem maquinas de descrever mecanicas. E mais não digo para não alarmar mais a plebe.

Diz-me então quantas pessoas não usam internet, quase toda a gente usa e depende da internet, nem que seja pelo “vício” de entretenimento. Aliás, tu próprio tiveste que te ligar à internet para comentar aqui. Desliga-te da internet, quero ver quantos dias passas sem voltar a ligar…é caso para dizer, que post mais anormaloide…

Anormaloide? Toma lá o que quiseres, mas hoje já aprendeste algo que desconhecias e fica atento, pois eles andam aí e foram atitudes como a tua que deixaram isto chegar onde chegou 😉 continua!

Como a dele e de muito professores e oradores de Portugal, aos anos que falo nisto e investigo esta área achavam me um conspirador maníaco lol. Quando vi a noticia do Prism pela primeira vez em publico não resisti em contactar alguns antigos professores meus com quem tive serias discussões sobre o assunto.

Acho que devemos começar a ser paranoicos.

Corrijam carrão SIM no texto.

Obrigado

Done. Obrigado pelo reparo.

A melhor técnica para combater o acesso indevido a informação é a conhecida “contra-informação”.

Tal como o grupo de adolescentes que foram parados no aeroporto de NY por dizerem no twitter “we gonna blow up NY”, quando na realidade estavam a referir em modo de festa e não tinha nada a ver com bombas, o resto do mundo pode começar a fazer o mesmo.

Como é que enganas a velha cusca do teu bairro ? Começas a espalhar boatos que não são verdade até ela ficar completamente a toa 🙂

10 Likes for you 🙂

Completamente de acordo. Um exemplo seria de inutilisar a informação que uma pessoa têm no Facebook por exemplo (falso nome, falsos lugares visitados, falsas fotos, falsos tags sobre fotos tuas, etc). Demora algum tempo mais no fim trás frutos.

como é que a a gente não sabe se és tu o nsa

porque um governo haveria de ter a possibilidade de conseguir controlar todos os computadores , é impossivel , só os tolos pensam isso , é mais certo os piratas controlarem isto que os governos ,

O problema é que tudo é possível.

Da mesma forma que hackers individuais aproveitam-se de falhas nos sistemas operativos, hardware e outros sistemas, agências como NSA e CIA podem fazer o mesmo.

Desculpa discordar. A NSA e CIA não podem fazer o mesmo, podem fazer melhor. E podem porque têm os meios e o poder que nenhum grupo de hackers pode ter.

Sim, faltou-me incluir esse pormenor, do melhor por causa dos meios que têm.

Obrigado por completares. 🙂

é muita informação a assimilar é difícil existir informação objectiva , para os piratas é mais fácil tem objectivos ,que retirarão , com um objectivo, a informação tem de ser difusa

Não é impossível!

Quando houver actividades suspeitas, são efectuados filtros.

Estás a ser irónico?

Vamos imaginar que a Microsoft deixa uma backdoor para a NSA. Quantos computadores conseguem controlar ou espiar?

Se vão espiar todos, provavelmente não, neste momento nem devem ter recursos, mas se quiser, espiam.

E é por isso que os EUA estão a evitar ao máximo comprar software e hardware a países como a China…

Filme: Eagle Eye

antes eram “só teorias da conspiração” agora já ficam preocupados, desde que vi a teoria do inside job acredito que os governos querem controlar toda a nossa raça… quando der mos fé disso vai ser muito tarde…

sei lá se as vacinas que tomei em miúdo não tinham micro-gps’s… sei la se não existe uma raça alien por detrás de todos os governos(esta é demasiado ficcionista lol)… a única coisa que sei e que vivo numa falsa liberdade e que fui formatado para seguir os padrões da sociedade “moderna”…

as vezes preferia ter nascido numa tribo qualquer da Amazónia…

estamos na época da escravidão moderna…

“Fortaleza Digital” … só me consigo lembrar desse livro no meio de tanta noticia da NSA/PRISM.

Estas máquinas já “circulam” por este País há algum tempo e como ainda ninguém falou delas aproveito para deixar o link com as Empresas que são clientes:

http://www.cellebrite.com/company/customers.html

Eu já vi uma destas máquinas numa loja Vodafone, modelo básico.

Mas o modelo topo de gama faz tudo e à distância.

Ver esta notícia já antiga:

http://news.cnet.com/8301-17938_105-20055431-1.html

O Big Brother já existe há muito tempo.

Por curiosidade quem fabrica estes aparelhos não são os Americanos!

Eu tenho a certeza que já por varias vezes entraram nos meus telemóveis e andaram a vasculhar tudo e mais alguma coisa. Como eu sei ? Muito simples. A bateria dos telemóveis misteriosamente diminuiu a sua durabilidade. E foi tudo feito remotamente sem qualquer ligação física (cabo de dados). Ou seja, tem um back door nos telemóveis que os deixa entrar e até atualizar o sistema operativo remotamente se lhes der na telha.

a presença é física alguem alterou o telemovel , o telemovel não vem assim

como não temos a certeza que não es tu que fazes isso?

se calhar és tu

tenho 1 amigo que é criador de software , recentemente foi enviado pela empressa para a america para um curso ,quando veio , falou da proxima tecnologia da 4ºgeraçao que alguns cpus i5 e i7 com 128-bit e 256-bi e VEX, alem do cpu+controlador grafico , traram tambem 1 modem 3g integrado no cpu , que mesmo com o computador desligado(nao na fixa) consegue aceder remotamente ao nosso pc e ligam apenas o disco rigido e veem o que quizerem??????segundo ele conseguiu informar-se , a intel diz que é uma medida de segurança!!! assim pode-se saber aonde esta o computador roubado com exactidao e pode-se ligar a webcam para filmar ou fotografar o ladrão!!!!alguem mais confirma isto?????se reaalmente for verdade já era privacidade e é desta que não troco o meu q6600 , ao menos este não me espia!!!!

Não me admirava nada…

Cumps

1º o pc tinha d ter uma fonte de alimentação para essa coisa, 2º o modem 3g por si so n serve d nd s n tiver um cartao sim ou outra forma d s ligar a uma rede movel.

Hmmm desconhecia isto do microcode, grande grande artigo ó Bítor.

As cenas que desconheço!

Como nada é invulnerável, e tudo com tempo, pciencia e dedicação é possivél… se alguém atacase a base de dados da Prism, seria uma espécie de mina de ouro!!!! isso porque uma pelos vistos contém todos os dados de todas as pessoas “senhas e administradores de contas bancárias, localização tempo real permite por ex facilmente assaltar uma casa, extorquir dinheiro a alguém facilmente devido a fuga de informações, entre outros”.

E não é assim tão difícil malta…

A questão não tem haver como furar uma firewall de sistema etc…basta ter la alguém a tbr no projecto tal como esse “Edward Snowden” que pode vender as informações a quem quiser como proveito próprio…

Os ficheiros da IBM e a sua capacidade de cálculo foram usados por Hitler para localizar e prender judeus, ciganos e outras etnias. A NSA até pode estar a usar os dados apenas para caçar “terroristas”. Mas eles têm a informação e de hoje para amanhã o mundo pode mudar, para pior, como aconteceu no início do sec XX. E se um maluco profundo sobe à presidência americana (sim alguém ainda pior que Bush junior)?

Notar que a NSA usa a espionagem não só para fins de segurança nacional. Ela também faz espionagem industrial. Se um de nós tiver uma ideia muito boa e a desenvolver num computador ligado à rede pode ser que essa ideia acabe patenteada por uma empresa americana, antes de o seu autor saber.

lololol…… “”O cão que nunca ladra”” ???

http://pt.wikipedia.org/wiki/Watchdog_timer

o dog é piada …

Low level degug.

Watchdog em todos os systems pc´s maquinas caros só servem para detectra erros.

Ex: vai em um carro com ABS pisam uma pedra que corta 1 fio do sensor ……

o (Watchdog) micro kernel ou driver vai indicar ao SO que ouve 1 erro e que desative o abs nada mais . usar isso como keyloger para espiar é pura ficção cientifica …………….

Agora já sei…..!! bingo quando o meu pc aquesse demais é a NSA que me o desliga.

Na realidade e o Watchdog que esta na bios .

“Provavelmente porque a Intel NSA está dentro dos computadores.”

Deviam ter parado o artigo aqui… Provavelmente a minha avó se tivesse asas era um avião. E é só o microcode da Intel que tem backdoors? Existem mais fabricantes a nível empresarial que não a Intel e a nível doméstico temos a AMD ainda.

O microcode é mais baixo ainda que assembly… O que o coloca junto a código máquina. Como é que o processador sabe os endereços da minha placa de rede ou teclado ou disco? Como sabe os files temporários ou não onde tenho info de cartões etc? A um nível baixo um processador é uma calculadora só que milhões de vezes mais rápida, não passa disso. A esse nível não se faz “nada” de complicado sem a ajuda de um SO… E se precisamos do SO não faz mais sentido colocar logo lá as coisas? E não, não estou a atirar pó ar como se fez aqui.

Infelizmente fui obrigado a estudar funcionamento de processadores…

O que está dentro do microcode? Não fazes a mínima ideia, não podes lançar essa poeira ao ar, até porque é um caso que nem mesmo as autoridades de segurança não conseguem explicar qual é a acção deste código com o sistema operativo, mesmo antes deste carregar os sistema de segurança. Portanto… não lances pó ao ar.

Oh Vitor, quem lançou o pó para o ar foste tu a supor uma coisa… A info que dei foi factual. Não interessa o que está dentro do microcode a não ser que seja um minisistema operativo que tenha drivers e tudo e mais alguma coisa para detetar os meus dispositivos e saber exatamente onde ir buscar a info. As coisas não acontecem por magia. E de fabricante para fabricante os endereços de dispositivos são diferentes, posso ter um disco em NTSF e outro em FAT, etc. Ou seja, mesmo que saiba o endereço do disco (que nunca vou saber porque posso ter mais que um…), nunca vou saber a info que ele tem porque está codificada de forma diferente.

Quando me mostrares um SO que ocupe 192k que seja compativel com tudo (porque o microcode é desenhado especificamente para cada tipo de processador) então acredito. Até lá, nem especulação merece.

“O microcode é mais baixo ainda que assembly”

Errado. O microcode é mesmo escrito em Assembly. A cada instrução máquina corresponde uma mnemónica que se trata de uma instrução Assembly. Cada instrução Assembly apenas corresponde uma instrução máquina, ao contrário do C, p ex., que a cada instrução poderão corresponder muitas instruções máquina.

Cuidado. O Watchdog não serve apenas para isso. Vou-te dar outro exemplo de aplicação do watchdog. Um comado de televisão, p ex. por razões obvias, tem como ponto crítico o consumo energético. Como toda a gente sabe, nem sempre se está a carregar nos botões, logo o microcontrolador não necessita de estar sempre alerta. Ou seja, na maior parte do tempo está em modo sleep. De tempos a tempos (entenda-se uns 100ms) o micro é acordado pelo watchdog para executar a tarefa de verificar se alguem carregou num botão. Se sim, executa a tarefa pedida. Se não, volta ao sono.

Como o próprio nome indica, é um cão de vigia, que pode vigiar muita coisa.

Tens é de usar um micro kernel que te ensine a escrever Português!

Bom artigo.

Com o devido respeito, de todos estes post’s consegue-se verificar a idade aprox de cada comentador e/ou o nível de dependência da internet de cada um quer seja pela asneira que dizem quer pelo nível de conhecimento informático, político…

O nível de afectações que um PRISM tem é incalculável.

E porque não o reverso da medalha?

Em questões de segurança acho que estamos falados.

O que oferece um Estado a uma empresa em troca do acesso contínuo aos dados recolhidos, respectiva concentração dos mesmos e análise final?

O que desejam empresas gigantescas? Maiores lucros.

Concerteza não serão inquéritos de satisfação porta a porta que fazem essas empresas terem cada vez mais lucros, antes um acesso a uma base de dados com todos os números que os possam levar em determinada direcção.

Por outro lado, tendo em conta que o ser humano é insaciável por natureza, é fácil implementar formas de controlo cada vez mais audazes como exemplo os óculos que filmam em plena rua sem a denúncia de apontar uma câmara.

EUA têm pouco mais de 1 século, são um povo formado sem cultura para onde fugiram e foram deportados muitos mal-feitores da Europa e que formaram um país selvático. É um país com pouca cultura e narcisista e que portanto sente a necessidade de tornar os outros iguais a si.

Para quem esta mt preocupado, basta criarem o vosso SO de raiz e isso fica facilmente resolvido. Agora podem começar a trabalhar!

Não chega! Precisas de pelo menos processadores novos!

nice doc sobre o assunto

Horizon Season 52, Episode 6 – The Age of Big Data

85C751B11A5155249B267C92975E4E5339B2FBC2

Deixo um comentário postado no artigo original (que não é mais que este mas em inglês) que basicamente agrega tudo o que penso sobre este artigo:

“I think this is a little paranoid.. I know a little about the microcode updates and they can only modify instructions, there is very limited storage inside the chip for these updates and these microcode updates are not programs in the way you think of them..

Even if Intel are adding special instructions they still need to be executed in the form of an external program and this program needs to be loaded in to memory like any other code. If you can load and hide the program that contains your new instructions you can load and hide a virus or a key logger. MS are in a much better position to do something like this than Intel but Windows code is pretty well scrutinized by security researches and hackers alike.

For example: Where is intel going to hide the results of the logging and how are they going to get those logs to the NSA? All of this takes a lot of software, you can’t do it all in hardware because you don’t even know what my networking card is or what it connects to. This is why drivers and software stacks exist. Even if they figured this out and even if Intel hid the code in a private secure chip and ran it in spare cycles you could still log the network packets when they send it out. There is no such thing as a packet you cannot sniff and on a small private network you can account for every packet and there are physical layer debuggers so they can’t hide anything there either. It wouldn’t take long for some open source guy to find something suspicious either in memory or in a network packet.

The CPU is not even connected to the keyboard, you have to go through the NB, SB and the USB host and an unknown number of hubs to get to the keyboard packets and then you just have to decode certain HID packets. This requires a significant amount of software – this is why software exists, you are not hiding it in a micocode update.

While the microcode update is not documented and could hide nefarious actions you have to remember the micro code is just the start of a very long chain of hardware and software protocols which are fully documented and difficult or impossible to hide in. A coverup this big would involved so many people it would never happen.”

Aleluia alguém com 2 dedos de testa… Foi o que disse lá em cima. Esta cena de pessoal que acha que as coisas acontecem por magia dentro de um PC leva a artigos deste tipo que são só alarmistas.

Epa Pedro desiste e deixa as ovelhas seguirem o rebanho.

Mas tou contigo na tua opinião acerca de tudo isto, mas e giro ver o panico espalhado.

Porque é que vocês assim que os tp-link são tão baratos…..

Alguém já mandou uma dica para o ar… como é que sabem que as caixas pretas da Zon (a que eles chamam Box), por exemplo, não tem lá uma câmara a filmar tudo o que fazem à vista do aparelho? E como sabem que não tem um microfone também?

Já repararam como se desligarem o aparelho durante alguns dias, eles (Zon), vão telefonar de volta a dizer que tem o aparelho desligado e o que é que se passa? Sei que eles não precisam de ter uma câmara e/ ou microfone lá dentro, mas nada os impede de lá meter e “esquecerem-se” de dizer aos clientes.

1 qualquer eng. de pt sabe (ou devia saber) como escrever em asm 1 controlador.

Isto se não faltou as aulas de microprocessadores. Google (sebenta microprocessadores).

2 Rom http://pt.wikipedia.org/wiki/Mem%C3%B3ria_ROM (Aplicações da Memória ROM)

3 a bios é mais que suficiente para ligar um pc a internet….. ou 1 imagem de disquete

1.44MB tipo freebsd se calhar esta na rom da minha impressora…..

A nsa usa(bem não trabalho lá) soft para espiar de isso não tenho duvidas , mas só la entra pq tem as chaves …. E isso é um problema politico, não do Windows, nem do Linux Ios ……

A rsa responsavel pelos cartões de crédito controla todas as transações a nível mundial. pq é que tem sede em Israel? Pq não aqui na Covilhã há tem a ver com a lei …….. e eles espiam mais que os dos USA.

O bug. da Intel…. Está na rom …. O update corrige falha de hardware.

há uns anos atrás “gozavamos” com slogan da Intel, em vez do “Intel Inside” diziamos “It tells outside”.

o que eu disse é apenas uma curiosidade pois considero que não há razões para alarme. vou dar outro exemplo: há uns anos surgiu um rumor que a MS andava a espiar os utilizadores do Windows, então alguém com um sentido de humor peculiar disse num forum que a melhor maneira de se protegerem era indo ao system32 e apagar um ficheiro especifico…resultado, as maquinas deixavam de bootar para o WIndows :-). isto tornou-se viral e houve muiiiita gente a ter que selecionar a “last known good configuration”, ou pior.

como é que não sabemos que não és tu que es da nsa , voces devem de ser mais que nos

Se calhar…Eles andem aí

Kernel ->ok

http://os.inf.tu-dresden.de/fiasco/build.html

L4 Runtime Environment ->ok

http://os.inf.tu-dresden.de/L4Re/l4env.html

Flux µ-kernel Environment ->“”the API is currently 110 pages long (but mostly white space).””

Ok, acho que falei demasiado cedo, como user para mim é (close-sourece), como tal e me impossivel recompilar o selinux…..

raios….

Vou ter que ir buscar o 128k Zx spectrum ao sótão?

Bons tempos do TK 85x, MSX, Commodore Amiga… Privacidade total. Vamos reinventar a roda!

Bom dia,

Quem escreve artigos destes tem jeito para a teoria da conspiração.

Só acho que ao invés de vir para aqui na WEB publicar estes disparates, faria bem melhor serviço se desse umas aulas de informática à maioria dos portugueses que só usam o PC para brincar.

Vir para aqui falar de Keyloggers e afins e levantar essas teorias parvas, alimentando o medo e a suspeição nas pessoas que pouco percebem de informática para quê?

Vá-se tratar q

Desafio-o a conseguir entrar na minha máquina!

Era a brincar que além de entrar na tua máquina, facilmente saberia a tua pass do Facebook, mail e afins. Alias, os mais simples são os que pensam como tu 😉

Pode ir com essa conversa para quem você quiser.. não é a mim.

Aliás quem criou e gere a plataforma Facebook e Google e outras, são tão burrinhos que não pensam nos gabarolas como o meu amigo…e até vos facilitam a vida quer ver?? ah ah ah

Só você para me colocar bem disposto a uma segunda feira 😉

Mas olhe tenha cuidado com as afirmações que faz…conselho de amigo 😉

Paulo, deixa-me dizer-te que conheço estas coisas há muito tempo e esses conselhos de amigo 😉 também. Há muitas formas de deixarem rastos, há muitas formas de prevaricaram e de pisarem em ramo verde. Muitas vezes é quando menos esperamos que somos surpreendidos, isso está documentado e nós, que estudamos esses eventos, passamos a vida e ver exemplos.

Há cenários que nem imaginas, há engenharia social que nem te passa… hehehe e sim fica lá bem disposto que mereces!

Ahhh e guarda esses conselhos, não os gastes todos 😉

Abraço.

Grande abraço!

Cuidado com o que dizem à frente do computador, porque os monitores da hp teem microfones escondidos nos pixeis!