Utilizadores Android e iOS alertados sobre ataque “Juice Jacking”. Veja como evitar!

Hoje em dia, com a mestria dos ciberataques, importa estar atento e não descurar, em nenhum momento, a segurança. Mais uma vez, surge o aviso a todos os utilizadores, do Android e do iOS, relativo ao "Juice Jacking". Sabe o que é? Veja como evitar!

Cuidado onde liga o seu telemóvel

Este tipo de ataque é recorrente e a tendência será aumentar, uma vez que têm sido perspicazmente aprimorados. Em mais um aviso, feito por Ben Van Pelt, fundador da empresa de cibersegurança TorGuard, os utilizadores do iOS e do Android são aconselhados a não utilizarem uma porta USB para carregarem os seus telemóveis, em espaços como hotéis, aeroportos e restaurantes, devido a um ataque conhecido como "Juice Jacking".

Este consiste no upload de malware em pontos de carregamento USB públicos, por forma a aceder maliciosamente a dispositivos eletrónicos, enquanto estes estão a ser carregados. Segundo a Federal Communications Commission, o malware instalado por via de uma porta USB corrompida pode bloquear um dispositivo ou exportar dados pessoais e palavras-passe diretamente para o criminoso.

Em 2023, o FBI já havia alertado o público que deveria evitar o uso de estações de carregamento gratuitas em espaços públicos. Na altura, conforme recordado pelo Phone Arena, a agência americana referiu que os criminosos tinham descoberto formas de utilizar as estações de carregamento para infetar os telemóveis com malware.

A ligação a uma destas estações de carregamento públicas também pode permitir que um criminoso aceda aos dados pessoais do utilizador, aproveitando-se de palavras-passe, informações de segurança social e finanças, contas bancárias, entre outras.

O FBI sugeriu que os proprietários de telemóveis levassem os seus próprios carregadores e cabos USB.

É possível proteger-se contra ataques "Juice Jacking"

Por ser cada vez mais comum, importa saber como pode proteger o seu dispositivo de um ataque deste tipo. Afinal, é provável que, eventualmente, necessite de carregar o seu smartphone num destes pontos de carga USB públicos.

Embora seja preferível utilizar uma powerbank, segundo Ben Van Pelt, pode recorrer a um bloqueador de dados USB e verificar, sempre que utilizar um ponto público, se a porta de carregamento tem marcas, riscos ou está mal colocada na parede, com imperfeições.

A par disto, pode ainda proteger-se, por via das Definições do seu smartphone Android e iOS, considerando que a porta de carregamento USB pode ser utilizada para transferir dados.

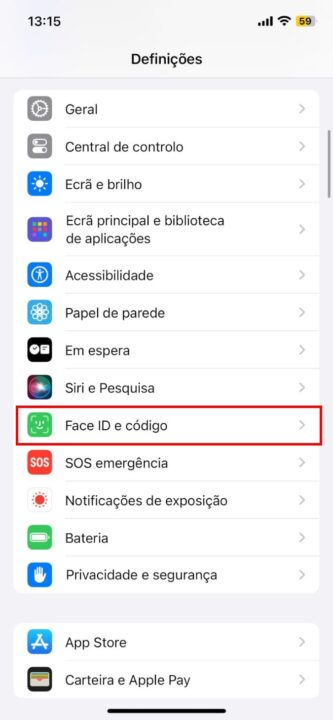

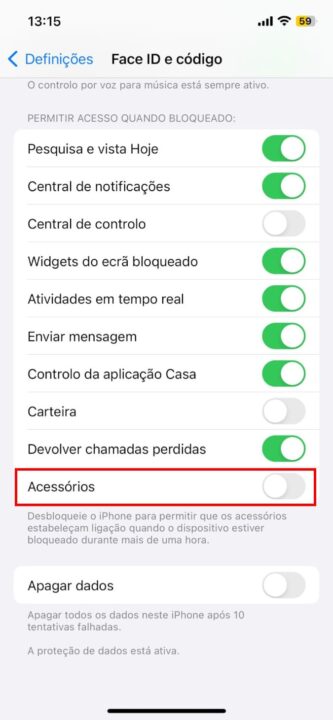

No iOS, aceda a Definições > Face ID e código > Digite o seu código > Desative "Acessórios".

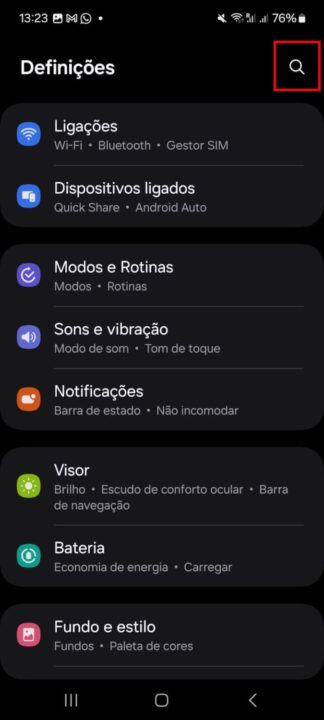

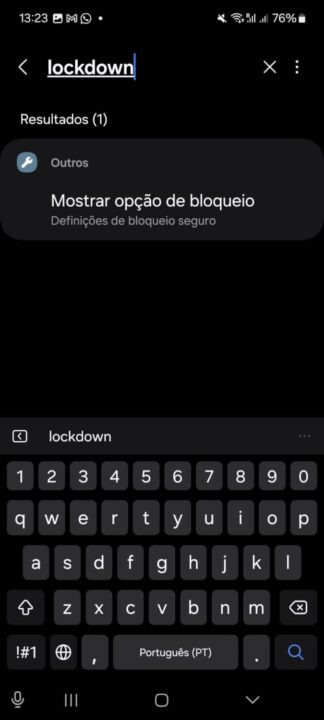

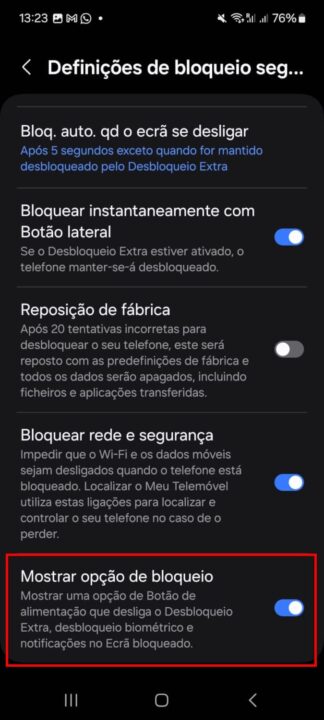

No Android, dependendo da versão do sistema operativo, será necessário, em primeiro lugar, aceder a Definições > Pesquisar "Lockdown" > Clicar em "Mostrar opção de bloqueio" > Digitar código > Ativar "Mostrar opção de bloqueio".

Depois, aceda ao botão power e ative o "Modo de trancamento" (este irá desativar, também, as notificações e o desbloqueio por impressão digital, por exemplo).

Desta forma, em ambos os sistemas operativos, a transferência de dados por USB será bloqueada. De ressalvar que, no caso do Android, após desbloquear o smartphone com o código, o Modo de trancamento será desativado.

Este artigo tem mais de um ano

Há outra forma mais simples: Nunca carregar diretamente de uma porta usb. Só carrego com carregador eletrico.

Existem também cabos apenas para carregamento sem suporte de transmissão de dados.

Sim o melhor quando carregamos noutros equipamentos é usar um cabo nosso sem suporte de dados, porque existe carregadores com malware.

E que seja o próprio carregador porque também existem carregadores com malware…

Eu levo sempre um carregador. Nada melhor.

Este tipo de ataques são muito facilmente evitáveis, podendo continuarem a utilizar qualquer ponto de carregamento. Basta uma dumb power bank, com input e output em simultâneo. Permite carregar em total segurança. É o que utilizo em qualquer aeroporto, hotel, transporte público, etc.

Não vejo essa opção no Xiaomi 13T!

Boa dica,

Mas não é útil para quem se liga ao carro android auto, precisa dessa funcionalidade desativada