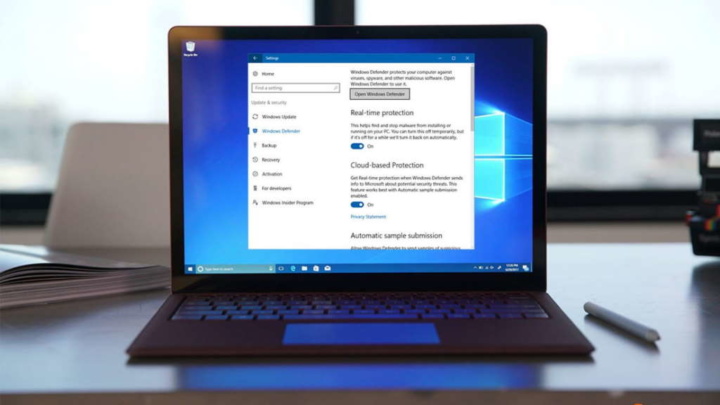

Não pode desligar o Windows Defender no Windows 10? Microsoft já explicou a razão

Com tantas mudanças a acontecer no Windows 10, é normal que a Microsoft tome decisões que não comunica aos utilizadores. Contudo, no foco da empresa está sempre na melhoria do sistema. Assim, uma das últimas alterações efetuadas deixou de fora determinada opção que muitos utilizadores apreciavam. A empresa permitia que com uma simples alteração da chave de registo o Windows Defender pudesse ser desativado.

O Windows já não permite tal alteração e agora, após algum descontentamento, a gigante do software explicou a razão desta mudança.

Impossível desligar o Windows Defender

Foi sem aviso que a Microsoft mudou muito o Windows Defender. Numa simples atualização deixou de ser possível desligar este componente através de uma chave de registo. O DisableAntiSpyware ficou assim inutilizado.

Agora, depois de alguma celeuma e comentários menos positivos, a Microsoft veio finalmente explicar a razão desta mudança. Esta está associada a razões históricas e, ao ficar presente tal opção, representaria sobretudo uma possível falha de segurança importante.

Microsoft explicou as razões para a mudança

O que a Microsoft revela demonstra que a possibilidade de desligar o Windows Defender pode trazer problemas. A questão não está diretamente associada aos utilizadores e às suas ações, mas sim a todas as apps maliciosas que a podem usar erradamente (Tamper Protection).

Qualquer malware ou outro problema que entre no Windows 10 pode rapidamente desabilitar o antivírus recorrendo ao editor de registo. Como explicámos, bastaria mudar o valor da chave DisableAntiSpyware para 1 e esta alteração seria ativada de seguida.

Manter elevada a segurança do Windows 10

A Microsoft referiu ainda que esta chave não seria dedicada aos utilizadores tradicionais. Era para ser usada pelos administradores de sistemas para desativar o antivírus em ambientes controlados. Há ainda a indicação de que o Windows Defender decerto se desliga sempre que deteta outro antivírus presente.

Está assim explicada a razão para uma das mais recentes alterações feitas no Windows 10. Esta não foi bem recebida e muitos julgavam que era mais uma tomada de posição contra a instalação de outras propostas em detrimento do Windows Defender.

Este artigo tem mais de um ano

Fonte: Microsoft

Neste artigo: Microsoft, registo, Segurança, windows 10, windows defender

Mas continua a ser possivel fazer a desactivação temporária no interface do defender?

Quando o Defender está modo ativo existe a capacidade de ativar o Tamper Protection para que este não seja desligado em circunstância alguma, não só isso, como não permite interferência nos ficheiros de assinatura, intelligence updates, etc.

Quando o Defender está em modo passivo, tal acontece quando existe outra solução de anti malware, ele continua a ter a possibliidade de suportar um subset funcional avançado de proteção, é especialmente relevante em Windows Pro ou Enterprise onde existem soluções avançadas como o Microsoft Defender ATP que requerem o Defender pelo menos em modo Passivo.

A chave de registry, que não é só a que está descrita no artigo, na realidade são 2 chaves, forçava o Defender em modo Inativo, alguns AV vendors usavam essa chave (má opção…) para garantir que apenas o AV deles estava a atuar na máquina, não trazia qualquer vantagem para o utilizador final.

Acontece que caso um atacante conseguisse comprometer um device Windows com malware, podia recorrer às chaves de registry (requer reboot) para manter o Defender inativo e a partir daí correr malware livremente. Foi este mecanismo que foi retirado ao atacante, que é essencial para que o Tamper Protection na máquina atua como deve de ser, e não é apenas ao nível de Chaves de Registry que o Tamper protection funciona, é muito mais do que isso.

“não trazia qualquer vantagem para o utilizador final” e em consumo de memória?só para saber?

Em bom rigor qq software que corra num PC consome ciclos de CPU e memória, é absolutamente marginal o Defender em modo passivo. Em modo ativo os testes realizados por entidades independentes como a AV-Test dão-lhe nota máxima (6) em segurança, usabilidade e performance a par com algumas soluções comerciais pagas.

Notar que o Tamper Protection tal como foi desenhado é único, são alterações muito profundas que tornaram o AV modular, de maneira a que os processos essenciais de funcionamento do AV não tenham direitos sobre o OS, o que se traduz em anular (nunca nada é absoluto…) exploração por Kernel Level exploits, migração de processos, etc. A implementação que é feito no Antimalware Malware Scaninterface (AMSI) é a mais profunda, esta componente está no OS e é aberta para a qualquer AV vendor para que possa explorar de forma segura as chamadas ao sistema e interagir com áreas sensíveis, o Fabricante sendo ele do OS e AV leva isso ao extremo, e é de tal forma importante que permite endereçar os ataques mais comuns de malware com recurso a scripts ofuscados, macros maliciosas, etc, em boa parte usados para exploração em Living off the Land (filess malware).

Já agora respondendo à questão, se a preocupação é algo do tipo, tendo o Defender e Tamper Protection ativos, consigo executar determindo tipo de software que eventualmente é bloqueado? A resposta é sim, pode usar a funcionalidade de exclusões por Ficheiro, Pasta, Processo, dessa forma permite que determinado software mesmo sendo malicioso corra na máquina, mas tem que explicitamente acrescentá-lo.

Isto em ambientes empresariais, onde o Microsoft Defender ATP, solução avançada (Endpoint Detection and Response) que complementa o AV (Endpoint Platform Protection) seja ele Microsoft Defender ou outro, esteja o malware nas exceções ou não para ser executado, mesmo sendo suprimido pela deteção do AV vai detetar essa mesma execução e bloquear esse mesmo Malware.

As respostas do “neo” são tão estonteantes e esclarecedoras, que os malandros que costumam mandar bitaites para o ar optaram por se calar!

Neo muito obrigado pela resposta. Fiquei completamente esclarecido. No meu caso a desactivação é feita apenas pontualmente para permitir a exclusão apenas posteriormente à execução, quando aparece a mensagem de alerta. São circunstâncias muito específicas claro. Adorei ficar a conhecer os modos de funcionamento do Defender e respectivas diferenças. Novamente o meu obrigado pois foi uma resposta muito esclarecedora.

Então e para o caso de ser uma maquina só para desenvovimento, em que pelas caracteristicas, não é necessário, nem conveniente, ter um AV instalado.

Use uma sandbox e execute lá os programas que queira experimentar. Muito mais seguro e eficaz do que estar a mexer nos dados base.

(Pensava eu que 100% dos developers só usavam sandboxs até terem as versões Alpha-5000 para cima, para experiências em diferentes ambientes e drivers… enganei-me ou não?)

Ou seja, solução, toca a implementar um dummy anti-virus que permita que o Defender o veja e se desligue. Nada que hackers já não tenham pensado.

Que comédia. Microsoft a ser Microsoft… Portanto o programa que supostamente defende de malware é ele próprio malware e comporta-se como tal… Comam e não bufem, otários!