Popcorn Time: O ransomware que testa a lealdade das vítimas

O ransomware é, actualmente, uma das piores e mais perigosas ameaças à segurança dos utilizadores de computadores e dos seus dados.

Mas se as versões do ransomware original seguem um padrão, surgiu agora um novo que tem um comportamento diferente do habitual. Para além de poderem pagar, as vítimas podem também optar por infectar outras pessoas.

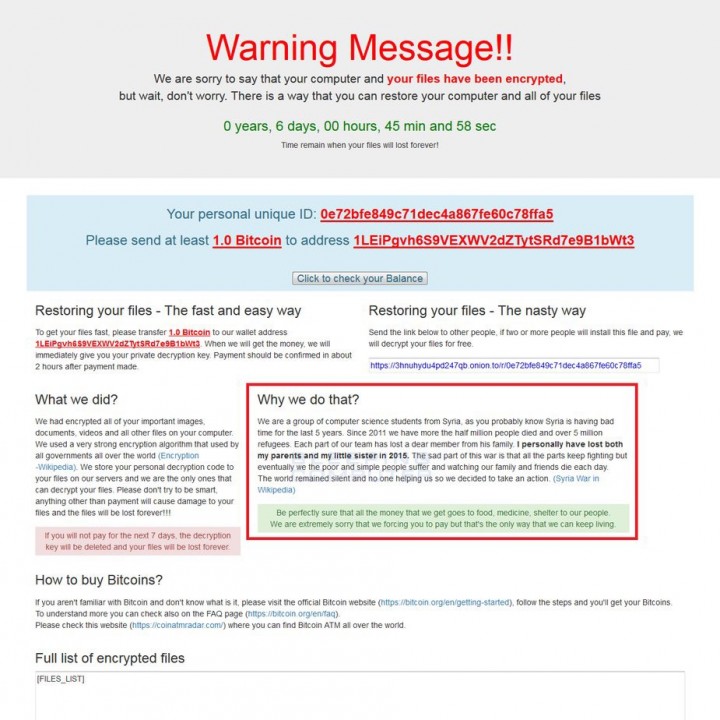

O Popcorn Time, que não tem nada a ver com o serviço/aplicação bem conhecido, é um ransomware que foi agora detectado pela MalwareHunterTeam e tem algumas características únicas que pode levar as vítimas a terem comportamentos fora do normal e até a roçar o crime.

Para além de permitir que paguem o seu resgate, que custa 1 bitcoin (aproximadamente 730 euros), as vítimas do Popcorn Time podem optar por partilhar um link e infectar 2 ou mais dos seus contactos directos. Caso estes acabem por pagar para se libertarem, a vítima garante que a sua máquina será também libertada.

Esse link, que pertence à rede Tor, está actualmente indisponível, mas o mais provável é que muito em breve esteja funcional. O Popcorn Time sabe-se que está ainda em fase de testes e que é também um software que não está ainda a ser construído.

Mas o Popcorn Time tem mais uma particularidade que foi descoberta pelo MalwareHunterTeam. Caso a vítima coloque um código de bloqueio errado mais do que 4 vezes, os seus ficheiros são apagados, deixando de poder recuperar os dados.

Curiosamente, e por ser ainda um produto inacabado e que está a ser terminado, esta componente do código não está activa. Não se sabe no entanto a razão pela qual está parado. Poderá ser apenas uma questão de tempo até ser activado ou ter apenas um papel dissuasor.

Next ransomware on the table: Popcorn Time.

Not yet finished.

4th screenshot, "Why we do that?" part. Okay...@BleepinComputer @demonslay335 pic.twitter.com/JHbOjJt7Gb— MalwareHunterTeam (@malwrhunterteam) December 7, 2016

Este novo malware tem o mesmo poder destrutivo que qualquer outro que foi já detectado e que tantos problemas têm trazido. Cria no entanto uma variante até agora desconhecida e que apela a comportamentos pouco habituais para conseguir disseminar-se e obter lucro.

As regras de protecção e as boas práticas continuam a ser as mesmas, o problema é que cada vez mais começam a existir mecanismos que conseguem enganar qualquer utilizador, mesmo os mais cuidadosos.

Este artigo tem mais de um ano

Boas.

Já agora, com relação a este tipo de situação.

Eu tenho um disco externo ligado por USB mas protegido por password ou seja, está conectado mas não consigo aceder a ele sem colocar a password.

Assim sendo, acham que estou protegido ou é melhor desligar o cabo USB?

É que aqui neste disco tenho as fotos mais importantes da minha família.

Obrigado.

O ransomware irá sobrepôr a encriptação deles à tua.

Em teoria, ninguém conseguirá ver os teus ficheiros, no máximo apagam tudo.

Tem em conta a questão dos serviços cloud instalados, essas pastas por norma também vão ao ar, e depois sincronizas tudo e adeus ficheiros.

Em teoria, se te pede password para escrever nesse disco, não haverá problema…

Na prática, depende da agressividade do RW…

Pelo sim, pelo não, desliga o USB.

Os ransomware que tenho visto não costumam encriptar unidades de rede ou amovíveis, mas… todos o cuidado é pouco. Não deve ter esse disco ligado por USB o tempo todo, não é bom, vai avariar. Conheço vários casos em que os discos avariaram por estar sempre ligados por USB.

Basta teres uma unidade de rede mapeada, que o ransomware vai lá na mesma. Já apanhei N clientes assim.

Cuidado com o que dizem…

ja apanhei 2 vezes o locky e ele a primeira coisa que faz é correr a rede e ver o que pode encriptar o computador torna se encrypton server basicamente encripta TUDO!!!! servidores com active directory revejam politicas e invistam em software e hardware de backup unico exemplo Tapes ja salvei varias vezes varias empresas com isto tape é o unico metodo anti encryption que funciona o resto falha.

Sabe que todos os discos acabam por morrer mais cedo ou mais tarde não? Se fosse a si colocava essas fotos numa cloud como o Google Photos. Ficavam muito mais seguras, tanto contra ransomware como contra avarias.

Joga pelo seguro desliga o usb.

Uma das variantes do ransomware Locky, chamado Osiris, encripta unidades de rede.

Recentemente tive um cliente que abriu um email infetado com este ransomware e além de todos os ficheiros pessoais terem ficado encriptados, as pastas de rede que estavam mapeadas também ficaram com os ficheiros encriptados.

Por esse motivo, é necessário ter atenção a todos os dispositivos e pastas mapeadas ligadas ao PC.

Os ramsomware mais agressivos, nos quais este novo Popcorn Time se inclui, conseguem encriptar mais locais.

Como o Vitor disse, se eu tiver um HD encriptado (ou não) no linux, estes ransom wares ainda funcionam?

O que é ransomware mesmo? haaa, é… eu uso linux por isso desconheço essa palavra.

Fia-te na virgem…

https://www.bleepingcomputer.com/news/security/new-fairware-ransomware-targeting-linux-computers/

O que eles fazem não é encriptar, é apagar certas directorias.

E seguindo o mesmo artigo https://www.bleepingcomputer.com/news/security/hacked-redis-servers-being-used-to-install-the-fairware-ransomware-attack/

Logo é um pouco diferente do que acontece no Windows.

Eu ainda vou fiando na virgem (mas com cuidado) 😉

Qual é a diferença se apaga as directorias as encriptar ? Implica perca dos dados na mesma.

A questão é confiar cegamente que o linux esta livre de falhas de segurança.

A mim não me faz mossa, tudo o que é importante, backup externos em discos. A mesma coisa em 3 HD’s, caso tenha azar em algum.

760 euros um bitcoin, isso quase dá para comprar um computador novo.

Esta cena é má é para empresas e a desculpa de que fazem isto é por “ninguém fazer nada” pela a Siria, parece desculpa esfarrapada que muitos utilizam para fazer os ataques terroristas e que matem montes de gente.

O mota tem razao, a encriptação do virus é feita por cima da outra, assim só com os dois codigos é que tem acesso ao documentos, resumindo nem tu nem eles têm acesso aos documentos.

Desculpe a ignorância, mas como se apanha este virus? Já agora qual é o site oficial do Popcorn Time?

Eu tive um ransomware em que comecei a receber mensagens para entregar um bolo, depois ir assaltar um banco e, a seguir, lutar contra um gajo até à morte, tudo para testar a minha lealdade, mas entretanto acordei e tinha sido só um sonho. Felizmente, tinha adormecido a ver Black Mirror e estava tudo bem com os meus ficheiros.

Muito porreiro esse episódio 😀 também vi.

No windows10 ?

Em qualquer sistema operativo, não intressa qual, seja ele Windows ou não.

Eu penso que o ideal é usar disco externos e offline, o “desconforto” neste principio é dos melhores amigos da segurança. Relativamente a cloud’s, se a privacidade não for assunto que vos incomode não hà nada contra o seu uso.

O que fazer ??? Acabo de ser cprytado pelo cryptolocker ? Devo pagar ? Consigo recuperar os arquivos ? Algum outro modo ?

Obrogado

Ricardo