Primeiro Ransomware para Mac encontrado no Transmission

O Ransomware tem sido a maior praga dos últimos tempos, da família do malware, que tem afectado o mundo da informática em geral. Os conteúdos ficam aprisionados no próprio sistema do utilizador e só passam a estar "acessíveis" assim que as vítimas paguem aos criminosos as quantias em dinheiro solicitadas.

Até agora os computadores da Apple tinham sido pouco afectados... mas este fim de semana algo mudou!

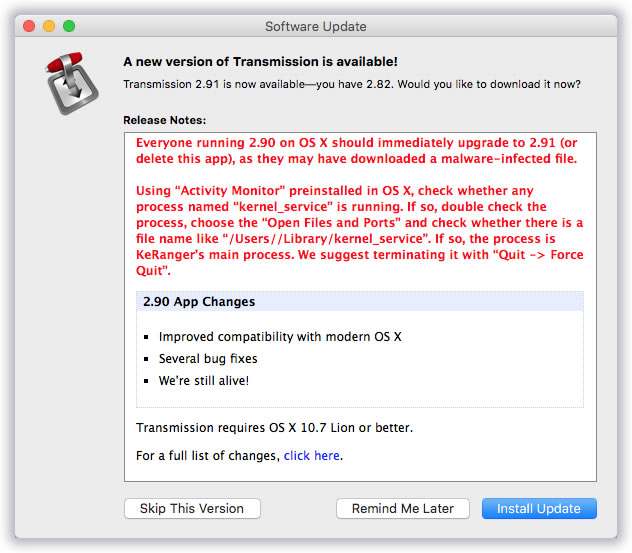

Neste fim de semana apareceu um aviso no site Transmissionbt.com a alertar os utilizadores que a versão 2.90 do popular cliente BitTorrent para Mac, poderia estar infectado com malware.

No aviso pode ler-se o seguinte:

Everyone running 2.90 on OS X should immediately upgrade to 2.91 or delete their copy of 2.90, as they may have downloaded a malware-infected file.

Using “Activity Monitor” preinstalled in OS X, check whether any process named “kernel_service” is running. If so, double check the process, choose the “Open Files and Ports” and check whether there is a file name like “/Users//Library/kernel_service”. If so, the process is KeRanger’s main process. We suggest terminating it with “Quit -> Force Quit”

Basicamente o aviso é um apelo urgente aos utilizares que usam este software, na versão 2.90, para que procedam de imediato à actualização para a versão 2.91.

Como saber se o seu sistema está infectado com Ransomware?

Para saber se o seu OS X está já infectado, o utilizador deverá usar o Monitor de Actividade (ferramenta nativa do OSX) e verificar se o processo “kernel_service” está a correr. Se estiver, deverá dar um duplo clique sobre o mesmo, escolher a opção "Portas e ficheiros abertos" e pesquisar se existe um ficheiro do tipo “/Users//Library/kernel_service”. Se assim for, este é o processo principal do KeRanger, o novo malware agora detectado para OSX. É sugerido então que este processo seja terminado: Terminar -> Forçar Terminar.

De acordo com a Reuters , este é o primeiro Ransomware descoberto para a plataforma Mac.

Como referimos, este tipo de ataque é particularmente popular no Windows, mas muito raro noutros sistemas operativos e mesmo muito raro no OS X.

Este artigo tem mais de um ano

Faltou dizer que a Apple já actualizou o xprotect, que já não é possível infectar novos Mac.

A questão é, como é que o Ransomware veio com o Transmission? Muito, muito mau!

Porvavelmente o website foi atacado, e executável para Mac (.msi), foi substituido por um com Ransomware…

AGORA–> É POR ISTO QUE A IDEIA DE REPOSITORIOS é genial!!!!!! LINUX: se o servidor do repositorio for atacado, ha 500 outras fontes que automaticamente notam a diferença…grande parte das universidades (FEUP por exemplo), têm o habito de ajudar repositorios de debian ou mint…..ou arch….

logo é seguro o repositoiro, se qiser sacar os programas de sites está-se a habilitar

.msi = LOL, isso é windows.

Quanto a repositórios, é a mesma coisa que sites, ainda é pior, não há “outras fontes que automaticamente notam a diferença”, aliás, até podem ser um óptimo vector de ataques.

MSI = MicroSoft Installer

.msi não tem NADA a ver com OSx..

É .dmg (Disk iMaGe)

PS: e essa dos repositórios, realmente é genial, e nunca acontecem problemas…

http://blog.linuxmint.com/?p=2994

/s

O quê que uma ISO têm a ver com um repositório?

O quê? A ISO é feita com deb’s dos repositórios.

Também gostaria de saber o mesmo desse sabe tudo senhor “apache”.

Sim…

Basta teres uma repo sem ser a oficial para te habilitares….

Sabe-se lá á quanto tempo já estão infectados e só agora foi descoberto o ransomware no Transmission. Sim é muito mau ainda por cima o tipo de malware que é.

Sabes como actua o ransomware? Não é possível isso que estás a dizer.

este ransomware parece ter um intervalo de 3 dias entre instalação até actuar.

não pode estar “infectado” há mais de 6 dias, que foi quando saiu a versão que está infectada. Segundo eles deverá ter sido introduzido há cerca de 3 dias.

O xprotect do meu OS X foi actualizado no dia 1 de Março e já consta lá este Ramsonware

Description

OSX.KeRanger.A

LaunchServices

LSItemContentType

com.apple.application-bundle

Matches

MatchFile

NSURLTypeIdentifierKey

public.unix-executable

MatchType

Match

Pattern

488DBDD0EFFFFFBE00000000BA0004000031C04989D8*31F64C89E7*83F8FF7457C785C4EBFFFF00000000

Não pode estar infectado há muito tempo, porque a versão anterior já tinha muito tempo, e ninguém se queixou…

E o transmission do ubuntu também estará infetado?

não está, porque o ransware veio de instalação pelo web site…o transmission q vem no linux by default, é smp alterado pela distribuição…

Ooops..

Deixa lá chegar que ainda ontem instalei o 2.90..

Grandes filhos da mãe!

“-Ó Zé! O teu OSX foi agora assassinado…

-eu já obtive essa informação.”

“The KeRanger application was signed with a valid Mac app development certificate; therefore, it was able to bypass Apple’s Gatekeeper protection. If a user installs the infected apps, an embedded executable file is run on the system.”

lulz!

É o uso desse mesmo certificado que, depois de identificado e invalidado, permite impedir que a aplicação seja instalada noutros computadores.

A Apple já bloqueou isso no Xprotect, e já caducou o certeficados.

Não fales do que não sabes.

Lá está… Conforme a fatia aumenta, aumenta também a apetência… Não há sistemas infalíveis!

E quem usa o Transmission Remote Gui? Também está afectado?

alguém me sabe dar uma dica do modo mais seguro de remover o Transmission para voltar a instalar a versão nova? seguro no sentido de remover tudo o que o Transmistion pode deixar pelo caminho e assim garantir que não fica nada do ransomware pelo caminho. ou será que, neste caso, bastará apenas mover a aplicação para o lixo?

penso que remover será mais seguro do que executar e atualizar(?)

Ao que parece a versão 2.92 que saiu ontem ao fim do dia, tenta remover tudo o que pode ter sido instalado pelo malware

e ao atualizar não se corre o risco de ficar com o computador bloqueado? não seria melhor remover primeiro?

em princípio se instala a nova versão de novo ele deverá remover a antiga…

não sei quais é que são as instruções dadas terás que ler, mas não estou a ver como é que o computador ficaria bloqueado

E toda a gente que usa este tipo de software para roubar conteúdo devia acontecer pior que ficar com o computador infectado.

É um excelente cliente BitTorrent, o que as pessoas transferem com ele é problema de cada um, nem todos os torrents são conteúdo ilegal.

http://www.macworld.com/article/3040987/security/apple-shuts-down-first-ever-ransomware-attack-against-mac-users.html

Já era de prever. Com a divulgação que a nova versão estava a ter em certos fóruns e chans estava-se mesmo a ver o que ia acontecer.

Checksums e tal servem para algo, am I right?

Aqui fico bem com o meu qbittorrent

Ups!! Mac nunca apanham nada… ups… penalty

como posso obter o office de borla, por exemplo 2013