Windows 10: Como proteger uma pasta contra Ransomware

O ransomware é, sem dúvida, a maior ameaça digital dentro da família do malware. Os ataques chegam normalmente por e-mail e, em poucos segundos, "raptam" a informação das máquinas. Em seguida é solicitado um valor monetário aos utilizadores para que possam voltar a ter acesso à informação.

Nesta área não há assim muitas ferramentas e o melhor mesmo é estarmos precavidos de tal ameaça. Com a ataualização Fall Creators, o Windows 10 passou a ter uma funcionalidade bastante interessante. Vamos ver como funciona.

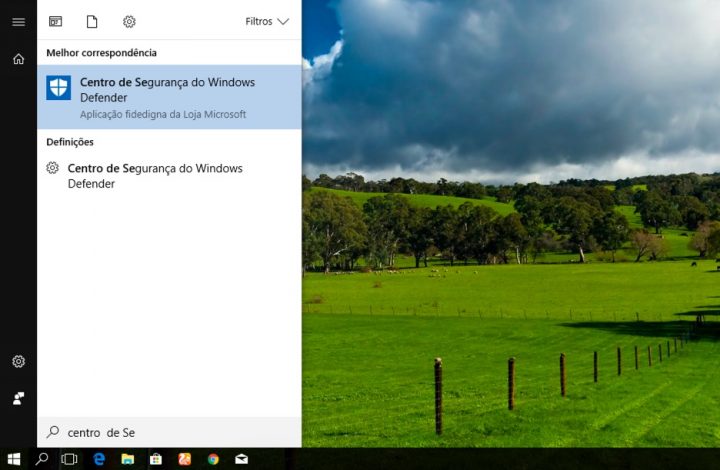

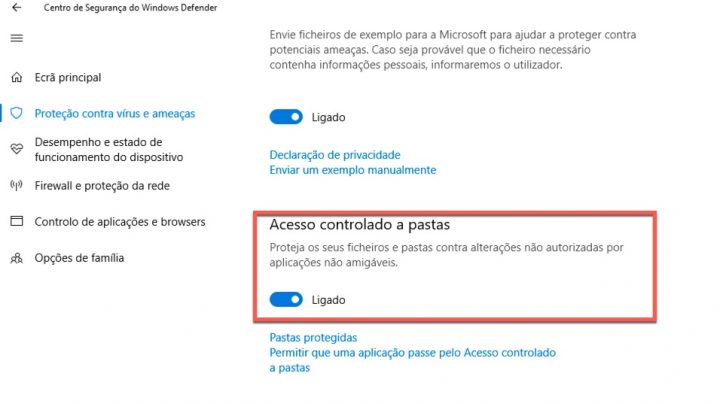

O Windows 10 é, provavelmente, um dos sistemas operativos mais seguros da atualidade. Com as constantes ameaças de Ransomware, o sistema passou a integrar uma funcionalidade que garante a total segurança de pastas do sistema. Para ativar tal funcionalidade devem abrir o "Centro de Segurança do Windows Defender".

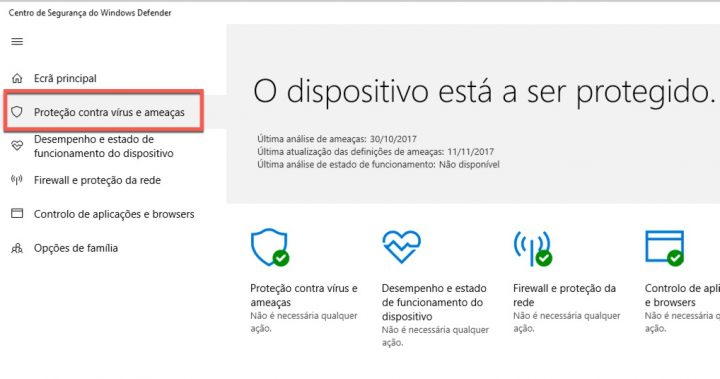

Em seguida, no menu lateral esquerdo, escolham a opção "Proteção contra vírus e ameaças"

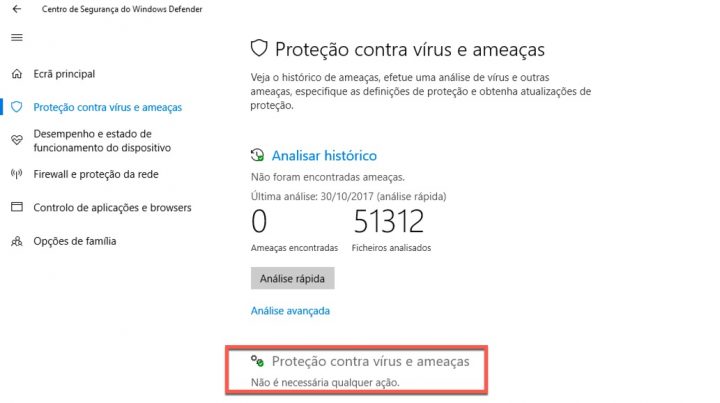

Em seguida carreguem na opção Proteção contra vírus e ameaças

Depois façam scroll até encontrar a opção Acesso controlado a pastas. Ativem essa opção para que os ficheiros e subpastas estejam protegidos contra alterações não autorizadas por aplicações "não amigáveis".

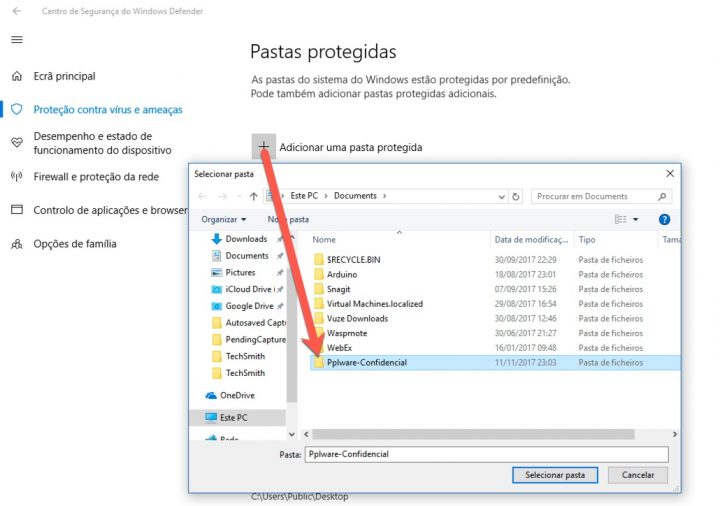

Por fim é só indicar quais as pastas que pretende manter seguras contra ataques de Ransomware, ou outro tipo de malware que proceda à alteração dos ficheiros.

Esta é uma funcionalidade bastante interessante mas, curiosamente, vem desativada. Para ativarem é só seguirem os passos apresentados anteriormente.

Se têm informação única e sensível no vosso sistema, não se esqueçam de a proteger para que nada lhe aconteça.

Este artigo tem mais de um ano

mas que tipo de segurança é que o defender utiliza para impedir que as pastas selecionadas, não sejam encriptadas? Se esta funcionalidade for tão boa como é o antivírus do Windows a detectar ameaças…

E que ameaças é que o antivirus do Windows não te identifica como tal ?

Isto é muito bom… e já agora ppware, como podemos fazer isso no Windows Server ?

Não sei se tem…vou investigar

Obrigado

This is option is not available as is on Windows Server.

A penúltima e a antepenúltima imagem estão trocadas, assim como o texto. Não sabia desta funcionalidade mas já ativei!

Há ali um pequeno passo na ativação, mas é só dizer que se quer ativar.

Excelente dica.

Proteção contra ransomware é sempre bem vinda.

lol acreditam mesmo no Pai Natal só pode, então a forma de proteger contra Rasonware é deixar a pasta no PC e deixar o windows fazer essa segurança?

Tomar conta do windows é sempre a tarefa mais fácil…

Boa é uma forma do ramsomware descobrir rapidamente onde está a informação mais sensível

Ainda bem que você sabe como um ramsomware funciona. Pode explicar sff?

é isso. a great joke 🙂

O melhor será fazer isso a todas as pastas principalmente as do S.O.? Não!?

E dizem ser curioso o windows ter a funcionalidade desativada…então e a privacidade ? É claro que tem de ser o utilizador a definir o que quer ver mais protegido, e não deixar que o sistema o faça.

Isto já foi testado sequer?

Claro!

Já. Aliás, podes tu mesmo testar. Marca uma pasta qualquer como protegida e depois tenta abrir um ficheiro ZIP que tenhas lá com o 7Zip e vais ver que o 7Zip diz que o ficheiro não pode ser acedido.

Bom, a não ser que já tenham acrescentado o 7Zip à lista de aplicações pré-aprovadas.

ou mais simples ainda:

clique direito>propriedades>read only

basicamente é isto que a opção no windows defender vai fazer, com exceção que é automático: não precisas de tar a clicar nas propriedades e a retirar read only para mexer na pasta nem a voltar a meter.

para quem ainda não recebeu a atualização pode fazer desta maneira também. eu faço isso, já a varios anos.

Suponho que o pplware já enha testado o modus operandis desta funcionalidade, que a meu ver será algo mais que tirar as permissões de escrita. Aplicações anti-malware de outros fabricantes funcionam por análise de comportamentos anómalos no acesso a ficheiros. Esta do Windows não sei como funciona (ainda).

modus operandis: “All apps (any executable file, including .exe, .scr, .dll files and others) are assessed by Windows Defender Antivirus, which then determines if the app is malicious or safe. If the app is determined to be malicious or suspicious, then it will not be allowed to make changes to any files in any protected folder.”

Lá está. É muito mais que um simples Read-Only 🙂

Obrigado, James, pela informação.

You forget to mention a BIG important requirement! In order for it to be enabled you must be using Defender for your AV. If you use any 3rd party AV solution, this option will not be available.

This is a dependency of Windows Defender and not from Windows 10.

This feature for one who have asked, is not available on Windows Server.

Boas

Convinha referir que isto só funciona para quem confia apenas no Windows Defender… Quem tiver outro AV mais eficiente isto nem aparece…

Quantos de vocês confiam no Windows Defender levantem o dedo.

Cumps

Há varios anos que confio e não tenho razoes de queixa

já uso há tantos anos e tem feito um bom trabalho.

Idem. Há vários anos só com o Windows Defender.

🙂

Há vários anos que uso apenas o antivírus do Windows. Nada a apontar

Poderia fazer o teste contra o ACCDFISA 2.0?

“O Windows 10 é, provavelmente, um dos sistemas operativos mais seguros da atualidade. ”

lol

Pois porque usa o seu linux. Só fanboys.

https://pplware.sapo.pt/pplware/passatempos/passatempo-natal-ganhe-um-huawei-p10/

O missivista não tem familiaridade com a ferramenta que ainda precisa melhorar. Somente os softwares com origem na Microsoft Store podem gravar nas pastas seguras quando setado para controle.

Isto cria um sem fim de impossibilidades de gravação utilizando software instalado fora da loja. O jeito é incluir na biblioteca de Apps autorizados que também tem muitas falhas.

Ainda não está bem desenvolvida esta ferramenta de proteção do Defender, por isto vem desabilitado tal o numero de problemas que causa.