LemonDuck: Tenha muito cuidado com este malware que afeta o Windows e o Linux

Mesmo com todos os alertas e com toda a informação, o malware continua a ser um problema muito comum. Os utilizadores ainda não adotaram muitas vezes as medidas de segurança mais básicas e os atacantes continua a ser engenhosos nos ataques que criam.

É precisamente isso que a Microsoft está a alertar sobre o LemonDuck, um malware de criptomoedas que está a evoluir e adaptar-se. Este foca-se no Windows e no Linux e mudou recentemente a forma como ataca os utilizadores e até os seus objetivos.

Inicialmente criado como uma botnet dedicada à mineração de criptomoedas, o LemonDuck tem passado por várias fases na sua vida. Evoluiu deste seu desenho original como botnet para ser algo como um malware focado no mesmo objetivo, a mineração de criptomoedas.

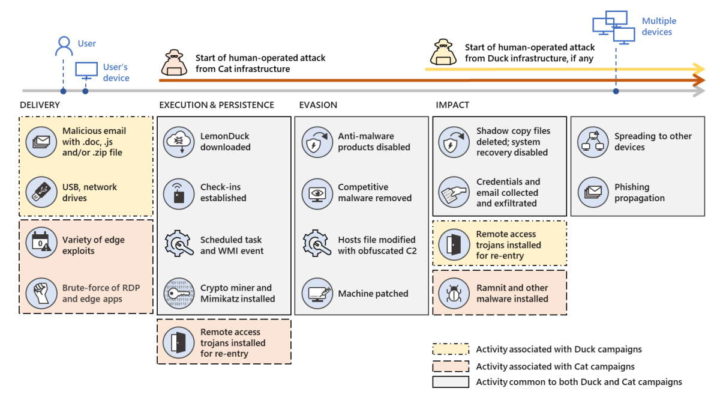

Agora, e do que Microsoft revela, o LemonDuck parece ter voltado a mudar e a adaptar-se ao que os atacantes precisam. Agora parece focado em roubar dados dos utilizadores, remover controlos de segurança, propagar-se por email, mover-se lateralmente e, em última instância, deixar algumas ferramentas para ser usado remotamente.

O mais preocupante, do que a Microsoft revelou, é que o LemonDuck parece não estar preso a uma única plataforma. Evoluiu e agora parece poder propagar-se e atacar máquinas com qualquer distribuição Linux, alargando a sua pegada.

Menos positivo, e como a Microsoft ressalva, está a capacidade de passar despercebido no meio dos ataques. Os seus criadores conseguem que este utilize vulnerabilidades mais antigas e que estão por resolver nos sistemas. Assim, e enquanto se focam noutras falhas, o LemonDuck vai existindo de forma discreta, mas agressiva.

É precisamente nestas falhas mais antigas que encontra ainda a forma de se propagar para novos utilizadores. Até agora foi visto a migrar e espalhar-se através de emails, pens USB, backdoors e outras formas bem conhecidas.

Importa por isso ter um cuidado extremo com este novo malware. Já não se limita a minerar criptomoedas mas agora rouba dados dos utilizadores para serem usados depois. Tem apenas uma função positiva, pois remove outro malware presente e trata de falhas conhecidos, apenas para se manter ativo e pouco visível.

Este artigo tem mais de um ano

Fonte: Microsoft

Fale news. Nada afeta o linux

Julgas tu

Não há um único site que divulgue exactamente como é que uma distribuição de Linux é infectada.

Meter na mesma frase Linux é fácil, mas não existe nenhuma divulgação, a não ser uma vaga referência no blog da Microsoft.

Portanto, não vale de nada apenas afirmar que alguma, ou todas as distribuições de Linux poder ser afectadas, convém dizer como.

A Microsoft no seu sistema operativo sabe, e até dá uma explicação, já no caso do Linux, nada, o que inviabiliza qualquer medida de prevenção por parte de quem usa Linux.

«A Microsoft no seu sistema operativo sabe, e até dá uma explicação, já no caso do Linux, nada, o que inviabiliza qualquer medida de prevenção por parte de quem usa Linux.»

Em Linux é fácil. Basta ter permissões para usar o sudo 😛

Agora percebi o verdadeiros objectivo da Microsoft 365 Defender Threat Intelligence Team que estão por detrás desta noticia!! VENDER A APLICAÇÃO (INÚTIL) MICROSOFT DEFENDER AOS UTILIZADORES DO LINUX!! Não acreditem nesta noticia!! O Linux esta completamente livre deste malware como é que eu sei não aparece esta noticia nos sites de noticias dedicados ao Linux!!

Se está ou não, seguramente que não tens bases para afirmar isso. Aliás, já se fala neste problema há pelo menos um ano. Não é só a Microsoft a falar nesse malware, a Sophos e outras empresas já o identificaram. Portanto, há um problema e o que não falta são empresas de segurança a falar nisso. Enterrar a cabeça na areia, não resolve o problema e certamente a Microsoft e outras empresas de segurança não iam afirmar uma coisa que não o era.

Existe apenas um grande problema nisto!! Como vai ser executado se precisa da autorização do utilizador para que faça o ataque via SSH?

Primeiro o script mesmo que seja descarregado precisa de ser autorizado para ser executado com um programa. Só aqui falha logo!! Noticias para vender software. Não basta a Microsoft agora também o Sophos.

PROVA:

“Detection Coverage

These multiple threat attack vectors are blocked by Sophos endpoint security products as AMSI/PSobfus-B, Exec_21a, C2_10a, Exp/20178570-B, Mal/DrodZp-A, Mal/MineJob-C, Troj/LDMiner-A, HPmal/mPShl-B and Linux/Miner-RK.”

Engenharia social. Atualmente é a forma mais usada de ataque.

LOL!! Mas isso só funciona com os novatos no Linux e com os preguiçosos que existem no Windows. Com tantas campanhas a dizerem para não abrir os anexos dos emails sem confirmar a fonte ainda existem pessoas que os abrem.

As pessoas têm de aprender que os emails que vêm parar às caixas de email precisam de confirmar a fonte deles mesmo que sejam de conhecidos e familiares. Se fizerem isto então estão a proteger-se destes problemas.

Normalmente são os finórios os primeiros a cair. Os novatos por vezes nem sabem o que devem ou não fazer, e, como receio, “não a tudo”. Os espertos, esses são os que caem, mais rápido.

Falar é fácil, agora concretizar é mais complicado.

Muitas falam, mas até agora, no limite seria alguém correr o que?

Como? Vem via e-mail? Tenho de descarregar o script, dar permissão de executável e executar?

Vem via algum tipo de JavaScript por acesso a algum site? E toda a gente que corre o browser em modo container?

É que dizer que existe este problema em Linux. Mas qual problema exactamente? De todos os blogs das empresas de segurança, até agora nada de mais se viu.

Sabes bem que a engenharia social funciona…. não para todos, felizmente, mas há mutia gente que cai… ou não era um dos métodos mais utilizadores.

«certamente a Microsoft e outras empresas de segurança não iam afirmar uma coisa que não o era»

LOL. Já o fizeram tanta vez (e com sucesso), porque é que iriam deixar de o fazer?

Óh fizeram nada. São empresas reputadas não andam praí a mandar mentiras só porque sim.

ROTFL

A MS é conhecida (desde o início) por ser mestra na arte do engano, isso sim.

Interessante seria uma notícia que revelasse como nos podemos proteger desta ameaça ou o que se deve fazer.

Caso contrário, será apenas alarmismo.

Não abras os emails e confirma sempre com a fonte deles 🙂 Segurança básica quando se fala de emails com anexos.

Em Linux, pode-se abrir o mail, sim. Basta só não cair na asneira de o instalar 🙂

Malware no linux ? Duvido. Isso e coisa de windows nao de linux. Este sistema e bem mais limpo com essas porcarias que afectam o windows.

É muito fácil afectar o Linux… basta um administrador instalar o programa no computador 😛

Ou ser enganado e instalar. É como no macOS 😉

Um sys-admin que se deixe enganar com essa facilidade merecia ser fuzilado 😛