Apple: Cliques invisíveis permitem aos hackers dominar totalmente o macOS

Durante o dia de ontem, na conferência de hackers Defcon em Las Vegas, o especialista em segurança informática, Patrick Wardle apresentou uma série de ataques ao sistema operativo macOS da Apple e que tiram partido de "cliques sintáticos". Isto permite, por exemplo, a passagem de malware através das caixas de permissão ou alertas que aparecem ao utilizador e que devem bloquear a passagem deste tipo de software.

Estas interações com a interface do utilizador podem conduzir a graves falhas de segurança no sistema macOS e a que os atacantes dominem o sistema operativo ao nível do Kernel. Venha descobrir mais.

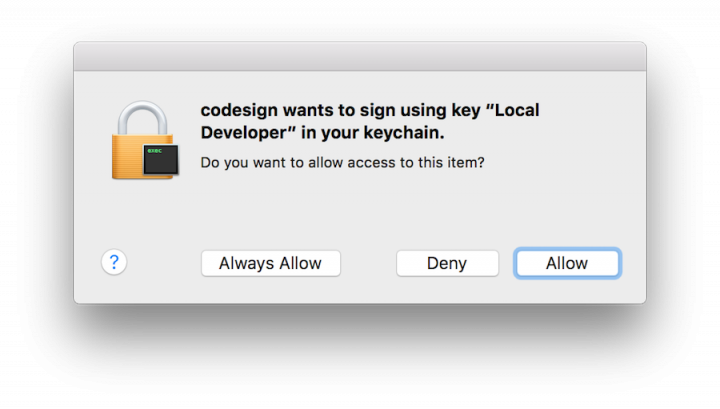

Eventos são caracterizados como sintéticos quando os atacantes são capazes de clicar virtualmente nos objetos que aparecem no ecrã de forma a colocar código no computador sem a permissão do utilizador.

Assim, a interface gráfica pode ser um ponto inicial a partir do qual todo o sistema é corrompido. Se alguém possuir uma forma artificial de interagir com os alertas que aparecem no ecrã do utilizador, então passa a existir uma forma muito poderosa de dar a volta aos mecanismos de segurança existentes.

Esta falha de segurança no macOS permite que código sem quaisquer privilégios interaja com a interface gráfica. Esta vulnerabilidade está presente em todas as verões do macOS até à High Sierra e permite acesso a aplicações sensíveis, como por exemplo, o Keychain que contem as palavras-passe dos utilizadores.

A Apple sabe que os cliques sintéticos são uma forma de ataque aos seus computadores e já lançou uma atualização chamada "User Assisted Kernel Extension Loading” (Kext) para tentar lidar com este tipo de ataques. No entanto, Patrick Wardle diz que ainda assim, passar pela extensão de segurança da Apple é trivial.

O problema persiste e pode ser encontrado na forma como o macOS aprova ou rejeita os cliques sintéticos. Os cliques sintéticos possuem um comando “down” que significa carregar para baixo no rato e um comando “up” que corresponde a largar o rato.

Wardle contou aos presentes na conferência de ontem que esta última descoberta foi acidental e que ocorreu quando fez “copiar -> colar” de uma porção de código que, sem ele querer, clicava para baixo duas vezes no rato sintético.

Quando dois eventos “para baixo” ocorrem o macOS está, misteriosamente, a interpretar o segundo “down” como “up”, completando assim o clique e que compromete a segurança do sistema.

Duas linhas de código quebram as proteções de segurança completamente. Não cabe na cabeça como é que um ataque tão simples é bem sucedido.

| Patrick Wardle

Ataques silenciosos como este são muito perigosos pois, o utilizador não se apercebe do que está a acontecer enquanto o atacante ganha cada vez mais controlo sobre a máquina. De acordo com o investigador, a próxima versão do macOS, Mojave, irá bloquear completamente os eventos sintéticos. Deste modo, mal esteja disponível, deve atualizar para esta versão do sistema operativo da Apple

Este artigo tem mais de um ano

De certeza que é uma feature o MacOS, nem me lembro de algo assim nos outros SO’s 😉

É mais uma lição para quem defende o código-fechado e passa «cheques em branco» à appl€€€€€.

Não se lembra de algo assim nos outros SO’s? Só parar de falar bobagem e pesquisar um pouco…

https://pplware.sapo.pt/resultados-da-pesquisa/?q=falha#gsc.tab=0&gsc.q=falha&gsc.page=1

https://pplware.sapo.pt/smartphones-tablets/android/veja-como-corrigir-a-vulnerabilidade-master-key-do-android/

https://pplware.sapo.pt/informacao/vulnerabilidade-teclas-presas-no-windows-7/

https://pplware.sapo.pt/microsoft/windows/open-sesame-falha-cortana-windows-10/

https://pplware.sapo.pt/microsoft/windows/nova-falha-grave-windows-atualizar/

https://pplware.sapo.pt/google/google-falha-seguranca-microsoft/

No fim das contas todos os SO’s tem falhas, vulnerabilidades. Normal

É “engraçado” que sairam várias vulnerabilidades nessa conferência DEFCON e Black Hat para outros sistemas operativos, mas o Pplware não fala nada…

Quanto a esta treta, o gajo pode inventar o que quiser, a verdade é que tem de ser instalado e aceitado pelo utilizador. Se ele fizer porcaria, a Apple tem a morada, telefone e cartão de crédito dele.

Tem piada, eu tenho windows e a Microsoft não tem a minha morada, telefone ou cartão de crédito…

Que raio de privacidade é essa!!!!!

Cada tiro cada melro…

Não percebi se isso é para mim ou se foi um rebate de consciência.

Pelo vistos caio mais um melro…

…”caiu”,

O entusiasmo foi tão grande ao ler isso que até cometi um erro .

Depois gostei do outro comentário sobre o outro “gajo”, isso denota uma excelente educação e formação.. Vamos lá gajo!!!!…

Alguém que te ature que eu não ganho do Conde Ferreira.

Já agora quantos capangas é que normalmente a Apple manda atrás das pessoas? Já agora fiquei curioso

Fraude informática é crime, e ajuda ter um registo de quem cometeu a fraude.

Em nenhuma parte do artigo fala em fraude. Fala só de uma falha no sistema

Não é falha nenhuma.

É usar um sistema perfeitamente seguro, e depois dizer que “se o utilizador for burro o suficiente e se conseguires ter roubado uma conta de programador… podes fazer aquilo que toda a gente sabe…”

Magnum Sandwich mete lá o teu nome para Hélder, andas sempre a trocar de nome

Sabes que da mesma forma que ele descobriu, qualquer hacker pode ja o ter descoberto certo?

E pouco ou nada serve a apple ter os teus dados todos porque e um ataque que pode ser feito por qualquer site.. sem tu saberes…

E sim, e normal falarem so da Apple, porque qualquer utilizador tem noção das falhas existentes nos SO excepto os iFans que acham que estão num SO a prova de tudo quando depois se ve ataques a serem feitos de forma tao simples

E paga certa malta uma pipa de massa para isto…

Está o caldo entornado… 😀

Lá vêm os fãs inventar tudo e mais alguma coisa para desmentir factos.

Está, porqwuê?

“Apple: Cliques invisíveis permitem aos hackers dominar totalmente o macOS”

… se está na internet é porque é verdade…

Vejo com cada post teu que até a tua porta deve ser da Apple

Falhas de segurança existem em qualquer S.O.

A questão aqui não é mostrar que o iOS tem falhas e o Windows e Linux não! … a questão trazida neste post é desmistificar que não são só o Windows e Linux que têm falhas … o iOS também tem! apesar de haver quem defenda a pés juntos que não.

Não é uma falha de segurança.

É uma feature… A gente sabe

Podes dizer como é uma falha de segurança, se obriga ao utilizador para introduzir a password e obriga ao programador para assinar as suas extensões?

Em vez de lançar piada sem conteúdo?

É uma feature.

A piada não te leva a lado nenhum…

É uma feature.

Porque é que o Pplware ou esse gajo não mostram o que é que acontece quando faz “always allow” ou quando instala a extensão?

Pois… se calhar não sabem, mas eu digo: pede a password do administrador.

podes sempre ver a conferencia no youtube.. a defcon tem no youtube desde a defcon 3 ou 4.. tamos na 26 ou qualquer coisa.. mostram-te os passos todos…

Link já agora?

E o rabinho lavado com água de malvas?

Isso ele já tem… E é com água de rosas, é mais “fina”!

Sim, aquilo é um circo de faz de conta, onde enganam as pessoas porque quem lá está não percebe nada aquilo, certo?

Saber até podem, mas não oferecem nada de valioso pelo que recebem.

Na volta nao sabem e nao oferecem nada de valioso.

Mas o facto é que a Apple já tem lançado patch de segurança devido a mentiras destas

Esta é a apresentação dele para analise.

https://speakerdeck.com/patrickwardle/the-mouse-is-mightier-than-the-sword

Podes elucidar-nos onde é que ele está errado e porque?

A falha é mesmo essa o Utilizador nao tem que clicar em nada. Por código é possível simular o Allow e ultrapassar o pedido de credenciais.

Isto porque a verificação é efectuada a nível de UI. Se o trigger do Allow nao é efectuado pelo UI (mas sim script) a coisa segue caminho.

Basta veres a apresentação que está lá tudo explicado. Mas se ele tiver errado podes sempre explicar porque.

Eu volto em insistir no ponto essencial da utilidade de qualquer informação e a qual o pplware costuma falhar..

COMO PREVENIR?!

Como site de tech não podem limitar-se a “soltar a bomba” e “fugir”, têm a obrigação de informar os utilizadores acerca do que podem fazer para minimizar os riscos quando acontecem falhas destas.

Na próxima versao do macOS já deve estar tudo OK.

De acordo com o investigador, a próxima versão do macOS, Mojave, irá bloquear completamente os eventos sintéticos. Deste modo, mal esteja disponível, deve atualizar para esta versão do sistema operativo da Apple.

Fonte?

No final do Artigo:

https://pplware.sapo.pt/informacao/apple-cliques-invisiveis-permitem-aos-hackers-dominar-totalmente-o-macos

E aqui:

https://twitter.com/patrickwardle/status/1029118253665144832

Pois.

Ficava mal dizerem agora…

O fanatismo aplicado onde quer que seja cega as pessoas.

Andrades toquem a usar o chrome os porque o resto tem problemas.

Mas quem é que ainda usa Mac ou macOS, á uns anos atrás era de facto muito bom para multimedia mas hoje em dia quem é que precisa do macOS para o que quer que seja.

Pois…., há pessoal do povo que compra porque pensa que é um «improvement» ao nível da imagem e status! O problema é que a qualidade vs valor que se paga é dificil de justificar…. e este facto é revelador da capacidade de decisão de quem está a comprar e os outros vão ver isso… Infelizmente a qualidade decaiu, recorrem a componentes de fabricados por outros e montam tudo na xina, o que transforma o produto num produto xinês com design ocidental. Dito isto, comecem é a fabricar do lado de cá para não vir com «fava».

os fanboys apple

os fanboys apple que não conseguem ver mais nada á frente

É uma questao de opcao/gosto pessoal.

Pode nao servir a todos (e por isso mesmo a maioria instala windows nos macs) mas é sem duvida um bom sistema.

Cadê o Heldr nessa notícia, hahahaha?!

camuflou-se com outro nome 😛

Ele lá no fundo sabe que tem vergonha das figuras que faz.

Esse individuo é um Fanboy da Apple de alto gabarito, defende a marca com unhas e dentes… Já deve ter tomado vergonha na cara. Nada é perfeito, muito menos a Apple…