RockYou2024: hackers têm acesso a 10 mil milhões de passwords roubadas na Internet

Aconteceu a maior fuga de passwords dos últimos anos. São 10 mil milhões de palavras-passe partilhadas em fóruns de hackers. Esta fuga de informação ameaça muitos utilizadores e os serviços usados. O ficheiro denominado RockYou2024 contém 9,9 mil milhões de palavras-passe e compromete seriamente a segurança das contas dos utilizadores.

Hackers têm acesso a 10 mil milhões de passwords

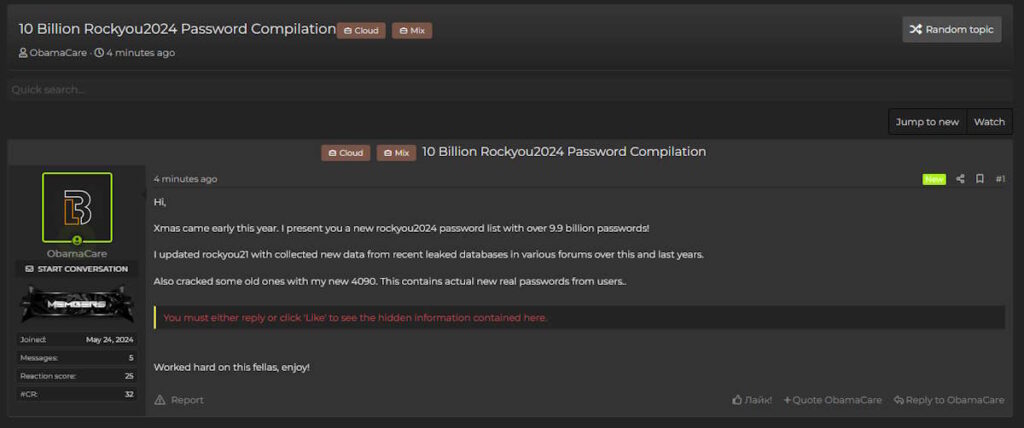

Uma equipa de investigação descobriu que um enorme ficheiro de palavras-passe chamado RockYou2024 tinha sido partilhado num fórum de hackers. Este bateu o recorde anterior de 10 mil milhões de passwords. O RockYou2024 combina 8,4 mil milhões de palavras-passe do ficheiro RockYou2021 e 1,5 mil milhões de novas palavras-passe estimadas como recolhidas entre 2021 e 2024.

Esta fuga massiva de passwords ameaça seriamente a segurança das contas dos utilizadores. Os especialistas dizem que estas palavras-passe podem ser usadas por agentes mal-intencionados em ataques como phishing e fraude. Há o alerta que o RockYou2024 pode levar a múltiplas violações de dados e roubo de identidade.

Após esta fuga massiva, são recomendados alguns cuidados para os utilizadores manterem as suas contas seguras. Em primeiro lugar, os utilizadores devem alterar imediatamente as palavras-passe de todas as contas associadas às contas comprometidas. A escolha de palavras-passe fortes e exclusivas é um dos passos mais importantes para aumentar a segurança.

RockYou2024 surgiu num fórum da Internet

Em segundo lugar, é importante ativar a autenticação multifator (MFA) sempre que possível. Isto vai além da segurança apenas por palavra-passe, exigindo uma verificação adicional. Isso acaba por aumentar a segurança da conta do utilizador.

Por fim, é recomendado utilizar um gestor de palavras-passe para criar e armazenar palavras-passe complexas com segurança. Estes gestores de palavras-passe aumentam a segurança, evitando que a mesma palavra-passe seja utilizada para contas diferentes.

Esta fuga de palavras-passe mostra mais uma vez o cuidado que os utilizadores precisam de ter para proteger a sua segurança online. Devem verificar regularmente sites como HaveIBeenPwned.com, por serem uma boa forma de ver se as suas contas foram comprometidas.

Este artigo tem mais de um ano

Isto é tudo muito bonito, mas vou eu colocar o meu endereço de email para verificar se tou na lista? No way… ninguem garante que atraves dessa verificação eles nao retem o email para posteriormente venderem ou usarem com spam…

É legítimo que não saiba o que o HIBP é, ou quem é o Troy Hunt. Outra coisa é escrever idiotices…mas continue na ignorância. a base de dados do HIBP é reconhecidamente das formas mais simples e abrangentes de sabermos se alguma das nossas contas foram hackeadas…continue a usar a mesma password em todos os sites ou a escrever num post-it, e nem se preocupe em manter-se informado até que um dia seja publicada uma conta com implicações sérias no seu quotidiano. Aos que vão ler o comentário, ignorem a idiotice sem fundamento. Pesquisem pelo projeto Have I Been Pwnd, pelo seu criador e tomem uma decisão informada dos cuidados a ter sobre a segurança das vossas contas

Bom dia, uma questão: fui consultar o site referido e diz que o meu email foi comprometido. Mas não diz onde.

99,99999% do que o site verifica é se o seu mail apareceu nalguma das listas. Só que 999999 em cada milhão das “fugas” são sites que registam newsletters. Por isso, se deu o mail para receber alguma newsletter e o site possa ter sido atacado ou algum erro tenha enviado a lista de e-mails, vai receber a informação que encontraram o seu mail numa das listas.

A probabilidade de a password ser roubada está abaixo de 1 em cada 600000 biliões de operações. Quem as rouba tem alvos definidos.

Não refere, creio que por questões de segurança. A base de dados do HIBP é pública, qualquer pessoa a pode consultar. Eu percebo que possa ser incómodo, mas a recomendação é que faça o reset a TODAS as contas (principalmente as que dá mais importância), utilize uma password forte e aleatória. Utilize um gestor de passwords seguro para gerar e armazenar as passwords (Bitwarden, keepass, são são exemplos gratuitos) e onde seja possível ative a autenticação multi-fator (MFA).

Use o intelegenceX

Adiciono o que me disse o site: “Pwned in 1 data breach and found no pastes (subscribe to search sensitive breaches)”. Nem sei o que isto significa..

O HIBP não lhe vai dizer em que site/serviço a conta foi hackeada. O que deverá fazer é alterar todas as passwords onde utilizou esse email (principalmente nas contas mais sensíveis para si). A opção de subscrição é para que em futuras publicações de contas hackeadas que o HIBP tenha conhecimento, irá receber um email com o alerta, caso este esteja incluído na lista.

“Em primeiro lugar, os utilizadores devem alterar imediatamente as palavras-passe de todas as contas associadas às contas comprometidas.”

Muito bem. E como é que os utilizadores sabem quais as contas comprometidas?

Exatamente, a minha duida é essa, neste site, pelo menos pelo que entendi, não diz onde a nossa conta foi comprometida

Não sabem…altere todas onde usou a conta de email apanhada nas listas, ative a MFA que reduz substancialmente as fragilidades de acesso por apenas username/password, não utilize passwords fáceis de adivinhar por força bruta ou engenharia social (qwerty, 1234567, pa55w0rd, o nome do meu animal de estimação,…). Sendo o HIBP uma base de dados de consulta pública, o que iria acontecer se fosse possível saber que determinado email/password foi hackeado no site abc . xyz? Esse site começaria a receber tentativas de acesso com contas apanhadas nessas listas. Quem paga/tem acesso às listas já o faz maliciosamente, mas imagine a quantidade de curiosos se tivessem o acesso facilitado a esses dados.

Eu sinto raiva quando leio dicas do género “use um gerenciador de passswords”. Serão seguros? NÃO.

Os hackers conseguem invadir sistemas do próprio Pentágono e da CIA.

Já invadiram uma vez a Icloud da Apple, e muitos sistemas “seguros”.

Se você colocar “os ovos todos na mesma cesta”, um gestor de passwords, o que acontece se um dia esse software ou serviço for violado também?

DÃAAÃ.

Eu nunca uso essas porcarias de gestores de paswords.

Eu uso as dicas básicas: Passwords complexas, com muitos caractéres e símbolos especiais, ou alias frases inteiras. Uso password diferente para cada site ou serviço diferente (não uso a mesma não).

Uso autentificação de dois passos.

Antivírus actualizado.

Mesmo assim, um hacker experiente conseguirá, se quiser, interceptar essas SMS que vêm com o código de autentificação, antes que ela chegue ao nosso telemóvel.

Mas tens as palavras-passe guardadas no Google Chrome? Não tem mal nenhum, mas basicamente é um “gestor de passwords”.

Não invadiram o iCloud. Utilizaram foi engenharia social para apanhar palavras-passe de certas individualidades. O mesmo fizeram com a Google 😉

Não, eu nunca permito o Google Chrome “memorizar” passwords.

Também não tenho muita confiança nesse cofres de passwords…