ALERTA: Há um trojan Android que se faz passar pela app Clubhouse

A rede social Clubhouse está na moda e é normal existirem logo esquemas por parte dos cibercriminosos. É verdade que ainda não existe app do Clubhouse para Android, apesar de ser possível graças a esta app.

No entanto, todo o cuidado é pouco até porque circula um trojan Android que se faz passar pela app Clubhouse, segundo revela a ESET.

Trojan BlackRock usa imitação app do Clubhouse

Uma investigação da ESET expôs a tentativa de cibercriminosos beneficiarem da popularidade da app de chat áudio Clubhouse para fornecer malware destinado a roubar a informação de acesso de utilizadores numa variedade de serviços online. Segundo revela a ESET, o pacote malicioso é distribuído a partir de um website com o mesmo look and feel geral do website genuíno da Clubhouse.

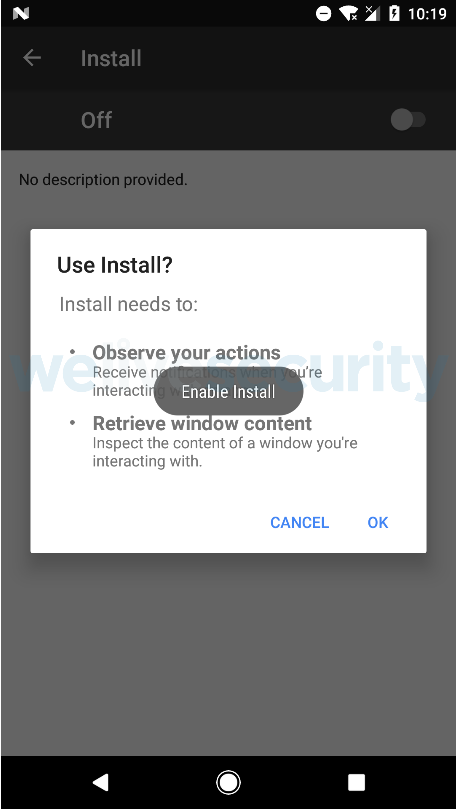

O trojan – apelidado de “BlackRock” pela ThreatFabric e detetado por produtos da ESET como Android/TrojanDropper.Agent.HLR – é capaz de roubar os dados de acesso dos utilizadores num mínimo de 458 serviços online.

Malicious web claiming to offer #Clubhouse for Android spreads banking trojan Blackrock. It lures credentials from 458 apps - financial, cryptocurrency exchanges & wallets, social, IM and shopping apps. There is currently no official Clubhouse app for Android. #ESETresearch 1/2 pic.twitter.com/azlxjvIgNO

— ESET research (@ESETresearch) March 16, 2021

A lista de alvos inclui conhecidas apps financeiras e de comércio, transações de criptomoeda, bem como plataformas de social media e mensagens. Twitter, WhatsApp, Facebook, Amazon, Netlflix, Outlook, eBay, Coinbase, Plus500, Cash App e BBVA estão todas na lista.

Lukas Stefanko, o investigador de malware da ESET responsável pela descoberta refere que...

O website tem aspeto de ser autêntico. Para ser honesto, trata-se de uma cópia bem executada do website legítimo da Clubhouse. Contudo, após o utilizador clicar em ‘Get it on Google Play’, a app é descarregada automaticamente para o dispositivo do utilizador. Pelo contrário, websites legítimos redirecionariam sempre o utilizador para o Google Play, em vez de descarregarem diretamente um Android Package Kit, ou APK para abreviar

A ESET refere ainda que mesmo antes de se clicar no botão existem sinais de que algo está errado, como é caso disso a ligação não ser segura (HTTP em vez de HTTPS) ou o site utilizar o top-level domain “.mobi” em vez do “.com” usado pela app legítima.

Este artigo tem mais de um ano

Usem sempre o Google Play e mesmo assim…