Como criar regras de Firewall no Wireshark?

O Wireshark é uma ferramenta de analise protocolar, que permite a captação, em tempo real, de pacotes de dados, e apresenta essa informação num formato legível para os utilizadores. O processo de captura de tráfego é realizado via placa de rede, funcionando esta num modo especial que é designado de modo promíscuo (possibilidade de capturar todos os pacotes, independentemente do endereço de destino).

Hoje vamos ensinar como usar o Wireshark para criar regras de Firewall.

Depois de termos apresentado aqui algumas funcionalidades básicas do wireshark, Esquema de cores nas linhas, Follow TCP Stream, ensinar a detectar tráfego abusivo, Three-way Handshake, etc, hoje vamos ensinar como usar o Wireshark para criar regras de Firewall “on the fly” de pacotes capturados.

Como criar regras de Firewall no Wireshark?

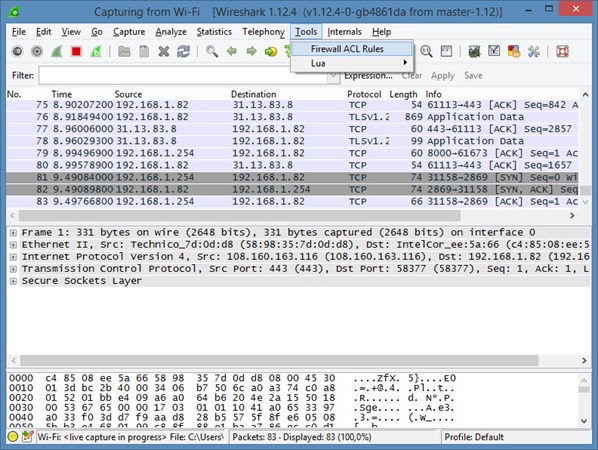

Criar regras de firewall no Wireshark é uma tarefa bastante simples até porque a ferramenta disponibiliza funcionalidades para tal. Para isso basta ir a Tools > Firewall ACL Rules

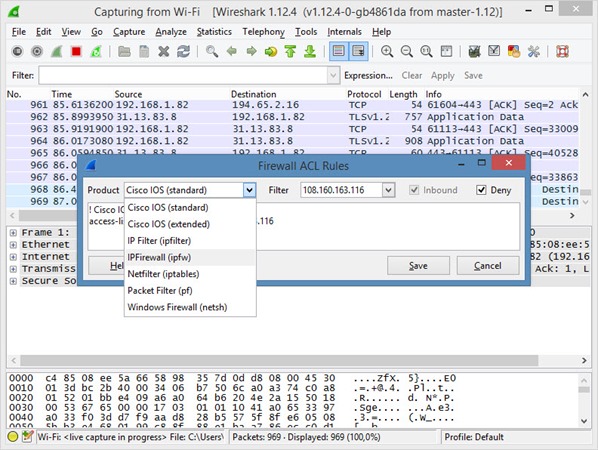

O Wireshark suporta vários tipos de sintaxes como por exemplo, Cisco iOS, NetFilter (iptables),Windows Firewall, etc. Neste passo o utilizador apenas necessita de indicar qual a sintaxe que pretende.

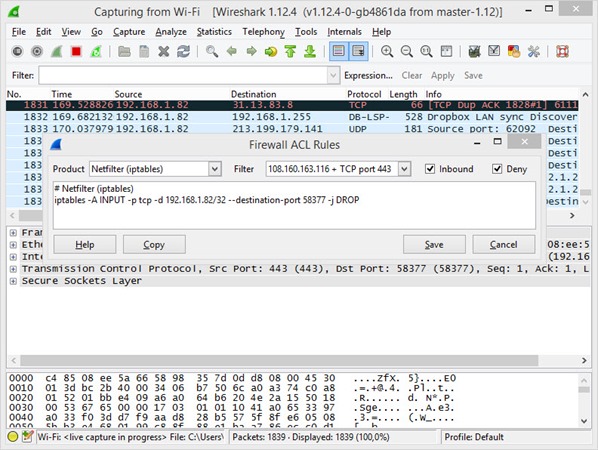

Por exemplo, escolhendo NetFilter, é possível indicar qual o filtro a aplicar e indicar também se é uma regra de Inbound (entrada) e de Deny (negação) – Saber mais sobre Netfilter (aqui).

Esperamos que tenham gostado deste tutorial sobre o Wireshark. Por hoje resta-nos esperar pelo vosso feedback e sugestões para próximos tutoriais sobre esta super ferramenta.

Este artigo tem mais de um ano

excelente..

como faço para consultar os pacotes de um determinado computador numa rede com varios ?

Podes procurar por IP, por MacAddress, etc

Mas dá para consultar todo o trafego de entrada e saida de um determinado pc na rede? Ou o wire só monitoriza o trafego da nossa placa? O objetivo e numa grande rede, supostos pc´s infectados que geram spam, e gostaria de monitoriza por exemplo a porta de smtp dos pc´s para identificar quais sao os infetados.

É possivel com o wireshark?

Bom artigo, mas não entendi a utilidade direta disto. Alguém explica?

Thanks

Boa noite

Gostava que me explicassem como se eu fosse mesmo muito asno para que serve o wireshark numa rede com comutadores (switches)… só apanha o tráfego que é para si ou de si e não vê nada dos outros pc’s.

Quem usar HUB’s que ponha um dedo no ar…

Só para mudar regras de firewall é um método complicado, penso eu.

Cumprimemtos (se não for censurado)

Jorge

Com Wireless e com a tua placa em promiscuous mode, consegues ouvir tudo o que se passa à tua volta.

“Com Wireless e com a tua placa em promiscuous mode, consegues ouvir tudo o que se passa à tua volta.”

Que interessa o modo promiscuo-o quando o Switch não envia os pacotes para a porta onde estou ligado!??

Viva

E de que serve isso numa rede wpa/wpa2 em que cada pacote tem encriptação própria?

Numa rede aberta talvez consigas algo de resto ficas a fazer ataques de força bruta apenas.

Cumprimentos

Simples. Usas, por exemplo, a tecnica de arp spoofing.

Com arp spoofing consegues redirecionar para o teu dispositivo todo o trafego de qualquer rede wifi (e não só). Depois, senão existir segurança na camada aplicacional, podes sem grandes problemas, verificar o que se passa em toda a rede.