Sites do jornal Expresso e da SIC “hackeados” por ransomware

Os sites do jornal Expresso e da SIC estão temporariamente indisponíveis devido a um ataque informático por ransomware. Além dos sites, há também informação que alguns dos perfis das páginas nas redes sociais ficaram comprometidos.

Quem tenta agora aceder ao site do Expresso e SIC recebe a informação que o "Site está temporariamente indisponível. Retomaremos logo que possível".

Ransomware: Piratas informáticos pedem dinheiro para resgate do site

O grupo Impresa já confirmou que os ‘sites’ do Expresso e da SIC, bem como algumas das suas páginas nas redes sociais, estão temporariamente indisponíveis, devido a um ataque informático, e que estão a ser desencadeadas ações no sentido de resolver a situação.

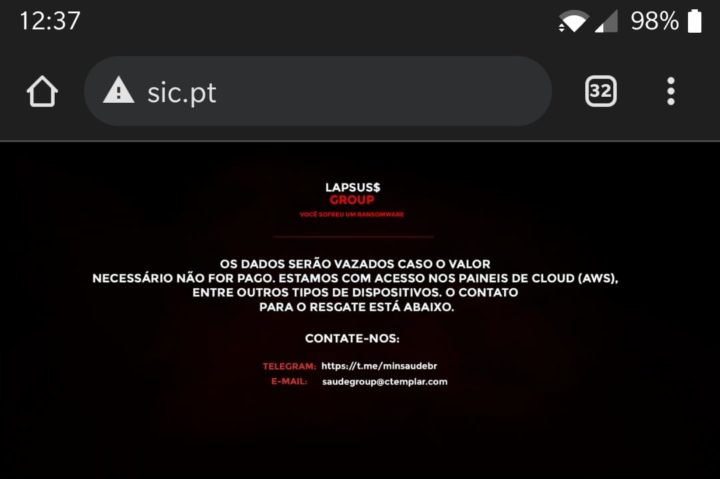

De acordo com as mensagens deixadas pelos piratas informáticos, os sites do jornal Expresso, da SIC e Blitz terão sido "hackeados" por ransomware.

Ransomware é um tipo de malware capaz de criptografar áreas de armazenamento de computadores e servidores, tornando os dados inacessíveis até que um resgate seja pago. Este tipo de ameaça é cada vez mais comum, levando a que as autoridades policiais estejam também cada vez mais atentas.

De acordo com a estação, “o site da revista Blitz também foi afetado pelo ataque ‘ransomware’”.

“Os dados serão vazados caso o valor necessário não for pago. Estamos com acesso nos painéis de ‘cloud’ (AWS) entre outros tipos de dispositivos. O contacto para o resgate está abaixo”, pode ler-se na mensagem disposta pelo grupo no endereço do semanário.

Os sites do jornal português Expresso e da SIC e SIC Notícias foram atacados por um grupo de hackers, conhecido como o Lapsus Group, na madrugada deste domingo, que exigem o pagamento de um resgate para a desbloquear o acesso”.

Este artigo tem mais de um ano

restaura backup e toca a andar 😛

+1

Mai nada..

Por acaso estou curioso para entender como é que isto aconteceu (ao certo!)..

Pode não ser tão simples assim .

e se forem malucos e tiverem lá informação priviligiada, fontes e coisas assim ?

O primeiro passo é restaurar o backup, depois sim, se tiverem informação sensível, podem seguir outros recursos. Mas ainda assim, mesmo que paguem o resgate, não garante que posteriormente divulguem os dados, ficam sempre à mercê dos hackers.

o 1 passo é ver onde esta vunerabilidade….

E se os backups ja lativerem o Ransomware faz algum tempo? Vais restaurar uma coisa que ja está infectada. É um dos problemas actuais do Ransomware é que o mesmo entra nos teus sistemas aloja-se por um tempo deixa-te fazer uma serie de backups e so depois atua. quando vais a repor backups os mesmos ja se encotnram infectados.

Qual é a dificuldade? Se o virus ainda não te encriptou tudo, limpas e não há problema. Só é um problema quando és apanhado em surpresa. Mas se sabes que já lá está, há sempre solução.

Qual é a dificuldade? Como assim limpas???

Primeiro nao sabes se lá esta, e mesmo que saibas, “lá” é muito grande.

Isto não é só passar “n” AV’s

Qual é a dificuldade? Achas que isto é como restaurar um backup do outlook?

+1

Podiam ter feito o mesmo com a TVI, CMTV e restantes canais de puro jornalixo

O que o sr Manso não percebe é que estes criminosos são os mesmos que atacam tudo o que mexe, particulares hospitais micro empresas, percebe a aflição que é para uma empresa não ter como processar salários por não ter acesso a informação ou contas bancárias! Talvez só perceba lá mais a frente quando sair da puberdade enquanto isso aplaude os criminosos

Talvez eu saiba mais sobre este meio mais negro da informática a dormir que o Sr. acordado…

comentário confirma que ainda estás na puberdade.

O teu diz-me mais sobre a tua forma de seres sheepple… fica lá com a tua “informação” da Imprensa e da Cofina. O Mundo precisa de mais parvos.

Quem afirma que sabe mais sobre black hats que os outros normalmente sabe muito menos.

Existe 1 motivo pelo qual os BH a serio atacam/invadem um site que é simplesmente o desafio. Os que invadem pelo dinheiro não passam de novatos.

https://securityintelligence.com/articles/hospital-ransomware-health-care-data/

https://www.zdnet.com/article/ransomware-attacks-against-hospitals-are-having-some-very-grim-consequences/

Qual é a explicação para isto?

Tudo o que seja calar jornalixo tem 100% do meu apoio. Compreendo que seja um daqueles que gosta de publicar fake news e ficar a inventar factos, mas não tenho pena nenhuma.

A sua opinião para mim vale tanto como as noticias da SIC, TVI ou CMTV… Acabei de a escrever em papel higiénico para a poder utilizar quando for ao WC largar um.

Referia-me ao Str…

Nem mais…

Aguardo a explicação do especialista em tudo, José Gomes Ferreira

Foram os marcianos claramente!!

Não existe cibersegurança nas empresas portuguesas, nem nos serviços públicos. A maior parte usa o Windows Server que é facilmente invadido.

Pois daí ter saido o decreto lei 65/2021 que veio “obrigar” os organismos publicos a tomar uma série de medidas e emitir um relatório anual para CNCS com várias informações.

Quantos desses cumprem as regras!? Se for 1 já se vai com sorte!! Temos a AT a cobrar dividas que as pessoas devem a empresas privadas mesmo sendo isso ilegal!! Isto é Portugal poucas leis são cumpridas e é o país onde o crime compensa.

+1

Samuel,

Não estou dentro do assunto, mas creio que o problema não seja o Windows Server, um SO só e facilmente invadido quando não existem regras apertadas e as empresas cagam no investimento de servidores.

Quem apanha com isto, somos nós o pessoal de IT

Nao digas asneiras, provavelmente 90% das empresas usam Windows Server, nem que seja para autenticacao. Sou fa Apple e Linux, ja trabalho na areas ha uns 17 anos e até hoje ainda nao vi nenhum sistema melhor de autenticacao do que a Active Directory/AzureAd, apesar de concordar que o melhor IDP é o OKTA…

Estes sites todos de fraca qualidade, feitos por pessoal mal pago, era uma questão de tempo até irem ao ar.

Talvez nem seja pessoal mal pago, mas sim pessoal incompetente.

Ora aí está…o mais provável é serem sites sem o mínimo de segurança…esperavam o quê?

Agora se calhar nem backup’s têm…

O pessoal que faz o site pouco percebe de segurança. O problema é quando não se faz auditorias de segurança aos sites antes de entrarem em produção e quando toda as camadas de segurança são mal geridas (networking e sistemas) .

Isso foi o estagiário da cmtv que fez o hack

A primeira e a maior vulnerabilidade vem da enorme ignorancia que se pode atestar ao ler os diversos comentários em sites de tecnologia (como este). Se houvesse uma forma fácil e segura a 100% de nos defendermos destes ataques isto não era noticia. Ataques destes há em todo o mundo, e nos sites mais seguros. A primeira falha é pensarmos que podemos estar 100% seguros – só de pensar que quem comenta aqui pode estar a gerir TI de uma qualquer empresa dá medo…

Isso mesmo amigo, não existem sistemas 100% seguros temos é de tentar mitigar estes ataques e ou possiveis ataques ao maximo. Isto pode muito bem acontecer a qualquer uma empresa, basta saber agora quais os meios que as mesmas têm para mitgar isto a ponte de não perderem muitos dos dados.

Um ataque que dá acesso ao painel da AWS. UI… demonstra os profissionais que devem estar por detrás… espero que nunca trabalhem para um Banco ou serviço publico.

Eu sei de alguém que têm o curso de informática mas que nem uma fonte de alimentação de um desktop sabe mudar!! Os cursos são muita teoria e pouca pratica e quando é pratica é só o básico, que é mexer no Windows!! Os cursos têm de ser repensados em todas as vertentes.

Mas nem todos os ataques conseguem ser bem sucedidos e não chegam a ser noticia. Um Professor meu de IT dizia “O que interessa é que funcione”, provavelmente você acha o mesmo. O que interessa é que funcione e que no final do mês caia o dinheiro, é assim que funciona o mercado de TI.

verdade…

+1

1° Passo – evitar a propagação do ransomware (desligar equipamentos da redes etc..)

2° – saber a extensão de equipamentos afetados , pode existir ransomware adormecido(inativo) em outros equipamentos

3°- Mitigação da(s) vulnerabilidade(s) que podem ter levado ao ataque (pesquisa nas máquinas afetadas de forma é que poderá ter sido efetuado o ataque)

4°- recuperação dos ativos (reposição de backups anteriores ao ataque)

E claro que isto tudo normalmente demora o seu tempo , e antes que critiquem a ordem dos acontecimentos apenas foi feito de cabeça mas é mais ou menos o que tem de ser feito no caso de um ataque deste género

N ligue aos que criticam… a vida não é profissional por si mesma. E quem o exige acaba geralmente triste…

Ah! E obg pelas dicas!

Isto simplesmente são os passos assim por alto que são necessários efetuar depois de um ataque deste género, um processo normalmente demorado , que se pode ver pelo facto de os sites ainda não estarem disponíveis novamente.

Normalmente este tipo de ataques são efetuados ou através de Engenharia Social ou através da exploração de vulnerabilidades(sendo que Engenharia Social cada vez é mais utilizado e preferido por quem faz os ataques)

e nada de importante foi perdido

+1

Ransomware quer dizer ataque criptográfico, ou seja, encriptar a informação de alguém e pedir dinheiro para ser devolvida a chave que possibilita essa descodificação. Segundo a informação no site, é um ataque ransomware e de acesso a informação priviligiada. São duas coisas diferentes, uma é possível de ser restaurada por backup, a outra não, porque a informação já estará do lado dos atacantes. O ransomware normalmente é um ataque que chega na forma de um anexo de email, mas o acesso ilegítimo normalmente é conseguido por aproveitar uma vulnerabilidade ou falha na configuração de um servidor.

Expresso e SIC fazem parte do governo.

Não se perde nada em serem atacados.

Aliás, não se perdia nada em desaparecerem, isso é que era…

Sim claro… Deves ser daquelas que diz que o covid é uma treta. Acho um exagero o teu comentário embora talvez haja alguma razão. No entanto é ainda preferível acreditar nas notícias deste do que um qualquer que vomite negacionismos.

Só tenho pena dos dados pessoais que vazaram de resto não se perdeu muito. Podiam ter hackeado a TVI, SportTV e CM tudo

Mas quem é que dá os dados pessoais para estes grupos manhosos da imprensa corrupta?

Eu não.

Costumo abrir o site de um jornal económico e aparece sempre aquela treta do nónio ou lá como se chama, para me registar.

É o registas… Arranjo sempre maneira de fazer desaparecer o nónio…

Um jornal medíocre.

Para ler notícias e artigos de opinião dignos de serem considerados Jornalismo (não confundir com licenciaturas em «ciências da comunicação/«jornalismo»/assessoria/multimédia» etc.), basta comprar os jornais Tal&Qual e O Diabo.

Tal&Qual? Deves estar a gozar… Tantas histórias que se inventam nesse jornal. É quase tão mau como o cm

Não quer dizer que os sites têm alguma falha, o mais certo é terem conseguido obter acesso aos painéis de gestão recorrendo a outras engenharias.

Só vejo engenheiros informáticos.

Realmente, só gurus da segurança informática ahah

Qualquer dia acontece o mesmo ao pplware por estarem sempre a falar mal das cryptomoeadas

Ora bem, quando o CFO e o CTO sao a mesma pessoa, ja se sabe que vai dar asneira… https://www.linkedin.com/in/paulo-reis-cfo-executivemember/

ahahah!! fair point! Nao sabia.

+1

Nunca percebi muito bem, o porque de na maioria das empresas portuguesas, o responsavel financeiro é tambem o responsabel tecnologico…

Eu não me vou alongar muito, pois o meu conhecimento é muito limitado em relação a vocês todos, mas desconfio que quando começar a bater o 5G nos sistemas ai é que vai lindo…… Os entendidos da matéria já alertaram que com 1/2 dúzia de pacatas e ums quanto pares de mãos, ficam com a posse da justiça, finanças, segurança social, etc…. a nossa segurança informática é inexistente ou muito básica….. dito pelos entedidos…… É tudo tão fácil, o nome de Rui Pinto diz alguma coisa…… tem noção do estrago que esse menino causou, a muito pilha galinhas ? Abençoado, Rui Pinto…..

Em relação ao Rui Pinto, quando um escritório de advogados recebe um email a pedir para inserir credenciais classificadas e alguém de lá cai na ratoeira, estamos conversados acerca da inteligência desta gente.

Contra isto não há sistema de segurança que resista…

By PorcoDoPunjab

A SIC não foi um dos meios de comunicação social a elevar o Rui Pinto a herói? Então é bem feito!

The Matrix Resurrections

Com legendas em + de 20 linguas, é só escolherem.

https://static.bunnycdn.ru/i/cache/images/c/c2/c22eda56908f041f9dd79f9e0c0bd33b.jpg-w380

https://www5.soap2day.video/movie/the-matrix-resurrections-j2w63/0-full

Só para descontrairem……

E já agora nem sempre tudo aquilo que dizem, corresponde á realidade.

Existe muita politiquiçe pelo meio e adoram arranjar bodes expiatórios.

A Suiça e outros são considerados Países ricos devido ao estatudo de serem paraisos fiscais de gente com um poder economico acima da média. file:///home/kodachi/Desktop/parac3adso-fiscal.jpg

Rui Pinto, ajuda pff

Já que eles defenderam o hacker Rui Pinto, é hora do menino ir ajudar e ele tem experiencia em invadir contas e computadores privados.

O confiar demasiado na cloud (nos computadores dos outros, nos tecnicos dos outros…), o desinvestimento em capital humano Português (técnicos e engenheiros). Receita para desastre.

E a continua iliteracia informática que grassa atualmente, contribui para o sucesso destas empresas que se dedicam a extorsão.

Dificilmente conseguirão encriptar todos os dados , esse processo demora bastante tempo , o problema nem é retomar o website mas sim descobrir a vulnerabilidade , provavelmente alguma versão de php comprometida ou plugin usado no website que permitiu aos hackers fazerem o upload do seu rat e depois acederem e elevarem os privilégios . Os requests malignos deverão estár no log do apache ou nginx , apartir daí basta entender onde foi comprometido o servidor . Se não me engano estes sites usados pelas tvs à exceção da RTP são hospedados em empresas específicas de cloud que por norma fazem updates regularmente . Demora algum tempo mas não é complicado descobrir quem e como .

O barato por vezes sai bem caro.

O comentário do Carlos Braga é muito acertivo.

Quando só se investe na formação para alimentar a máquina do Turismo em massas, não podemos esperar outra coisa.

A necessidade de gerar receita, para alimentar a grande máquina do Estado. “Aspirador de Dinheiro”

A grande maioria só pode ser serviçal, as oportunidades são escaças e na grande maioria das vezes são sempre destinadas aos mesmos grupinhos. “Os VIP’s”

E aqueles que saiem da casca tem de dar corda ao cavalo, mais tarde ou mais cedo.

Os ordenados da grande maioria são de miséria, depois surge por consequência a bandidagem……

Acho que não é preciso ser Reitor ou Chefe do Estado-Maior da Armada…… para se ter consciencia que temos imensa gente a passar por grandes dificuldades, fome.

Façam algo de útil e pesquisem sobre o banco alimentar, invês de na maioia das vezes fazerem comentários desnecessários sobre assuntos que não sabem.

https://www.youtube.com/watch?v=rOoAATaxgLQ

https://www.youtube.com/watch?v=4aGoo4hpQto

Aquele facílimo Log4J

Gostei estes jornalistas estão a comer do o seu próprio veneno