Ransomware Petya! Atenção aos e-mails com um Curriculum Vitae

O ransomware é provavelmente a praga informática, da família do malware, mais perigosa dos últimos anos. Na prática, um sistema que seja afectado por um ransomware pode a ter informação encriptada até que o utilizador pague um resgate e obtenha a respectiva chave para decifrar.

Mas recentemente apareceu um novo ransomware que foi baptizado com o nome Petya e que faz grandes estragos.

Ao longo dos últimos anos são várias as más noticias sobre Ransomware! O ataque é normalmente de tal forma eficaz que consegue encriptar os ficheiros dos utilizadores, recorrendo a algoritmos de criptografia muito eficientes. As ferramentas para decifrar a informação são quase nulas, o que eleva o nível de desespero dos utilizadores.

Recentemente, segundo a empresa G Data Software, há um novo Ransomware capaz de encriptar toda a informação do disco rígido. Para tal, é usado como isco uma suposta proposta de trabalho, que chega por e-mail, sendo que o utilizador é levado a descarregar um suposto Curriculum Vitae (que na verdade é o ficheiro malicioso) que está alojado no Dropbox.

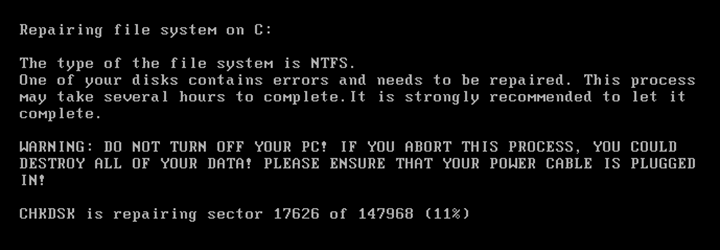

Depois do utilizador tentar abrir o ficheiro malicioso, o sistema é de imediato “raptado” ficando bloqueado. Em poucos segundos aparece uma mensagem a referir que o sistema está a verificar possíveis erros no sistema de ficheiros.

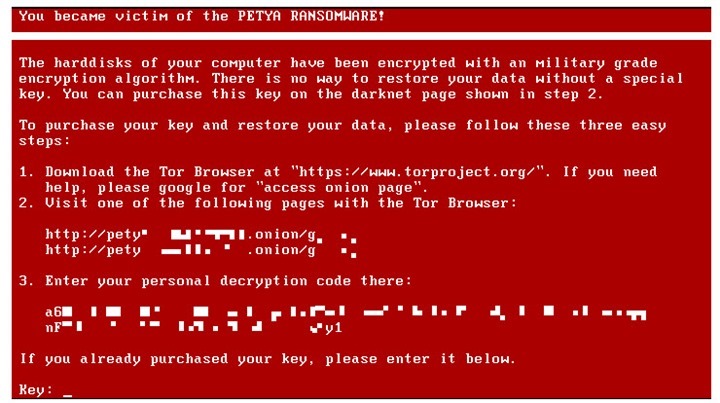

Se o utilizador reiniciar o sistema irá receber a mensagem a informar que foi vitima do ransomware Petya. Nesta mensagem estão todas as indicações que o utilizador deverá seguir para voltar a ter a informação de volta. Obviamente que o processo inclui a compra da chave para decifrar a informação.

A G Data Software não recomenda o pagamento do resgate, apesar de ter consciência que nestas situações é complicado arranjar uma solução no imediato.

Como temos vindo a informar, existem muitos ransomwares que fazem muitos estragos nos sistemas. Como forma de prevenção, não devem abrir ficheiros desconhecidos que chegam especialmente via e-mail. Muita atenção, estes casos são complicados de resolver e, em muitos casos, não existe sequer solução.

Este artigo tem mais de um ano

Secure boot e pronto..

Encriptado, ate podes tirar o disco fora e nao tens acesso aos dados.

cifrado*

Encriptado é o termo em Português de Portugal (verdadeiro Português), mas as duas opções estão correctas.

http://www.flip.pt/Duvidas-Linguisticas/Duvida-Linguistica/DID/791

Uma das soluções é ter os ficheiros no Dropbox (ou serviços similares) e se os documentos forem encriptados (incluindo os que estão sincronizados no Dropbox) consegue-se rapidamente aceder aos “originais” fazendo um restauro para uma versão anterior desses documentos (a própria Dropbox sugere um contacto para o suporte que eles restaurarão todos os ficheiros para a versão anterior automaticamente).

Só se for agora. Conheço quem foi atacado e ficou com os documentos todos encriptados na mesma. E a resposta da Dropbox foi que não podia fazer nada.

Isto foi a uns 2 anos

Os ficheiros são na mesma encriptados no servidor Dropbox, contudo como o Dropbox guarda todas as versões de um ficheiro durante 1 mês, consegue-se rapidamente voltar à versão do ficheiro original (a não ser que deixe passar mais de 1 mês desde que foi infetado para fazer esse restauro!).

Ver aqui: https://www.dropbox.com/help/8408

Segundo Fabio Assolini – Senior Security Researcher da Kaspersky. Realmente até os documentos em Dropbox, box, google Drive… todos são afetados, o único modo real de proteção e realizar backup manual, até os backups programaveis dos servidores é afetado. Segue o link so PODCAST para maior conhecimento do assunto: http://www.segurancalegal.com/2016/10/episodio-110-ransomware/

Que riso.

Get a Mac.

https://www.youtube.com/watch?v=sdF5IsyOxU4

Mac Users Hit By Ransomware | Tech Bet | CNBC: https://www.youtube.com/watch?v=CIB7f8tE-Zs

The horror! Mac users must beware of ransomware (like everyone else) (CNET Update) : https://www.youtube.com/watch?v=kl3j455Qd0U

Get a Linux 😉

Get a pen and paper.

Linux is the perfect victim for ransomware.

Acho que já me deve ter aparecido algo com currículos, mas mando tudo para spam.

O que não é esperado, SPAM.

Eu sempre aconselho criar um backup dos documentos importantes na nuvem ou em um drive externo, isso evita muita dor de cabeça.

Desde que não tenhas os ficheiros/cloud a sincronizar no PC, ficas seguro. Se tiveres o disco de backup ligado ao computador ou os ficheiros de backup a sincronizar, estes poderão ficar encriptados também.

Não estava à espera que este tipo de ataques surgissem por email. Incrível.

São quase sempre 🙂

Este tipo de ataque é quase sempre assim.

Espero que tenham percebido que eu estava a ser irónico, certo?

O maior problema é que as pessoas não esperam ataques vindos em arquivos .doc, ou .xls. Então para empresas receber e-mail de curriculum com anexos .doc é o cotidiano. O que deve-se ficar atendo é se esses .doc estão com MACROS, dai realmente não se deve abrir.

Dá-lhe Linux, na casa do pinguim não tem esses problemas. Até porque isso aí é culpa da Microsoft que não investe em segurança do seu sistema operacional (operativo PT).

Claro um user inexperiente recebe um email e clica nele a culpa e da Microsoft lollol vou mandar a conta da luz as respectivas marcas de tvs,frigorifico etc pois fazem o meu contador girar e no final do mês la vem a conta… Na casa do pinguim existe outros problemas vai pra toca mexer no kernel lololo

Boa analise e resposta. Alias, um comentario estupido, infantil como o do “Kel Cardoso Brasil” não merece outro tipo de resposta.

É claramente um leigo na matéria e não faz ideia do que fala.

Se eu for à Michelin reclamar que os pneus deles causam desgaste nos diversos componentes do meu carro, afinal de contas o carro só anda porque tem pneus, desgasta-se porque anda, logo, provavelmente eles oferecem-me um carro novo. LOL

Lol, haver há… E o pior, é que a solução demora mais a sair, visto que há menos utilizadores.

https://pplware.sapo.pt/linux/ransomware-tambem-ja-chegou-aos-servidores-linux/

A adoção do Linux é uma boa alternativa. Embora ransomwares também ataquem este tipo de sistema, o comprometimento só ocorrerá se o usuário fornecer acesso de superusuário. Dá pena ler comentários como o do Marco e Gonçalo, logo se nota que não compreendem nada de T.I. Se a Microsoft não tem nada a ver com a segurança do Windows, qual a razão de disponibilizar atualizações periodicamente? Um sistema só é atacado devido a vulnerabilidades no seu código. Poucos entendem que há muito dinheiro envolvido. Se a Microsoft tapar todos os buracos do seu sistema, ela quebrará as pernas de empresas de segurança que fornecem antivírus.

Praticamente esse tipo de emails, no meu, vão para spam…

Mas salta-me aqui uma duvida… na notícia diz que o ficheiro encontra-se na DropBox… esse tipo de sistemas não deveriam ter género de um antivirus, antimalware instalado? É que sinceramente deixar um ficheiro destes numa plataforma dessas… é no minimo mau!

Na DropBox pode-se alojar o que se quiser. O problema é das pessoas que abrem os ditos ficheiros, ignorando os remetentes do email e nem desconfiam.

Isso, a par dos esquemas de phishing está a ter o sucesso esperado, devido aos incautos.

Tem uma certa logica aquilo que diz mas no entanto nisto as empresas falham em grande, e digo a DropBox como as outras cloud’s que existem, assim como os email’s… que podiam colocar antivirus, digo eu…

Mas lá está, isto é como o presidente da Mercedes disse uma vez, acerca dos carros e acidentes… ” os carros ficaram inteligentes, as pessoas não “

Este tipo de vírus dá a ganhar muito dinheiro a muitas empresas por isso deixam esse tipo de pragas livres por ai porque até é bem simples saber a fonte dele…

Abraços.

É nestes casos que as empresas(macro, micro, etc…) deveriam ter um sistema de backups em condições.

https://www.ixsystems.com/blog/defeating-cryptolocker/

“Como forma de prevenção, não devem abrir ficheiros desconhecidos que chegam especialmente via e-mail.”

Talvez não fosse mal pensado indicar por o tipo de ficheiro em causa em vez do título de email, não? *exe, *jpg, *vbs, … (digo eu)

Basicamente a regra é não abrir aquilo que não se está à espera. Ou até mesmo, verificar se o que nos estão a enviar (mesmo estando à espera) é fidedigno (às vezes há coincidências)..

e abrir o browser/email numa sandbox?

Questiono-me se funcionaria..

O artigo faz referencia à G Data Software e pode-se ler que a extensão do ficheiro em causa é um *.EXE;

Isso de não abrir emails, etc.. não resolve nada. Tive um caso em que um server2008 foi atacado e até o disco externo que tinha ficado ligado ao servidor foi encriptado…

Mais uma infecção cuja origem é o utilizador desinformado, para não lhe chamar outra coisa. Enfim, so cai mesmo quem quer.

Bom dia, se o disco estiver particionado todos os ficheiros das partições são encriptados? Ou apenas os ficheiros que estão na partição do sistema operativo?

Cumprs,

Encripta todos os ficheiros/diretórios que o Utilizador tem permissões. Muita atenção ás pastas de rede.

O melhor antivírus está entre o teclado e a cadeira…

+1

+1

é tudo uma questão de Marketing para vender a sardinha, kaspersky, gdata, mcafee, norton…

Neste caso não é o kaspersky que te safa.

Nenhuma ferramenta consegue recuperar estes ransomwares. Apanhando o malware, esqueçam, não recuperam nada. Mesmo pagando o resgate não sei se conseguem, e normalmente só tem 24 horas para responder ao resgate. A partir daí o email disponibilizado para pagamento do resgate, “desaparece”… Falo por experiencia própria…

Continuo sem perceber como muita gente cai nestas armadilhas. Será porque clicam indiscriminadamente em tudo o que lhes aparece à frente ? Dizem sim a tudo ? O que fazem ? É que esta “infeção” só entra por culpa do utilizador. Sinceramente tenho mesmo muita dificuldade em compreender.

Olhe, acho que vou fazer muito dinheiro recuperando HDs

As pessoas têm de começar a aprender é o que é um .exe para não serem ignorantes ao ponto de abrirem um quando diz que é algo como um currículo…. omfg… um currículo em exe… sim claro, só se for um currículo para um trabalho de programação e nem isso porque depois ninguém o abria….

Voltou novamente.

https://pplware.sapo.pt/informacao/ransomware-petya-esta-forte-nunca-um-amigo/