Hacker rouba documentos militares porque alguém não alterou senha padrão de FTP

Um hacker está a vender documentos militares sensíveis num fórum dedicado à pirataria, material esse que, segundo se apurou, foi descoberto "dentro" de bases dos EUA.

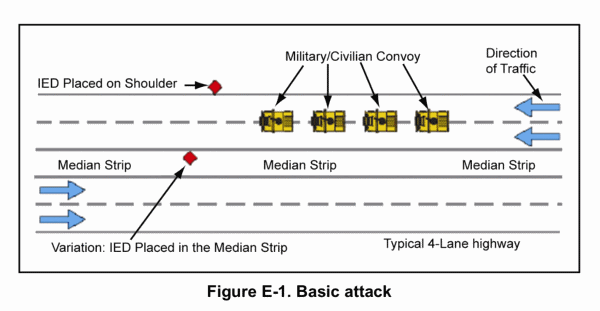

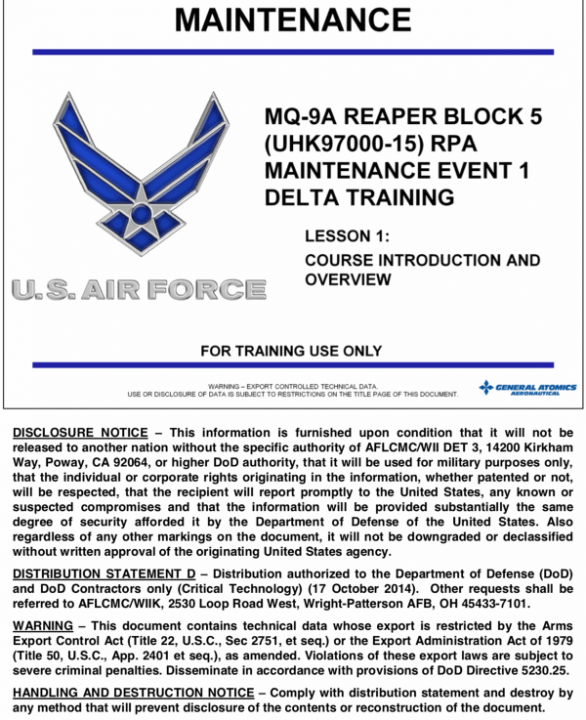

Alguns dos documentos sensíveis, colocados à venda, incluem livros de manutenção dos drones MQ-9 Reaper e vários manuais de treino descrevendo táticas de implantação e comentários sobre explosivos, um manual de operação do tanque M1 ABRAMS, um manual de treino e sobrevivência da tripulação e um documento detalhando táticas do pelotão de tanques.

Hacker pede pela informação 150 a 200 dólares

A empresa Recorded Future, sediada nos Estados Unidos, descobriu os documentos para venda online. Segundo esta empresa, o hacker estava a vender os dados por um preço entre os 150 e os 200 dólares, um preço muito baixo para esses dados.

A Recorded Future diz que contratou o hacker online e descobriu que ele usou o Shodan para "caçar" tipos específicos de routers Netgear que usam uma palavra-passe FTP padrão conhecida. O hacker usou essa senha de FTP para obter acesso a dispositivos de armazenamento ligados a esses equipamentos, alguns dos quais localizados em instalações militares, referiu.

Com base nos documentos e detalhes que o hacker partilhou online com o investigador em conversas privadas, um desses locais foi o 432d Reaper Aircraft Squadron Reaper AMU OIC, estacionado na Base Aérea Creech em Nevada.

Aqui, ele usou o acesso ao router para vaguear dentro da rede da base e obter acesso ao computador de um capitão, de onde roubou o manual do MQ-9 Reaper e uma lista de pilotos designados ao Reaper AMU.

Os drones MQ-9 Reaper são alguns dos vários drones usados pela Força Aérea dos EUA, pela Marinha, CIA, Alfândega e Proteção de Fronteiras, além de ser usado pela NASA e por forças armadas de outros países.

O hacker não revelou de onde roubou os outros documentos, mas especialistas acreditam que, com base nas informações que obtiveram, provavelmente foram tirados do Pentágono ou de um oficial do Exército dos EUA.

Embora esses livros didáticos não sejam materiais classificados isoladamente, em mãos hostis, poderiam fornecer ao adversário a oportunidade de avaliar as capacidades e fraquezas técnicas numa das aeronaves tecnologicamente mais avançadas.

Referiu Andrei Barysevich, diretor da Recorded Future

Incidente causado pelo uso de credenciais de FTP padrão do router

O incidente poderia ter sido facilmente evitado se a equipa de TI da base militar tivesse seguido as práticas recomendadas e alterado as credenciais de FTP padrão do router (um serviço que vem com o próprio equipamento).

O problema com os routers Netgear que usam um conjunto de credenciais de FTP padrão é conhecido desde 2016, quando um investigador de segurança alertou para isso. A Netgear respondeu colocando uma página de suporte com informações sobre como os utilizadores poderiam alterar a palavra-passe padrão de FTP dos seus routers.

A empresa de segurança disse que, no momento em que divulgava este assunto, existiam mais de 4000 desses routers (Netgear Nighthawk R7000) disponíveis online através de mecanismos de pesquisa de "dispositivos inteligentes" como o Shodan.

O hacker também se gabou de conseguir acesso a imagens de um Predator MQ-1 a voar sobre a baía de Choctawhatchee, no Golfo do México. Mas isso não é algo novo, já que as agências do governo dos EUA são conhecidas por vazar esses feeds de vez em quando.

A Recorded Future disse que relatou a descoberta às autoridades dos EUA, que agora estão a investigar os hacks. Os investigadores sugeriram ter descoberto o país de origem do hacker, embora não tenham divulgado a informação.

Este artigo tem mais de um ano

FTP aberto ao exterior ? ainda por cima FTP, onde o S é de segurança…

Minha nossa…

Para hacker, é pouco inteligente.

Deixou-se apanhar.

Vende documentos por 150 a 200 dólares (já agora podia ser em troca de um Happy Meal), em vez de 150.000 a 200.000 dólares e se calhar só precisava de 1 venda.

Este problema está presente em todo o lado.

Bases de dados então, quantas com password básica.

O nome correto é Cracker e não Hacker.

https://www.educba.com/hackers-vs-crackers/

Se fosse um hacker, informava o problema para ser corrigido e não tirava partido da falha para lucrar.

uns a dar leaks de documentos do exército dos U.S., outros a discutir se é “Cracker” ou “Hacker”… vá-se lá perceber

Cracker é o termo usado para designar o indivíduo que pratica a quebra (ou cracking) de um sistema de segurança de forma ilegal ou sem ética. Este termo foi criado em 1985 por hackers em defesa contra o uso jornalístico pejorativo do termo “hacker”. Mas hoje são todos hackers porque estes últimos passaram-se para o lado negro da força.

Um hacker não é necessariamente cracker.

Pode-se assumir que um cracker é alguém que quebra um sistema de segurança, independentemente da legalidade ou ética. E.g. cracks de jogos, software ou warez em geral, crack de passwords, etc.

Um hacker pode ser visto como uma pessoa que estuda e manipula sistemas de modo a alterar o seu comportamento, ou por outras palavras, fazer com que este funcione de maneira diferente. Por exemplo, neste artigo o hacker não modificou nada. Apenas tirou proveito de uma falha que já lá estava.

No fundo vai dar ao mesmo.

LADO NEGRO DA FORÇA AHHAHAAHSHS

kkkkkkkk dark side of the moon

Talibã agradece….

Mais uma história mal contada…

Histórias da carochinha!, vender documentos por 200$?

Ele além de vender barato ainda vai ter de os gastar em tabaco dentro das grades. Ele queria era despachar e “desaparecer”.

hacker o tanas, a informação tava ali à mão de semear!