Afinal é simples roubar a palavra-passe de um Apple ID no iOS

Mesmo com todas as proteções e precauções, muitos são os utilizadores que revelam dados sensíveis sem terem a noção de que os estão a entregar a atacantes ou a programadores mal-intencionados.

Na maior parte das vezes, estes esquemas de phishing funcionam de forma surpreendentemente rápida e os utilizadores nem se apercebem que foram enganados. Um novo método de roubo de credenciais veio agora a público e afeta o iOS.

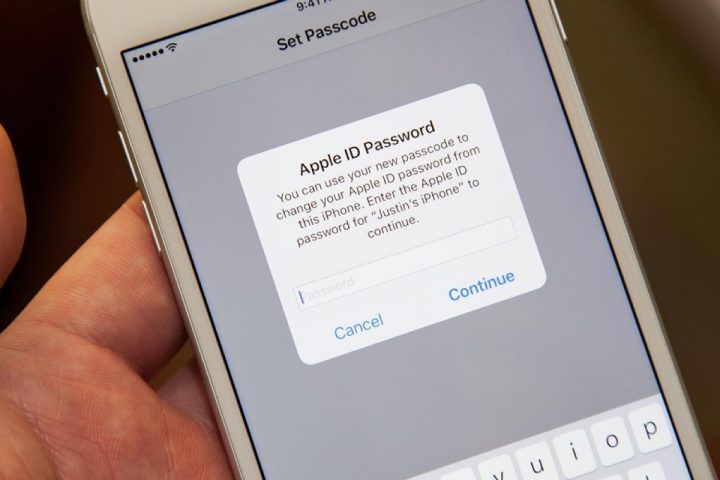

Os utilizadores do iOS estão habituados a receber notificações do sistema que, fora da zona de configurações, pedem ao utilizador para se autenticar com o seu Apple ID, garantindo assim novamente acesso à App Store, ao iCloud ou a outros serviços da Apple.

Não é por isso estranho que confiem e coloquem as suas palavras-passe sem questionar a sua origem. A verdade é que, sem saber, podem estar a fornecer dados a atacantes.

O ataque de phishing para roubar o acesso ao Apple ID

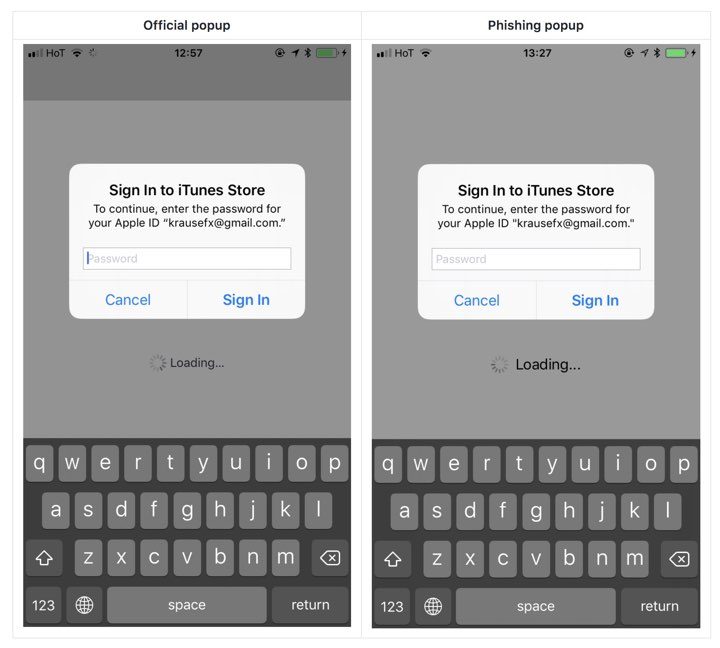

Foi o programador Felix Krause que trouxe a público esta situação e que demonstrou que dentro do iOS está tudo o que estes atacantes necessitam para simular uma caixa de notificação do sistema, que depois pode ser usada para pedir a palavra-passe da conta Apple ID do utilizador.

Segundo Krause, bastam 30 linhas de código para criar este falso pedido de autenticação, e a própria Apple fornece informação na sua documentação sobre como o fazer. Dada a sensibilidade deste problema, Felix Krause optou por não revelar o código.

Como surge este ataque de phishing

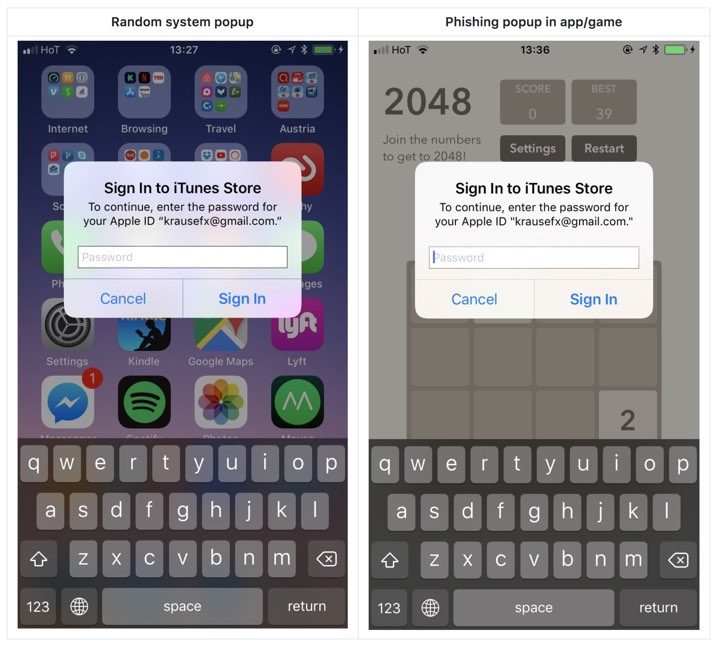

Na verdade, esta forma de usar as notificações do iOS para atacar os utilizadores não é nova e já se conhece há alguns anos, tendo a Apple uma validação muito ativa nas novas aplicações submetidas na App Store. No entanto, é importante alertar os utilizadores para este problema e principalmente para os riscos a que estão expostos.

Como se proteger contra este ataque?

Os utilizadores podem proteger-se de forma muito simples. Basta que carreguem no botão Home para fechar a app que está a ser usada e caso este desapareça, é falso. Se ficar, então, é real e de confiança. É ainda recomendado que fechem a notificação e que coloquem a palavra-passe na zona de Definições.

Proteja-se contra o Phishing

Este artigo tem mais de um ano

Demoraram 5 anos para desenvolver o Iphone X que ainda não saiu a publico porque tem problemas!

E os bugs de segurança continuam…

Normal, a Apple sempre foi mais segura que os outros, porque não tinha projecção no mercado que justificasse os Hackers perderem tempo com ela, e no iPhone a história é outra, como os equipamentos da marca são usados como um ornamento para definir uma (na sua maioria falsa) imagem e estatuto, são usados por fanáticos (fanatismo é doença, pesquisem no google), e/ou pessoas sem o mínimo entendimento sobre o assunto, e muito poucos são os que sabem exactamente o porquê de os adquirirem, ormalmente é porque os outros também têm, ou porque é mais caro que o dos outros, ou porque o sentimento de inferioridade é enorme e isso é uma doença que funciona como uma terapia para ultrapassar esse vazio e solidão.

Não é bem assim, Aqueles problemas de phishing, de scam e outros malwares que são mais corriqueiros, facilmente encontras nos Android, ou porque t~em facilidade de martelar o APK, ou porque a pub leva a instalação de software contaminado, tens mais desse lixo dentro do Android. No iOS isso não é assim possível e muito raramente alguém tem problemas com vírus ou malware. Quando vais à net 90% dessa malta contaminada é com JB e instalação em repositórios manhosos, até porque dentro do controlo da Apple as apps têm de obedecer a um rigoroso teste de controlo.

Um dia quando tiveres oportunidade de usar (não é mexer no hipermercado) verás que é o real e não o imaginário que tens deste mundo. Faz parte de como o sistema é gerido, de como as apps são instaladas e de como as pessoas usam os smartphones. Até lá, deixa o teu fanatismo, o ódio amor à Apple e fala só do que sabes 😉

Até parece mentira que ainda se escrevam coisas assim.

É o que vale só ler títulos!

Não foi o iPhone X que demorou 5 anos a ser devolvido! Foi o Face Id!

E o iPhone X não tem problemas o que estão é com dificuldades em produzir alguns componentes do Face id nas quantidades necessárias!

O IOS tem bugs e alguns de segurança como todos! Mas este não é um deles! E um ataque de pishing!

O Face Id demorou bem mais de 5 anos a ser desenvolvido, porque a tecnologia da PrimeSense já vem pelo o tempo do Kinect da Xbox 360, que tem já 10 anos.

Se dissesses 15 anos estavas mais perto.

Security top noch, segundo os Applenistas

Isso é que é por palavras na boca dos outros. E claramente não és fanboy do sistema concorrente.

Epa, isto é q historia do lobo mau.

A unica solucao é fazer um telemovel sem ecra!

Vantagem é que para a semana está corrigido. Não existem sistemas 100% seguro mas não tenham dúvidas por todas as razões e mais algumas, a Apple tem vantagem enorme junto da concorrência.

Podem lançar updates para TODOS os modelos com menos de 5 anos, num estalar de dedos. No dia seguinte todos têm a correção. Não existe outro sistema para smarphones que isto aconteça, simplesmente não existe.

Melhor telefone era um Samsung com iOS na minha opinião, com hw a combinar com o sw como faz a Apple.

Enquanto as marcas não entenderem que o que vende na Apple é o iOS e a linguagem de programação perto do processador, nunca vai haver alternativa. Digo isto porque preferia pagar menos mas não abdico da solidez e segurança imediata que os telefones Apple nos dão.

Talvez agora depois de conhecido seja corrigido.

O fappening pode ter vindo a partir disto. Pode ser já um bug com algum tempo.

Estranho estes pedido serem feitos assim..

No Android é pedido a quando do primeiro lógin e só aparece depois para usar o cc em compras. Nc me surgiu mais vezes nenhumas sem ter motivo que o justifique.

Isto não estava a ser explorado em lado nenhum. Foi apenas o Felix que resolveu experimentar a ver se conseguia replicar a caixa de autenticação.(è nativa do sistema)

Abc

Como se pode dizer que não foi explorado?

Pelo que li veio agora a publico e é bastante simples por isso não foi publicado como se faz.

Phishing é o q para ai não falta e por vezes la se cai.

É normal dps do primeiro login voltar a aparecer para se fazer o login tal como se diz no artigo? Isto é que eu estranho

Não é normal , mas por vezes a seguir a updates isso acontece.

De salientar no entanto que nunca se deve colocar a password nessas “caixas” mas sim no control center. Até hoje nunca foi reportado qualquer coisa de exploit atraves deste tipo de phising.

Já esta um Rdar aberto para que a Apple possa alterar o modelo de funcionamento ou atraves de outra soluçao qq.

Aproveito para incluir o que o Pedro Simões nao escreveu.

Nunca coloquem a password numa dialog box de uma app que nao tenham a certeza porque mesmo que façam cancel no fim a APP recebe os dados.

Abc

O fappening foram passes fraquissimas que foram descortinadas com obtenção de dados de outras contas dos mesmos utilizadores. Que eram as mesmas ou similares.

” linguagem de programação perto do processador”

Obrigado por teres tornado o meu dia mais alegre lol

Sim.. daqui a uma semana ou daqui a uns anos… nao era a primeira vez que so anos depois eram corrigidos… isto sem contar com os ainda esperam para ser corrigidos ja passados anos…

Nenhum SO e seguro e comparar um SO fechado com um SO aberto em que qualquer um vai examinar o codigo a procura de erros ja nao e logico, muito menos preocupar com a porta da visinha quando a nossa nem fecha…

Opá, o que vende na Apple é a Apple.

Tudo o que a marca Apple vende, basta ver que a inutilidade do Apple Watch é o smartwatch que mais vende apesar de ser tão ou mais inútil que todos os outros.

E é por isso que se falava na televisão da Apple, porque toda a gente sabia que ia vender como o caraças, não por ser melhor que as outras (o ecrã teria de ser igual ao da LG ou da Samsung) mas por ter a maça.

Na verdade se tivesse saído uma tv claramente seria algo bom.

Ainda hoje tristemente tens poucos pcs/portáteis com a qualidade de ecrã que a apple tem. Ora vai ver as análises à concorrência, pelo mesmo preço e oferecem pior!

A sério??? Mas porquê tanto ódio por uma empresa e tanto amor por outras…. tomem juízo e Get a life…

PS – já fui utilizador de iPhone, já tive Windows Phone e neste momento uso Android e continuo sem perceber estes comentários tão vazios…

eu acho que ha um ponto que aqui nao esta referido mas que noutro sitio (vi esta noticia ontem)….

A apple tem por norma verificar TODAS as apps na sua appstore, logo este código muito provavelmente iria chumbar na aprovação…. o que quer dizer que ele conseguiu isto por jailbrake.. o root para os androids

Esse pormenor, que na verdade não tem nada de menor, está no artigo desde que ele foi escrito:

“Na verdade, esta forma de usar as notificações do iOS para atacar os utilizadores não é nova e já se conhece há alguns anos, tendo a Apple uma validação muito ativa nas novas aplicações submetidas na App Store. “

Isso traz-me à memória uma situação em que alguns developers para testarem essa tal tão apregoada verificação da Apple das apps que entram, criaram umas quantas apps que não faziam absolutamente nada e outras apps que eram se faziam passar por apps de lojas verdadeiras (e recolhiam dados do user), e passaram na verificação…

Mas essas entretanto foram retiradas, vê na concorrência quantas ainda por lá andam… milhares.

Isto é fácil de fazer em todos os sistemas, basta fazer ecrãs idênticos aos da Google no Android, da Apple no IOS (como este) de Autenticação Microsoft no Windows, de consola de Linux a pedir permissões de SuperUser, etc…

O utilizador tem que ter cuidado apra saber qual foi a acção que despoletou o pedido de autorização, todos podem cair, não vale a pena culpar só a Apple, este esquema de phishing aplica-se a todos os OS’s mais nada.

Uso android há anos e nunca o SO nem nenhuma aplicação me pediram para escrever a minha password num dialog destes.

É porque nunca instalaste apk’s manhosos.

Portanto, segundo este artigo, iPhones sujeitos a phishing…, OK

Porreiro era falarem de um dispositivo que fosse , mesmo, 100% imune a esse tipo de ataques…, como esse dispositivo não existe, podem fazer copy-paste e mudarem só o titulo, escrevendo, Android, Windows, OX, Linux… Cumps.

100% imune a phishing? Supostamente: FIDO U2F

Pelo que li, é 100% impossível, devido à forma como o desenvolveram, com esse problema específico em mente.

Portanto alguém faz uma app (q o utilizador instala) q lança uma caixa de dialogo a pedir a pass do appleid, certo?

Convinha era agora saber como é q essa app foi aprovada pela apple ou se estamos a falar em app “pirata” a correr em cima dum SO com JB. Mais convinha saber de que app se trata e acusar judicialmente seus autores – a menos q seja pirata, claro.

É apenas uma possibilidade detetada, mas as apps com essas chamadas conseguem entrar na Appstore ?

A verificação das aplicações é supostamente uma 1ª barreira para entrada de bicho na maçã, faz parte do serviço Apple fornecido com o télélé assim como o iCloud, family, e outros.

Já se o iPhone foi jailbroken e instalada uma app de outra loja, não verificada, aí meus amigos não há nada a fazer, é o próprio utilizador a dar um tiro no pé, mas quem faz jailbrake normalmente está atento porque sabe que instala aplicações de uma loja que não faz essa verificação.

De qualquer forma os update iOS são rápidos e já tenho instalada a beta 2 do 11.1 (inscrevi-me no programa de testes e instalei o iOS11 em princípios de agosto e tenho recebido todas as atualizações beta).

Esta “falha” certamente vi ser rapidamente corrigida ou “filtrada” na AppStore.

Esqueceram-se de um pormenor importante. Não há nenhuma aplicação na App Store com este esquema de phishing. Revisão de código, meus amigos.

Jailbreak, apps de fontes não controladas… a receita para o sucesso dos atacantes

Não é assim tão simples. Apesar de ser bastante fácil replicar esse popup, não há maneira de obter o AppleID programaticamente. Apenas se por acaso, o utilizador registou-se na app com o mesmo mail, e o criador da app tenta “atirar o barro à parede”

Vocês sonham mas na vida real não é bem assim. Porque não espremera garava, e m direto e mostra para o povo.

Claro que se a pessoa estiver a utilizar o two factor authentication saber a password é completamente irrelevante.

Sem dúvida.

Não deve faltar muito tempo até começarem a fazer o mesmo nos browsers

Basta a Apple adicionar uma imagem que seja necessariamente diferente para cada utilizador (personalizável pelo mesmo), ao qual nenhuma aplicação possa ter acesso, e não permitir acesso ao que se passa no ecrã durante o pedido do código e a pessoa percebe logo que não é a caixa verdadeira.

O truque do botão home… qual botão home na futura versão 10 do iPhone?