Escolas, iPhones e a IoT: Os alvos dos hackers para 2016

Nos últimos anos a segurança informática dos sistemas tem sido uma prioridade até porque as ameaças estão em constante mudança e as técnicas de ataque são cada vez mais eficazes.

Alargamento dos ataques de ransomware a plataformas alternativas, aumento dos ataques a dispositivos iOS e uma maior aposta por parte dos cibercriminosos em novas formas de capturar dados que conduzem ao roubo de identidades são algumas das novas e emergentes ameaças. Mas há mais!

A WatchGuard Technologies, líder do Mercado de firewalls multifunção, revelou hoje uma lista de 10 previsões para 2016 no campo da segurança da informação.

1) O Ransomware Chega a Novas Platformas

O ransomware evoluiu, sendo que frequentemente o malware de encriptação de ficheiros é tão eficaz que os utilizadores nem hesitam em pagar o resgate para recuperar os seus dados. Até ao momento, o ransomware atingia sobretudo equipamentos Windows.

No próximo ano prevemos que os cibercriminosos desenvolvam mecanismos de ransomware altamente eficazes para plataformas alternativas, como dispositivos móveis Android e computadores portáteis Mac.

2. Engenharia Social Torna o Utilizador na Principal Ameaça

Todas as recentes falhas de segurança graves ocorridas em organizações de relevo têm a mesma coisa em comum: começaram sempre por um ataque de spear phishing a um ou mais utilizadores. Os cibercriminosos atacam utilizadores específicos através de táticas personalizadas de engenharia social para os levar a revelar inadvertidamente as suas credenciais de acesso à rede da empresa.

É por isso que recomendamos às empresas que dediquem parte do seu orçamento de segurança à formação e consciencialização dos seus utilizadores, incluindo formas de escapar a técnicas de engenharia social.

3. Segurança nas PMEs Depende do Cumprimento de Regras Básicas

A maioria dos ataques bem-sucedidos – sobretudo os que têm nas empresas de menor dimensão o seu alvo – ainda recorrem a técnicas básicas.

Embora algumas ameaças usem técnicas sofisticadas, a maioria das falhas de segurança em pequenas e médias empresas têm a ver com regras básicas que não são cumpridas. Se as organizações dedicarem os seus esforços a cumprir as mais básicas práticas de segurança, conseguirão evitar a maioria dos ataques previstos para 2016.

4. Malware para iOS Vai Crescer

A estratégia de plataforma aberta da Google veio fazer com que o número de ameaças a dispositivos Android crescesse a um ritmo muito superior ao das ameaças a dispositivos iOS da Apple.

No entanto, no ano passado, conseguiram infectar a plataforma de desenvolvimento da Apple. Acreditamos, por isso, que os hackers vão continuar a explorar este vector de ataque para introduzir malware na loja oficial da Apple, lançando cada vez mais ataques contra dispositivos com iOS.

5. “Malvertising” Aumenta

O malvertising, nome resultante da combinação dos termos malware e advertising (publicidade), é um ataque em que os criminosos injetam código malicioso num site legítimo, através da inserção de anúncios “envenenados”.

Alguns serviços e produtos estão a melhorar as suas técnicas de deteção de anúncios maliciosos, mas os criminosos parecem estar sempre um passo à frente. Em 2016, prevemos que as tentativas de malvertising tripliquem, conseguindo cada vez mais utilizar com sucesso o HTTPS. Se a sua empresa não possui controlos de segurança capazes de monitorizar o HTTPS, faça planos no sentido de os atualizar o quanto antes.

6. Automatização Eleva a Segurança a Um Novo Nível

Os ataques automatizados que hoje se praticam conseguem escapar frequentemente às defesas reactivas implementadas pelas organizações. Desta forma, a proteção baseada em assinaturas de vírus já não é suficiente. E, embora os analistas humanos consigam identificar novas ameaças ao monitorizar comportamentos suspeitos, o ritmo e volume com que os cibercriminosos lançam as suas ameaças fazem com que seja impossível detetá-las a todas. A solução? Inteligência Artificial (AI) e tecnologias de aprendizagem capazes de reconhecer e detetar automaticamente comportamentos maliciosos.

Procure uma defesa que seja proactiva, baseada em tecnologias como APT Blocker, capazes de identificar automaticamente malware e ameaças com base em comportamentos e não apenas em padrões estatísticos.

7. Cibercriminosos Regressam à Escola para Obter Dados

A segurança da informação baseia-se na proteção dos dados, por isso a informação de identificação pessoal (PII) necessária para roubar informações que fornecem uma identidade completa é muito valiosa. A quantidade de dados recolhidos acerca de crianças enquanto estas ainda estudam é impressionante, sendo que os seus registos médicos representam um dos mais ricos conjuntos de dados PII.

Esta situação, combinada com a falta de segurança da maioria das redes internas dos estabelecimentos de ensino, leva-nos a crer que os cibercriminosos irão apontar baterias aos sistemas de dados das escolas. Se tem a seu cargo a gestão das TI de uma instituição de ensino, recomendamos fortemente que reforce o servidor de bases de dados e reveja as aplicações web que estão ligadas aos dados dos alunos.

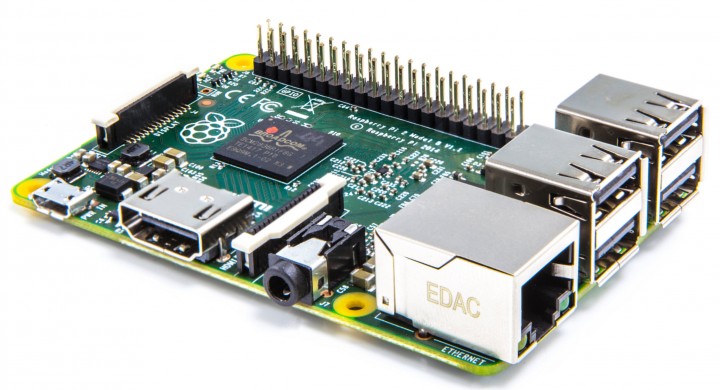

8. Firmware Sequestrado Ataca a Internet das Coisas

Quando um hacker sequestra um computador, procura certificar-se que o código malicioso permanece no dispositivo atacado. Contudo, fazer o mesmo aos dispositivos da chamada Internet das Coisas (IoT) é uma história diferente.

A maioria dos dispositivos IoT não possuem armazenamento local e têm poucos recursos, pelo que fazer com que o código malicioso os afecte requer a modificação do seu firmware. No próximo ano, começaremos a ver ataques-piloto que modificam permanentemente e sequestram o firmware dos dispositivos IoT.

Consequentemente, os fabricantes desses dispositivos deverão começar a reforçar a segurança dos produtos, implementando mecanismos de inicialização segura que dificultam a tarefa de modificar o firmware. Recomendamos a todos os fabricantes que se mantenham um passo à frente dos cibercriminosos tomando este tipo de medidas.

9. Wireless “Ease-of-Use” Features Expose the Next Big Wireless Flaw

A próxima grande vulnerabilidade da segurança wireless terá a ver com as funcionalidades que proporcionam uma maior facilidade de utilização mas que colidem com a segurança do mundo real. Por exemplo, o Wi-Fi Protected Setup (WPS) é uma dessas funcionalidades facilitadoras da utilização, mas expôs uma fraqueza que permitiu aos atacantes entrar sem permissão em redes wireless.

Os fabricantes começam agora a adicionar novas ferramentas de usabilidade wireless, como o Wi-Fi Sense da Microsoft, pelo que acreditamos que no próximo ano os hackers irão tirar proveito deste tipo de funcionalidades, já que, além dos utilizadores, também eles terão acesso facilitado às redes sem fios.

10. “Hacktivistas” Atacam Meios de Comunicação

Ao contrário dos cibercriminosos, que procuram manter-se ocultos, os “hacktivistas” gostam de chamar a atenção do público para as suas causas. A razão de ser deste activismo virtual é recorrer à tecnologia para fazer passar a sua mensagem, seja esta qual for, ao maior número possível de pessoas.

O grupo Anonymous e os seus vídeos mediáticos é um bom exemplo disto mesmo. No próximo ano, prevemos que os “hacktivistas” irão fazer algo em grande, usando para tal meios de comunicação de larga audiência.

Este artigo tem mais de um ano

E é daquelas do tamanho de um Vinil 🙂 Nah, criar conteúdo para um site destes não deve ser pêra doce. Eles fazem o melhor que podem e por vezes escapam coisas assim, quem nunca fez copy paste que atire a primeira pedra… Tudo bem que por vezes são um bocadinho tendenciosos em relação a certas marcas ou produtos e outras abusam do clickbait, mas no geral o pplware ainda consegue ser o melhor portal de notícias sobre tech em Portugal… Só para veres a crise em que estamos! AHAHAHAHAHAH

Mauzinho… LOL

Este comentário era um comentário a um outro comentário, por sua vez resposta a outro comentário, que misteriosamente desapareceram, deixando o meu comentário órfão 🙁

Hackers ou Crackers !!?

Se calhar Pplware mesmo 😉