FBI conseguiu recuperar mensagens apagadas do Signal num iPhone

Um caso recente nos Estados Unidos está a levantar novas dúvidas sobre a real privacidade das aplicações de mensagens encriptadas. O FBI conseguiu recuperar mensagens do Signal que já tinham sido apagadas e até depois da aplicação ter sido removida de um iPhone.

Como foi possível aceder às mensagens

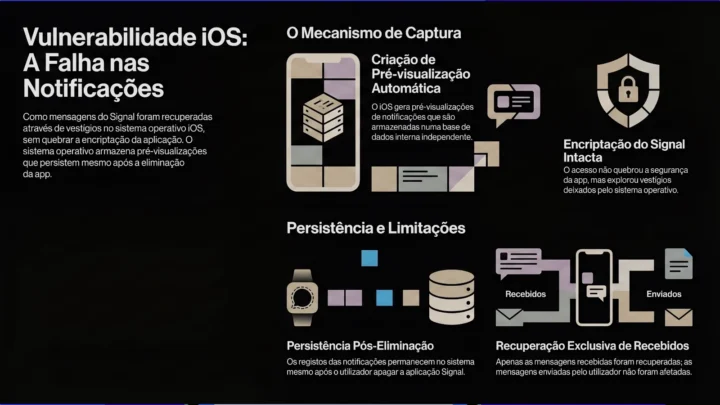

Segundo informações reveladas em tribunal e avançadas por vários meios, a recuperação não foi feita através do Signal em si, mas sim através de um elemento pouco conhecido do iOS: a base de dados de notificações.

Quando uma mensagem chega ao iPhone, o sistema operativo cria automaticamente uma pré-visualização para mostrar na notificação. Esse conteúdo pode ficar armazenado numa base de dados interna, independente da aplicação.

Foi precisamente aí que o FBI encontrou os dados:

- As mensagens recebidas ficaram guardadas nas notificações

- Mesmo após apagar a app Signal, esses registos permaneceram no sistema

- As mensagens enviadas pelo utilizador não foram recuperadas

Este detalhe é importante, porque mostra que o acesso não quebrou a encriptação do Signal, mas explorou vestígios deixados pelo próprio sistema operativo.

Um problema de arquitetura, não de encriptação

O Signal utiliza encriptação ponta-a-ponta, considerada uma das mais seguras atualmente.

No entanto, este caso demonstra um ponto crítico: a segurança da comunicação não depende apenas da aplicação, mas também de como o sistema operativo gere os dados.

Ou seja, a mensagem pode estar protegida durante o envio, mas pode deixar “rastos” fora da app. Estes rastos podem ser explorados em contexto forense.

Especialistas sublinham que isto não significa que o Signal foi “quebrado”, mas sim que o ecossistema envolvente introduz fragilidades.

O contexto do caso

O episódio surgiu num processo judicial no estado do Texas, onde o FBI apresentou mensagens recuperadas como prova. O caso envolvia atividades criminosas, incluindo vandalismo e um ataque a um agente policial, o que levou à análise forense do dispositivo.

Este tipo de extração é comum em investigação digital, onde diferentes fontes de dados são analisadas, mesmo após eliminação aparente.

O que podem fazer os utilizadores

Após a divulgação do caso, surgiram recomendações simples para reforçar a privacidade:

- Desativar pré-visualizações de mensagens nas notificações

- Configurar o Signal para não mostrar conteúdo nas notificações

- Limitar o acesso ao dispositivo (bloqueio e encriptação ativa)

Ao remover o conteúdo das notificações, evita-se que o sistema armazene partes das mensagens fora da aplicação.

Este caso levanta uma questão central: apagar uma mensagem não significa necessariamente que ela desapareceu por completo.

Na prática, os smartphones funcionam com múltiplas camadas de armazenamento e registo, incluindo:

- bases de dados internas

- caches do sistema

- logs e notificações

Tudo isto pode ser analisado em contexto forense.

Em resumo, o episódio não compromete diretamente a segurança do Signal, mas expõe uma realidade mais complexa da privacidade digital. A proteção das comunicações depende não só da encriptação, mas também de como o sistema operativo trata e armazena os dados.

Para utilizadores e profissionais, a lição é clara: a segurança não está apenas na aplicação que se usa, mas em todo o ecossistema onde essa aplicação funciona.

Há muito que essa “falha” é conhecida, como explica o artigo o problema não é do Signal e no caso do próprio Signal até tem lá a opção para destivar/ocultar esse conteúdo.

Em IPhone e android, signal e kk outra…

Não precisa de ser o FBI a descobrir isto, como dizia o Herman, “resmas” de vídeos no Youtube, sobre como ver mensagens apagadas através das notificações.

faltou-me referir, mensagens recebidas apagadas, sim porque la bem no meio do artigo é isto que diz, as mensagens recuperadas foram as recebidas através das notificações, as enviadas não foram recuperadas…..

Então o que podem fazer os utilizadores

– Desativar pré-visualizações de mensagens nas notificações: no iPhone, vá a Definições > Notificações > Signal > Mostrar Pré-visualizações e selecionar “Nunca”.

– Configurar o Signal para não mostrar conteúdo nas notificações: na app, vá Definições > notificações e mude o conteúdo da notificação para “Apenas nome” ou “Sem nome nem conteúdo”

Não uso a app Signal, mas uso a app WhatsApp, que usa o protocolo Signal para a encriptação das mensagens.

Mas não foi a encriptação das mensagens que foi quebrada, foi os colaterais de notificação e pré-visualização. Quem tiver receio do FBI e das ferramentas desenvolvidas pela Cellebrite, o melhor é fazer o mesmo nas apps que usa (ou usar telefones descartáveis, como fazem os criminosos que se prezam).

A Apple lançou novas versões (iOS 26.4.2, iPadOS 26.4.2, iOS 18.7.8, e iPadOS 18.7.8) para corrigir a falha de segurança que permitiu aceder a mensagens do Signal nas notificações, mesmo após serem apagadas e a app ter sido eliminada.

A falha não era no Signal, era no iOS.

EH LAH!

Eu a rir me com os comentarios daqueles totos que diziam que signal e mais aeguro que whatsapp. Os maluquinhos do linux sao mais espiados e mais limitados que windows, verdade!

Não foram as mensagens do Signal que foram lidas. As mensagens do Signal usam o mesmo protocolo de encriptação (também designado Signal) usado pelo WhatsApp.

Se tirares uma fotografia ou uma captura de ecrã da mensagem e fores ver a fotografia/captura de ecrã – tens o conteúdo da mensagem sem ler a mensagem. É isso que a ferramenta da Cellebrite terá obtido das notificações e da pré-visualização, com as definições que estavam a ser usadas.

Que ódio, tiveste algum padrasto que tenha trabalhado no código de fonte do Linux?

Deixa lá quando aprenderes a ler depois percebes.

Pois, perdeste muito tempo a rir e acabaste por não ler a notícia. Isso é o que dá comentar algo apenas pelo título. Demonstra falta de honestidade intelectual. Boa.

Tenho Android e costumo usar isso para ler as mensagens que enviaram e depois apagaram… até parece que fizeram alguma coisa do outro mundo… simples desativem as notificações da aplicação e assim não fica histórico do que recebem

Antes que comecem a comentar sobre linux vs windows e sobre iphone vs android relativamente a isto só porque tem “iphone” no título, isto é possível de fazer com qualquer sistema operativo. A falha é da aplicação. Não do aparelho em si.

A aplicação que todos diziam ser melhor que o whatsapp e até telegram deixa rastos por todo o lado. O jeito de os encontrar é tão simples que existem muitos tutoriais no youtube e outras páginas. Nem sequer é preciso software especializado. Não me surpreenderia de todo se o mesmo acontecesse com outras aplicações que se dizem super seguras e encriptadas. Porque isto é acessível graças ao que elas usam fora como notificações, previews, etc etc. Tudo isto fica em cache dos aparelhos que as usam, mesmo depois de desinstaladas.

nota-se que leste e que percebeste

Por isso apagas sempre a cache antes de ir dormir…eu no linux e android apago sempre tudo para ninguem ter acesso a conversas ulra secretas que mantenho com o meu primo sobre Golden retrievers. Ate ja tivemos uma discussao de uma noite inteira sobre se as vacas seriam os nossos futuros lideres. Tudo isto com privacidade e seguranca

não percebeste patavina do que está escrito no artigo. a demonstração perfeita do que é a iliteracia funcional

E porque o iPhone é bom? É seguro né ? Vale mais um android da China que um roubaphone… mas Vitor e seus fans boyes adoram iOS

Sim, gosto porque é melhor que o Android. Só por isso. E porque tem ume cossistema fantástico. Mais também por isso. E porque consegue ter o que os outros não conseguem, mais segurança e privacidade 🙂 também tem isso, e tu não 😉

Eu fiquei surpreendido por conseguir recuperar contactos apagados do signal. Além de recuperar os números de telemóvel verifiquei que o nome também constava. Não gostei!

Existe até pelo menos um mensageiro que utiliza o seu próprio notificador, precisamente para evitar utilizar qualquer parte do notificador nativo do sistema operativo, e evitar deixar qualquer rastro aí… quer dizer, o mensageiro tem essa opção, que utilizadores avançados podem utilizar, mas de origem utiliza o do sistema operativo.