Vulnerabilidades: 10 coisas que deve conhecer e até usar

Uma vulnerabilidade é uma falha, fraqueza ou erro existente num sistema, software, equipamento ou processo que pode ser explorado para provocar danos. Saiba quais as principais plataformas, sistemas de classificação e standards para esta área.

No contexto atual da cibersegurança, estar sempre a par das vulnerabilidades digitais é um enorme desafio. Ataques bem-sucedidos muitas vezes exploram falhas conhecidas, tornando essencial conhecer onde estão os riscos e como mitigá-los. Nesta área existem plataformas e sistemas importantes que deve conhecer.

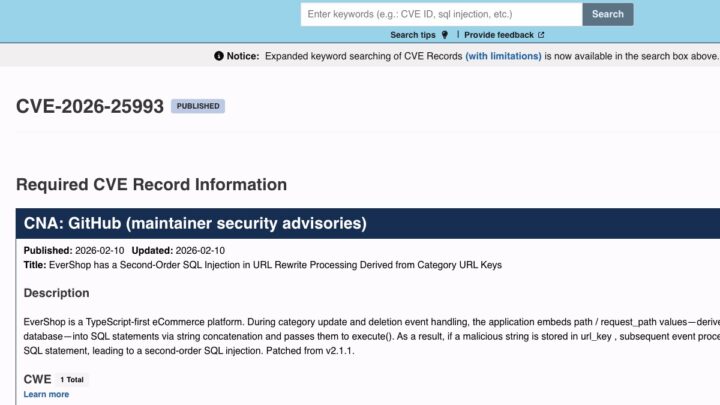

#1 - Common Vulnerabilities and Exposures (CVE)

Base pública de vulnerabilidades conhecidas, onde cada falha recebe um identificador único (ex.: CVE-2026-12345).

- Função: Permite referenciar vulnerabilidades de forma padronizada entre diferentes sistemas e ferramentas.

- Uso: Auditores, fabricantes e pentesters usam o CVE como “linguagem comum” para vulnerabilidades.

- Exemplo: CVE-2021-44228 (Log4Shell).

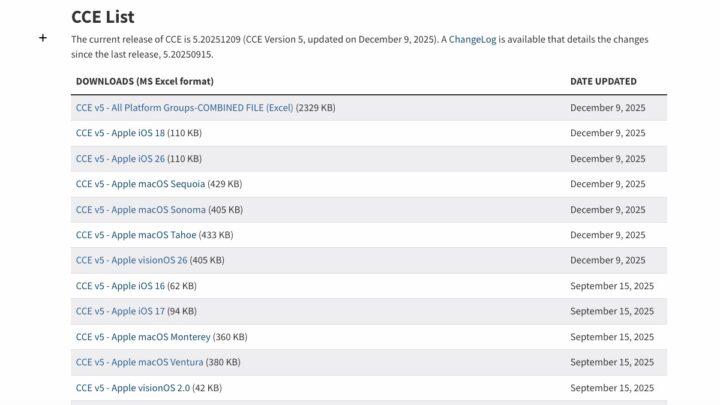

#2 - Common Configuration Enumeration (CCE)

Sistema que identifica configurações de segurança de sistemas e softwares.

- Função: Padroniza configurações, facilitando auditorias de conformidade e hardening.

- Uso: Avaliação de conformidade com boas práticas de segurança.

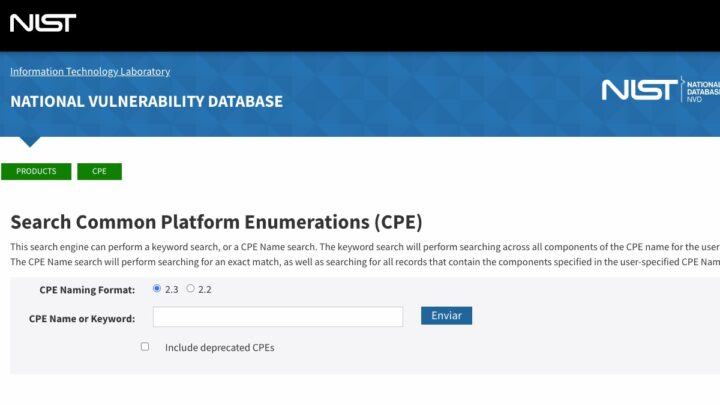

#3 - Common Platform Enumeration (CPE)

Método padronizado para identificar plataformas de hardware e software.

- Função: Facilita a correlação entre vulnerabilidades (CVE) e os sistemas que elas afetam.

- Uso: Ferramentas de gestão de vulnerabilidades usam o CPE para mapear CVEs a produtos específicos.

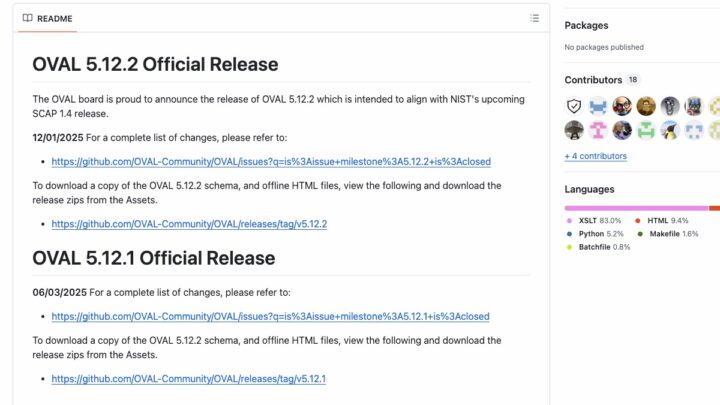

#4 - Open Vulnerability and Assessment Language (OVAL)

Linguagem aberta para representar e trocar informações sobre vulnerabilidades, configurações e patches.

- Função: Automatiza a verificação de vulnerabilidades e conformidade.

- Uso: Ferramentas de scan de vulnerabilidades utilizam OVAL para detetar falhas de forma padronizada.

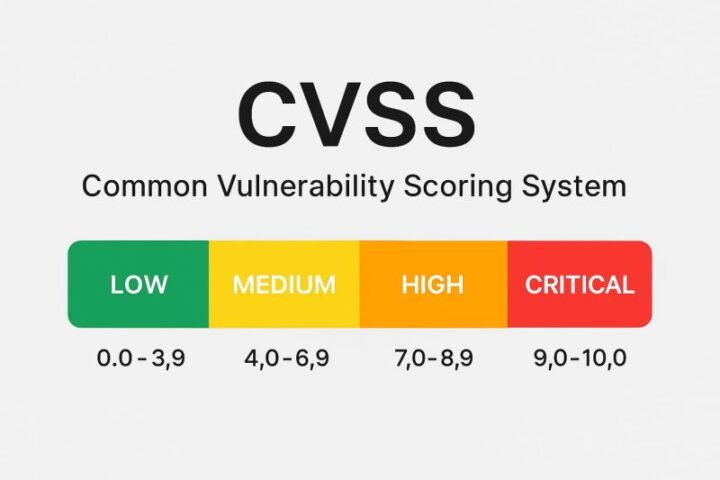

#5 - Common Vulnerability Scoring System (CVSS)

Sistema de pontuação que mede a gravidade de vulnerabilidades.

- Função: Fornece uma nota de 0 a 10, considerando impacto, complexidade de ataque e contexto.

- Uso: Priorizar correções de segurança, relatórios de risco e gestão de patches.

#6 - Extensible Configuration Checklist Description Format (XCCDF)

Formato padronizado para criar listas de verificação de segurança (checklists).

- Função: Automatiza auditorias de conformidade e hardening de sistemas.

- Uso: Ferramentas de avaliação de segurança importam XCCDF para validar configurações.

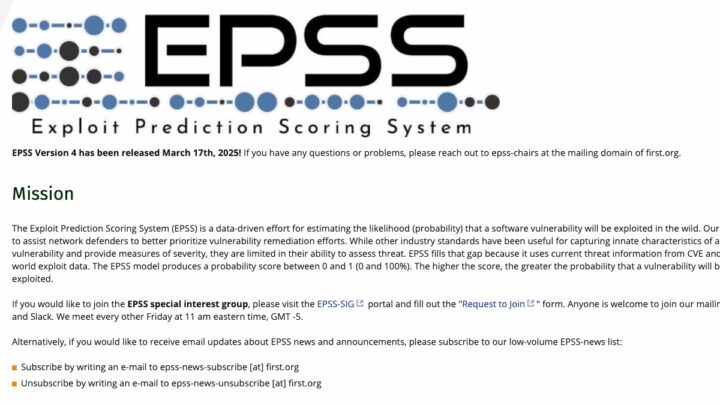

#7 - Exploit Prediction Scoring System (EPSS)

Sistema que prevê a probabilidade de uma vulnerabilidade ser explorada ativamente.

- Função: Permite priorizar correções com base no risco real de exploração.

- Uso: Ajuda a decidir quais vulnerabilidades corrigir primeiro em ambientes com recursos limitados

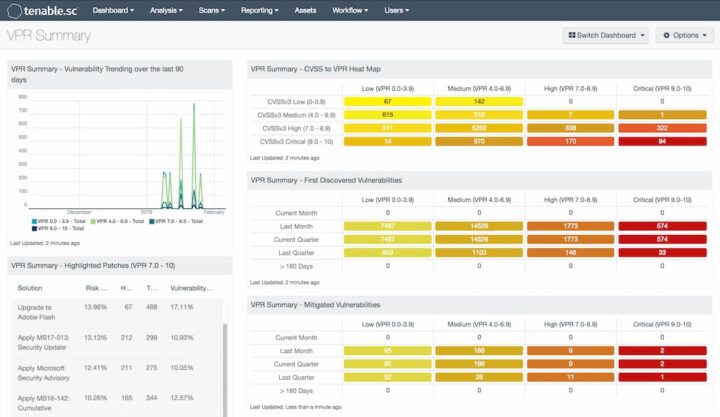

#8 - Vulnerability Priority Ranting (VPR)

Sistema que classifica vulnerabilidades segundo a sua prioridade, considerando o risco.

- Função: Integra dados de CVSS, EPSS e contexto de exposição para gerar ranking de ações.

- Uso: Gestão de patches em larga escala e avaliação de risco corporativo.

#9 - EUVD – European Union Vulnerability Database

Base de dados europeia de vulnerabilidades.

- Função: Centraliza informações sobre vulnerabilidades que afetam software e hardware na União Europeia.

- Uso: Consultada por entidades governamentais, empresas e auditores para cumprir requisitos regulatórios de cibersegurança.

- Relação: Integra e referencia CVEs com foco em contexto europeu.

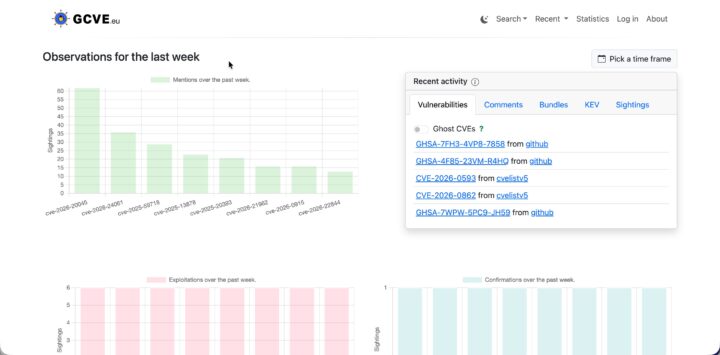

#10 - GCVE – Global CVE Allocation System

Sistema global de atribuição de identificadores CVE.

- Função: Garante que cada vulnerabilidade recebe um CVE único de forma coordenada internacionalmente.

- Uso: Mantido por entidades credenciadas, assegura padronização e evita duplicações nos CVEs a nível mundial.

- Relação: Complementa CVE/NVD/EUVD, garantindo que novos CVEs são atribuídos corretamente.

Como se interligam?

- GCVE - atribui CVEs globalmente.

- CVE - identifica vulnerabilidades.

- CPE - identifica produtos afetados.

- CCE - identifica configurações afetadas.

- OVAL/XCCDF - automatizam deteção e auditoria de vulnerabilidades e configurações.

- EUVD - agrega CVEs e informações no contexto europeu.

- CVSS/EPSS/VPR - ajudam a priorizar correções e mitigação com base na gravidade e risco real.

Os sistemas públicos de vulnerabilidades, como CVE, GCVE e EUVD, permitem identificar e classificar falhas de segurança de forma padronizada. Combinados com CPE, CCE, OVAL, XCCDF e métricas de risco como CVSS, EPSS e VPR, possibilitam a deteção, avaliação e priorização de correções, formando um ciclo completo de gestão de vulnerabilidades essencial para a cibersegurança moderna.

E então quem tem um excelente anti-vírus também precisa destas plataformas?

coisas diferentes 😀