Prey 0.4 – Roubaram-lhe o PC? Localize o larápio!

Esta é a evolução de uma ferramenta que sugeri há uns meses. Na altura tinha-se dado o caso de uma colega, professora numa EB, que seguia pacatamente para o seu carro - no final de mais um dia de aulas - quando foi assaltada por "esticão". A sua mala fora arrancada da mão e lá dentro, além de material escolar, encontrava-se o seu portátil. Na altura foi complicado, toda a consternação pelo sucedido e pelo sentimento de impotência face ao que sabia de ante-mão que iria acontecer após queixa na PSP: nada!

Estes sistemas de segurança podem ajudar, recentemente tivemos o caso do fotografo que acompanhava a selecção e foi assaltado na África do Sul e com um sistema "parecido" o MobileMe, conseguiu localizar o seu material e informar as autoridades que o recuperaram, segundo ouvi dizer. O Prey tem uma acção ligeiramente mais protectora e constantemente vigia a máquina.

A tecnologia de localização está cada vez mais avançada, nascem assim ferramentas muito interessantes. Em tempos falámos no LocatePC que permitia ao utilizador tentar descobrir o rasto da máquina, falámos também, para Mac, no Undercover que além de mostrar ou tentar mostrar onde estava a máquina, enviava imagens da webcam e usava funções para "irritar" o ladrão.

Prey

Hoje trago-vos o que considero ser um Wittelsbach (o mais caro diamante do mundo). Pela analogia devem perceber a qualidade desta aplicação verdade?

They can run but they can’i hide

Prey é uma aplicação multi-plataforma que instala na nossa máquina um dispositivo de vigilância e que em caso de furto do nosso portátil, entrará em modo espião, dentro da máquina, enviando para o serviço remoto alguns dados importantes que nos podem informar quem tem a nossa máquina.

Podemos começar por criar uma conta online, no serviço, ou podemos fazer esse processo na instalação do software.

Instalação

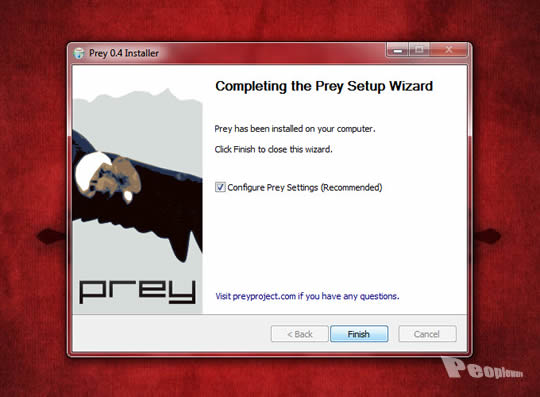

Comece por descarregar a aplicação e parta para a instalação do Prey na sua máquina que quer ver vigiada.

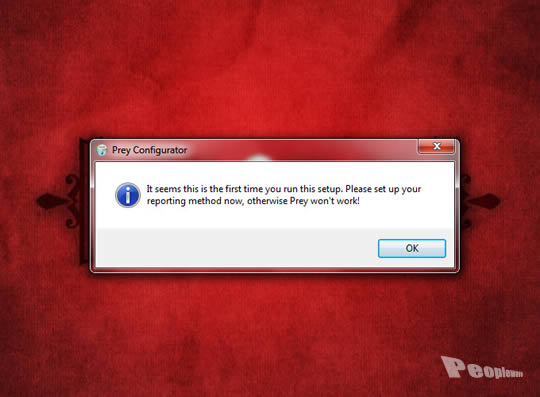

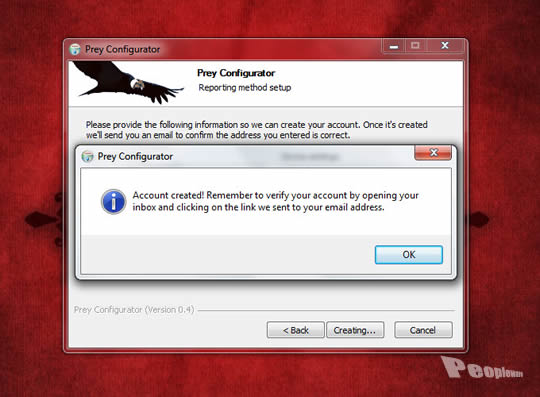

Na instalação será criada a conta no serviço Prey. Siga os passos solicitados e, como novo utilizador, será conduzido pelo método onde serão solicitados alguns dados para a tal abertura da conta no serviço online.

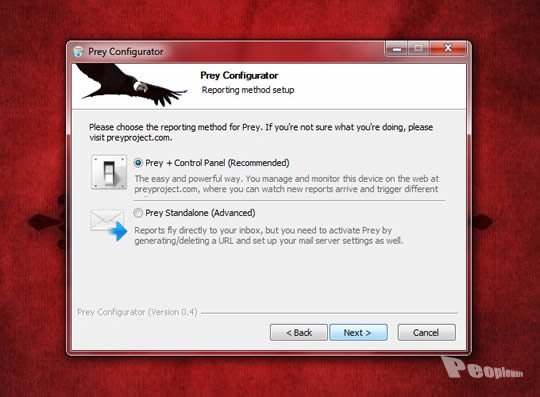

A instalação é intuitiva e acabará por perceber rapidamente e método funcional como está montada a estrutura de vigilância. Serão por isso inicialmente inseridos os dados para o método de envio de avisos.

Escolhemos a forma recomendada que combina os dados deixados na aplicação para automaticamente termos acesso ao serviço remoto. Mais tarde poderemos voltar a configurar qualquer dos dados colocados.

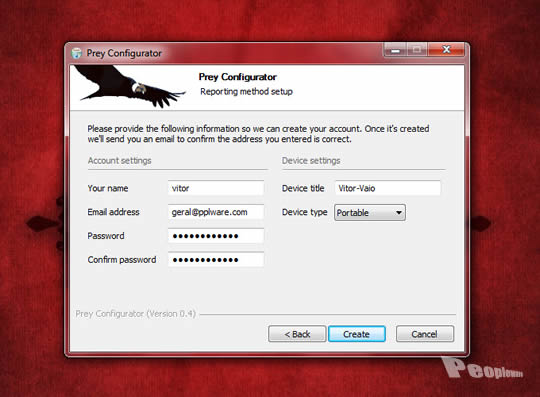

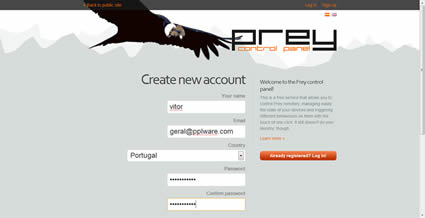

Escolha aqui a opção New user e siga as instruções seguintes.

Estes serão os dados que lhe darão acesso ao serviço. Logo, deixe dados fidedignos para os sincronizar mais tarde.

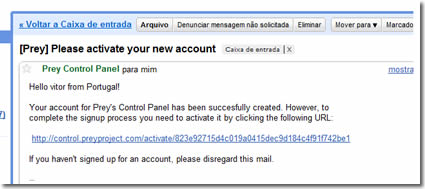

Instalação feita, dados correctamente preenchidos e estará o pedido de activação na conta de mail indicada.

Este passo é simples e rápido. Praticamente não dará pela presença da aplicação a correr na sua máquina. É muito discreta mas está lá. O consumo de recursos também não é significativo mas, como é óbvio, há reserva de recursos.

Activação da Conta

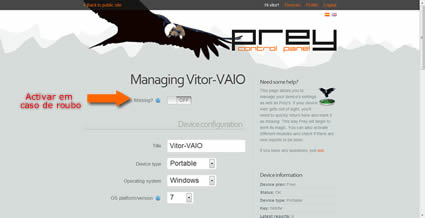

Agora que activou a conta no link que lhe apareceu no mail, está na hora de entrar online.

Verá que a máquina onde foi instalada a aplicação, está já referenciada no serviço online.

Logo quando clica, dentro da sua conta, nos Devices, verá que existe um Device Key, um código que corresponde à sincronização com o seu computador. A máquina tem essa key já definida- Anteriormente e pelo método manual seria necessário introduzir essa key, neste momento em Windows já não será necessário. Nos restantes sistemas operativos, caso lhe seja solicitada essa key, já sabe onde a encontrar.

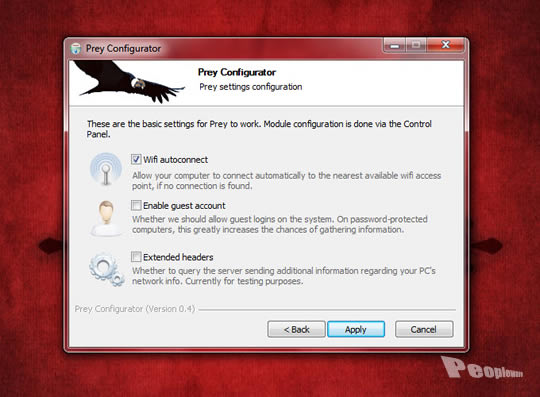

Depois do acesso ao serviço online estar assegurado e a sua máquina estar já identificada, poderemos chamar a aplicação no nosso menu de programas e partir para um ajuste fino das opções de transmissão. Escolhemos a opção Manage Prey settings para afinar opções.

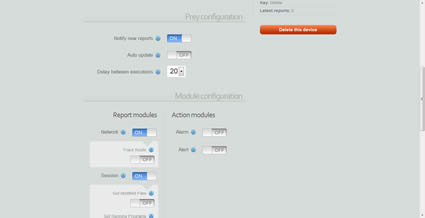

Poderemos nesta janela seguinte definir o intervalo de tempo de monitorização da máquina quando esta é dada com roubada. Este tempo poderá ser alterado online. Também aqui poderá activar uma conta convidado. Esta conta terá uma password diferente da sua mas permite que outra pessoa possa ajudar no acesso à informação recolhida.

A terceira opção é muito interessante. Se o seu computador for furtado, activando a opção Wifi autoconnect o seu computador será conectado de forma automática quando houver um ponto de acesso acessível. Isto sem que haja a acção do utilizador que está com a máquina. Estas informações são importantes pois esta versão do Prey vem com geo-referenciação Wifi. Permitindo ou ajudando a uma melhor localização do computador.

Conta configurada, opções activadas, está na hora de espreitar outras formas de saber mais sobre o que se passa com o seu computador. Dentro do serviço online existe um vasto leque de outras funções que poderá activar.

Ligar o serviço depois do roubo

Caso tenha o serviço instalado e tenha o azar de ser roubado, active de imedito o modo Missing no serviço online. E estará a partir daqui com os serviço "à escuta".

Veja nas opções disponíveis o que pretende saber. Poderá ter acesso a um grande número de informações sobre o estado da sua máquina.

Poderá saber:

- Se a máquina se ligou a alguma rede

- Se iniciou alguma sessão

- Se foram alterados alguns ficheiros e quais ficheiros foram mexidos

- Que aplicações estão a ser utilizadas

- A que horas foram feitas as modificações

- O que se passa no ambiente de trabalho recolhendo screenshots do mesmo

- Poderá recolher imagens que estão a ser filmadas pela webcam

- Uma localização relativa através da função de geo-referenciação da ligação wifi

- Entre outras informações também disponíveis

Além destas informações que recebe sem que o "larápio" saiba, poderá activar alarmistica se desconfiar que a máquina está ao alcance dos seus ouvidos.

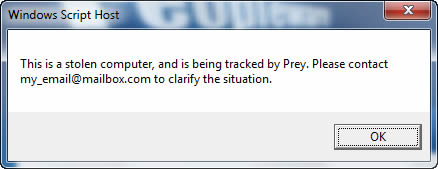

Além de activar uma mensagem para ser disparada ao ladrão que está com a máquina em funcionamento, poderá também activar uma sirene que se sobrepõe de forma audível ao som das suas colunas. Se estiver perto poderá detectar a máquina. Esta situação poderá também "assustar" o larápio e ou incomodar.

Já viu o que é ter uma máquina que grita "Este computador foi roubado"? Pois é, poderá configurar esta e outras opções.

Tudo ajuda, mais não seja para dar a conhecer ao ladrão que estamos no seu encalço. Claro que não há milagres e poderá o ladrão ter conhecimento prévio destas formas de detecção e simplesmente formatar a máquina sem a tentar ligar uma vez que seja à Internet. Mas os ladrões por vezes querem é fazer dinheiro e rapidamente passam a mercadoria para as mãos de um "burro" ávido de desejo de ter um computador novo (mesmo que seja roubado) a bom preço.

A função screenshots é muito interessante e de certeza que ajudará a descobrir. Sugiro que tenha calma e não active a alarmistica de imediato no lado do utilizador/larápio. Este vai facilmente deixar algumas pistas para chegar até ele.

Faça a participação do furto, tenha consigo o número de série do equipamento e a factura de compra. Depois, quando souber onde está a máquina, desloque-se às autoridades, apresente a informação que tem em mãos e vá buscar o seu equipamento. Este é o método correcto e legal... há outros claro!

A ferramenta tem mais por onde explorar. Aflorei de forma rápida o mais importante. Penso que não deixei nenhum ponto importante por mencionar. Espero que experimentem e quem sabe, este não será um serviço que o ajudará.

Novidades na versão:

Esta versão traz algumas novidades interessantes ligadas ao serviço e a sua integração com as rotinas do próprio Windows. Além disso foram desenvolvidas interfaces melhoradas para Mac e para Linux assim como adicionados no portal, novos módulos de segurança. Pode ver aqui detalhadamente o que foi melhorado nesta versão 0.4.

Artigos relacionados:

![]() Licença: Freeware

Licença: Freeware

![]() Sistemas Operativos: Windows/Mac/Linux

Sistemas Operativos: Windows/Mac/Linux

![]() Download [win]: Prey 0.4 [5.24MB]

Download [win]: Prey 0.4 [5.24MB]

![]() Download [mac]: Prey 0.4 [2.15MB]

Download [mac]: Prey 0.4 [2.15MB]

![]() Download [linux]: Prey 0.4 [591.11KB]

Download [linux]: Prey 0.4 [591.11KB]

![]() Homepage: Prey Project

Homepage: Prey Project

Este artigo tem mais de um ano

Uau, parece bem funcional… Ladrões, há muitos, agora só falta o portátil para testa… 😛

Bom trabalho! 😉

ihhh, se levarem o computador, dificilmente você recuperara, se o computador não se ligar a rede? e ai?? já era. se os dados ou equipamento que você tenha sejam tão tão importantes, é melhor instalar um rastreador.

Ganda LOL …. eheheheheh

Parece ser útil… o problema é se o ladrão decide formatar o portátil… :S

Tens sempre a hipótese de colocar password na BIOS.

Dá sempre mais trabalho até conseguirem tirar a password, e para fazer isso já tem que ser alguém com o mínimo conhecimento da área informática.

Cumprimentos.

para retirar a pass da bios basta retirar e depois enserir otravez a pilha da motherboard 😀

sim, não é preciso ter muitos conhecimentos para fazer um “reset” à bios, basta uma chave de fendas para resolver o assunto 😛 hoje em dia não é preciso ser expert em computadores para resolver um assunto desses… basta usar o google e o youtube… 🙂

Sim mas acho que já existem alguns portáteis que não tem pilha. usam uma espéçie de bateria soldada

Boas,

Tenho a impressão que todos estão a esquecer-se de alguns passos. Para recebermos as ditas informações o computador necessita de net, caso ponham passe na bios não chega a net.

Caso o pc tenha palavra pass no windows a ideia é logo formatar, mais uma vez não chega a net, e foi formatado.

Eu tenho estado a procura de apoios para uma ideia de um sistema de segurança que já tenho há algum tempo, mas é como tudo é preciso connections e sorte. Talvez conte-vos um dia destes. ( visto que se não conseguir os tais apoios não vou fazer o meu milhão) ahaahh

cumps

A bateria está soldada à motherboard, tornando-se difícil de remover? Se este for o caso, tens outra alternativa. Algures na placa-mãe deves encontrar um jumper que irá limpar a password da BIOS. Se tiveres a documentação da placa mãe, vais saber onde é que o jumper. Se não tiveres a sorte de qualquer um destes, podes tentar adivinhar qual é o correto. Este jumper está normalmente sozinho perto da bateria. Se tudo isso falhar, podes limpar a password da BIOS redefinindo a RTC (Real Time Clock) CI (Circuito Integrado) na tua placa mãe.

Muitos RTC’s exigem uma bateria externa. Se o teu RTC é um deste tipo, podes limpar a password da BIOS apenas fazendo unsocketing da RTC e reseatinga-lo. Abraço 😉

Podes sempre tirar a pilha da motherboard e voltar a repor. É a melhor solução caso queiras eliminar a password da bios facilmente.

normalmente como sao otarios ligam pra ver se tem fotos da namorada ou coisas do genero se que me faço entender

lol fizeste-te entender perfeitamente 😀

Ora aqui está uma afirmação que tem quase 99% probabilidades de acontecer

Perfeito o post, precisei disso semana passada, se o tivesse, teria recuperado o notebook de uma cliente.

Obrigado por mais essa dica.

A versão windows segundo o panda vem com vírus. Alguém me pode confirmar sff?

Meus caros… instalem software decente. Quando tiverem dúvidas façam o teste no VirusTotal.

Isso são falsos positivos, os sistemas menos conseguidos de protecção em tempo real, quando desconhecem alguma coisa, apontam como malware (para se salvaguardar). Esse comportamento por um lado protege o utilizador mas por outro torna a experiência de utilização num inferno.

Tens razão mania de Panda …. fonix

Ola, será que alguém me pode ajudar? Eu instalei o programa para testar, já fiz tudo como devia ser, e alterei o tempo de 20 para 5 minutos, por isso já devia ter recebido as informações, mas eu nao sei como aceder… La no site so da para alterar as definiçoes do programa na maquina..

Ja me apareceu um aviso do screenshots mas agora onde vou buscar essas imagens?

Desculpem… Ja encontrei… Realmente esta é uma optima aplicação. Obrigado pelo vossa atenção e trabalho.

Muito bom mesmo, infelizmente ainda estou para conhecer os policias que façam algo com essa informaçao.

Segundo a lei esses dados so poderao ser utilizados se houver um mandato por um juiz. No caso de haver essas “provas” na sua grande maioria serao uns screenshots, umas fotos da pessoa mas isso nao leva a grande lado:

1) os PCs normalmente tem password no windows, daí que nao havendo a password os compradores do material roubado formatam o PC

2) as pessoas que tem acesso ao PC vao ao facebook, MSN, etc e em nenhum desses sitios aparece a morada ou o que quer que seja da pessoa. MESMO que saibas o nome da pessoa a policia nao tem provas que a informaçao é desse PC e nao procura o endereço da pessoa sem autorizacao do juiz

3) a detecçao por WIFI/IP só da info relativa e nao da morada da pessoa. Seria preciso pedir ao juiz para que ele mandasse a operadora de internet fornecer a morada

4) os PCs nao tem (99.999%) nem GPS nem 3G. Além disso é preciso entrar no SO onde esta instalado o programa e aí estar numa janela ou exterior para o GPS funcionar. E se for um predio podera ser em qualquer apartamento.

Daí que a funçao mais interessante dum programa destes é mesmo se der para encravar e formatar o PC remotamente, de preferencia colocando uma pass na BIOS ou até ter um mecanismo de inutilizacao do PC por completo, mesmo retirando a pilha da BIOS.

pois, com as autoridades não é fácil resolver o problema devido ás barreiras legais que beneficiam quase sempre o infractor.

Mas podemos sempre resolver à maneira antiga. depois de saberes quem é o larápio, convidas uns manos e “chegas-lhe a roupa ao pêlo”, não costuma falhar, e alivias o stress.

ah ah ah

bullshit para quem pouco ou nada percebe… ainda se fosse uma solução por hardware (gps+wifi/3G) eh pah… valia a pena.

Por software?! deixem-se de ilusões que os larápios andam um passo à frente, e a primeira coisa a fazer é tirar o disco, procurar por algo interessante e dps formatar logo de seguida.

Só uma solução por hardware é que é viável… e mais não digo. uma combo de GPS+3G/Wifi

ERR… pensei q o 1º post tinha sido censurado e meti o 2º-. sorry

Existe mais 4 hipóteses. Se pensares um bocadinho consegues la chegar. abraço 😉

Eu sou dos açores e testei este software no meu pc com outro pc e disse que ele estava em lisboa. Se alguem souber solução

O software deve fazer a identificação dos vários endereços IP que vais usando.

Se estiveres ligado por um ISP que apresente um IP geo-referenciado como estando em Lisboa, é normal que te dê essa informação.

Mas se entretanto fores com o portátil a casa de amigos, ou te ligares em hot-spots públicos, ou com placas de banda larga, entretanto o software começa a cruzar informação e a aproximar-se da localização real.

Nestas coisas, a localização pode nunca ser precisa. Os screenshots e as imagens da webcam que o programa for recolhendo, podem ser ainda mais importantes do que a localização.

Esta solução será uma mais valia se a intenção de quem o desvia, for de ganhar apenas uns trocos e procurar vende-lo sem se preocupar se existe algum tipo de protecção deste tipo.

O que este software estará a descurar, é a possibilidade de alguns portáteis que usam informações mais sensíveis, estarem preparados para serem ligados nas empresas e usam ips, mascaras,gateways, fixos ou mesmo proxys.

Não me parece que este software tenha isso em consideração e passe o endereço WIFi para DHCP de modo a ser facilmente ligado a um rede wireless.

Alguma sugestão?

Obrigado.

Concordo com a opinião de que usar software para isto não resulta. Teria de ser hardware definitivamente.

E agora… já pensaram isto para telemóveis? Existe alguma coisa do género? O telemóvel tem GPS… e tem Wifi.. (os que tiverem…) E nem que seja pela banda 2G normal! Deveria haver alguma coisa do género… se calhar até há e eu nem sei de nada.

O telemovel tem imei que sempre que comunica com uma antena é registada a sua localizacao … é quase GPS, com uma triangulação entre antenas da para supor a localizacao de um telemovel, desde k tenha rede …calculo k se tiveres uma factura do telemovel com o imei e fores a policia dizer que o roubaram eles possam fazer kk coisa…

Não, infelizmente não fazem…

E parece-me mas é uma bom software de espionagem…

Isto é uma boa maneira de descobrir-mos quem nos roubou o pc, mas, tem os seus pontos negativos (como tudo), só resulta se o pc roubado tiver ligado a net, e se formatarem o pc, bye bye ao programa de “vigilancia”.

Eu sinceramente acho que para conseguir-mos encontrar algum objecto nosso que nos é roubado nao é desta maneira, isto ainda tem muito para polir. Ainda temos de evoluir mais um BOCADO para conseguir-mos ter control sobre tudo o que nos perten-se.

Mas a tecnologia evolui e tudo acontece…

Tenho uma ideia que poderia ser a salvação dos ficheiros comprometedores que estão no portátil roubado.

O programa poderia vir com um “vírus detonador”. Depois de roubado, o dono accionava o virus pelo site. Quando o larápio fosse á Internet o site mandava activar o “virus”. O dano mandava a informação ao virus para ocultar ou alterar a extensão de ficheiros “doc, jpg etc” ou á escolha do dono. Assim o larápio não tinha acesso aos documentos. O larápio enquanto estava entretido na internet o “virus” alterava os documentos. Esta operação seria silencioso e o “gatuno” ficava sem nada , aparentemente. E por ultimo e mais radical ordenava ao virus a destruição do portátil, com uma contagem decrescente para o virus o destruir. O dono se achava que não ia recuperar mais o portátil mandava ao virus a ordem de destruição. O dono fica sem portátil mas o gatuno não ficava a rir-se. O virus aumentava a voltagem dos processadores, formatava o disco , qualquer coisa para dar cabo da maderbord, sei lá qualquer coisa.

O programa pode ter tudo para o localizar mas também poderia ter uma arma de auto destruição do portátil para que os documentos não caiam em mãos erradas.

Apenas uma ideia mim.

melhor, melhor, seria equipar o portátil com sistema de destruição potente, assim o dono nunca mais via o computador, mas a sociedade só voltava a ver o larápio na comunicação social, era preciso era que não houvessem vestígios do computador……lol, senão ainda era-mos acusados de terrorismo, e coitadinho do larápio, será que por um computador valia a pena fazer isto?…….

Estes programas na pratica não servem para nada!!!!

O que precisam é de colocar um sistema de emissor rádio dentro do computador a proteger que emita durante pelo menos 1 semana… e de levar uma equipa de futebol americano, ou uma equipa de filmagens…

Quanto aos conteúdos… usem o TrueCrypt, o BitLocker, o CompuSec® ou outro com o qual se sintam à vontade… para os proteger… é especialmente importante nos portáteis porque milhares são roubados… e outros perdidos.

Bom Dia, fiquei com uma duvida… Como todos sabemos maior parte dos computadores tem passwords de acesso aos Login do Windows, como tal…. este programa não vai servir pois o ladrão ao roubar, liga ve q tem passowrd por isso passa para formatação ou tira o disco… correcto? será que alguem sabe responder?

obrigado pelos excelentes post

Boa noite

Não mete password no Windows e mete password na BIOS e ordena que o primeiro boot seja o disco rígido , o fulano(a)tentando formatar o PC não vai conseguir porque o primeiro boot e o disco rígido , visto que não consegue formatar o pc provavelmente ira liga-lo e experimentar o sistema SO que tem no pc ,já deve lhe dar mais tempo para se ligar a Internet.

Comp.

Sim, mas também podes ter uma conta de guest sem pass o que te garante que o larápio o vai usar. De qualquer forma é muito difícil voltar a ver um portátil roubado. Com um tracert sabes o caminho até ele mas só o ISP faz a mínima ideia de onde fica, se é que sabem, pois o servidor DHCP pode abranger muitas sub redes, tipo um distrito.

Só sonhadores se ficares sem um compra outro.para tudo é necesario um comando e mesmo hoje ja uma criança sabe formatar ou mexer num S.O.

A ideia é boa …..

fiquem bem

Olá, se a judiciária quiser, sabe onde está o pc de qualquer um, como não é crime de sangue eles ignoram. As bases de dados são bem maiores do que as pessoas pensam. Quem fala em pc fala em telemóvel este ainda mais fácil.

É só eles quererem, sabem os passos de qualquer um.

Fiquem bem.

Se os larápios começam a ler no portátil erros de português e construções frásicas como acima vi, talvez o devolvam col vergonha (hi hi hi).

Continuação de bom trabalho.

Não são erros tipos col, em vez de com, motivados por dedos grossos, como os meus.

Não há a mínima possibilidade de um vírus aumentar a voltagem ou a corrente fornecida a um processador. Pode até aumentar a banda de consumo desse processador, mas nunca o fornecimento da fonte, por que vírus não atacam a fonte. A única ação do vírus, poderia ser na bios, porém isso não danificaria o PC, bastando tão somente que se fizesse a upgrade ou reescrevesse essa mesma bios. No mais, um ladrão que rouba um notebook não tem conhecimentos do funcionamento de um PC (notebook), pois se tivesse esse conhecimento, estaria bem empregado e ganhando o bastante para não arriscar-se a roubar coisa tão barata!

Logo, o que quer mesmo é “passar adiante” por uns “trocados”.

Tenham um pouco mais de imaginação!

Em tempo:

Vírus atacam apenas softwares (programas), e não hardwares (componentes físicos), logo não podem “explodir” a máquina.

Podem deixar a máquina inoperante se atacarem a bios, apenas por que a bios (basic input output sistem) nada mais é do que um programa básico, gravado (escrito) no chip (hardware) que a contém, e que “ordena” o tráfico de entrada e saida do sistema operacional.

Ola amigo, instalei o programa, pedi para bloquear no intuito de testar e realmente fez o bloqueio de todo aparaelho inclusive do pin. fique perdido sem saber o que fazer mandei o codigo de desbloquei e foi recebido mas para chegar ate o codigo ele fez o bloquei do aparelho todo. e agora so fica pedindo o pin do aparalho. Alguem pode me ajudar? Tenho um galaxy5. por favor.

caros amigos esses programas nao servem de nada, podem meter palavras passe em tudo o que e sitio qualquer um sabe que o pc leva uma formataçao limpa e ja se foi tudo, e o ladrao se quiser mesmo que seja otario pode entrar em modo segurança do pc e ver as fotos das suas namoradas sem entrar na internet toda agente sabe que em mode segurança nao ha internet para ninguem e tem se acesso a tudo do computador e so eles quererem. quem tem pc roubado e para esqueçer nao ha nada a fazer…

companheiros percebo pouco de computadores mas peço ajuda porque roubaram o meu e dizem que e possivel localizar atravez do ip e verdadr