Predator 2.2.0.527 – Feche o PC a 7 ChavesUSB

O nosso computador passou a ser um local onde temos parte da nossa vida. Há muito que não é só trabalho, é um espaço de lazer, onde colocamos as fotografias da família, dos amigos. Depois é o sentimento de controlo sobre tudo o que temos a nosso cargo, as despesas, as contas, os ganhos e muita outra informação relevante apenas para nós e completamente desnecessária a terceiros. Faz todo o sentido criar um espaço de privacidade de informação.

É interessante ter alguns cuidados. Existem muitos métodos e este é mais um que vos deixo como sugestão. Vamos então usar a nossa penUSB para ser a chave de acesso ao nosso Windows.

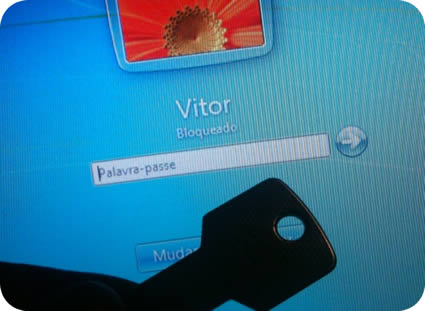

Há quem coloque uma password no login da sessão do Windows. Sim devem todos ter essa medida de segurança, mas com alguns programas, fáceis de arranjar, são poucos os minutos que gastamos a tirar a pass e a entrar no Windows, um deles é o ERD Commander, que utilizo para me salvar de situações complicadas nos meus computadores. Um dia ensino-vos a usar essa ferramenta.

Mas para hoje quero-vos relembrar o PREDATOR.

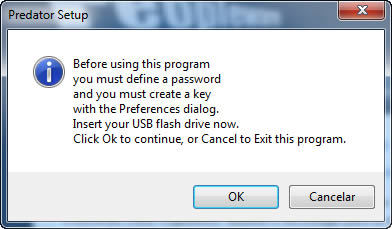

Instalem e comecem a utilizar. Recebem logo na primeira utilização uma indicação que devem definir antes de mais a password que será o garante de segurança junto com a penUSB. Insiram a pen e abram a aplicação.

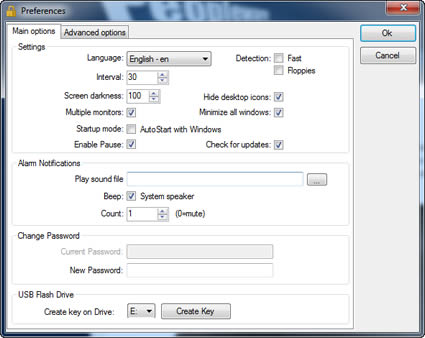

No primeiro quadro devem definir alguns parâmetros importantes: podemos deixar o intervalo de 30 segundos, período o qual a máquina ficará sem a pen introduzida num estado latente. Este estado permite que desligue a aplicação se for usar essa porta, mas também se se ausentar, durante esse tempo a máquina está desprotegida. Findo esse período a máquina entra em estado de bloqueio.

O Screen darkness pode ficar nos 100%, assim o que tem carregado no ecrã fica oculto, este fica totalmente negro. Se tiver múltiplos monitores active a função para esses também estarem sob influência do Predator.

Startup mode permite que esta aplicação de segurança seja carregada com o Windows e entre de imediato no activo. Os parâmetros do alarme ficam a seu gosto, pode introduzir ali um som berrante, sonante de uma buzina antiga, assim fica a saber que a máquina está em segurança.

De seguida terá a password para colocar e em baixo a letra da penUSB.

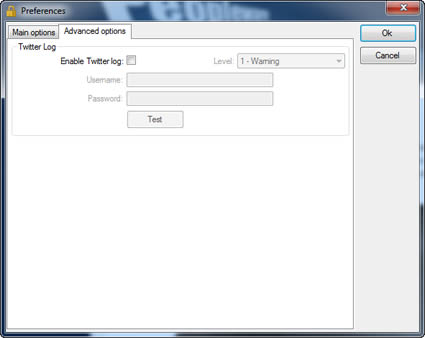

Interessante é a ferramenta que permite também um acesso ao Twitter, ao seu Twitter e para quê?

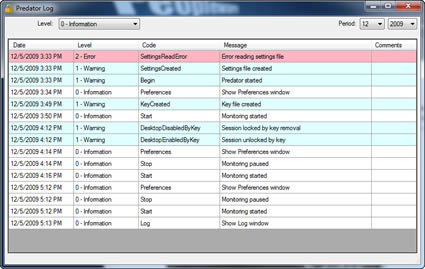

Ora quando está ausente, a máquina pode sofrer tentativas de intrusão. A aplicação grava num log tudo o que se passa na máquina, desde que a abre, introduz a pen, quando se retira a pen, as tentativas de acesso... tudo. Com esta funcionalidade de ligação ao Twitter, estes logs podem ser replicados no Twitter. Se tiver uma conta no Twitter privada e eventualmente oculta e desconhecida, poderá no seu dispositivo móvel saber o que se passa na sua máquina em tempo real.

Esta aplicação coloca dentro da penUSB chaves de segurança que são o garante da certificação com a aplicação que está na máquina. Estas chaves são periodicamente alteradas para que não possam ser usadas por "larápios", se estes tiverem acesso à sua penUSB.

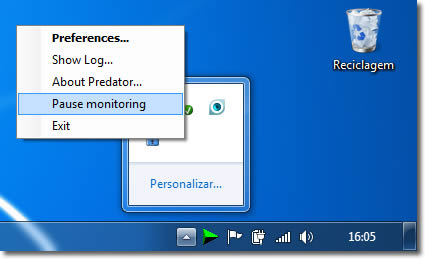

A aplicação fica na taskbar para que possa modificar algo. Se precisar de desligar temporariamente esta medida de segurança, abre este cadeado e clica na opção Pause monitoring.

Divirta-se e acima de tudo esteja despreocupado longe da sua máquina, logo que tira a pen, o teclado, rato e monitor perdem as propriedades e a máquina fica sem acesso por qualquer ponto input e output. Nem mesmo um Ctrl+Alr+Del poderá usar, pois este também fica desligado.

Exemplo: Imagine que apenas quer deixar a máquina com todas as propriedades activas, para o seu filho usar por exemplo, durante 60 minutos, então coloque no tempo de espera 3600 segundos, tire a pen e deixe que a aplicação faça o seguinte trabalho. Findo esse valor temporal a máquina fica sem acessos.

Esta versão free dá até 2 chaves de controlo. Use a mesma PenUSB para os controlar. A versão profissional além do que faz esta versão, ainda tem mais alguns pergaminhos como alarmística via mail, SMS, entre outras formas de protecção e alarme.

![]() Licença: Freeware

Licença: Freeware

![]() Sistemas Operativos: Windows XP/Vista/Win7

Sistemas Operativos: Windows XP/Vista/Win7

![]() Download: Predator 2.2.0.527 32bits [980.10KB]

Download: Predator 2.2.0.527 32bits [980.10KB]

![]() Download: Predator 2.2.0.527 64bits [980.04KB]

Download: Predator 2.2.0.527 64bits [980.04KB]

![]() Homepage: Predator

Homepage: Predator

Este artigo tem mais de um ano

desculpem lá a minha ignorancia informática e se por qualquer motivo

perder ou der a “sufeca” a pen USB, como podemos resolver este imbróglio

Já não uso o programa há algum tempo, mas quando usei havia formas de lhe dar a volta.

Também foi a primeira coisa que me ocorreu: “E se perco a pen?” o que aliás não é nada que já não tenha acontecido…

Mais uma ferramenta inútil no que toca a segurança da informação do pc :S isto é como os leitores de impressão digital é tudo muito bonito, mas não serve para nada, pois a informação pode ser acedida na mesma. Basta apenas arranjar uma pen de linux ou algo do tipo e aceder á partição onde está o windows e voilá.

Podiam era fazer um post como deve de ser em como criar pens encriptadas para guardar informação.

https://pplware.sapo.pt/software/truecrypt-6-3-para-encriptar-a-sua-penusb/

pronto é este programa o truecrypt que faz maravilhas mas não quer dizer que este predator seja bom, isto porque não protege a informação.

aliás afinal protege do quê??? hummm

Do acesso à máquina sem este dispositivo.

Alias, nenhum sistema é perfeito e impossível de quebrar.

Aliás, além desse que o stereobroo sugeriu, há mais… muitos mais 😉 um óptimo com o bitlocker…

https://pplware.sapo.pt/tutoriais/bitlocker-to-go-penusb-protegida/

😉

Isso mesmo. Gostaria de guardar ficheiros encriptados no meu pen-drive. #Comofaz ?

Experimenta este software deve dar para o que queres.

http://www.truecrypt.org/downloads

Sei como se faz em Ubuntu agora em windows não…. deve haver algum programeta da treta que faça isso. digo eu… :S

eu tambem tinha a mania das proteçoes de passwords e afins..

o computador tá sempre comigo se alguem tentar aceder é porque o roubou..

tenho este soft https://pplware.sapo.pt/software/prey-0-3-73-localize-o-computador-que-lhe-roubaram/

é melhor proteger o conteudo do que o acesso à maquina assim se o roubarem existe a remota possobilidade de saber se o pc roubado acedeu à net e afins…

Uma dúvida:

Se o computador roubado for formatado e instalado uma distro linux, por exemplo, continua a ser possível detectá-lo?

OBRIGADO

outeiro

desculpem o offtopic

uma excelente ferramenta para linux

http://forums.linuxmint.com/viewtopic.php?f=72&t=44764

Não tem muita utilidade, mas já ajuda um pouco

ao menos dificulta o acesso aos dados.

E esta brincadeira para Mac?

Ou equivalente?

Há algo parecido sim. Vou ver se escrevo 😉

grato 😉