Falha do Kernel Linux afecta milhares de dispositivos Android

A partilha de componentes nos sistemas operativos é, por norma, uma opção acertada. Com esta filosofia consegue-se reduzir os desenvolvimentos e atalhar noutros processos.

Mas existe também a possibilidade de uma simples falha de segurança afectar todos os sistemas. É isso que está agora a acontecer, com uma falha no Kernel Linux que afecta também milhares de dispositivos Android.

A mais recente falha descoberta no mundo Linux está localizada no Kernel e permite que os atacantes obtenham acesso de root, o mais elevado neste sistema, de forma relativamente simples.

Descoberto pela empresa de segurança Perception Point, esta falha tem a particularidade de afectar não apenas o Linux, mas também cerca de dois terços dos dispositivos Android. Como estes dois sistemas partilham parte do código, nomeadamente o Kernel, esta é uma falha muito alargada e que está a ter um grande impacto.

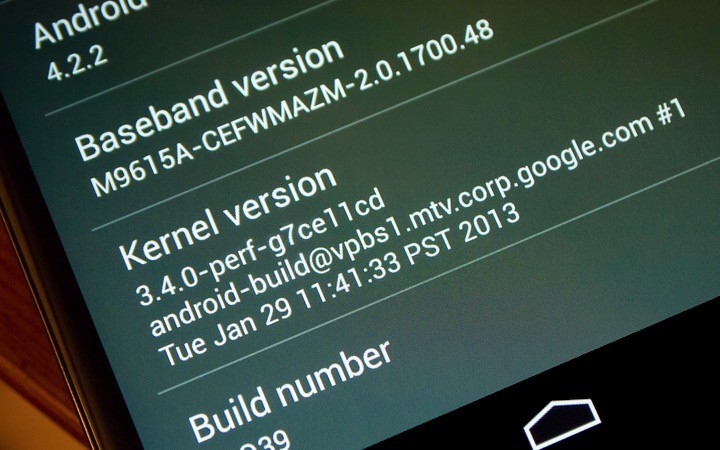

O problema existe desde 2012 e afecta as versões 3.8 e posteriores do Kernel, o que se estende depois aos dispositivos que estejam a correr a versão 4.4 ou posterior do Android.

Qual a gravidade desta falha?

A vulnerabilidade está na funcionalidade keyring, que trata do acesso dos drivers à informação privilegiada do sistema.

Se for explorada, o atacante pode ter acesso a correr código no Kernel Linux ou extrair informação de segurança localizada na cache, que em alguns casos pode incluir chaves de autenticação e de cifra.

Existe uma solução à vista?

No caso do Linux espera-se que nas próximas horas sejam lançadas actualizações que vão corrigir este problema nas principais distribuições Linux.

Já no Android será mais difícil que este problema seja corrigido. A Google está já informada do problema mas não se pronunciou sobre ele.

O problema deverá ser corrigido nas próximas actualizações mensais de segurança que as marcas têm lançado, mas estas vão-se limitar às versões mais recentes do Android. Os equipamentos mais antigos vão novamente ficar expostos e vulneráveis a mais uma falha de segurança que vai ficar por resolver.

Este artigo tem mais de um ano

Eu sou utilizador Androide a anos, e gosto do sistema e toda a sua liberdade para praticamente tudo, tenho resistido no grupo de amigos e família a não mudar para WP,que de um momento para o outro, esta por todo lado, pelo menos no meu meio. Quando vejo as pessoas a reclamar que não e seguro e tal e tem falhas fica lento e tal, sim e verdade, mas a maior parte das vezes a culpa é do utilizador…

Fui utilizador exclusivo, durante +de 25 anos , do windows. Depois de terminar o suporte do xp experimentei o linux ubuntu e xubuntu (fiquei com este ultimo) e agora tenho o windows só para utilização ocasional.

Esqueci-me de comentar que recentemente o meu android teve um encontro imediato com o chão, do qual não recuperou, e no momento de comprar outro equacionei o ubuntu phone. Teria comprado se não fossem 2 aplicações que não tinha garantia e tempo para ver se funcionariam no UP, mas, li que em 2016 o interface gráfico do UP vai ser compatível com o desktop e ai vai ser ***** e o problema das atualizações fica resolvido.

se depender do google, eles so vao querer saber é de por nomes de boiolas no pseudo o.s deles.

No linux, ja tecebi a actualizaçao. Para que fique registado, é necessário ter acesso físico da máquina para usufruir desse bug. No android, ja n sei.

Além do acesso físico, o exploit leva cerca de 30 minutos a correr num Intel Core i7-5500.

A meu ver isto é uma ameaça séria para servidores.

Para dispositivos Android de um utilizador comum isto representa uma ameaça praticamente nula.

É verdade, é preciso acesso físico.

Felizmente nunca ninguém se lembrou de combinar várias falhas diferentes para conseguir tomar conta do sistema.

Oh, espera…

“é necessário ter acesso físico da máquina para usufruir desse bug.”

Falso, basta ter acesso à máquina quer seja físico ou virtual.

Ter acesso virtual, dependendo das permissoes, pode ser igual a ter acesso físico. Quando falei físico, estava a referir-me aos 2. Mas va, voçe tem que ser mais esperto que os outros…

“Voçe”… lol…

Podes por uma app na Store, que, por fora, é um jogo para crianças ou qualquer coisa, por dentro, usa isto para ter root!

Não tem mal, vem já um update para toda a gente!

Exceto para quem tem um telelé dum fabricante que nunca o atualiza.

Quando se faz “rooting” localmente no telemóvel é precisamente isso que acontece…

Exatamente, deve existir alguma vulnerabilidade no android para podermos fazer root do mesmo.

Exacto. O mesmo que acontece no jailbreak do iOS, basicamente é uma falha de segurança que é explorada para ganhar privilégios de root.

Que eu saiba não existe qualquer dispositivo Android com kernel 3.8, logo apenas os de kernel 3.10 estão afetados, que por acaso são recentes o suficiente para serem atualizados.

Lá está… Não há SO invulneráveis… O que há é a apetecível quota de mercado…

+1

É, a diferença é que este problemática fica para sempre para uma grande quota de telemóveis!

Já é um problema bem conhecido com essa versão do Linux…

Destaco a frase

“I, for one, though, trust Linus’s gradual approach towards security fixes rather than radical changes that could potentially damage Linux’s performance and features. Perfect? No. Better than any other choices? Yes.”

Deste excelente artigo:

http://www.zdnet.com/article/linus-torvalds-vs-the-internet-security-pros/

É excelente por falar bem de linux? Por favor. Haha

Mais um dia normal no mundo Android…

Sem duvida, muito satisfeito que se saiba, sabes como é, quando não se fala nada é porque alguma coisa está mal, visto que neste momento não há nada infalivel, há mentes brilhantes a trabalhar na segurança do sistema mas também existem no outro lado da força, por isso prefiro saber as falhas do que não saber, como outras marcas fazem, ficam caladinhas, depois o utilizador tem uma surpresa enorme. Desde que tenho Android nunca me deparei com esses problemas.

Sendo uma falha no kernel do Linux, não entendo a estupidez desse comment.

+1

Têm a sua razão. Sim a falha é no kernel, mas as distribuições Linux já disponibilizaram a correcção no passado dia 19, bem como o Ubuntu Touch. O mesmo não se pode dizer do Android que ainda não foi lançada nenhuma versão com a correcção. Pior ainda, mesmo quando esta for lançada a grande maioria dos terminais vão continuar com a vulnerabilidade presente porque estes não vão ser actualizados para a nova versão.

Fico bastante satisfeito com estas noticias, é sinal que alguém está constantemente a trabalhar nas possiveis falhas, sabes como é, quando não se fala como fazem muitas marcas isso é que é preocupante, pois nos dias de hoje, não acredito que tenhas um sistema 100% seguro, existem mentes brilhantes a trabalhar na segurança e provavelmente a mesma quantidade de mentes a trabalhar para quebrar a segurança.

sim que no resto não há nada do género :p basta pesquisar um pouco por este blog para ver como tens razão 😀

“No caso do Linux espera-se que nas próximas horas sejam lançadas actualizações que vão corrigir este problema nas principais distribuições Linux.”

O problemas no kernel linux já foi resolvido e as distribuições mais importantes disponibilizaram uma actualização ontem, dia 19. Logo não percebo esta frase.

Isto é realmente um problema grave para a Google porque a grande maioria dos seus terminais vão estar afectados com esta vulnerabilidade para o resto da sua vida, mas nada que já não estejamos habituados por parte desta empresa e SO.

“Descoberto pela empresa de segurança Perception Point, esta falha tem a particularidade de afectar não apenas o Linux, mas também cerca de dois terços dos dispositivos Android. Como estes dois sistemas partilham parte do código, nomeadamente o Kernel, esta é uma falha muito alargada e que está a ter um grande impacto.”

Hummmm… Este comentário não está nada de jeito… Resumindo: O problema é no kernel Linux, que é comum nos sistemas GNU/Linux e no Android, logo, a falha regista-se em ambos.

A história do código ser partilhado e não afectar só sistemas linux está mal, porque efectivamente, só afecta sistemas linux.

OS investigadores da empresa de segurança já não têm a mesma opinião que tu. Eles devem estar errados!!!!

Incha…!

Acho que não percebeste, ou então estás armado em engraçadinho.

GNU/LInux kernel = Linux

Android kernel = Linux

Logo, o que está vulnerável é o Linux, que corre em Androids, PCs, Torradeiras, Frigorificos, e Drones….

*Só* o Linux é que está vulnerável, não é o Linux e o Android como se fossem coisas diferentes!

Ó enfim….

The flaw, which was introduced into the Linux kernel in version 3.8 released in early 2013, resides in the OS keyring. The facility allows apps to store encryption keys, authentication tokens, and other sensitive security data inside the kernel while remaining in a form that can’t be accessed by other apps. According to a blog post published Tuesday, researchers from security firm Perception Point discovered and privately reported the bug to Linux kernel maintainers. To demonstrate the risk the bug posed, the researchers also developed a proof-of-concept exploit that replaces a keyring object stored in memory with code that’s executed by the kernel.

The vulnerability is notable because it’s exploitable in a wide array of settings. On servers, people with local access can exploit it to achieve complete root access. On smartphones running Android versions KitKat and later, it can allow a malicious app to break out of the normal security sandbox to gain control of underlying OS functions. It can also be exploited on devices and appliances running embedded versions of Linux. While security mitigations such as supervisor mode access prevention and supervisor mode execution protection are available for many servers, and security enhanced Linux built into Android can make exploits harder, there are still ways to bypass those protections.

Lá está… “The vulnerability is notable because it’s exploitable in a wide array of settings. On servers, people with local access can exploit it to achieve complete root access. On smartphones running Android versions KitKat and later, it can allow a malicious app to break out of the normal security sandbox to gain control of underlying OS functions. It can also be exploited on devices and appliances running embedded versions of Linux. ”

Dizer, “Linux e Android” não é verdade, até porque na lista deles, referem vários equipamentos que correm Linux. O Linux está vulnerável, e portanto, servidores, pcs, Androids, gadgets e todo o tipo de equipamento que tenha linux como kernel.

Então se lá diz concretamente que é verdade e estás a dizer que não é verdade?

On smartphones running Android versions KitKat and later, it can allow a malicious app to break out of the normal security sandbox to gain control of underlying OS functions.

Qual é a parte que não percebeste? Está lá descrito no nosso artigo isso mesmo. O resto não dizemos que não é, dizemos sim que esse caso é.

O problema têm mesmo a ver com as actualizações do Android. Tal como disse em cima as distribuições Linus já disponibilizaram a nova versão do kernel com o erro corrigido. A Google ainda não fez nada, e mesmo depois de corrigido a grande maioria dos dispositivos continuarão afectados por este problema.

Fico bastante satisfeito com estas noticias, é sinal que alguém está constantemente a trabalhar nas possiveis falhas, sabes como é, quando não se fala como fazem muitas marcas isso é que é preocupante, pois nos dias de hoje não acredito que tenhas um sistema 100% seguro, existem mentes brilhantes a trabalhar na segurança e provavelmente a mesma quantidade de mentes a trabalhar para quebrar a segurança.

Isso é “excelente” para os aparelhos que não continham exploits até o momento, para os devs conseguirem acessar root no Android.

E já descobriram outra vulnerabilidade no kernel, fora essa aí da notícia.