Sshwifty: Um cliente SSH baseado na Web para quando precisar

O Putty é uma das ferramentas mais usadas para a gestão remota dos servidores Linux espalhados pela Internet e pelos centros de dados espalhados pelo mundo. Esta pequena e simples aplicação garante as comunicações seguras e cifradas entre os clientes e os servidores, permitindo uma gestão remota e eficiente.

Para quem não quiser instalar nada e pretender um cliente externo, baseado na Web, pode sempre experimenta o Sshwifty.

Quem usa sistemas Linux, como o Ubuntu, CentOS, Debian, entre outros, sabe que é muito fácil aceder remotamente a outra máquina. Um dos protocolos mais conhecidos e mais usados é o SSH. Este protocolo é extremamente versátil e pode-se instalar e configurar rapidamente.

Cliente de SSH há vários, mas hoje damos a conhecer um que é baseado na Web, o Sshwifty.

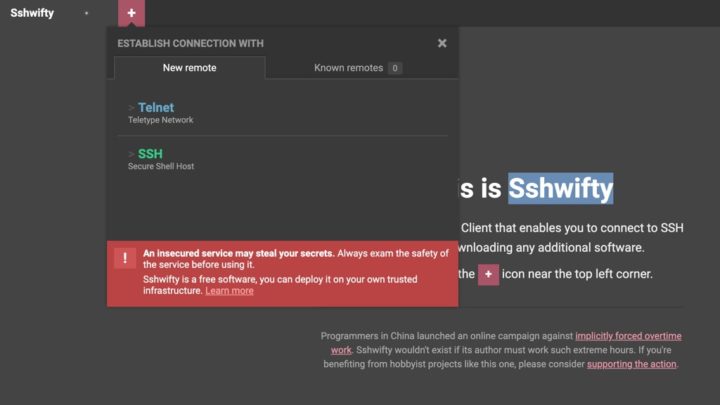

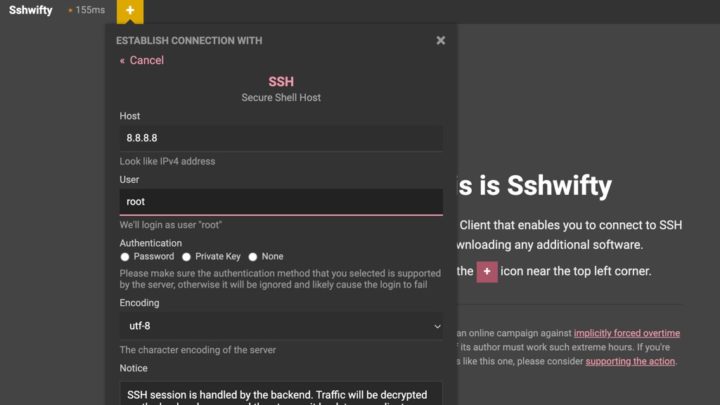

Com o Sshwifty pode criar ligações Telnet ou SSH para uma determinada máquina de destino. Para tal basta que introduza o endereço IP, utilizador e depois indique o modo de autenticação.

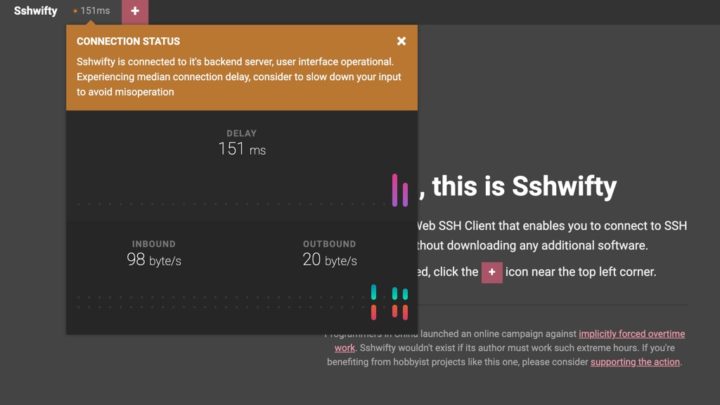

Se todos os dados estiverem devidamente corretos, deverá ter acesso ao sistema remoto. Outra ferramenta interessante da plataforma Sshwifty é a disponbilização de um analisador de largura de banda.

Se precisa de um cliente SSH, externo à sua estrutura de rede, experimente o Sshwifty. Esta plataforma é gratuita e, tal como vimos, muito simples de usar.

Este artigo tem mais de um ano

Para quem não quer instalar nada, basta utilizar a linha de comandos MsDos.

Eu apenas uso a linha de comandos para SSH e Telnet, etc.

Obviamente, que em sistemas Linux utiliza-se o terminal para os mesmos propósitos..

Certo. Mas quando queres testar ligação de fora para dentro tens de usar cliente externo

Ainda não percebi o que queres dizer com “testar ligação de fora para dentro”, podes explicar melhor?

Bela base de dados de IPs, users e passwd 😀

Não me parece ser muito seguro.

Concordo. Toda a informação passa por um servidor de outrem, mas cada um sabe de si.

Não. Ambas, quer seja o terminal ou linha de comandos, funcionam igualmente, sem necessidade de softwares alternativos.

não estás a perceber o que estou a dizer.

Estou sim. Eu faço a gestão remota de redes em inúmeros locais, e sempre acedo remotamente por SSH ou Telnet não estando na rede local. Modem/routers, routers, PCs, NAS, etc etc.

Trabalho em IT há mais de 20 anos, e nunca confiei em utilizar softwares que “albergues” as credenciais dos terminais.

Quando estás na rede local e queres uma ligação de fora para dentro.

Mas porque razão alguém iria aceder a um terminal na rede local através de uma rede externa? Realmente não tinha compreendido.

Fazer isso é totalmente inseguro e desnecessário.

As credenciais de login, quanto menos expostas, melhor.

Mas agora compreendi o que estavas a dizer.

Faço esse tipo de testes muitas vezes.

Uso ssh no Termux, no telemóvel. Uso os dados móveis para estar fora da rede 😉

Alguém me pode explicar onde é que está a segurança ?

Alguma vez eu vou colocar o endereço, utilizador ou password dos meus servidores num site ?

Este género de debates são sempre interessantes, no sentido de conscientização dos utilizadores, e aumento de segurança.

Mesmo softwares instalados nos PCs para este propósito, não são soluções de confiança, pelo menos é a minha opinião pessoal e profissional.

lá porque não existe a “segurança perfeita”, não quer dizer que se vá colocar credenciais em qualquer plataforma, ainda mais de ligação a um SSH.

Apesar de pessoalmente ser contra utilizar esta alternativa, ou outras baseadas em software instalado localmente, agradeço o artigo, pois desconhecia totalmente este em concreto.

Também é aconselhável que de forma periódica se eliminem do Windows ou do Linux as credenciais de login ao utilizarem CMD ou terminal.

No Windows, em /users/eu/ .ssh/known_hosts:10

No Linux ficam em $HOME/.ssh

O mesmo também é útil quando as keys foram alteradas no terminal ao qual se pretende aceder.

Mas por razões de segurança, é melhor não “acumular” este género de informação.