Cibersegurança: o que é um ataque de Punycode?

Os ataques de Punycode representam uma técnica de farsa digital sofisticada que utiliza caracteres de alfabetos internacionais para criar domínios fraudulentos quase impercetíveis. Hoje analisamos o funcionamento desta ameaça e de que forma se pode defender contra estas táticas de engenharia social.

O que é, afinal, o Punycode?

A expansão da internet permitiu a inclusão de nomes de domínio internacionalizados (IDNs), que admitem caracteres fora do padrão ASCII, como acentos, cedilhas ou alfabetos não latinos. Embora esta inovação tenha promovido a inclusão digital global, abriu também uma vulnerabilidade crítica que os cibercriminosos têm explorado: o Punycode.

O Punycode é um método de codificação que traduz nomes de domínio com caracteres especiais (como o "é" em português ou o "ö" em alemão) para o formato ASCII, que é o único sistema que o Domain Name System (DNS) compreende nativamente. Na prática, um domínio que contenha caracteres internacionais é convertido numa sequência que começa pelo prefixo "xn--".

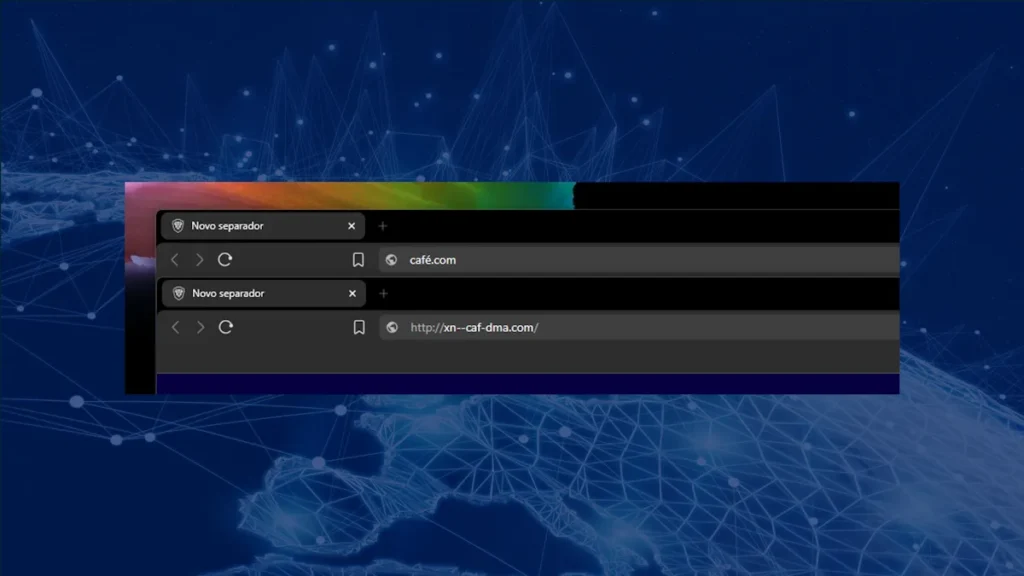

Por exemplo, o domínio "café.com" com um caractere especial seria convertido para algo como "http://xn--caf-dma.com/". Enquanto o sistema lê a versão codificada, o utilizador final vê, no seu browser ou cliente de e-mail, a versão visualmente amigável e, muitas vezes, enganadora.

O funcionamento dos ataques de homógrafos

A forma mais comum de explorar esta tecnologia é através dos chamados ataques de homógrafos. Estes baseiam-se na semelhança visual entre caracteres de diferentes alfabetos. Um atacante pode registar um domínio que utiliza um "о" do alfabeto cirílico em vez do "o" latino.

Aos olhos de um funcionário atento, o domínio "microsoft.com" parecerá legítimo, quando, na verdade, a infraestrutura técnica está a comunicar com um servidor malicioso representado por Punycode.

Como os browsers modernos tendem a renderizar estes domínios na sua forma original para melhorar a experiência do utilizador, a fraude torna-se extremamente difícil de detetar manualmente na barra de endereços.

Para além da falsificação de identidade, o Punycode é utilizado para mascarar URLs que distribuem malware. Ao codificar um endereço perigoso, os atacantes conseguem muitas vezes contornar ferramentas de segurança tradicionais que procuram por padrões de texto ou palavras-chave em listas de bloqueio.

Sistemas de segurança mais antigos (legacy) e gateways de e-mail convencionais falham frequentemente ao analisar estas sequências. Muitas vezes, estas ferramentas não descodificam o Punycode para avaliar a sua representação visual. Mesmo analistas de um Security Operations Center (SOC) podem ignorar estes domínios, confundindo as sequências "xn--" com dados encriptados legítimos ou ruído técnico.

Exemplos práticos de exploração de ataques de Punycode

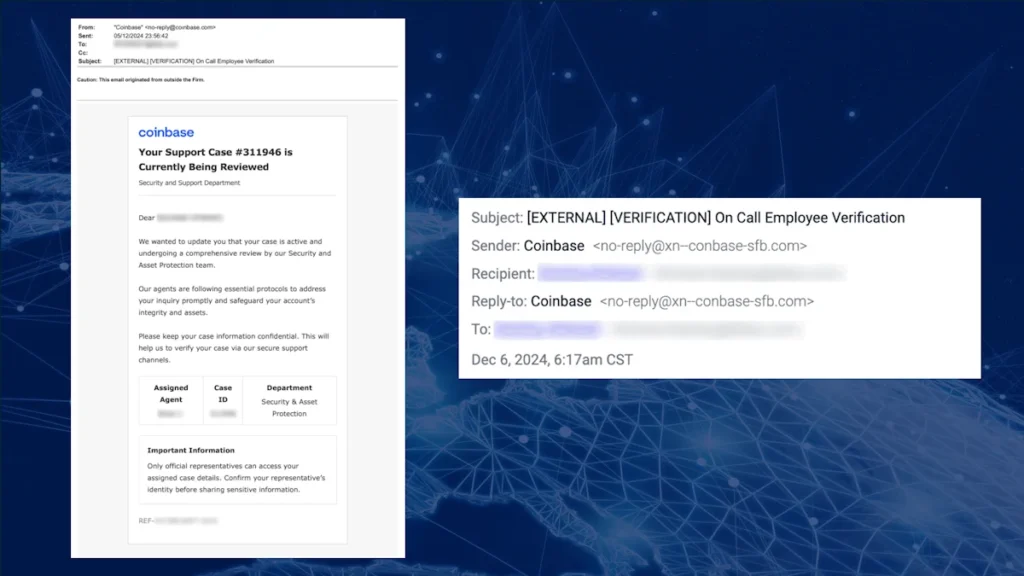

Existem diversos casos documentados onde esta técnica foi utilizada com sucesso em campanhas de vishing e phishing.

1️⃣ Num cenário comum, os atacantes simularam comunicações de plataformas de criptomoedas, como a Coinbase. O e-mail parecia vir de um endereço oficial, mas uma inspeção técnica ao cabeçalho revelou que o "i" da palavra era, na verdade, um caractere Unicode diferente, processado via Punycode.

2️⃣ Outro caso frequente envolve a fraude de faturas. O criminoso faz-se passar por um executivo de uma empresa parceira, utilizando um domínio quase idêntico ao real. Ao substituir apenas uma letra por um carácter homógrafo, o atacante consegue que o fornecedor envie pagamentos para contas bancárias ilícitas, sem que os filtros de spam tradicionais detetem a anomalia.

Estratégias de mitigação e defesa

Para combater esta ameaça, não pode confiar apenas na vigilância humana. É imperativo adotar soluções de segurança de e-mail modernas. Estas ferramentas avançadas são capazes de:

- Descodificar automaticamente sequências Punycode para análise visual.

- Identificar discrepâncias entre o remetente exibido e a reputação histórica do domínio.

- Utilizar APIs para analisar o contexto da mensagem, detetando tentativas de personificação de executivos ou marcas conhecidas.

Leia também:

É porque o pplware não fala em um novo ataque com recurso a IA

Doppelganger attack??? Algo que ninguém está pronto e está a acontecer.

Este talvez seja um dos piores ataques existentes e ilegais.

Nenhuma organização está preparado para isto. Até porque é uma PSYOP…

A preparação é formação de end users.