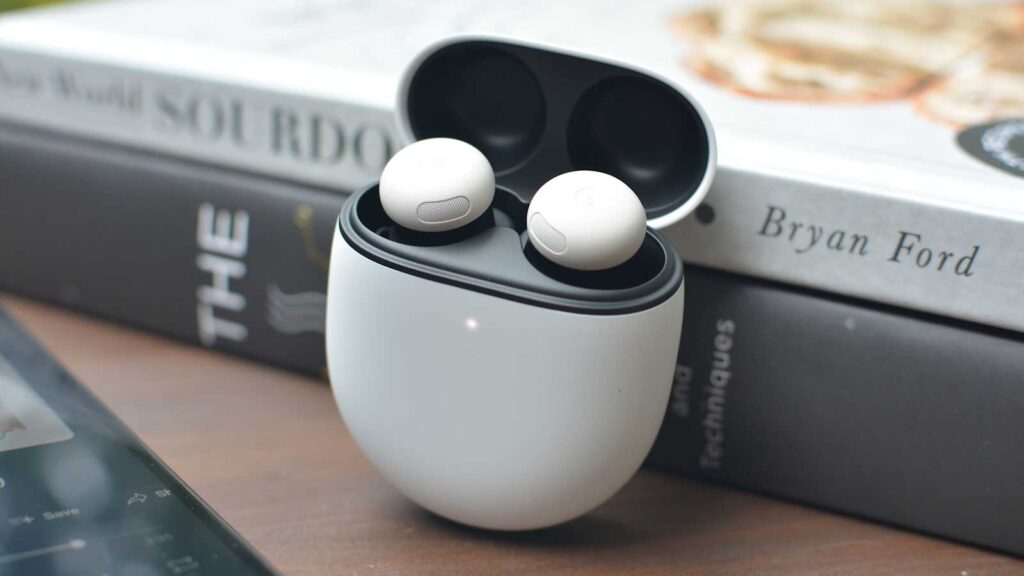

Auriculares Bluetooth: vulnerabilidade no Fast Pair expõe os utilizadores Android

A funcionalidade Fast Pair da Google facilita o emparelhamento de auscultadores ou auriculares com um smartphone Android. Um processo tão simples, mas que esconde uma falha de segurança muito grave. A Google lançou uma correção, mas nem todos os utilizadores estão livres do problema.

WhisperPair, uma falha no Fast Pair

O Fast Pair tornou-se um padrão de facto para ligar rapidamente acessórios Bluetooth no Android. Basta aproximar os auscultadores ou auriculares de um smartphone para que seja apresentada uma notificação e a ligação seja estabelecida quase automaticamente. É uma conveniência bem-vinda, especialmente para quem já passou pelas frustrações do emparelhamento Bluetooth!

Investigadores de segurança da Universidade KU Leuven (Leuven, Bélgica) identificaram uma vulnerabilidade chamada WhisperPair. Permite que um atacante force uma ligação a um dispositivo compatível com Fast Pair, mesmo quando este não está no modo de emparelhamento. Demora apenas dez segundos a sequestrar a ligação, e pode ser feito a uma distância de até aproximadamente 14 metros, quase o alcance máximo do Bluetooth.

O problema afeta mais de uma dezena de modelos de pelo menos dez fabricantes diferentes. Entre eles, a Sony, a Nothing, a JBL, a OnePlus e a própria Google. O risco vai muito além do ecossistema nativo do Android. Mesmo sem utilizar um produto da Google, o utilizador pode ser exposto.

Google já tratou deste problema

Após a ligação ser sequestrada, os usos maliciosos podem ir muito além do simples ruído. Embora um atacante possa interromper a música ou reproduzir um som à sua escolha, o WhisperPair pode ir muito mais além. Falamos de aceder ao microfone, ouvir conversas, seguir movimentos por um sinal Bluetooth. Os investigadores apontam para um potencial de espionagem.

A raiz do problema reside numa implementação incompleta do padrão FastPair. Em teoria, um dispositivo Bluetooth só deve aceitar um pedido de emparelhamento quando está no modo de ligação. Na prática, vários modelos ignoram esta verificação e aceitam o pedido independentemente disso. O WhisperPair explora esta vulnerabilidade utilizando o processo padrão do Bluetooth, contornando assim as salvaguardas do sistema.

A Google lançou uma correção para os seus próprios produtos, afirmando desconhecer qualquer exploração ativa do WhisperPair. Menos tranquilizador é que, ao contrário dos smartphones ou dos computadores, os acessórios de áudio nem sempre recebem atualizações automáticas. Muitos nunca instalam a aplicação complementar para os seus auscultadores e deixam o firmware original.

Uma questão centrada no Android

Um problema adicional é que o Fast Pair não pode ser desativado manualmente em dispositivos compatíveis. Os investigadores explicam ainda que já encontraram formas de contornar a correção inicial do Google. Outros fabricantes terão de desenvolver e distribuir as suas próprias atualizações. É m processo que pode demorar semanas ou até meses.

As recomendações para sair desta situação são limitadas. Instalar a aplicação oficial do fabricante para receber atualizações assim que estiverem disponíveis continua a ser a melhor opção. Em caso de dúvida grave, uma reposição completa do dispositivo pode interromper qualquer potencial ligação fraudulenta, mas com o custo de ter de reconfigurar tudo.

O Bluethoot ja está a ser massivamente usado, para invadir a máquina da vitima.

Os Phones Bluetooth, são os que mais perigo apresentam, porque a vitima está muito tempo com as ligações bluetooth ativas, permite ao criminoso, muito tempo a snifar pacotes,e a tentar o atack.

Eu próprio já fui atacado, violaram-me a máquina e roubaram-me a minha wallet onde tinha as credenciais de acesso a tudo o que está online, inclusivé o banco.

Tem sido um horror.

Perdi, uns 1500€, mas o dinheiro não foi o pior.

O Pior foi os atackes ás contas bancárias, e a todas as outras.O trauma, foi o pior.

O Terror de não perceber, como era atacado, se estava com a net desligada(Quando comecei a tentar resolver o problema).

Cada vez que reinstalava o SO, já estava infectado.

Do PC invadiam o router, e punham lá um backdor.

Tudo por Bluetooth, and fim de umas 10 tentativas, comecei a remover periféricos, e tentar novamente.

O Problema parou depois de desligar fisicamente o bluetooth, no computador.

Neste processo, tive uma firewall avançado entre o PC e o router, que também foi infectada rápidamente.

Como?

Pelo Bluetooth tinham acesso á máquina,e sabiam tudo o que eu estava a fazer, inclusivé as credencias da mesma.

Era só aceder depois, e rebentar com ela.

Pelo que percebo, ao arrancar o bluetooth já está a destruir a minha segurança, sem sequer o ligar.

As empresas de sistemas operativos também são muito culpadas, porque, por omissão, o Bluetooth e Wifi, e Ethernet, devem estar desligados.

A serem ligados deve ser o utilizador a faze-lo explicitamente.

Caso contrário favorecem o crime.

O que fiz aos phones bluetooth de quase 100€?

Fiz aquilo que devia ter feito ha muito, deitei-os fora, a destruição foi tremenda.

Mas foi um abre olhos.

Os Sinais de rádio são enviados, num ambiente partilhado, o ar.

Pois, é pelo ar, e é um meio partilhado, ou seja os pacotes são acessiveis por todos.

Eu não confio muito em coisas como WIFI e Bluetooth, já li sobre tanta coisa má.

Obrigado por partilhares, mas a mim não me acontece, pois não uso.