Sabia que pode ser “roubado” através de um vídeo do Youtube?

Por mais que se pense, diga e prove o contrário, a verdade é que navegar na Internet não é seguro pois o que não faltam é esquemas para “apanhar” os utilizadores com menos experiência. Muitos desses esquemas já são conhecidos e há muita informação que ajuda os utilizadores a prevenirem-se de determinados ataques…mas há outros, mais evoluídos, recentes e eficazes que apanham qualquer um.

Sabia que através de um simples vídeo do Youtube, os dados do seu PC podem ser roubados?

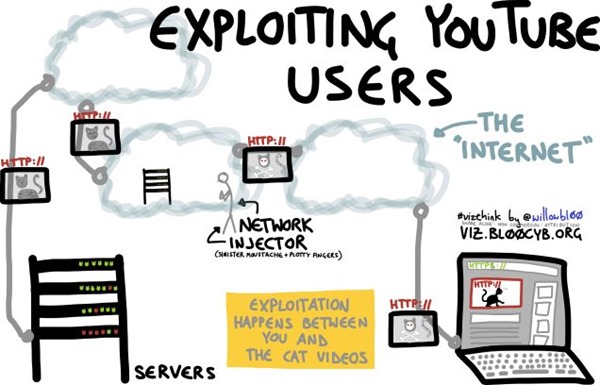

Morgan Marquis-Boire,um hacker/investigador na área da segurança, acaba de divulgar um artigo “assustador” sobre “Appliances que injectam tráfego malicioso na rede”. Na prática este esquema passa por injectar tráfego malicioso (por exemplo assistindo a um video sobre gatinhos no Youtube – apenas espreitar aqui) capaz de tirar partido das vulnerabilidades das versões antigas do Flash e Java.

Com este cenário, quando assistirmos a um vídeo (infectado), o malware é passado para o lado do utilizador, que terá a missão de enviar dados do nosso disco rígido para servidores externos. A mesma falha está presente em vários serviços online da Microsoft como refere o investigador.

O mais impressionante desta revelação é que existem à venda no mercado soluções para injectar tráfego malicioso, para a realização deste tipo de ataques (ver Hacking Team e FinFisher). Essa soluções custam cerca de um milhão de dólares… e há clientes (como por exemplo Governos, ISPs)!

Curiosamente Edward Snowden já tinha alertado para um projecto da NSA chamado QUANTUMINSERT e outros serviços de inteligência a este nível que têm vindo a ser desenvolvidos no Reino Unido, Israel, Rússia e China.

Na “Internet de hoje” poucas são as desculpas para qualquer empresa não cifrar os dados entre os seus servidores e os clientes. O tráfego não cifrado pode ser facilmente interceptado, interpretado e adulterado.

Via Citizen Lab | The Intercept

Este artigo tem mais de um ano

Pois, pois…

Isso é preciso alguém no meio, como uma rede Wifi pública maliciosa, ou um ISP com um mandato judicial para fazer isso (wow?)

De qualquer forma, só antigamente. Agora os videos do youtube passam por HTTPS, e quem quiser, pode verificar a autenticidade clicando no aloquete que aparece na maioria dos browsers.

Além disso, eu utilizo o YouTube Center, não uso flash, nem vejo publicidade no YouTube 😛

O problema é os “injectores de tráfego”

Network injection, Hacking Team’s offering provides:

Wifi password cracking

The ability to fake wifi Access Points

Traffic monitoring for compromised networks

Injection in non-ISP environments (ie hotels)

Sim, o youtube agora serve em HTTPS.

Nunca fiar no pessoal que anda por aí a injectar! Desde pequenino que desconfiava das senhoras do centro de saúde, agora até é pior 😀

Ora nem mais. Aos 3 anos, injectaram-me no ciático – desconfio que terá sido uma tentativa de aceder ao CPU… 😉

Priceless 😀

Tem de ser o isp a fazer o midm um cliente normal nao consegue alterar as ligações de outros utilizadores, ou consegue? :\ (sem ser em w/lan nao vejo como possão conseguir apanhar o ip da vitima, visto que so o server do youtube é que sabe [e isp’s, routers, switches, bla bla]

Então é por isso que o sapo vídeos é tão fantástico.

Sim, é isso. Toda a informação no documento original

https://citizenlab.org/2014/08/cat-video-and-the-death-of-clear-text/

Obrigado 🙂

Agora já não se pode confiar em ninguém na net, ISP’s que alteram o tráfego, limitam a largura de banda por tudo e por nada, “congestionamento” dizem eles. Governos que espiam tudo e todos, no meu tempo eram precisos indícios para haver uma investigação a um John Doe.

Daqui a pouco é preciso que cada um tenha o seu ISP ou uma criptografia não documentada (mesmo que seja mais fraca que as actuais, a não documentada dá sempre dores de cabeça, não podem ser só eles a dar dores de cabeça).

Eu cá acho que a resposta “não tenho nada a esconder” vai ser o que vai levar a reconhecimento facial em todas as ruas, chips (considero como fossem coleiras) nos cidadãos e drones nas perseguições.

Se a policia já mata inocentes a mais, quando esse tempo chegar a desculpa será “foi um bsod” “um bug sem importância, culpa da empresa X”.

Felicitações aos escancarados(as).

Depois chamam o Stallman de louco 😛

O flash era para ter nascido como uma solução provisória e se tornou permanente. Talvez se alterarem para rodar com o player html5 isso seja mais difícil de se fazer…

Hein?

Steve Jobs é que foi o homem que matou o flash! 🙂

Obrigado iPad!

A verdade é que o unico que está morto é o Jobs. O flash ainda anda aí.

E as vulnerabilidades? Não sei como aparecem tantas xD

Pior que aqueles barcos de borracha cheios de furos 😐

E vai andar, mas já não é preciso para nada ou quase nada.

Quem tem o YouTube center, já não precusa do flash.

Nem que se vá e mude o user agente para um do iPad… Eheh…

Mas o chrome them a sua versao de flash sempre com as correcoes de falhas de seguranca que dizem que é muito mais seguro, e alem disso pode se usar o YouTube em HTML5 que já nem usa flash:

youtube.com/html5

Alguns videos, ele força o flash.

E há sempre problemas no flash, é típico…

O player em html5 parece um bocado bugado e puxa mais pelo meu cpu (pentium 2core)

Do post: “O mais impressionante desta revelação é que existem à venda no mercado soluções para injectar tráfego malicioso, para a realização deste tipo de ataques (ver Hacking Team e FinFisher). Essa soluções custam cerca de um milhão de dólares… e há clientes (como por exemplo Governos, ISPs)!”

Do Hacking Team nunca ouvi falar. Do FinFisher/FinSpy, sim – a última foi no post “É quase impossível espiar um iPhone, diz empresa de segurança” (por acaso não disse, um documento dela é que “vazou”)

https://pplware.sapo.pt/informacao/e-quase-impossivel-espiar-um-iphone-diz-empresa-de-seguranca/

É preciso notar que que o FinFisher/Fin Spy é adquirido por governos (exclusivamente, por que é que os ISPs também seriam clientes ultrapassa-me). Em março do ano passado tinha sido encontrado em 25 países:

http://www.theverge.com/2013/3/13/4098592/spying-software-finspy-finfisher-25-countries-human-rights-concerns

De certeza que não são só utilizadas vulnerabilidades no flash e no Java, mas, também de certeza, as que existem são exploradas. E não estamos a falar do malware habitual usado, como se vulgarizou a partir dos boletins de segurança da Microsoft, por “pessoas mal intencionadas”. Aqui está-se a falar de governos, alguns deles muito “mal intencionados” em relação aos opositores ao regime.

sorry pelo offtopic,

Tenho um Iphone 4S da (antiga) optimus, o que me recomendam para desbloquear o mesmo para outras redes, sem os balurdios das operadoras?

thanks 😀

Quanto a isto, eu nunca me fiei no flash. Infelizmente não há grandes alternativas.. ou há?

Há uma extensão para vários browsers que força https quando existam regras e suporte a HTTPS no site. É particularmente útil a forçar o uso de ligações seguras em sites como youtube, google, twitter, etc.

Mais detalhes https://www.eff.org/https-everywhere/faq

Tk, for info.

html5 ………

http://thehackernews.com/2014/07/html5-canvas-fingerprint-widely-used.html

A sensação ou a impressão que cada revelação desta natureza nos traz é que, nada podemos fazer!

Olá, tenho uma dúvida sobre este assunto. Poderão responder-me?

Tenho: um ISP que me serve num computador fixo; é o único com o qual trabalho.

Utilizo: Windows XP, Internet Explorer 8 & Firefox 13, mas o Internet Explorer 8 para navegar, o Firefox 13 para enviar vídeos, não assisto a nennhum por lá nem sequer tenho flash.

Que perigos corro?

É que fiquei na ideia que no caso específico de ter uma ISP normal, neste caso a Vodafone, e navegando sempre a partir de um desktop, portanto não alterno entre redes wireless, me livra um tanto do perigo, mas gostaria de ter a certeza.

Eu começaria por “matar” o WinXP visto ser um festim para vírus e afins…