10 dicas para proteger a sua rede Wireless

As massificação das redes wireless em ambientes domésticos e empresariais, veio oferecer novos serviços e também melhorar o conceito de mobilidade. Hoje em dia, os utilizadores têm a facilidade de ligar qualquer dispositivo à rede sem fios, sem a necessidade de cabos e configurações complexas. No entanto, sendo a nossa rede parte da nossa casa/escritório há também algumas medidas/regras básicas que os utilizadores devem em conta para ter uma rede segura.

Hoje deixamos um conjunto de 10 dicas para ter uma rede wireless ainda mais segura.

Este artigo tem como finalidade definir algumas regras básicas que irão certamente proteger e barrar o acesso a pessoas não desejadas à vossa rede.

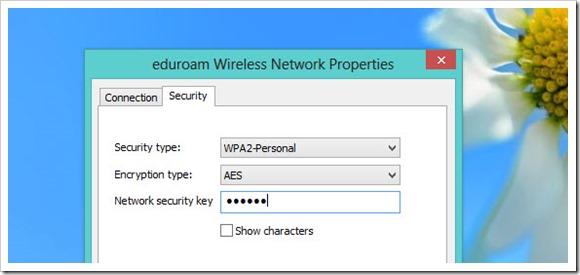

1) Use WPA ou WPA2

Os sistemas de criptografia usados por pontos de acesso de redes sem fio, possuem uma longa história de problemas de segurança. O Wired Equivalent Privacy (WEP), sistema introduzido em 1997, foi quebrado apenas alguns anos mais tarde e é hoje considerado totalmente inseguro por especialistas em segurança informática. Já o padrão de criptografia WPA com TKIP foi desenvolvido como uma espécie de método de criptografia provisória. Hoje em dia, para garantir a melhor segurança é aconselhável que usem WPA ou, se possível WPA2.De referir que devem usar sempre uma password (passphrase) com algum grau de complexidade.

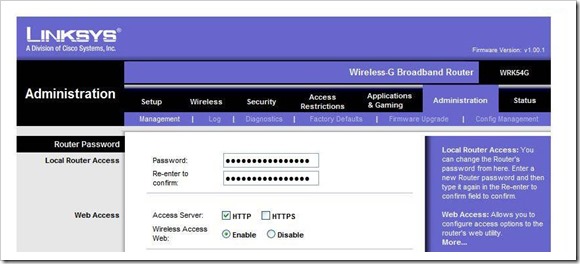

2) Mudar a password e utilizador de gestão no router

A alteração das credenciais de acesso ao router, que vêm por omissão, devem ser de imediato trocadas. Caso contrário, uma rápida pesquisa no Google e eureka!!!. Lá estão elas. Aqui está um exemplo: Passwords e users por omissão. De referir que devem usar sempre uma password complexa e desativar, caso existam, outras contas de acesso activas.

3) Esconda o nome da rede wireless

Esconder o nome de uma rede wireless não garante, por si só, segurança à mesma, isto porque essa informação é facilmente obtida através dos mais diversos software. No entanto, esta medida dificulta, de certa forma, a tentativa de acesso à rede (pelo menos, aos noobs ), pois uma coisa é vermos a rede…outra é não saber (à partida) que está disponível.

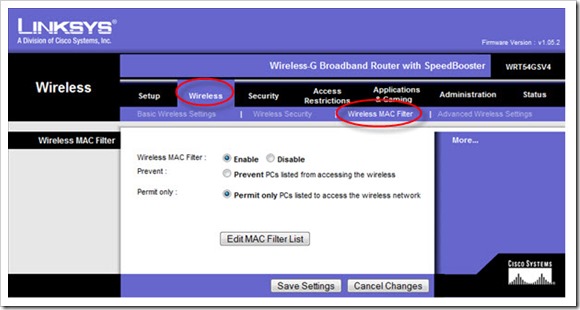

4) Filtrar os clientes por MAC Address

Tal como o processo de esconder o nome da rede, o filtro por Mac Address não é, por si só, um bom mecanismo de segurança…pois ha ferramentas como esta. No entanto devemos incluir o endereço MAC, de cada interface, das máquinas que terão permissão de se ligar na rede e bloquear todos os outros. Para saber o MAC da sua interface, no windows, vá à linha de comandos e escreva ipconfig /all ou getmac

O comando devolverá uma string do tipo 00-A0-1A-53-45-A3. Saber mais

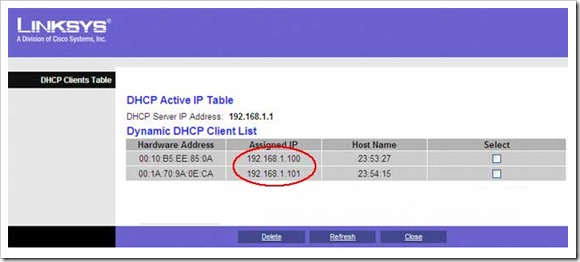

5) Limitar a atribuição de IP

Outra forma de implementar segurança na nossa rede é limitar a atribuição de endereços IP, isto é, tornar só disponíveis o numero de endereços IP que pretendemos. Como medida radical pode-mos sempre definir o ponto 7.

6) Efectuar upgrades ao firmware do router

As falhas de segurança, muita das vezes conhecidas publicamente, são por onde normalmente os atacantes procedem à tentativa de invasão do equipamento – Por exemplo, o problema do WPS. Nesse sentido, convém de vez em quando verificar se existem actualizações para o seu router. Por norma, essas actualizações resolvem bugs verificados no aparelho e em muitas situações aumentam até performance e implementam novas funcionalidades.

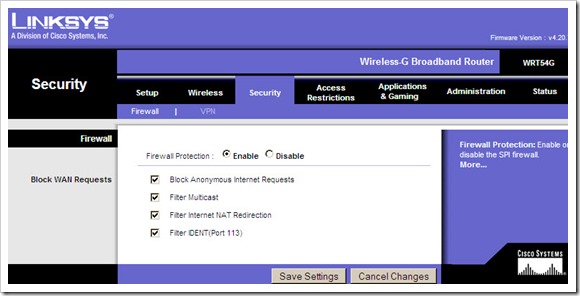

7 ) Activar a firewall do Router e verificar logs

Hoje em dia a grande parte dos routers já trazem mecanismos de registo/tracking. Tal funcionalidade permite por exemplo saber quem se ligou ao router, a que horas, com que MaCAddress, etc. Além disso, podemos sempre rever as regras da firewaal e bloquear, por exemplo, o protocolo ICMP (pings) para o router.

8) Posição estratégica do Router

Esta medida nem sempre é fácil de implementar, uma vez que há alguns routers que conseguem enviar o sinal para além da área que nós queremos. Para isso devemos testar a partir de alguns lugares da nossa casa de forma a minimizarmos a “fuga” de sinal para outras habitações. Existem também alguns routers que permitem configurar a “força” de sinal.

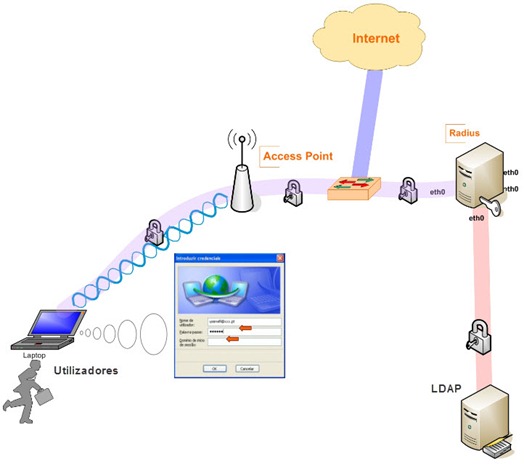

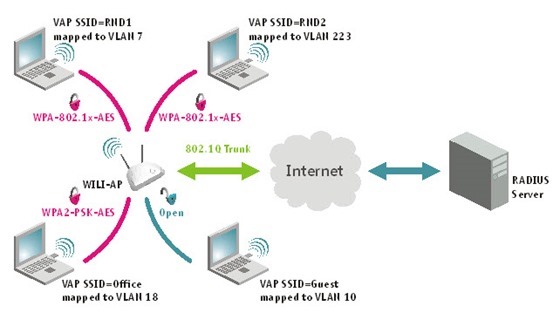

9) Usar um servidor Radius

Para quem pensar em ter uma solução mais profissional devem usar um RADIUS (Remote Authentication Dial In User Service – para autenticar os utilizadores). Como solução gratuita temos o freeradius que é uma excelente opção e que nos permite fazer uma gestão centralizada da autenticação dos utilizadores.

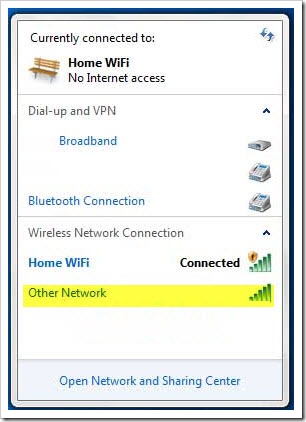

10) Crie uma nova rede para os visitantes/dispositivos dos funcionários

No caso do seu router/AP wireless suportar múltiplos SSID, deverá criar uma rede para os visitantes/ou dispositivos pessoais dos funcionários, associando essa mesma rede a uma VLAN diferente da rede da empresa. Desta forma isolamos o trafego entre redes, garantindo um bom nível de segurança.~

Estas são algumas das medidas que podemos implementar na nossa rede, garantindo um nível de segurança mais elevado. Este é um assunto pertinente e nesse sentido gostaríamos de saber que medidas costumam adoptar para proteger a vossa rede. Caso se justifique, iremos criar uma segunda parte deste artigo.

Que medidas costumam adoptar para proteger a vossa rede Wireless?

Este artigo tem mais de um ano

Opção 9 e 10 são as que tenho em casa….

Limitar mac address/esconder rede é só para atrasar um bocadinho…. mas proteger… nao protege realmente…

para os utilizadores comuns estas dicas protegem mais que bastante, agora para utilizadores mais avançados a única maneira de teres a tua rede wifi 100% impenetrável é desliga-la xD

Podes ter a certeza que limitando ao Mac Address é o mesmo que nada. Um novato simplesmente a usar uma vulgar distro de Linux com ferramentas, consegue passar essa fala protecção.

Se realmente sabemos que ferramentos são comuns a qualquer mortal/curioso, podemos e devemos usar medidas de Segurança que realmente vão para além de 1 linha de comando, que é a linha que separa a medida a existir como a não existir.

Foi o que eu fiz,mas a pessoa continua a estar ligada ao meu computador por rede LAN.

Claro, ainda bem que o primeiro comentário é realmente útil.

Já deviam ter acabado com as protecções Mac Address. Apenas servem para dar uma falsa noção de segurança. Alias era engraçado ver as pessoas tão confiantes nessa opção, inexperiência mas que passava de boca em boca como sendo verdadeira.

Amigos …. tudo isso é inútil, o principal não foi dito. Desabilitem o wps nas configurações do seu modem, que ninguém poderá fazer nada contra vcs.

O meu WPS e internet estão desligados no meu router e no entanto e está lá com rede LAN,e até clonou o meu face,entra nos meus emails quando quer,diga-se que ultimamente tenho acedido de um pc público,e a resposta ao meu comentário de ontem aqui hoje já estava no lixo.

E desasctivar o wps?! Fala-se em servidores Radius e esquecemo-nos do wps?!

pois é, o WPS!O Reaver fica logo com um sorriso de orelha a orelha!lol

Quando li o título do post, tb espera que essa fosse das 1ªs dicas.

Todas as dicas são válidas, parabéns pela matéria!

E um tutorial sobre freeRadius?

Alguém se disponibiliza?

Temos de fazer um. Vamos ver se tratamos disso daqui a uns tempos.

Boas dicas, tenho muitas delas implementadas, mas tenho sempre a PT a furar o esquema. Como o serviço é partilhado (Meo + telefone + net), a PT de vez em quando actualiza a box e acesso e remove-me restrições que eu implemento na rede. Como podemos impedir isso?

No serviço foi fácil, não usamos routers da PT, usamos sim Drytek e está resolvido o assunto, mas nos serviços domésticos, com Meo a partilhar a linha (ADSL), como fazemos para evitar que por exemplo alterem parâmetros por nós modificados nos Thompson? Já chegaram a repor o utilizador predefinido pela Meo…. activaram a rede wireless deste router quando eu tenho sempre desligada….. (uso outro router com firewall)!

Outro pormenor, o utilizador tem acesso de administrador, mas a PT tem outro acesso com poderes de administrador que julgo que nunca podemos remover!

Sim a PT utiliza uma conta de “Super User” nos routers Thompson, que tem mais poderes que o tradicional Admin. É atraves desta conta que eles se logam para proceder ao upgrade de firmware do router. A password desta conta não é do dominio publico e não pode ser alterada (está “hard-coded” no firmware).

Eu considero isto “invasão da privacidade”, eu não sou cliente PT, não sei o que vem no contrato de prestação de serviços… mas sei que eles fazem isto.

Talvez ligar para o apoio ao cliente e reclamar da situação, dizendo pelo menos que, não queres que eles te alterem as configurações do router, pode ser que resulte, embora eu duvide mto.

Não sou cliente PT, mas tenciono vir a sê-lo em breve.

Também considero “invasão de privacidade”. Além do mais, estão a modificar configurações pessoais…

Alguém tem mais alguma informação sobre este tema?

Obrigado!

Cumps

Boas Romeu,

Eu também acho que é “invasão” mas quando se assina um contrato existem as letras pequeninas e lá diz que o router pode ser acedido.

E quem fala na PT fala também na Zon.

Quem tem os “netgear” em casa, quando existe uma actualização as próprias definições do router são alteradas.

Eu trabalho com todos os ISP’s e não existe maneira de contornar isto.

Os equipamentos são deles, quando assinas um contrato estás a alugar um equipamento.

Por isso vai ter que se aguentar.

cumpz

Tiago Pereira

Activem o modo bridge no equipamento fornecido, desliguem o WI-FI, e liguem um outro router WI-FI.

Users:

user: meo

pass: meo

user: sumeo

pass: bfd,10ng ou m30acc355

user: microuser

pass: !C0nf16,M30

user: Administrator

pass: 3!play

estes são os que conheço … experimentem

Acima do “Super user” ainda existe o “Root user” e apesar de não se conhecer a palavra passe há um método de entrar como esse root user no router e aí fazer o que quiser. Para evitar que consigam modificar o teu router crias um novo utilizador root user e eliminas os existentes, desta forma deixam de conseguir entrar no router.

Users:

user: meo

pass: meo

user: sumeo

pass: bfd,10ng ou m30acc355

user: microuser

pass: !C0nf16,M30

user: Administrator

pass: 3!play

@João Sousa,

Obrigado. Podia explicar qual o método (sem ter de o explicar-depois procuro)?

Cumps

Peço desculpa pelo lapso, qnd disse “Super user” estava-me a referir ao “Root user” visto que o “Super User” já era conhecido (o tal de “sumeo”.

No entanto o João Sousa tem razão no que disse, agora já há maneira de entrar como root nos routers da Meo e configurar de maneira a que eles não tenham acesso. Não conhecia este método pq é recente, e a ultima vez que tinha pesquisado ainda não era conhecida esta forma. Testei a um bocado e funciona realmente.

Não vou é por aqui como, pq como tb dizem aqui, no contrato está previsto que a PT possa ter acesso aos routers. Uma pesquisa mais aprofundada no Google e vão ver como se faz 😉

O problema é que é do dominio público!!!!!

… alterar definições de partilha avançada: desactivar todo menos a encriptação e a palavra passe. será que tb serve para alguma coisa?

Bom post!

Outra grande dica a meu ver seria desactivar a administração do router via wireless.

Alterando a Admin não te impede, depois de estar na rede, de sniffar o trafego, tendo já IP atribuido.

De todas as medidas, a protecção WPA2 com uma senha realmente longa com numeros e letras capitais, bem como a limitação de atribuição de IPs, são quase suficientes.

Ocultar a SSID nao ajuda quem tem o pc a ligar automaticamente a rede porque este enviará estará sempre a procura de uma rede com aquele nome.

Eu uso WPA2, o nome é um espaço em branco xD, limite a 3IP’s atribuidos e tenho o UPnP desativado depois daquela polemica que conseguiam aceder a rede local atraves de uma falha nesse serviço.

Quanto a firewall, o meu TP-Link nao dá grande margens de manobra, tem para la umas “virtual network” que ainda nao percebi para que seriam utilizadas

esqueci-me de mensionar que tambem tenho o WPS desativado por razões obvias, acho que deviam fazer um apanhado as dicas deixadas pelos leitores e lançar um “UPDATE” ao topico 🙂

A autenticação com Radius Server, sem dúvida é a melhor. Na nossa empresa utilizamos a Wireless de um Mikrotik com autenticação em um FreeRadius.

Um bom tutorial é este: https://www.youtube.com/watch?v=j88bAXx7qZU

Várias vezes fiz instalação por este vídeo e funcionou 100%.

Alguém conhece algum Switch com VLAN e que suporte 802.1x na autenticação na rede com um preço acessível??

Cumprimentos

Eu juntava o subnetting – o que complica um pouco mais a vida a quem passar por algumas dessas medidas.

Imaginem uma rede só com “espaço” para 2 hosts: 11.12.0.28/30

Onde o primeiro IP seria para o router (11.12.0.29/30) e segundo para o computador (11.12.0.30/30) – se só tiverem 1 computador, claro.

Alguns routers não “alinham” muito com subnetting entre classes ou mesmo IPs das classes A e B!

Ver também:

https://pplware.sapo.pt/windows/software/subnetting-sem-complicacoes/

https://pplware.sapo.pt/networking/redes-como-calcular-sub-redes/

Resumindo, e como foi dito anteriormente noutros comentários, segurança a sério só em modo OFF!!

O contributo individual de cada técnica referida neste artigo é diferente mas o segredo da segurança está no uso conjugado das várias soluções.

A lógica é usar todos os mecanismos disponíveis para dificultar a intrusão, no entanto há um ponto fulcral que mal usado pode inviabilizar o sucesso das restantes – a password!

Tendo em conta que as configurações são feitas no interface do router, quer a password de acesso à rede wireless, quer a password de acesso ao router devem ser robustas do pondo de vista da complexidade.

De pouco vale ter as configurações muito bem feitas se o acesso ao wireless ou ao router estiverem protegidos por passwords básicas, estilo 1234.

Para se obter uma password robusta devem-se combinar vários tipos de caracteres (Maiúsculas, minúsculas, números e caracteres especiais).

Contudo, este tipo de password se não for bem desenhada pode transformar-se em algo humanamente incompreensível e difícil de decorar, com a consequente e natural simplificação da password.

Assim, sugiro uma técnica chamada de transmutação, que consiste na substituição das vogais por números, com excepção da letra U.

Temos então a seguinte relação:

A = 4

E = 3

I = 1

O = 0

Isto permite-nos criar passwords com um nível elevado de complexidade mantendo a legibilidade da palavra; por exemplo:

C4r4m3lo

Facilmente se consegue ler a palavra Caramelo neste exemplo e além disso é algo que humanamente faz sentido na nossa cabeça.

Uma forma de aumentar a complexidade sem prejudicar a legibilidade e memorização é através da conjugação de várias palavras; por exemplo:

R3buç4d0-d3-C4r4m3l0

Além do maior número de caracteres, foram acrescentados caracteres especiais sem que com isso de perca a capacidade de decorar uma vez que a password continua a representar algo com sentido.

Para nos ajudar a calcular a robustez de uma password existem vários sites,um deles é

https://howsecureismypassword.net/.

No caso desta última password a previsão para quebrar a segurança cifra-se em qualquer coisa como um Octilhão de anos!! Tenha ou não algum fundamento de verdade, uma coisa é certa – é uma password com um nível de complexidade elevado e difícil de descobrir.

Desculpem a ignorância, mas não percebo porque a mac não protege nada.

É certo que é muito fácil de mudar a mac de uma placa de rede, mas é necessário conhecer as macs autorizadas de acesso à rede. Sabendo isso, restrições por mac de nada servem.

Há mais alguma coisa que se possa fazer para além de mudara mac?

Pois, também eu fiquei com curiosidade em conhecer um método de descobrir os MAC Address’s autorizados no meu router.

Basta meter a placa wireless em monitor mode e ver stations(Pcs e etc) que estão ligados a um determinado bssid(router wireless).

Obrigado pela info.

Já estive a pesquisar um pouco e é assunto para pesquisar muito mais. 😉

Acho que foste breve demais na explicacao de cada medida, se desses um pouco de detalhes de como implementar essas medidas ajudaria.

Gostei do artigo, e estou ancioso em ver a continuacao

Bom dia a todos!

O único problema de proteger com WPA/WPA2 é que limita a velocidade da ligação.

A única forma que tive para contornar o “problema” foi esconder o SSID e fazer filtro por MAC Ad.

Abraço

Pois, o problema é que não protege nada de utilizadores mais astutos.

Fica um link com algumas dicas de como é fácil. Nunca testei isto, mas sei que funciona.

http://bytesvariados.blogspot.pt/2012/01/redes-sem-fio-conheca-as-principais.html

tenho a minha rede aberto e nao me importo minimamente que a usem. Qd sinto que alguem está a afetar a performance, expulso-o.

as regras sao bonitas para noobs, mas por si só nao bastam.

existem duas bem mais importantes que não foram mencionadas no artigo.

Estava a perder a esperança de encontrar alguém que fosse capaz de partilha a rede. Será que todas as pessoas que aqui falam têm informação assim tão confidencial e precisem de tanta largura de banda que não possam partilhar o sinal. Pensem o melhor que seria se toda a gente fizesse isso…

Claro que hoje em dia isto nunca vai acontecer, é cada um por si… triste porque na realidade os únicos que ficam a ganhar são mesmo os operadores

Eu em casa, tenho um SSID numa VLAN especifica que se encontra aberto para quem se quiser ligar.

Está limitado a nivel de velocidade e de acessos, mas para coisinhas simples, mail, facebook, pesquisas, youtube… está tudo a funcionar…

Para isso existe um projeto em crescimento, não é cada um por si não, tens a http://wirelesspt.net que pretende criar uma rede wireless comunitária e livre.

O problema é que as pessoas que querem pegar o sinal compartilhado não estão minimamente dispostas a compartilhar também os custos da conexão. Quer dizer, todo mundo tem internet e só o trouxa lá pagando.

Por aquilo que dizes, depreendo que se ligam diretamente á tua rede, mesmo negando partilhas não será uma opção muito fiavel.

1 – Sempre podes criar um hotspot

2 – se o teu router permitir isolas todos os pc’s da rede para que nenhum consiga ver os outros ou cominicar.

3 – nalguns routers tens a possibilidade de criares uma rede GUEST, assim não conseguem ver nem detetar o teu pc.

Assim o teu pc fica seguro, tb podes limitar as velocidades de download. o tempo e os dias da semana que queres que ele fique activo ( alguns routers têm estas opções ).

Com exceção das duas últimas, todas as outras medidas já estão implementadas em casa.

camada de n00bs, fdx

Ainda bem (para ti) que já nasceste ensinado!!! fdx

Não é preciso nascer ensinado,é só uma questão de pesquisar,foi assim que encontrei este site com estas dicas.

É sempre o mesmo, um artigo de segurança e os pseudo hackers saem logo do esgoto, é reaver etc, ver videos no youtube é realmente o vosso forte, até com uma encriptação WEP bem aplicada vocês ficam logo todos pelo caminho quanto mais wpa/wpa2, ide trabalhar.

WEP?!Andas a brincar com fogo…

A matéria é boa e as dicas,podiam era explicar como aplicá-las,pois para pessoas mais leigas em termos de informática de nada serve, pois não sabemos como pôr-las em prática.

Tenho um problema gravíssimo,alguém entra no meu computador através do router e além de utilizar a minha Internet também se pôs como administrador do meu Pc e agora estou bloqueada,não posso fazer nada no pc,nem downloads,nem alterar configurações,nada mesmo.

Já o formatei 2 vezes mas a pessoa faz tudo de novo.Estou desesperada e já não sei o que fazer,esta situação já dura há mais de 2 anos,tenho me resignado a utilizar o pc assim,mas gostava muito que alguém me pudesse ajudar a livrar disto.

Ó Anita

Já vai tarde, mas:

1ª coisa a fazer é alterares o username e a password de entrada no router.

2º Altera o nome da tua rede WI-FI.

3º Na encriptação da rede WI-FI escolhes WPA2 / AES / PSK, e dps crias a password, nunca com menos de 8 digitos, numeros e letras e caracteres especiais.

Para tornares a entrar no pc se não tens conhecimentos para driblar a entrada, vais ter que consultar alguem com conhecimentos de informática para aceder sem perderes dados.

Neste caso é sempre melhor formatar dps de recuperar alguma informação por razões de segurança.

Olá John,já mandei a PT bloquear a rede wifi do router,já tirei a placa de rede do pc,fiz de tudo.Ele está ligado por rede Lan,a luz do wireless no pc está sempre acesa na mesma,agora nem Internet tenho porque todas as pens internet que consegui instalar,depois o pc não as detecta,preciso mesmo de alguém que tenha um curso de redes da cisco ou outro,estou a ficar maluca,agora tenho que me resignar a vir ao ciber café para aceder à Internet,triste não é?Infelismente até os técnicos da Pc Clinic quando instalam a pen e depois quando está praticamente instalada,aparece o quadrado do Ms Dos por breves instantes,e a pen retrocede e desinstá-se e eles acham normal…Se houver alguém por aí que saiba como me tirar desta rede LAN eu agradeço do fundo do coração.Cumprimentos a todos.

Sou cliente PT e não aconselho ninguém,começam por cobrar o que está no contrato,eu deveria pagar 60€,mas desde há alguns meses começaram a cobrar serviços que estavam incluídos nesse valor mensal à parte de tal maneira que as minhas faturas agora chegam aos 90€ e mais euros,pois arranjam sempre coisas a mais para pagar,desde juros de facturas pagas em atraso,até cobrar por reposição de serviço depois de um corte que muitas vezes foi feito há mais de um ano(Que não deveria ser cobrado uma vez que não se deslocam,como por exemplo na água),etc…E o problema é que depois para rescindir o contrato é um problema,eu já arranjei maneira de rescindir o meu e nunca mais volto à PT,isso é certo,são uns ladrões!Não aconselho mesmo a ninguém,não se metam nisso,tenho bastantes amigos com o mesmo problema e que também estão a tentar rescindir contrato!

Que eu saiba, até á presente data o WPA2/AES/PSK (com password complexa)nunca foi quebrada.

Muita parra pouca uva.

Imagino se todos optássemos por encriptar o tráfego e mantivéssemos as redes abertas, tínhamos segurança nos dados na mesma e fossemos onde fossemos tínhamos Internet nos equipamentos, é isto que pretende fazer na Rede Mesh http://wirelesspt.net

Boa noite,

Existe um método que sempre usei e sempre me pareceu o mais seguro, além de você bloquear os endereços MAC que podem acessar o wireless, bloqueie também o acesso ao modem via wireless, somente pode-se acessar o modem ou roter via cabo. O modem que usava tinha essa opção, agora com o upgrade de velocidade da internet me foi trocado o modem e não consigo encontrar esta opção… se alguém conhecer o modem humax por favor comente.

O meu método é o mais seguro.

O nome do meu SSID é “Virus.exe”.

Infalivel!

AHAHAHAH 🙂