Linux resiste – Hackers não conseguiram atacar o Chrome OS

O Linux, mais uma vez, conseguiu provar que é o sistema operativo mais seguro

O Pwn2Own é a maior competição de hacking que se realiza todos os anos, tendo por alvo os browsers presentes no mercado. O Pwn2Own 2013 decorreu durante os dias 06, 07 e 08 de Março na âmbito da conferência anual CanSecWest, que teve lugar em Vancover, no Canadá. Este ano a Google decidiu colocar também à prova o Chrome OS durante a competição Pwnium 3.

Em informações recentes, a Google revelou que ninguém conseguiu derrubar/atacar o Chrome OS. De referi que a base do Chrome OS é Linux.

A par da competição Pwn2Own, que põe à prova todos browsers, a Google promoveu este ano o Pwnium 3 com o objectivo de serem detectadas vulnerabilidades no seu sistema operativo. Nesta competição, os hackers tinham como principal objectivo conseguir crackar/atacar o Samsung Series 5 500 Chromebook, versão Wifi – Saber mais aqui. O valor de recompensa teria como base o nível de controlo conquistado sobre a máquina.

No entanto a Google já veio publicamente informar que ninguém conseguiu crackar o Chrome OS mas que está em fase de avaliação de alguns “ataques/exploits”, que podem até receber parte do prémio monetário.

Tal como informamos aqui, quem conseguisse quebrar as proteções do Chrome OS receberia um premio monetário. De referir que o total de prémios monetários rondaria os 3,14159 milhões de dólares, onde:

- $110,000 (cerca de 82.000 €) – era o valor oferecido às equipas que realizassem um ataque bem sucedido mas não persistente

- US$ 150.000 (cerca de 110.000€) - era o valor oferecido às equipas que conseguissem o total controlo do ChromeOS e que este fosse persistente, permitindo reinicializações do sistema e autenticação com vários utilizadores

We’ll issue Pwnium 3 rewards for Chrome OS at the following levels, up to a total of $3.14159 million USD:

- $110,000: browser or system level compromise in guest mode or as a logged-in user, delivered via a web page.

- $150,000: compromise with device persistence — guest to guest with interim reboot, delivered via a web page.

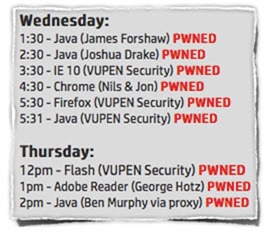

Relativamente à competição Pwn2Own, que decorreu em separado da competição Pwnium 3, e que pôs à prova os browsers mainstream (Chrome, IE, Firefox e Safari). Dos quatro browsers, apenas o Safari, da Apple resistiu (mas ao que parece-me, também ninguém o colocou à prova). O Chrome, IE e Firefox , a rodar em Windows, foram atacados. Já o Java não resistiu, tendo sofrido vários ataques.

Estes foram os resultados das competições Pwn2Own 2013 e Pwnium 3. Por um lado ficou demonstrado que todos os browsers são de certa forma vulneráveis e que o Linux continua a ser um sistema operativo de referência no que se refere à segurança.

Qual a vossa opinião sobre os resultados do Pwn2Own 2013 e Pwnium 3?

Este artigo tem mais de um ano

O Chrome OS não é seguro, apenas provou que é um sistema desconhecido e menos interessante para atacar nos dias atuais.

Vê-se que és mesmo leigo nesta matéria.

Discutiremos sobre isso daqui alguns meses ou já na próxima Pwn2Own 2014.

UPDATE: Em entrevista ao TechCrunch, a Google confirmou que nenhum dos candidatos foi bem-sucedido em hackear o sistema operacional.

Porém, a empresa destacou ainda que alguns obtiveram êxito de forma parcial.

Já percebe-se que será questão de TEMPO !!

Quem é o leigo aqui ????

Calado és um poeta

Até a próxima Pwn2Own.

Se não foi atacado o suficiente não se pode, igualmente, dizer que não é seguro, simplesmente não se sabe. No máximo pode-se dizer que não se podem tirar “grandes” conclusões daqui.

Xii, agora o JAVA fartou-se de levar porrada:p

A parte do menos interessante é de rir, tu sabes que estas pessoas não são criminosas e logo atacam o que dá mais dinheiro ou que conseguem e neste aspecto o chrome é bem atractivo pois os prémios da google são altíssimos.

golias17, tu sabes que os melhores hackers, crackers e afins nem participam desses eventos pois ganham muito mais dinheiro com Windows do que esses prêmios ridículos que a Google oferece.

Então já que sabes partilha lá o que o windows oferece estou interessado em saber.

Sinceramente.. isto e já mesmo para começar uma regra aqui, estamos a falar do Chrome OS não do Linux, independentemente de ser baseado em Linux não quer dizer nada.

Estão a enganar as pessoas e a fazer publicidade ao Linux, eu faço keyloggers entre outros no Ubuntu, em menos de 10 minutos, e não tem nada lá que me impeça, dizer que o Linux é seguro é uma barbaridade.

Enquanto que no Windows mesmo sem anti-virus, tem sempre o Windows Defender, que muitos gozam, mas defende de esses ataques básicos, dá sempre trabalho extra, fora as actualizações que recebe todas as semanas a corrigir buracos de segurança, o Linux continua na mesma, so preciso de 10 minutos la, faço o que quiserem.

Se fizessem um concurso destes para Linux, ia nas calmas, fosse onde fosse, facilmente ganhava.

É facil fazer um key logger em Linux, e ainda bem que assim é!

No entanto um utilizador normal não terá instaladas as ferramentas que te permitem fazer um key logger (make, gcc, devel-tools, etc).

Além disso um utilizador normal não desligará o AppArmor ou SELinux, nem sequer criará os perfis de acesso nessas mesmas aplicações para o dito keylogger.

Poderiamos divagar sobre este assunto mas tenho de ir trabalhar.

Um abraço

Pedro Oliveira ,

Estiveste em grande , resposta curta e grossa , o José não quer que o Chrome OS seja uma distribuição Linux como outra qualquer , e depois diz umas barbaridades que é de bradar aos céus .

Cumprimentos

Carlos Carvalho

Um utilizador normal (a não ser que tenhamos definições totalmente diferentes do que significa ser um utilizador normal) numa na vida saberia sequer utilizar AppArmor ou SELinux/semelhante.

Convém que sejamos realistas.

“É facil fazer um key logger em Linux” LOL

já fizeste o teu “key loggerzinho”? Parabéns. Agora tenta instalar em alguma máquina onde não tenhas acesso físico nem password com acesso remoto. LOLOLOLOL

Já agora és tão bom nisso porque não participas-te?

Pois… 110.000€ deve ser pouco. O teu key logger deve valer muito mais LOL

Boas, eu concordo com o que dizes no que diz respeito ao Chrome OS de não ter ainda algum interesse devido à falta de mercado, também acho que é publicidade da google ao seu OS, está a vender o seu peixe.

Contudo dizes que consegues fazer um key logger em 10 min em linux, acredito plenamente até porque existem muitos usos para um key logger, sendo por vezes necessário por vezes ter uma ferramenta dessa natureza.

contudo consegues instalar o key logger remotamente sem o consentimento do dono da maquina?

Primeiro tens que convencer alguem a instalar o teu software… Linux é seguro porque maior parte das distros tem repositorios e o software costuma ser de codigo aberto. Isso que tu estás a falar ja toda a gente sabe, nenhuma maquina é segura a partir do momento a que tens acesso fisico á mesma.

Isto de ser Software de código aberto é uma falácia, pelo menos da maneira como o dizem. Basta pensar um pouco, se por um lado um Software de código aberto permite a todos os programadores fazer correcções, melhores etc, também é código aberto para os programadores mal intencionados descobrirem e explorarem falhas.

O linux em si tem uma base bastante sólida tanto a nível de segurança e estabilidade, mas agora não quer dizer que seja impenetrável, já existiu casos de backdores que permitiam ter acesso root de forma instantânea (alguns casos estas falhas duraram anos e anos)…portanto o linux não é um prado totalmente verde como muitos o querem fazer.

Depois esta noticia, pelo menos para mim, tem um titulo no mínimo incoerente. O que resistiu foi o Chrome OS, o linux não tem muito haver com a questão.

Se tivesse, poderíamos misturar igualmente as falhas de segurança no android com o linux e, se calhar, já não era o sistema mais seguro do mundo.

Uma coisa é ser baseado em, outra é se-lo totalmente.

” Basta pensar um pouco, se por um lado um Software de código aberto permite a todos os programadores fazer correcções, melhores etc, também é código aberto para os programadores mal intencionados descobrirem e explorarem falhas.”

Recomendo-te a ler com alguma atenção este artigo na wikipedia: http://en.wikipedia.org/wiki/Security_through_obscurity

Gostava de saber como metes um keyloger sem acesso de admnistração. Deves ter descoberto algo de verdadeiramente revolucionário!

Ainda estão a defender que o Linux é mais seguro que o Windows? Lol.

Não tenho de vos dar lições para irem por ai fora so a fazer mal, mas posso dizer-vos que o Linux é de longe mais seguro que o Windows.

Podes me dar um autógrafo? =)

Outro para mim , também estou interessado , depois do exemplo dado do Windows defender fiquei rendido a segurança do Windows , ai aguenta aguenta .

Carlos Carvalho

Consegues mesmo que sejam usado um chroot jail para cada serviço de rede??

e que este seja bem implementado…sem que existam users tipo nobody?

Também quero um autografo.

cmps

“Enquanto que no Windows mesmo sem anti-virus, tem sempre o Windows Defender, que muitos gozam”

Análises heuristicas em sempre funcionam com código não conhecido.

“…recebe todas as semanas a corrigir buracos de segurança, o Linux continua na mesma…”

Vê-se mesmo que percebes bem de linux, referindo que o Windows recebe mais updates que certas distribuições… (comunidade open source diz tudo)

“Se fizessem um concurso destes para Linux, ia nas calmas, fosse onde fosse, facilmente ganhava.”

Ego não te falta, só resta saber se conseguirias passarpor uma IP Chains a fim de correres o dito “keylogger” feito por ti.

Boas, eu com acesso de supervisor a qualquer máquina também a torno insegura, mas mesmo com acesso de supervisor, numa máquina que instalei o SELinux (Security-Enhanced Linux da NSA – National Security Agency), mal conseguia fazer o que queria, os patchs do SELinux são praticamente à prova de tudo e mais alguma coisa. Nem quero imaginar como será o acesso sem permissões de adminiostrador, ou mesmo apenas acesso remoto com esses patchs ou distribuição.

Para quem não sabe, o SELinux é uma distribuição (também há na forma de patchs para outras distribuições) que a NSA, a agencia de segurança dos EUA, criou para ter o sistema operativo mais seguro do mundo, e até à data tem-se revelado isso mesmo, o OS mais seguro do mundo. E é Linux.

Fiquem bem.

é isso é… vê-se pelos ataques constantes que têm tido! o governo americano usa sistemas da ibm e da honeywell de grandeza e segurança directamente proporcionais, linux e windows sao so o frontend.

basicamente podem partir-lhes os estores, mas n abrem as janelas!

http://en.wikipedia.org/wiki/Security-Enhanced_Linux

http://selinuxproject.org/page/Main_Page

Vai ler o que é o SELinux antes de mandares postas de pescada.

Está discussão já tinha surgido aqui à uns tempos… O facto de ser fácil criar software em linux (por exemplo, um keylogger), não quer dizer que seja fácil colocá-lo em execução. Se eu te fornecer um PC que não possa ser fisicamente aberto, com o sistema de arranque devidamente protegido, gostava de saber como é que irias colocar o teu software em execução. É que se conseguires fazer isto que referes, podes mesmo ganhar muito dinheiro com isto.

O facto de dizeres que é fácil fazer um keylogger para Linux só evidência as potencialidades de desenvolvimento deste fantástico sistema e não quer dizer que seja menos seguro por isso, mesmo porque para colocar o teu software em execução (com este tipo de permissões), precisas de privilégios no sistema.

Pessoalmente acho que a associação do Linux ao Chrome OS faz sentido e prova que o Linux pode ser seguro se bem configurado. Se outras implementações de Linux não são seguras, isso não é culpa do Linux mas das implementações. Se uma implementação vier com o keylogger do nosso amigo instalada não quer dizer que o Linux seja inseguro, apenas que os seus autores foram negligentes.

Keyloggers há para todos os gostos. Agora as permissões com que eles correm é que fazem dos OS’s seguros ou não.

Conclusão, estás a falar com teoria mas de prática não tens nada. Esses 10 minutos que dizes que precisas devem ser mais uns 10 anos.

PS: qualquer puto de 5 anos hoje em dia faz um keylogger dados os tutos que existem na web.

Eu sou programador a mais de 5 anos, por isso não fales sem saber.

Facilmente se executa um keylogger sem senha de admin em Linux.

So precisam de fazer login no Linux, e ele automaticamente executa o keylogger sem senhas, como o faz, como é obvio não vou dizer.

Deves ser um programador deves. Quem o é não precisa de andar a apregoar isso rapaz.

E deves perceber tanto de exploits como o zé laustibia de programação.

Realmente também acho piada a estes “programadores”.

Sim, executa para o utilizador em questão e não com privilégios para todo o sistema.

O facto de X não fazer GUI isolation não implica que o Linux seja menos seguro (não é por acaso que a tendência é que o X11 seja descontinuado). Podes sempre utilizar o wayland ou qualquer outro “servidor” gráfico para garantires a tua segurança.

Bem deves ser um “expert” em informática…

Até a imagem de backtrack utilizas…

Estes “Gurus” de hoje em dia…

..e depois são todos programadores.

boas…

Isso acontece se:

Primeiro conseguires la colocar o keylogger(Parte mais difícil da coisa).

Segundo, o teu user estar na lista de sudoers(aqui ja tens que ter sorte)

Terceiro teres o sudo instalado lol(este é quase garantido nas distros para o utilizador comum…mas para servidores já pode não ser assim).

E apenas capturando a pass de login do user…

Mas para isto tudo…como metes lá o teu keylogger a correr se não tens acesso algum a maquina…essa parte é que me esta a escapar…lol

cmps

Penso que não seja possivel conseguir ter acesso à conta de root, nem tão pouco conseguir parar o normal funcionamento do computador com ataques DOS. Com AppArmor ou SELinux e iptables, não entra e muito menos consegue acesso à conta de root. Por isso, não consegue ter o seu key logger a correr, nunca na vida. Não tendo acesso à consola, não é remotamente que vai conseguir fazer o que quer seja que tente.

Java e Flash já a anos que o pessoal IT sabe que é por ai que sucedem maior parte dos ataques.

Aqui na empresa nenhuma máquina tem Flash ou Java, hoje em dia nem para o Youtube precisamos do Flash o HTML5 rola bem!

Desculpa lá… mas como é mandas mensalmente o ficheiro saft da facturação para o site efatura se não tens o java instalado?!

Se calhar não é ele que manda. É o contabilista. 😉

E como o contabilista manda se nao tem o java instalado?! O HTML5 rola bem como o disse, mas o HTML5 ainda esta no incio, portanto nao rola la muito bem!

há muitas empresas que o contabilista não é da empresa. Nas start up isso é super comum. E na generalidade nas micro e pequenas empresas tb.

Deve ser isso, é o contabilista.

O que mais me surpreendeu foi o Chrome OS… que devagarinho, parece que esta a ir longe. O que pode tornar o mercado de OS interessante.

O ChromeOS não tem mercado sequer expressivo é natural que não hajam exploits suficientemente bons. Veja-se o Chrome como era no passado e desde há um ou dois anos é sempre pwned

O Safari da Apple não foi testado porque nenhuma equipa apareceu.

Java -> estás todo aberto!

tem piada é que ano após ano ninguém pensa em meter o Opera a concurso…

Pois, de facto o Opera é um dos melhores e normalmente é esquecido para tudo 🙁

desculpem esta pergunta, mas isso nao quer dizer que por ser esquecido tem menos ataques? é que eu nao sei mesmo,mas a logica que estou a pensar á assim, se nao fazem este tipo de concursos com o opera é porque nao tem interese em tal, i´m right?

é que se for assim, nao me intereça nada saber que eles vao começar a atacar assim e assado, isto é se pensarem a faze-lo xD

BtW, uso e sempre usarei Opera, ate aparecer um melhor.

Toda a gente devia usar o Chrome OS.

Se a maioria o usasse a Skynet já não conseguiria apoderar-se da maior parte da rede e as máquinas nunca conseguiriam ascender.

cada um uza o que bem entender, ninguem é obrigado a comer só gelado de chocolate quando se gosta de morango, ok?

tem calma, escolhe bem as palavras e faz comentarios criticos como deve de ser se faz favor.

http://cdn.memegenerator.net/instances/250×250/28663357.jpg

Acabas-te de perder uma oportunidade para estar calado. Putos… http://www.imdb.com/title/tt0088247/?ref_=sr_4

Dizer que um determinado SO é mais seguro que outro é um pouco subjectivo.

Se houve-se o mesmo numero de hackers a nível mundial, a criar malwares para Mac, IOS, Android, e para as varias distro do Linux, assim como existem para Windows. De certeza, que esses OS teriam tantas ou até mais falhas de segurança que encontramos no Windows.

É verdade que o Windows tem muitas falhas de segurança, mas também é o mais usado e o que tem mais malta a procurar e a explorar essas falhas.

Como já foi comentado, um SO de código aberto tem a vantagem de que as falhas possam ser encontradas por mais pessoas e por sua vez serem mais rapidamente resolvidas. Mas por sua vez, também permite a quem quiser fazer “mal”, saber que código explorar para conseguir ultrapassar falhas de segurança.

Não estou com isto a dizer que o Windows é melhor ou pior em níveis de segurança. Mas obviamente que dizer que um OS é mais seguro que outro é sempre algo muito subjectivo. Antes um SO corre menos riscos de falhas de segurança que outros.

É como viver numa cidade com 10 mil habitantes e uma de mil habitantes, logicamente a de 10 mil tem mais criminalidade. Mas não quer isso dizer que a de mil seja mais segura, mas logicamente que os seus habitantes correm menos riscos.

Boa tarde ,

Esse argumento de não ser conhecido não pega , porque o prémio era muito aliciante e não foi anunciado a última hora , depois este SO já tem algum tempo e existência , ok se formos falar em taxas de penetração , elas devem ser residuais , mas uma vez mais reforço que esse factor não é justificação para o insucesso , o insucesso foi devido as virtudes do SO , se vos custa muito admitir , temos pena , mas é assim mesmo , existem pessoas que não sabem que existem distribuições de Linux que têm um nível de segurança incomparavelmente mais alto que que o Chrome OS .

Carlos Carvalho

É precisamente porque existem mihões a criar exploits para linux que o linux é forte em segurança…

Não te esqueças que a maior parte do modelo de negocio do linux assenta na rede…estão sempre a levar marretada…essa não pega. lol

cmps

“Safari, da Apple resistiu (mas ao que parece-me, também ninguém o colocou à prova)”

llllllllllloooooooooollllllllllllllll

O que eu me ri 😀 Aqui está a grande segurança e estabilidade dos sistemas Apple. Aquela porcaria estava lá num canto a ganhar pó e nem lhe tocaram !!!!!!!

Eu tenho aqui um SO que é o mais seguro do mundo, está numa disquete dentro da minha gaveta. Nunca foi atacado 😀

Hehehe… ai o fanatismo é tanto que até te ofusca a ideia 😀 heheheh

Oh grande Vítor M. mas disse alguma mentira? Está escrito no texto. E da forma que está escrito parece mesmo uma piada. Resistiu, mas parece que ninguém o colocou à prova 😀

Se tivesse escrito, por exemplo, O Safari não chegou a ser testado já não era tão engraçado 😉

Nada, sabes que aprecio as tuas conclusões 😉

Grande abraço.

A percepção que eu tenho é, eles vão para lá já com os exploids pre-feitos, como n conseguiram criar nenhum, para n passar vergonhas nem apareceram, pq p ir lá p n fazer nada para isso é preferível n ir.

Qt à minha opinião do Chrome OS (um SO q nunca usei), se a minha casa não tiver portas nem janelas tb dificilmente é assaltada. Com isto quero dizer, se tiver um SO com mt liberdade e melhor para o utilizador final, é normal q tenha mais sítios por onde entrar.

Sim eles vão para lá com o trabalho de casa já feito, o que não invalida o concurso.

Não é bem assim o chrome antes deste eventos de segurança levou updata, e todos os anos tem sido assim.

Provavelmente ninguém quis saber dele pois os prémios não eram apelativos, a google neste aspecto da sempre grandes prémios, quanto a apple não sei.

Mas eu acho que as empresas só ganham com isto, eu no lugar deles tentava que todos viessem testar o meu produto…

“a Google promoveu este ano o Pwnium 3”

“ninguém conseguiu crackar o Chrome OS”

Hummm, já não é a primeira vez que a patrocinadora(Google) do evento “não” é quebrada.

🙂

Seria útil saber das vulnerabilidades dos browsers a correr em Linux. São igualmente vulneráveis ou há diferenças?

Há diferenças, existem exploits que afectam o Windows, outros o Linux, etc.

Se tiveres curiosidade fazes Download do Backtrack e tens lá uma ferramenta boa para brincares com exploits via browser.

Já tentei 🙂 Demasiado avançado para mim… Um dia voltarei

Uiiiii, tantos a opinar e poucos a perceber do que falam…

O Linux é seguro, o Windows não, tão básico de dizer sem saber as configurações dos sistemas em causa.

Vocês são muito bons, mesmo sem saberem como estavam configuradas as máquinas de teste tiraram logo as vossas conclusões, em psicologia isto chama-se estereótipos, sabiam ?

Qualquer sistema é passível de ser atacado e usurpado, sistemas infalíveis nem o pentágono tem.

O linux porquê ? Se o Crome estava a correr em windows? mas por acaso algem aqui me explica qual o exploide utilizado? Sim foi um ataque directo ao browser ou foi explorada a falha via sistema operativo, existyem várias formas de entrar no castelo…

Aguardo as explicações para perceber como chegaram à magnifica conclusão que Windows é inseguro e o linux não, aliás uma afirmação que já tem barbas….

Já agora, passo a citar ” A única imposição da Google a todos os que quiserem tentar a sua sorte contra o Chrome OS é apenas que usem a última versão estável deste sistema operativo que esteja disponível à data do evento. Além disso devem usar um Chromebook Samsung Series 5 550, versão Wifi.”

Só podem testas neste dispositivo Samsung Series 5, porquê ????????????????

Não percebeste , é a maquina que tem o cinto da castidade e para tirares o cinto ou partias a maquina ou nada feito .

lol 😀

Eu acho que é mais ou menos isso lol

…Agora a sério…é a maquina que a Google promove e que tem com Chrome OS…apesar de haver agora o pixel…mas esse ainda tem fraldas lol.

cmps

ok we . go …. back.

what? sakura == cmd in linux. o post de cima ????

neste momento a usar connochaetOS e midori como browser, sem firewall

logo, a segurança ´e zero. basta 1 virus para mandar um system linux down (abrir 1 email.) o problema ´e a falta de formaç~ao (no linux) pq seguro ´e mas bem configurado, remover o comando SU ou SUDO ??? heheh….

made in pt.