Não tenho nada a esconder no meu PC… é o que dizem!

Por várias vezes lemos em diferentes espaços online, por alturas de ataques informáticos ou o escândalo da NSA, diversos foristas ou leitores a escrever esta frase «Não tenho nada a esconder no meu PC» tentando transmitir a ideia de que a sua máquina comprometida, não os compromete como donos e utilizadores em nada. Usando um pequeno paradoxo, esta despreocupação é de facto preocupante, pois demonstra um desconhecimento sobre até onde e como pode ser usada uma máquina, sem nossa autorização explícita, por terceiros.

Mas não se enganem, cada um de vós, sim, estamos a falar para cada um de vós desse lado, vocês são valiosíssimos para o mercado negro... querem saber como?

Decidimos fazer um breve resumo do valor que a vossa máquina pode ter no mercado negro, antes de o demonstrar lembrem-se sempre: pode estar a ser usada por terceiros, mas vocês é que são responsáveis legalmente pelo vosso sistema e podem ser acusados de crimes cometidos por terceiros.

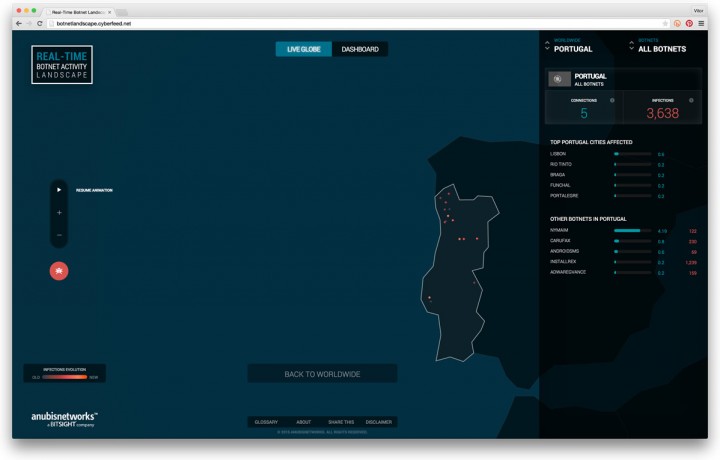

Será que a sua máquina não é uma das que está no mapa em baixo a servir malware para o mundo a partir de Portugal?

O valor de uma máquina “hackeada”

- Web-server – a vossa máquina pode ser usada para criar sites de phishing, difusão de malware, servidor de warez/pirataria, servidor de difusão de pornografia infantil ou alojamento de spam.

- Ataques de email – a vossa máquina pode ser usava para difundir spam, esquemas/burlas por email, aceder ao email da empresa, coletar contas de email e contatos que futuramente serão usados para novos ataques ou para serem vendidos.

- Bens virtuais – as vossas licenças ou chaves de software/jogos podem ser roubadas para futuras vendas ou difusão online, roubo de contas online (exemplo: steam accounts), roubo de bens ou dinheiro virtual relacionado com jogos online, roubo de personagens de jogos online, entre outros.

- Roubo de identidade – roubo das contas de facebook, twitter, linkedin, Google+ e outras redes sociais, fazendo-se passar pela pessoa e difundir qualquer tipo de mensagem (ódio, racismo, política, religião etc) que possa colocar em causa o dono da conta.

- Bot – a vossa máquina pode ser usada numa rede de bots que poderá desde difundir spam, realizar ataques DDoS, fraude por clicks, proxy de anonimização ou para resolver os captcha.

- Roubo de credenciais – usar as vossas contas de ebay e paypal para realizar compras ou mesmo falsas licitações, entrar em jogos online, ftp, ligar-se a contas de Skype ou VoiP ou mesmo roubar certificados de encriptação que usem, por exemplo, para acederem à VPN da vossa empresa.

- Roubo de credenciais financeiras – roubo de dados bancários pessoais, roubo de dados do cartão de crédito, roubo de contas financeiras (fundos, ações, ETF etc)e, eventualmente, roubo de dinheiro.

- Sequestro – sendo este ataque cada vez mais crescente, há cada vez mais utilizadores e empresas que já foram alvo de ransomware, como não possuem uma política de segurança ou de backups acabam por ficar com todos os dados encriptados tendo apenas a opção de os perder ou pagar por eles.

- Espionagem industrial/comercial – os vossos trabalhos académicos e empresariais podem ser roubados, vendidos e publicados sobre outro nome. Assim como podem ser patenteados (nos casos aplicáveis) ou usados de outras formas. Roubo de patentes é uma possibilidade.

Ainda continuam achar que não há nada a esconder dos olhares nem são necessárias medidas de segurança?

Não tenha dúvidas, o mercado negro que envolve a (in)segurança é o que mais milhões faz, estima-se que possa rondar os 445 mil milhões de dólares esta fantástica industria do crime e todos nós podemos correr o risco de ser um elo que faz gerar receita para os bolsos dos criminosos. Cuidado quando afirmar "Não tenho nada a esconder no meu PC"... pois não é bem assim!

Este artigo tem mais de um ano

Uma coisa é ser espiado pela NSA, ou outra entidade de segurança mundial, outra coisa é ser “hackado” por alguém com intenções diferentes de espiar.

Eu para a NSA certamente não tenho interesse e por isso poderei dizer que espiem.

Para “hackers” já não digo o mesmo.

Acho que misturar hacks com “big Brother” não é correcto.

então pensa assim o teu pc pode ser usado por hackers para um ataque e tu seres incriminado, em primeira instancia e teres de provar q n foste tu.

O homem explicou-se bem. Não podemos confundir o sermos espiados por organizações governamentais ou hácaros. Nenhum deles é bom mas têm objectivos diferentes. Eu e ele não temos valor para a NSA, o mesmo não se pode dizer para os hácaros.

tu passas a ter valor para a nsa, fbi, cia, sis, mi6 apartir do momento em q tens valor para os hackers, se n conseguires provar a tua inocencia quero te ver a dizer q foi um hacker q te tramou. se o teu sistema for usado em mil e um esquema ilegais quero te ver a argumentar que n tens valor para as forças governamentais. mas se queres continuar a pensar assim continua.

Estás a dar uma grande volta para sustentar o teu ponto de vista, ma tudo bem.

Então o melhor é desligares a net e não saires de casa… e mesmo assim não te admires se uma força militar te entrar pela casa dentro.

+1

olha que provar que nao es hacker se calhar e mais facil do que pensas 🙂

Nunca ninguém foi preso porque o seu computador fez parte de uma botnet sem saber. A NSA e afins sabem bem quando um computador está a ser usado por hácaros ou é apenas mais um zombbie da botnet.

Há milhares de pessoas com valor para hacker que são escolhidos aleatóreamente. Já para a NSA para que te dêem importância a probabilidade é igual quase a um Euromilhões à escala mundial. Não basta isso que disseste, é preciso muito mais. Achas que não estão alerta para tudo aquilo que argumentas e muito mais que nem sonhas?

Podes não ter interesse para a NSA, mas se calhar se estiveres um ano a fazer pesquisa numa determinada área comercial ou industrial um produto que a empresa em que trabalhas e até está em fase de segredo comercial pois há negociações a decorrer, vais querer manter isso afastado de olhares. A última coisa que queres é que empresas rivais (neste caso americanas) tenham conhecimento antecipado do teu produto. E acredita que a NSA não existe para te proteger, existe para favorecer o os EUA não só no terrorismo, mas também a nível económico, por algum motivo tem estreitas relações com o Departamento do Comércio do Governo dos EUA. O crime económico está presente e isto nada tem a ver com Big Brother mas sim com domínio da posição de mercado e favorecimento de empresas.

Isso são cenários que não encaixam no meu perfil – além do mais eu trabalho para uma empresa americana.

O que escrevi refere-se apenas a mim e não ilustração de cenários.

lol E qual o problema de saberem o que vou comprar? A mim não me afeta nada.

Este artigo foi escrito para pessoas inteligentes como tu, os insistentes que dizem “Não tenho nada a esconder no meu PC…” como diz o titulo.

A NSA é tão criminosa ou mais que os hackers porque tem cobertura do governo. Confias nos políticos portugueses? Os americanos são centenas de milhares de vezes piores!!!!! Olha para o médio oriente!!!

Na realidade não existe diferença entre as práticas da NSA e os hackers. Aliás, são terrivelmente mais sofisticados!!! Então que tipo de governo é este onde o próprio governo é pior que os hackers?!!!

Além disso tudo o que visitas e publicas deixa rasto que eles guardam e um dia isso pode vir a ser utilizado contra ti.

Tem cuidado!!!

Andas a ver muitos filmes.

Suponho que não tenhas número de segurança social, nem NIF, nem BI, etc.

Vivas numa caverna e não tenhas sequer contas nos bancos… porque caso contrário, estás a ser controlado, mais não seja, pelo Estado Português.

Adoro teorias da conspiração! 🙂

Eu gosto destes artistas.

conceito de hacker é muito mal utilizado aqui….

Então podias explicar qual o termo a ser usado?

faz um pouco de pesquisa e aprende o que são hackers sff

é esse o teu contributo?

de valor…

Eu chamo-lhe o que quiser, e agora?

problema teu, quem não esta informado és tu

é melhor ver http://pt.wikipedia.org/wiki/Hacker

Infelizmente graças ao mau jornalismo e a Hollywood o termo tem obtido outras conotações não comaptíveis com a definição

Deveria ser “cracker”?

correto

Ve o documentario “CitizenFour” e ficas a perceber melhor qual o problema desta falta de privacidade!

Toda e qualquer pessoa tem TODO o interesse para a NSA ou para qualquer governo!

Até para o Estado Português qualquer pessoa tem valor! E?!

Nem que seja por uma questão de base de dados. Estou preocupado com isso?! Não. Tenho muito mais com que me preocupar.

+1

+1

Mikes: Nem mais! Ia comentar exactamente o que comentou! São duas situações distintas! No caso da NSA, «espionar» o que sai e o que entra nos nossos dispositivos é me completamente indiferente, mas «hackear» já é outra história! Usarem o equipamento alheio para fins ilícitos sim, é grave. Portanto, na minha opinião, relacionar um escândalo NSA com hackers não faz sentido.

Num percebe porqui estau tã piocupadus, mim cumprar coo um compotadori comu a mínina mi aconshelhou e compreii oum aspirrador que usu todus us diaz nu tecladu..cumprei u milhor da singer e nunca a deixo ácaros athacare o compuadori..e sopru antez de desligari..e tirar a teklas NSA pra num cer atacadu..ps. tirare sempre az imprecois digitaiz pra num saberim ondi andai a navegare..

Depois dum tópico assim fazemos o quê? Deixamos de usar a tecnologia?

Não de todo deixar de usar tecnologias, mas sim estar atento aos eventuais perigos, desta forma fazer autenticação sempre que possível encriptada através do https, não abrir ficheiros desconhecidos no computador, ao invés disso usar uma virtual box para isolar os malware ,etc etc.. Podia estar aqui o dia todo a escrever..

E no fim ficava a saber que os acessos escondidos estão em todas as placas gráficas, processadores, placas mãe, placas de rede, memórias temporárias, discos rígidos, telefones ditos inteligentes e burros, tablets, redes de comunicações e por aí em diante. Resultado não há cá cá virtual box, https e por aí em diante que proteja…. mas valeu a tentativa!

Eu continuo a achar que nao contenho dados na minha maquina que me comprometa, contudo sei que não estou livre de a minha máquina ser usado por terceiros e fazer algo em meu nome..

Acho que são duas situações distintas e penso que parte dos comentadores que são acham imunes é apenas em relação a dados como identidade, fotos, informações bancarias e por aí fora 😉

400 mil milhões???Eh lá, fruta a mais não?

Bem e qual é a solução então?

Assim de repente, n instalar pirataria, ativar as firewalls, correr anti malware, n instalar tudo q aparece à frente.

mas…. dizia jpg! mamas_grandes.jpg.exe hehehe

faz lembrar um cliente:

cliente:” não consigo entrar no meu pc, está lento, cheio de popups ”

nós: “pois você andou a ver coisas que n devia a instalar coisas que não devia”

cliente: “só uso o pc para trabalho:”

histórico e afins carregado de sites de porno e mulheres nuas.

é. a culpa é sempre do pc

ahahahaha

É o ponto fraco de todos os homens: o porn… É por aí que entra muita coisa

podia trabalhar na area do porno, assumo que ele nao tenha especificado :p

@David Guerreiro

ai é?

Como a uns anos atras numa formaçao de CEH uma das questoes feitas foi; qual a melhor forma de atacar sem ser apanhado? Usar o pc de alguma vitima que se instalou um backdoor através dessa maquina fazer ataques..

Soluções?

Desligas a net

O que for mais fácil.

A única solução eficaz é mesmo não usar internet, porque nunca vais estar seguro. A nível de segurança, hoje em dia tudo que saia para o mercado, já ontem foi crackeado. Agora, pode-se e deve-se saber alguns “truques” para se evitar ser apanhado por este comboio. Claro que não vou inumerá-las aqui, além de já existir neste local vários tópicos sobre o assunto. Já o meu avô dizia”ler é o melhor remédio”

+1 sabedoria acima de tudo

Não há. Está tudo em bases de dados, querem tenham equipamentos eletrónicos.

Mas podem começar por largar tudo o que for electrónico inclusive equipamentos do MEO, NOS… como sabem que não tem lá uma câmara e microfone de alta sensibilidade lá dentro da caixa a transmitir para algures? Não sabem. E já nem falo em saberem em que canal estão, o que gravam, etc.

Uma lousa e uns paus de giz…

Grande post!

Quem tem exploits para vender em que locais aconselham a vender?

Em nenhum a menos que goste da ver o Sol aos quadradinhos. Excepção para algumas empresas mais avançadas que pagam por problemas descobertos… não espere é enriquecer… mas poderá de quando em quando receber mesmo alguma coisa.

Uma das soluções passa por usar uma distro de Linux, em que não se corre semelhantes perigos. Quem usa Windows ou MacOS, sujeita-se a esses perigos.

continua a pensar assim…

A unica Distro segura chama-se Não ter a net ligada nem abrir a primeira coisa que te aparece a frente. Nao há nenhum OS Seguro, todos são utilizados na pirataria.

não é a mim que deves dizer isso.

Uma coisa “básica” em segurança é feita quase que automaticamente por todas as distros GNU/Linux que conheço, que é quase forçar o utilizador a usar o SO usando um “login” comum, sem poderes de administrador.

Ao estar usando um Windows com um “login” que é administrador do SO é bem mais perigoso, do que se fosse um login sem tais poderes, isso é uma coisa óbvia. Mas o Windows, ao menos os antigos e para utilizadores caseiros, não fazia/faz nada para estimular o utilizador a usar o computador sem tais poderes administrativos.

Embora haja mais argumentos a favor da maior segurança das distros GNU/Linux, só o argumento que usei acima, para mim, já livraria os utilizadores Windows de muitas dores de cabeça.

Como diria um amigo meu “Perdeste uma grande oportunidade de ficar calado”…

Estás mais ou menos certo no que dizes.

No geral ainda falta muita informação acerca de segurança para a maior parte das pessoas que ainda não sabem sequer o que devem correr para se protegerem.

Esperemos que com tempo as coisas mudem e comecem a perceber como se devem proteger.

A mentalidade existente é a de falta de informação e isso precisa mudar com urgência!

Ok, nada é 100% com linux pode-se dificultar um ataque mas é possivel. Quantas pessoa olham para uma url e vê se é ligitima?? ahhh ok deu erro a primeira, again escrevem de novo e já funciona urraaaa era erro do browser..Será ou mim que que ja levou aa credenciais!! O que importanta que use windows, mac ou linux.. :p

Misturar agências de segurança com hackers mal intencionados para gerar o pânico…

Não trabalham todos nos mesmos locais?

Sim, junto com os ETs…

Agências de segurança? Certamente que não me sinto mais seguro pela NSA existir…. tal como os “hackers mal intencionados” (a.k.a. gente com tempo livre em demasia), só querem é meter o nariz na privacidade de terceiros e utilizar essa informação para seu próprio proveito.

Muitos são empregados a tempo inteiro a ganhar a vida a roubar os outros, seja por conta própria ou a trabalhar para terceiros. Logo essa imagem idílica do indivíduo sem nada para fazer já lá vai à algum tempo na maioria dos casos.

Pois… o reduzido numero de ataques terroristas não se deve ás agências de segurança, mas à boa vontade dos terroristas, que afinal até são boas pessoas e se sabem conter.

É por estas e por outras que o meu PC é um chromebook.

So para que saibas o chrome tem muito má segurança. O mesmo deve acontecer no chromebook visto que é a base do chrome que funciona.

Claro que é um questão de tempo mas até ao momento, e que eu saiba, ainda não conseguiram violar o sistema sandbox no Chrome OS é baseado. Essa é a razão da segurança do sistema, e atenção Chrome OS e browser Chrome têm grandes diferenças em arquitectura.

Quem é que quer saber de quem usa chromebook? Esses utilizadores estão na lista dos “deixar em paz que nem um computador sabem comprar”.

lol. Para o que uso que dou ao PC não preciso de mais, simples. 🙂

isso achas tu, lês noticias de fontes legitimas?? eu leio…

e o que devemos fazer para evitar esse tipo de ataques?

Eu diria que usar uma firewall, não utilizar a conta de administrador do sistema, ter cuidado com o que sacas e o que abres, e manter o software actualizado, tentar de alguma forma monitorizar a utilização dos recursos da máquina para tentar encontrar situações anómalas (sobre-utilização da rede, disco, processador, memória, etc..). podem ajudar bastante a evitar algumas surpresas desagradáveis, isto digo eu que sou um leigo em segurança… good luck!

Ah, e não expor demasiada informação na net! Porque aí está fora do teu controlo. O elo mais fraco no sistema é o utilizador, e é o elo mais fácilmente explorado e o mais difícil de se controlar.

Em que site consultaram o mapa com máquinas infectadas?

http://botnetlandscape.cyberfeed.net/

http://botnetlandscape.cyberfeed.net/

É por estas e por outras que o meu PC é um Windows PC.

e tipo o viros da pj , mas pior,

A solução é simples, usem software de alta qualidade baseado em unix, usem um router pfsense que é baseado em FreebSD (unix). Se não ligam à segurança, usem Windows, routers da treta (linksys, dlink, tplink, etc), que é o que a maioria dos meninos usam, como o Alex que diz que o PC é um Windows PC :D, sente-se psicologicamente seguro, mas na pratica, na pratica, na pratica…… eheheheh

Lol…. Se até a NASA é atacada, se até outras agências de segurança são espiadas e tu ven com isso?

E a sua sabedoria.

linux não é 10% seguro, nada é 100% seguro

o java e o flash mostraram isso!!!

quando a IOT chegar a sério… ai é que as pessoas vão perceber que a internet não é para brincar

Se quiser segurança, não uses Java, JavaScript e muito menos Flash (que é proprietário).

exemplos?

Fantástico artigo ao estilo de mais um Zeitgeist.

Esta hora está gente desesperada por ter um bom sono tranquilo e recomeçar mais uma semana de trabalho e vocês destruíram essa esperança.

Vocês são MAUS, MUITO MAUS.

ahahahahahahah MAUS, MUITO MAUS! But good post anyway, e acho tao estúpido pensarmos que nao temos nada a esconder como se fossemos capazes de nos policiarmos o tempo todo, nao se esqueçam que somos humanos, feitos para viver ao acaso, mas nascidos num mundo de tantas más intenções que as tantas esquecemos ou perdemos a nossa essência, sermos meramente humanos, ufa! Um dia ainda me mudo pra qualquer sítio, mas pra’onde?

O seu PC faz parte de uma Botnet? Verifique agora.

https://blog.kaspersky.com.br/o-seu-pc-faz-parte-de-uma-botnet-cheque-agora/5132/

Esse é o meu anti-vírus (que pago há anos!).

Nunca tive problemas… o mesmo sistema operativo há 4 anos e sem necessidade de mudar.

Bom, já que estamos numa de espalhar o medo, aqui vai mais uma…

https://blog.kaspersky.com/maritime-cyber-security/

com o que vale esta velha máquina vou ja vende-la e viver dos rendimentos

apresentaram o problema (ou o caos) mas … e solução? VPN? proxy? macchanger? compilar o nosso proprio sistema operativo? nao usar tecnologia sequer? george orwell?

Não faltam artigos nossos sobre como proteger, mas obviamente vamos responder, com um artigo dedicado.

Cool 🙂

Há data prevista de publicação ?

Obrigado, abc.

Olha ali para a barra ao lado… “Avira”

ahahahaha +1

Nada como usar uma máquina Linux bem protegida 🙂

se pensas que e isso que te safa :p

penso que o artigo nao fala dos hackers que mudam o site do cabeleireiro ai do bairro 🙂

É perigoso a partir do momento em que essas entidades governamentais, como a NSA, estão do lado daqueles que acham justo privatizar água, terra, sol (sim, em espanha já é)… De sistemas com valores doentes, a etiqueta “governamental” não é sinómimo de seguro. Até podem atacar pessoas que ambicionem auto-sustentabilidade! Sim, uma coisa tão inocente como sair das correntes deste sistema (dentro do possível) é uma ameaça ao poder.

É muito mais do que invasão de privacidade, o pior são as intenções por trás.

Realmente a ignorância que por aqui se advoga nestas bandas é mesmo assustadora. Acreditar que o livre acesso a uma propriedade privada por parte de quem quer que seja é perfeitamente aceitavel ou mesmo permitida desde que seja por alguém invisível/sem rosto. É mesmo muito difícil, mas não impossível, perceber as intenções de tão mal intensionadas pessoas. O mais difícil mesmo, é de nos apercebemos que o homem digital de hoje já não é o mesmo homem social que existia ainda à 10 anos atrás. Enquanto não delinearmos esta nova fronteira, onde irá parar o homem com a sua (nova) trela digital?

Esse link que usaram é falso, será que não sabem que nem tudo que se acha na net é verdadeiro…

Abraços

Isto é uma opinião pessoal, mas não devo falhar por muito se disser que talvez mais de 95% dos utilizadores de equipemntos ligados a web são meros utilizadores de “fim de semana” onde o máximo que percebem informatica ou técnologia é onde fica o botão para ligar e deligar o aparelho.

Há uns anos atrás mexer nas engenhocas electrónicas era para os “geeks”, um conjunto de pessoas muito restrito com conhecimentos acima da média em técnologias que sabiam minimamente o que faziam, agora é uma moda e passou a ser “fashion”. Ter um brinquedo ligado ao resto do mundo, fazer o que lhe der na gana sem precaução e depois ficar admirado porque é que ficou com virus, sacaram os dados pessoais ou bacários, etc…

Vai passar algumas gerações até a maioria dos utilizadores de tecnologia terem mais sensibilidade em relação a segurança online.

Até lá o mundo virtual da web vai ser um mundo cão igual ao resto do mundo real, a “selecção natural” vai encarregar-se de filtrar os mais fortes!

Quem ignorar os riscos e tentar passar ente os pingos da chuva abilita-se a ter surpresas desagradaveis!

Mais uma vez é uma opinião pessoal, vale pelo que vale!

Bryan Krebs anyone????

http://botnetlandscape.cyberfeed.net/

Que bons comentários que para aqui andam.

O melhor e mais curto byte de sabedoria, deve ser este: USEM DO BOM SENSO, e na dúvida, desconfiem.

Se um mail parece suspeito, SHIFT+DELETE; Se quiserem mandem novamente.

Se um site parece suspeito, e o antivirus se pronunciou logo quando o tentaram abrir, É PORQUE DEVE TER BICHO.

Nunca abram ficheiros com extensões estranhas… and so on, and so on.

Tudo isto é apenas e só BOM SENSO. Máquinas infectadas surgem todos os dias, e (des)infecções também se curam todos os dias, quanto mais não seja com um Format c: .

Mas lá está, o problema de muita gente é basicamente não lerem o que está no ecrãn 😀

Ah, e já agora: a literacia digital devia começar no banco da escola. Não é só a darem magalhetas aos meninos para aprenderem a carregar no power e abrir o word, antes de mais os meninos deviam aprender o que é uma máquina e como funciona. Aí sim teríamos menos ataques bem sucedidos.

O título do artigo nada tem a ver com o conteúdo. Quando as pessoas dizem que nada têm a esconder, é porque se a NSA for lá espiar os e-mails, só vão encontrar conteúdos de carácter pessoal sem interesse para essa agência governamental. Ora, meter botnets, ransomware e outras coisas do género ao barulho é um assunto totalmente diferente.

Não é preciso ir muito longe…basta ter conta no Facebook…para bom entendedor meia palavra basta…

Seguir aleatória e consecutivamente 1000 pessoas, através do seu histórico de compras online (sobre produtos e comportamento), é o mesmo que ter indivíduo a seguir o movimento físico de 1000 pessoas aleatória e consecutivamente pelas diversas lojas ( sobre produtos e comportamento) que fazem na sua cidade?

Em suma, seguir digitalmente e seguir fisicamente é a mesma coisa? Se não Porquê?

P.S.: Já agora, e se esta pergunta for para fazer um estudo cientifico, pretende saber antecipadamente?

E tudo isto piora drasticamente com o “boom” dos smartphones!!! A maioria das pessoas ainda não tem a noção de que anda (literalmente) com um computador potente no bolso e ligado à net!!

Tanto ser paranoico por aqui!!!! lol

Kerberos 🙂

Impressionante ninguém vê porn. Eu vejo e não tenho nada que me comprometa no meu PC. Ver filmes de bengalada é pessoal ninguém tem nada a ver