Juniper encontra “código estranho” em alguns equipamentos

A Juniper, tal como a Cisco, é uma das empresas de referência na área das redes de comunicação de dados. Uma boa parte da infraestrutura da Internet é constituída por equipamentos desta marca e não há propriamente memórias de vulnerabilidades graves.

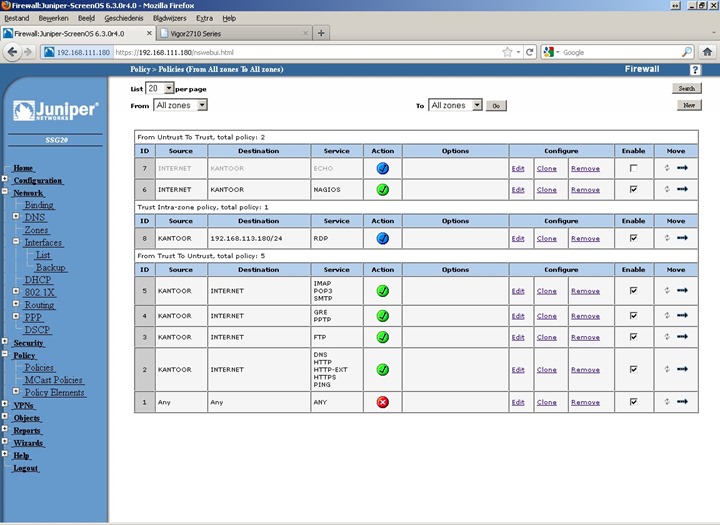

No entanto, depois de uma revisão ao código fonte do ScreenOS (SO das firewalls NetScreen), a Juniper descobriu código estranho que permite decifrar todo o tráfego VPN.

A Juniper tem como missão manter a integridade das comunicações garantindo o melhor desempenho.

Durante uma análise interna, a Juniper descobriu código não autorizado no ScreenOS que permite a qualquer atacante ganhar acesso aos equipamentos com esta plataforma e assim decifrar as comunicações VPN.

Uma vez identificada tal vulnerabilidade, a Juniper já informou que irá realizar uma investigação interna para perceber o que aconteceu. Entretanto a empresa também já disponibilizou um patch de correcção.

Não há ainda informações que tal vulnerabilidade tenha sido explorada por atacantes. No entanto, a empresa recomenda rapidamente aos clientes que procedam à actualização dos equipamentos.

Este artigo tem mais de um ano

inside job?…

Na empresa que trabalho já corrigi muito código que permitia explorar falhas graves, às vezes parecia feito de propósito!

Em que empresa trabalhas?

às vezes há falhas feitas de propósito…

A sério ? E os instrutores da escola de condução nunca se aperceberam ? É um perigo para o tráfego.

hummm..

A mim parece-me mais um “outside continent job” … 😉

Estava a lembrar do nosso amigo E.S. quando diz que a NSA estava a “desviar” routers da cisco para meter código deles e depois reenviar.

…

Cada vez me convenço mais de uma coisa: Querem privacidade? Enviem por carta (selada com lacre) via serviço postal.

Tudo o resto está sujeito a muitas possibilidades de intrusão que está fora do nosso controle… A verdade é mesmo esta… é triste mas é a realidade.

devem interessar-se muito das sms que mandas para as pessoas e interceptam-nas lol :p

Nem isso é seguro, o que não faltam é técnicas para abrir cartas, muitas dessas técnicas nem deixam marcas… e já são usadas à décadas de forma generalizada.

Hoje em dia nem falar pessoalmente é seguro na grande maioria dos casos, se a pessoa estiver sob vigilância.

Se não tiver sob vigilância, usar aplicações como Signal ou Threema poderá ser adequado… valendo lembrar que as plataformas em que são usados tem de estar limpas de códigos malignos e vulnerabilidades… o que realisticamente falando é praticamente impossível.

Voltando às cartas… pode sempre encriptar as suas cartas usando um algoritmo a sério (existem imensos)… desde que o algoritmo seja seguro e o segredo usado para proteger também seja, poderá ser impossível compreender os conteúdos… por outro lado teria de digitar em algum lado a informação ou pelo menos digitalizá-la e certificar-se de que tudo tinha sido correctamente lido… qualquer coisa que possa ser decifrado à mão, provavelmente será vulnerável, quanto mais não seja porque os humanos são bons a não cumprir integralmente todos os requisitos para que seja 100% seguro (facilitam por conveniência e/ou desconhecimento).

Nem isso é seguro, o que não faltam é técnicas para abrir cartas, muitas dessas técnicas nem deixam marcas… e já são usadas à décadas de forma generalizada.

Hoje em dia nem falar pessoalmente é seguro na grande maioria dos casos, se a pessoa estiver sob vigilância.

Se não tiver sob vigilância, usar aplicações como Signal ou Threema poderá ser adequado… valendo lembrar que as plataformas em que são usados tem de estar limpas de códigos malignos e vulnerabilidades… o que realisticamente falando é praticamente impossível.

Voltando às cartas… pode sempre encriptar as suas cartas usando um algoritmo a sério (existem imensos)… desde que o algoritmo seja seguro e o segredo usado para proteger também seja, poderá ser impossível compreender os conteúdos… por outro lado teria de digitar em algum lado a informação ou pelo menos digitalizá-la e certificar-se de que tudo tinha sido correctamente lido… qualquer coisa que possa ser decifrado à mão, provavelmente será vulnerável, quanto mais não seja porque os humanos são bons a não cumprir integralmente todos os requisitos para que seja 100% seguro (facilitam por conveniência e/ou desconhecimento).

Elimina-as e pronto!

“Querem privacidade? Enviem por carta (selada com lacre) via serviço postal.”

Estás a brincar não estás?

NSA is watching you

O_O

Uso mikrotik e considero bastante seguro…

O dinheiro compra tudo, inclusive falhas plantadas em qualquer lugar do planeta !!

A Segurança informática é um mito ou pelo menos, uma ilusão. Quem quer e pode ver, vê e é silencioso, se for para efeitos de segurança do País, acho bem. O problema é que os Países que têm esta abertura ou melhor as organizações, ao terem acesso a tudo, o que as impede de usar a informação para ganhar muito dinheiro, mesmo destruindo empresas e países? Basta saber o novo iphone que vai sair ou a empresa que tem um relatório que vai subir ou descer as acções e estou a pensar muito baixo… Quem faz muito barulho, são os “miúdos” que querem visibilidade pelo que fizeram e fama, esses destroem e fazem mais prejuízo visível, humilham o sysadmin, destroem faturas e dados,etc. Entendam tudo mas tudo é aberto, o nosso trabalho é tornar o mais difícil possível de abrir, com WPA 2 no wifi, passwords 10 car, vlans,etc. Os “miúdos” vêm a nossa rede e o trabalho que têm pela frente e escolhem outro alvo, porque não vão perder uma semana noite e dia a tentar entrar se podem abrir em 10 minuto o vizinho desprevenido. Depois deixo o conselho, preparem-se para a invasão, instalem o snort ou um IDS para vos avisar que estão a ser atacados e terem tempo para agir!

A Cisco aparentemente já se comprometeu a procurar por backdoors nos seus sistemas que não tenham sido colocados intencionalmente por eles.

A msioria tem tudo falhas propositadas que lhes foram requisitadas. A Microsoft por ex tambem tem portas do cavalo, então na Google nem se fala o Android é todo uma porta do cavalo e ninguém se importa