ESET lança ferramenta gratuita para remover ransomware

As histórias com final feliz também acontecem no mundo da tecnologia. Recentemente os hackers responsáveis pelo TeslaCrypt, um dos mais perigosos ransonwares de sempre, informaram que estão a abandonar as suas actividades maliciosas.

Um responsável pela ESET contactou o grupo, de forma anónima, para obter a chave de desencriptação e surpreendentemente, os hackers tornaram-na pública.

Uma das maiores pragas da actualidade digital é sem dúvida o Ransomware. Esta ameaça informática tem vindo a “assombrar” milhares de utilizadores em todo o mundo e as soluções são poucas ou nenhumas. O ataque é de tal forma eficaz que consegue cifrar os ficheiros dos utilizadores, recorrendo a algoritmos de criptografia muito eficientes e poderosos.

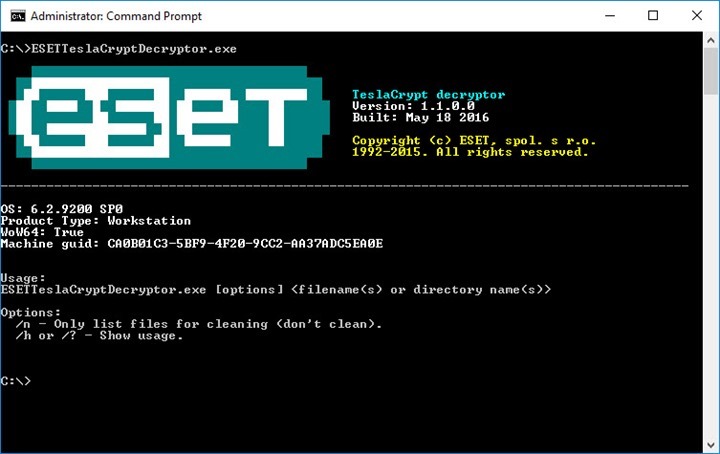

A ESET lançou hoje uma ferramenta de desencriptação para variantes recentes do ransomware TeslaCrypt. Se tiver sido infectado por uma das novas variantes (v3 ou v4) do conhecido ransomware TeslaCrypt e os ficheiros encriptados possuírem as extensões .xxx, .ttt, .micro, .mp3 ou permanecem inalterados, então hoje é dia de ficar feliz.

Como referido, os responsáveis pelo ransomware TeslaCrypt tornaram recentemente pública a chave que permite desencriptar a informação que foi cifrada pelo TeslaCrypt.

O feito foi conseguido por um analista da ESET, que contactou de forma anónima o grupo, usando o canal de apoio oficial oferecido às vítimas do ransomware pelos operadores do TeslaCrypt e pediu a chave de desencriptação.

Com esta informação, a ESET criou uma ferramenta de desencriptação gratuita capaz de desbloquear ficheiros afectados por todas as variantes deste rasomware.

Este artigo tem mais de um ano

ficheiros mp3?

Sim, .mp3 é uma das extensões usadas após cifragem (encriptação) dos ficheiros.

Esta mal. Vai criar desemprego.

A quantidade de gente que vai deixar de vir a loja.

” tenho um computador com Ranso, pode me recuperar a informacao?”

“fez backup?”

“Nao, normalmento compro ja feito no supermercado”

“Backups no supermercado?”

“sim , sim e so compro Katchup da Heintz. Muito boa por acaso.”

“Haaaaaa!Posso recuperar a informacao, mas custa mais de 1000 euros (150 euros hora) , formatar e instalar tudo de novo 50 Euros.”

“Ok, vou para a solucao dos 50 ,a informacao nao vale assim tanto. Nunca mais compro Katchup da Haintz “.

É estupida, mas uma boa piada 🙂

Cheira-me a esturro! Assim do nada, pede-se a chave de desencriptação e os autores da dita cuja, simplesmente libertaram a chave sem nada em troca? Que cheiro a esturro. Ou a história está mal contada ou há algo mais que se desconhece!

Quem cria malware so quer dinheiro…eu proprio ja consegui fazer desvios de dinheiro de bancos para uma conta externa mas em vez de fugir com o dinheiro relatei a banco e trabalho na area de IT seguranca desse mesmo banco. Melhor que andar a enviar cvs 😉

Já reportei esta situação à PJ. Aguarda por notícias!

E he he, de certeza que estão já na eset. É como tudo na vida, há que dar nas vistas para ser contractado.

saber escrever português também pode dar jeito. diz-se contratado

Porque dizem que ramsomware w tao perigoso? Nao basta formatar o disco e o problema desaparece? Eu uso um ssd 128gb mas todos os dados estao no disco externo de 2tb…se me encruptarem o ssd n basta formatar?

e se te encryptarem o externo?

é impossivel encriptarem um externo lol, este pessoal anda a ver muitos filmes…

Se o hd externo estiver desligado não encripta, mas, se estiver ligado ou o ligares ao pc infectado o hd externo já era… :-S

Nem mais. Aconteceu na minha empresa.

Impossível??? falas mais do que sabes claramente!!!! Sabes como funciona o processo de encriptação??? sabes como funciona shares de rede??? sabes como funciona os discos externos no windows??? aparentemente não…

Trabalhas na area de IT Segurança e tens esse tipo de duvidas???

+1

Pensei no mesmo, como é possível ter esta duvida, IT Segurança da treta!! Enfim..

como diria o JJ, Loles! +1

+1

é assim que se apanham os ‘espertos’

Posso confirmar que com as estripes mais recentes, não funcionou… Por isso não me serve de nada…

Cheira que arranjaram uma nova encriptação e abandonaram essa. Deixam acentar o pó e depois atacam novamente. É engraçado terem cedido para uma empresa de antivírus estando tanta gente a pedir a chave… Possivelmente as outras pessoas apenas pediram o IBAN para a transferência enquanto este fulano simplesmente pediu a chave… Era tão simples…

Até que enfim alguém que consegue pensar! +

Ou esta história está muito mal contada ou a ser verdade levanta muitas suspeições.

Existe uma teoria da conspiração desde os primórdios dos antivirus ainda em DOS que se dizia que eram as próprias empresas de antivirus que ciravam e dissiminavam os virus para fins obviamente comerciais para vender os seus produtos e serviços. E mais não digo…

Essa teoria anda também pela área das farmacêuticas…

You point being??? 😉

*your

Teoria? Essa é a realidade. A esmagadora maioria do malware existente é criado por pessoal dessas mesmas empresas.

Essa teoria nos dias de hoje assemelha-se à teoria ainda hoje, para alguns, de que a Terra é mesmo plana. O mundo do cibercrime evoluiu de tal forma que o malware é ‘distribuido’ como SaaS (Software As a Service), nestes casos será mesmo MaaS (Malware As a Service). Este serviço permite a parceiros (‘de crime’) usar as plataformas de gestão de encriptação e desencriptação mediante o pagamento do resgate (daí ser’ ransomware’ ) e o operador da plataforma fica com uma % do valor cobrado. O ‘parceiro’ só tem de disseminar trojans pelos diversos métodos conhecidos (phishing, spearphishing, drive-by, etc.) e receber do operador a sua parte.

Aliás, a ser verdade essa teoria, como se justifica que toda a indústria antivírus considera um verdadeiro desafio o ransomware? Na verdade o ransomware é um desafio ainda maior que o restante malware mais ‘típico’ porque se aproveita muito da engenharia social e aborda diversos vectores das TI.

o que faz o ransomware? formatar o disco resolve se for infectado?

Não, só resolve se queimarem o computador ou com explosão controlada.

Resolve

claro

O ransomware encripta todos os ficheiros que tens ,numa máquina ou numa rede, de um certo formato(.txt. xls. doc…)

Depois de todos os ficheiros estarem encriptados nao tens forma de os ver ou desincriptar a não ser pagar para te darem a senha de desencriptação.

mas o meu disco já está encriptado logo duvido estar sujeito a isso, alem do mais formatar resolve. BASTA FORMATAR!

perguntas-te o que fazia. Respondi

E claro que formatar resolve. Perdes é todos os dados que tens.

o facto dos teus dados estarem encriptados não ajuda muito, basta encriptar por cima da tua encriptação e não tens acesso aos teus dados sem teres de comprar a pw aos sequestradores, ou esperar que uma ferramenta destas consiga desencriptar os teus dados de volta

uso disco externo, se me fizerem isso faco formatar e move on…os geeks dao importancia a coisas que n merecem. disco externo é impossivel ser infectado pois so uso quando preciso, e tem proteccao contra malware.

Roberto, formatar resolve se tiveres backups de todos os dados. O backup é a derradeira solução para o ransomware mas há formas de reduzir o risco de infecção de ransomware que devem ser consideradas também.

A ferramenta funciona.

Estou a estagiar numa empresa na parte de informática, peguei num disco encriptado e ele desencriptou os ficheiros. Mas depois tentei noutro, que estava encriptado noutra forma e não funcionou.

obs: o antivírus detetou cavalos de tróia assim que começou a desencriptar os ficheiros

Isto é muito simples, a proxima variante do virus sai com chave nova de encriptacao e começa tudo de novo.

tudo isso é biling e marketing para empresa de todos eles

Não há para Mac ou iOS, porque não há ransomware no Mac e no iOS.

kem te disse isso claro que existe e já foi até noticia aqui no pplware

Nunca ninguém foi afectado.

Fia-te na virgem e não corras!

Henrique há sim senhor, cada vez há mais virus para mac e ios, são sistemas fracos e cada vez mais apeticiveis para hackers visto que cada vez é mais utilizado.

Há inclusivamente ransomware para Android.

Se a proteção de sistema estiver ativa (por defeito sim), basta repor os ficheiros para uma data anterior á encriptação.

Limpar o executável que encriptou.

Exemplo para uma pasta:

– Limpar todos os ficheiros encriptados;

– Nas propriedades da pasta, no tabulador “versões anteriores” selecionar uma data anterior e fica o problema resolvido;

– Copia de segurança dos ficheiros agora no seu estado normal;

– Sugere-se a reinstalação do SO.

WYF ???????

porque wtf, tenho feito isso com clientes que tem o restauro de sistema ativo com histórico de ficheiros

Luis, é uma solução para alguns casos mas não funciona com todas as variantes de ransomware. Muitas delas apagam dados de VSS e imagens de sistema. Também, nem todos os sistemas e pastas têm ‘versões anteriores’ activadas.

Excelente, funcionou no meu, não estava nem dormindo.

Boa tarde,

Alguém me consegue ajudar em conseguir resgatar os ficheiros que tenho com a terminação em .OSIRIS.

Obrigado

Ransomware com terminação .leto, como resolver?