Processadores Intel têm falha grave que permite instalar rootkit

Os problemas de segurança no mundo da Informática têm estado a atingir formas e contornos muito preocupantes. São vários os sistemas que apresentaram falhas críticas e que necessitam de resolução urgente.

Mas, mesmo fora dos sistemas operativos e das aplicações, têm surgido notícias preocupantes, com carros e outros a serem atingidos. A mais recente vítima são os próprios processadores da Intel, que se sabe agora estarem vulneráveis à instalação de rootkit.

Esta não é uma falha que se esperasse. Não é normal surgirem problemas num nível tão baixo, atingindo o hardware mais básico do funcionamento de um computador.

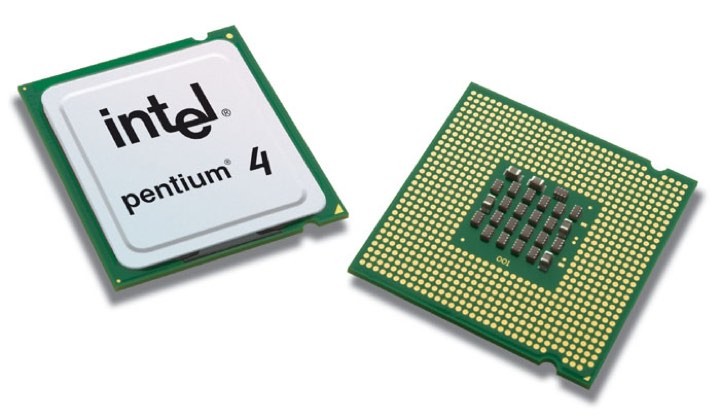

Foi descoberta pelo investigador de segurança Chris Domas e afecta os processadores mais antigos da Intel, criados entre 1997 e 2010 (pré-Sandy Bridge). Permite a um atacante instalar software no espaço protegido System Management Mode, que gere a segurança ao nível do firmware.

Após este ataque ser bem sucedido é possível que seja explorado para infectar a máquina onde está, mesmo que o sistema operativo seja reinstalado ou até o disco seja substituído. Também pode ser usado para infectar a própria UEFI, se esta for reinstalada ou corrigida, caso seja detectado o problema.

É uma falha grave, mas que dificilmente será explorada, uma vez que, para poder ser aplicada, deverá haver acesso físico à máquina, a um nível muito básico.

Mas mesmo esta dificuldade de se propagar não implica que a mesma não seja explorada, até porque a falha é extremamente grave e com um alcance muito elevado.

Apesar de Chris Domas apenas ter testado a vulnerabilidade nos processadores Intel, o mais provável é que o mesmo problema exista nos processadores da AMD. É uma falha da arquitectura x86, usada quer pela Intel quer pela AMD para construir os seus processadores.

Mas o problema assume proporções ainda maiores pois, dificilmente, algum dia será corrigido. Os processadores afectados têm, no mínimo, 5 anos e dificilmente os fabricantes de motherboards vão ter ainda suporte activo para as mesmas, o que vai levar a que não surjam actualizações que a corrijam.

A forma de resolver o problema e de corrigir a falha é mesmo a actualização dos computadores, com novos processadores e os respectivos componentes que a complementam (motherboard, etc).

Os problemas de segurança estão a atingir zonas que, até agora, não se julgavam vulneráveis e que se sabe agora que também podem ser atacadas e que têm falhas como qualquer outro componente.

Este artigo tem mais de um ano

Isto está cada vez mais rídiculo. Não deixa de ser uma falha considerável, mas não diria grave, já que necessita de acesso físico.

Qualquer dia vêm-me dizer que o meu computador tem uma falha “grave”: Se alguem entrar em minha casa com um martelo e o destruir todo ele deixa de funcionar…

LOL, disseste tudo!

O teu não!

Mas é sabido que a NSA interceptava equipamentos para serem adulterados…

O teu não, mas o de algumas empresas, talvez…

Eu tambem vi isso á pouco tempo

Nao me recordo é do nome do filme

Não é filme nenhum…..

Um simples rato USB, pode ser alterado de forma a instalar um trojan quando se der a instalação automática do dispositivo. Quem diz rato, diz de tudo….. ataques destes já foram detectados.

Produtos USB que vêm da China já infectados com malware…….smartphones Xiaomi revendidos com android alterado já com rootkits e afins.

Mas a ilusão da segurança e controle, e achar que é tudo nos filmes, é exactamente o que eles querem 🙂

Claro que os filmes de Hollywood tiveram o efeito esperado, esta miudagem anda a dormir para a vida e pior, os whistleblowers até são considerados os maus da fita.

Filme foi confirmado pela CISCO.

+1

Será que se pode ter um dia em que não se encontrem falhas em nada? Tem sido umas atrás das outras ultimamente!

Aqui estão 2 artigos para quem quiser:

http://www.itworld.com/article/2826910/hardware/goodbye-bios–hello-uefi.html

http://superuser.com/questions/496026/what-is-the-difference-in-boot-with-bios-and-boot-with-uefi

Já são noticias a mais sobre falhas de segurança, era bonito a estes senhores que se dedicam a explorara as falhas darem soluções as mesmas, isso sim é que era bom!

Bom dia e boa semana… Sem falhas…

A questão não é “como é que me poderão atacar o computador “, mas sim “como é que me atacaram o computador “.

Há relatos de encomendas intercetadas para se instalar malware antes de ser entregue ao proprietário, agora imagem isto em larga escala

É desligar os aparelhos eléctricos todos das nossas vidas, meter um capacete de alumínio na cabeça para não nos lerem o pensamento, e pronto, estamos com toda a privacidade segura.

http://www.howtogeek.com/114037/researchers-prove-tin-foil-hats-boost-receptivity-to-government-signals/

… não te adiantava nada o capacete de aluminio para proteger o cerebro, pois as Energias subtis estão para além disso, …, não há falhas dos PCs por acaso, a matemática é exacta …

Acho que um capacete de chumbo seria melhor que o de alumínio. Pelo menos para ataques via Kryptonite… 😉

Encontrar falhas nas coisas é fácil demais, dificil é apresentarem soluções para essas falhas.

Por isso so uso mac, nos processadores a8 n existem estas falhas e sao os mais rapidos domercado

Sabes que os mac tambem usam processadores intel desde 2005 🙂

este deve ser daqueles que vende/compra macs e diz que iOS (estamos a falar de MAC e não iPhone e iPad) é um grande SO pq tanto corre em telemóveis como tablet como portáteis. (já ouvi isto numa grande cadeia de hipermercados de electrodomésticos)

O “MAC” já correm hardware intel e afins desde Há 10 anos ou assim…..

Sofrem do mesmo, dado correr unix. E não falta é falhas de segurança e afins, quanto mais uso o OS X tiver. Mais apetecível se torna atacar a plataforma.

O iphone, ipad é que usam processadores A8. Que, ainda assim, são feitos pela TMC 😀

Informação é poder….

Devagar, devagarzinho que a vulnerabilidade referida no post nada tem a ver com o sistema operativo. A conversa sobre Windows, OS X, UNIX – fica de fora.

Está-se a falar do firmware do processador. Segundo quem a descobriu, a vulnerabilidade existe numas linhas de código (instruções) que andam por lá perdidas. No firmware dos processadores mais recentes essas linhas de código vulneráveis não existem – ou a Intel verificou que havia uma vulnerabilidade e corrigiu-a, ou, por outro motivo alterou o código e o resultado foi o mesmo.

Isto para dizer que a Apple, mais do que outros fabricantes, examina e corrige o firmware desenvolvido pelos fabricantes. Resumindo – embora se possa, à partida, admitir que uma falha no firmware de um determinado hardware para PC também possa existir no firmware do mesmo hardware para Mac (por se tratar da mesma arquitetura x86) – pode-se também admitir que a Apple o tenha alterado, corrigindo a vulnerabilidade.

Quanto à correção do firmware em causa, diz-se que a Intel vai lançar uma actualização – que não vai chegar a todos os PCs, como é costume.

…Isto para dizer que a Apple, mais do que outros fabricantes – de computadores, examina e corrige o firmware desenvolvido pelos fabricantes – de hardware.

Para os que acreditam que têm algum tipo de segurança em alguma coisa… lol!

como disseram antes não deixa de ser algo importante a ter em consideração, contudo vejo que isto é mais uma media desesperada para forçar a compra de novos computadores.

se isto já é algo tão antigo de certo que ja foi descoberto antes, alias, recordo-me de existir um artigo sobre os cpu’s terem mais cache do que nos é permitido usar para que a intel (neste caso, desconheço sobre a AMD) para permitir instalar software correctivo.

agora n percebo porque razão não o disponibilizam, talvez como disse antes para forçar a compra de novo hardware…

(e não, não estou a falar de teorias de “constipação”).

a minha critica foi censurada LOLOLOLOLOL

deixa la não es o unico.

falha ou old hardware?

“”É uma falha grave, mas que dificilmente será explorada””

patch windows 10 c/ secure boot.

c/ a exceo da apple que tem o bus pci (porta) cá fora onde se pode fazer remote debug, kill wachdog, etc a firmware.

linux, bsd , os x, não há ……. boot/s.. idade da pedra. em linux basta 1 disquete /dev/fd0 para ser root, e eles sabem disso mas como já não ha diskquetes ………….