Programadores encontram Backdoor nos Samsung Galaxy

…são já vários os equipamentos confirmados com tal falha de segurança que permite o acesso a toda a informação do equipamento

A existência de vulnerabilidades em Android volta a ser o tema do dia! Desta vez, os responsáveis pelo projecto Replicant - versão completamente gratuita e open-source do Android, informaram no site do projecto que detectaram e corrigiram um Backdoor nos Samsung Galaxy.

Segundo informam, esta falha de segurança permite o acesso remoto aos ficheiros do sistema, aproveitando uma falha localizada na biblioteca que faz a comunicação entre o Android e o modem do equipamento.

O projecto Replicant disponibiliza uma versão completamente gratuita e open-source do Android, onde todas as componentes registadas e pertencentes a empresas terceiras, são substituídas por outras completamente gratuitas. De acordo com os responsáveis pelo projecto, muitos dos equipamentos Samsung têm um backdoor que permite o acesso remoto ao sistema de ficheiros do dispositivo.

Para quem não sabe, um backdoor é uma falha de segurança que permite a invasão do sistema, podendo este ser controlado remotamente. Além disso, com esta “porta” aberta, é possível também injectar código malicioso.

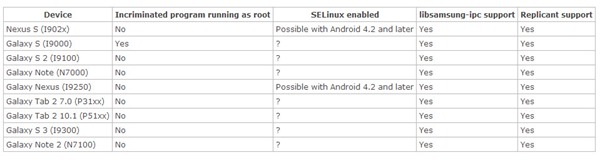

A falha já foi localizada e corrigida no próprio projecto Replicant, mas continua a afectar milhares de dispositivos que usam Android, em especial os equipamentos da Samsung. Até ao momento, há já uma lista extensa de dispositivos confirmados que têm tal falha mas, muitos outros podem estar em risco.

- Nexus S (I902x)

- Galaxy S (I9000)

- Galaxy S2 (I9100)

- Galaxy Note (N7000)

- Galaxy Nexus (I9250)

- Galaxy Tab 2 7.0 (P31xx)

- Galaxy Tab 2 10.1 (P51xx)

- Galaxy S3 (I9300)

- Galaxy Note 2 (N7100)

Relativamente ao backdoor, a explicação é muito técnica e pode ser lida aqui. Na prática trata-se de uma falha de uma biblioteca (libsec-ril.so) que é responsável pelo estabelecimento da comunicação entre o Android e o firmware do modem, recorrendo ao protocolo IPC.

Segundo uma publicação de Paul Kocialkowski (programador no projecto Replicant) no blogue da Free Software Foundation, “Este modulo é disponibilizado com os dispositivos Galaxy e, tal vulnerabilidade, dá permissões ao próprio modem de ler, escrever e apagar ficheiros no sistema armazenamento do dispositivo”.

![]() Homepage: Replicant

Homepage: Replicant

Este artigo tem mais de um ano

Podem juntar o Galaxy Note 3 e o Galaxy S4. Mas não se assustem, é um erro de programação e não um backdoor. E a possibilidade de o explorar é praticamente inexistente, segundo o Arstechnica

http://arstechnica.com/security/2014/03/virtually-no-evidence-for-claim-of-remote-backdoor-in-samsung-galaxy-phones/

Não é um erro de programação, é um BACKDOOR depositado pela Samsung

Lê o post da FSF, o original.

+1

NSA agradece…!

“It’s not a bug, it’s a feature”

LOL

+1 lol

http://www.xda-developers.com/android/samsung-backdoor-may-not-be-as-wide-open-as-initially-thought/

Há algumas pessoas a discordar que seja um backdoor aconselho a acalmarem-se e esperarem para ouvir o que os peritos dizem, visto que a maior parte não sabe zero do assunto!

Agora venham lá dizer que a Samsung anda a pagar a todos para desmentir lool.

Mesma coisa que O Record a falar do SLB, A Bola a falar do SCP e O Jogo a falar do FCP.

Sim, a Samsung anda a pagar a todos, é a mão direita da Google, a maior parte das receitas desses sites vêm da Google.

A Samsung tem muito cadastro de tentativas de distorcer a imprensa, e mesmo bloggers.

Os peritos não trablham nos jornais, fazem Sistemas Operativos, como o Replicant.

E dão-lhe publicidade, exagerando.

Iam lá perder a oportunidade.

O excelente esforço que a equipa do Pplware fez ao longos dos anos construiu a reputação, que o blog hoje tem: de ser um dos melhores em língua portuguesa. Mas, com muita pena minha, tenho vindo a reparar que a qualidade das notícias se tem vindo a degradar. Vocês não precisam deste tipo de sensacionalismo, vocês são melhores do que isso…

http://arstechnica.com/security/2014/03/virtually-no-evidence-for-claim-of-remote-backdoor-in-samsung-galaxy-phones/

Jorge, nós não inventamos a informação. E pública e partiu do projecto Replicant

https://www.fsf.org/blogs/community/replicant-developers-find-and-close-samsung-galaxy-backdoor

A ARS é paga pela Samsung.

A ARS é paga pela samsung? Isso sao coisas faceis de dizer sem qualquer tipo de prova.

Do meu ponto de vista a Ars é um website com muito mais reputação do que a FSF quem tem uma agenda clara e nem sempre correcta.

Alem de que o Rosenberg é dos especialistas mais conceituados na área da segurança de android, com trabalho e hacking feito nas areas dos bootloaders.

Mas pronto, o especialista não sou eu. E duvido que tu também.

A ars não tem nem de longe, nem de perto a reputação da FSF.

É um site comercial, e, como por exemplo, o pplware dependa da sapo, a ars depende da Google, que lhe paga os anúncios, assim como pertencem a um grupo chamado condé nast, que engloba muitas revistas, e toda a gente sabe quem gasta mais em publicidade… não é a FSF.

credo…a ARS é um mosquito ao pé a FSF!!

parece que não se sabes do que estás a falar…

adiante.

Já para não falar no aspecto estético do site, parece que parou no tempo, por favor arranjem um template novo. Uma pessoa que sai de um blog com design moderno e entre aqui ate fica mal disposta. Que porra está aquele botão vermelho a fazer no post? é Horrível!

Sem mais nada a reclamar. Continuação de bom trabalho…

Tira os óculos de sol! 🙂

Se tiro os óculos vomito por causa do azul escuro

Desculpa jorge,

mas tal como explicado …isto é uma falha grave, e o pior ainda , é o facto de uma aplicação a correr no telefone, aceita comandos de leitura e escrita de um modem!!

Nunca pode aceitar!

Nesta transferência de informação entre o modem e o sistema, tem que haver uma camada com regras e que só deixa fazer determinadas coisas, quer de um lado quer do outro!!

Isto é o mesmo que teres uma maquina com iptables e bloqueares a porta 22(exemplo), e ao mesmo tempo em pano de fundo o iptables deixar entrar ligações desta porta…sem que saibas de nada…

é uma falha de segurança grave. já foi identificada e é reconhecida por todos como uma falha!!Aquilo que se discute é a intenção de quem criou a falha…

Obviamente que para mim, claro que houve intenção de deixar aberta uma hipótse para alguma coisa que ainda não sabemos bem o que!!

Se fores ver o que dizem os developers…eles próprios teem dificuldade em perceber como é que se permite uma situação destas…um modem com acesso de leitura e escrita sem o user saber de nada!!

A isto chama-se backdoor, é um nome correcto!

Também é uma falha de segurança…mas uma coisa desta natureza é um backdoor!

Não percebo porque ficas-te tão irritado??

se calhar tens um samsung?

A pergunta que me surge, é porque raio ficas-te chateado com o pplware, quando devias era ter ficado chateado com a Samsung??

Se tens um samsung, e se tens info lá, era natural que te preocupasses com a samsung, mas não…preferiste criar ruido…

Quando é a tua segurança que está em causa…?!

Eu não faço parte da equipa do pplware, sou mero leitor, mas deixa que te diga, que a tua atitude é no mínimo estranha!

Hat’s off.

Não tenho mais nada para fazer aqui.

Se calhar têm um Samsung e não consegue admitir que o telemóvel dele traz um backdoor de fábrica.

A intenção da inclusão deste backdoor apenas a Samsung sabe, mas duvido que seja para o bem do utilizador.

Analisando a natureza de falha, parece-me que ela resulte de um “resto” de código que foi utilizado para debugar a driver durante o desenvolvimento, e não que tenha sido criada propositadamente para ser utilizada nos fins maliciosos que lhe estão a ser atribuídos. Tanto que as possibilidades de a explorar num contexto real são praticamente nulas.

A meu ver, chamar deliberadamente de backdoor a esta falha foi uma forma que o projecto Replicant (que ainda há pouco tempo teve a fazer uma campanha de recolha de doações) utilizou para ganhar visibilidade.

E não, não tenho nenhum Samsung, neste momento uso um iPhone como telemóvel principal. Não tenho nada contra o Android, mas acho o que telemóveis da Samsung são excessivamente caros quando comparados a modelos equivalentes de outras marcas como a Sony ou a LG.

Pois,

O motivo pela qual foi deixada tanta funcionalidade para o modem poder usar a seu belo prazer, esse não se sabe.

No entanto parece que já há para ai informação de que a samsung diz que apenas ela pode fazer isso, ou seja usar o backdoor!!

Deixa no ar a ideia de que os mecanismos de controlo do modem devem ter alguma chave, ou password para poder utilizar toda a funcionalidade do mesmo…

Mas isto não iliba a Samsung, muito pelo contrario, porque a Samsung não tem o direito de ter um backdoor num equipamento que é meu!!

Será que foram organismos tipo NSA que pediram essa funcionalidade, ou os chineses…?se calhar foram…mas para mim é demasiado grave sim…

Claro que a FSF pretende angariar fundos para o seu projecto de SO móvel, mas eles não escondem isso, em lado nenhum, nem acho isso errado!!

O trabalho deles é honesto, desonesto parece ter sido o trabalho da samsung…

Estou curioso para ver o que a samsung vai fazer…muito provavelmente NADA, o que só por si prova a vontade de dolo!!

Muito bom

Falta mais leitores assim 🙂

OK, desta vez não é software pirata

Não é software da Play Store.

Não é virus, nem trojans “que só quem é burro é que instala”…

Vem no próprio firmware. Nos próprios drivers binários da Samsung.

Android FTW!

Cala-te e mantem-te calado… Se contasses os backdors que o iphone tem calavas-te…

Pelo menos o problema (como tu dizes) foi descoberto por alguem que trabalha para a Samsung e conforme a outra noticia é quase impossivel aproveitar a falha, ja as dos iphones sao usados pela NSA e por aqueles que as descobrem… e depois falas?Cuida-te

Devias procurar ajuda.

O projeto Replicant não é do NOJO que é a samsung, nem da Google, é software 100% livre, não o Android, que é “aberto” mas só no nome, porque é uma camada de gordura por cima do core aberto do Linux, mais a cópia descarada do Java.

Quanto aos (supostos, maus, mas que ninguém prova) backdoors do iPhone… ahahha… mostra lá o backdoor, onde é que está? Onde é que eu posso ler alguma coisa como isto, que está na notícia?

http://redmine.replicant.us/projects/replicant/wiki/SamsungGalaxyBackdoor

Ridiculo.

A Samsung paga-te ao menos?

Adoro os teus posts. És ridículo.

É.

Descobrir backdoors em sistemas de código fechado é extremamente difícil quando comparado com os sistemas de código aberto. Mas isso não quer dizer que não existam.

@Nelson

Veja aí algumas fontes….

Será que são boatos!?

http://www.forbes.com/sites/erikkain/2013/12/30/the-nsa-reportedly-has-total-access-to-your-iphone/

http://www.dn.pt/inicio/globo/interior.aspx?content_id=3569735&seccao=EUA%20e%20Am%E9ricas

Abraços.

Tens aí alguma prova, ou só tens uma folha feita no Word?

Alguma maneira de confirmares isso?

Mostra aí provas técnicas da existência de um backdoor?

Pois…

Além disto, esta notícia é sobre Samsung, Android, Open Source e Closed Source.

Mas é claro, fanbois como tu, basta isso…

Quê que o Replicant têm a ver com a Samsung? Agora fiquei confuso.

Falta saber quanto é que a Samsung chegou á frente da Ars Technica e da Azimuth.

Ao contrário de muitos outros, até acho que às vezes o Nelson até fala bem, não foi hoje o caso porque cada um vê a noticia como quer, e isso demonstra a postura de cada um.

A meu ver é +1 Win para o Open Source, e -1 para sistemas fechados, hoje “souberem” (a confirmar-se) que existem problemas, coisa que muitos terão que se cingir a confiar nos homens do dinheiro.

Lamento desiludir-te desta vez…

Eu vejo que a Samsung pôs uma backdoor nos telemóveis. A situação está bem documentada, tudo bem, preto no branco, uma entidade isenta, de confiança, noticiada pela FSF, outra identidade de confiança, isenta, etc…

E o que é que se vê nestas respostas?

“Ah e tal, foi a Apple”…

“Ah e tal, software livre vs proprietário”…

Como bem disseste, cada um vê o que quer ver…

E sim, estive mal na última frase, é realmente “Samsung ftw” (ironia).

Infelizmente os comentários que encontram deixam-me muitas vezes desapontado.

E se reparares no que quis dizer, não foi desculpar a Samsung, nem a havia mencionado.

A verdade é que por vezes em sistemas fechados vives com os problemas quase que em “stand by” e muitas vezes só apressam a resolução dos mesmo quando estes se tornam públicos.

A verdade é que a componente Open Source do Android faz com que não dependas das grandes marcas, nem das suas politicas muitas vezes quase que ditatoriais.

É mau para o Android, sim, mas simplesmente fortalece-o para o futuro o que no final de contas é positivo porque é um problema que se torna conhecido e que futuramente deixará de existir (era aqui que queria chegar).

Já estou como o Wozniak, ponham a apple com um iDroid e talvez façam maravilhas ao SO 😀 Como utilizador android/osx tenho essa curiosidade

Tentativa frustrada de destronar Samsung. Mão Americana. Noticia enganosa pena o resto ir atrás. Tretas da Apple.

por acaso desta vez não são tretas da apple, são noticiais de programadores que mantém uma versão 100% livre do android (replicant), ou seja, são gajos 100% android lovers.

Mas foi só desta vez ;D

-1

Notícia enganosa, não te convém, não é? Desilusão…

Na Wiki do projeto tem lá toda a prova que precisas.

Da Apple? Não será dos outros agentes Android que estão a afundar nesse segmento? A existir esse esquema que falas não será da Apple certamente, até porque o segmento da Apple é outro completamente diferente.

Quem perde mais quando a Samsung ganha? Não será a Google?, A HTC? A Sony? Ou mesmo a Lg? 😉 Pensa nisso!

Vitor, a google ganha quando a Samsung ganha, visto que a Samsung é o maior “ganha-pao” da Google no que toca no android. Agora Sony´s, Lg´s e HTC´s esses sim, perdem e muito. No fundo isto é apenas autorizaçoes dadas a mais ao firmware do modem, nao back-dors nem coisa nenhuma. Isto é uma pequena “guerrinha” para que a Samsung (a maior produtora de telemoveis do mundo) use codigo-aberto em vez de usar o seu proprio firmware. Se isto foi considerado vulnerabilidade quase de certeza que outras marcas tambem sofrem do mesmo, e isto se outros SO tambem nao sofrem destas “falhas”

pois…quase de certeza que outros SO’s sofrem de muitos problemas…alguns serão iguais, outros serão diferentes…

Não faz sentido, teres um modulo fechado se software com um backdoor :S, ou melhor fazer sentido faz, para tirares proveito do nackdoor 😀

Claro que a FSF gostava de ver código aberto em todo o lado…e eu também!!

A transparência, segurança, etc aumentaria muito…e já sabemos que quando eles encontram algo errado fazem-se ouvir…

E eu aplaudo a FSF, pois essas políticas zelam pelos meus direitos enquanto cidadão!

Realmente…então que meteu a noticia cá fora foi um “companheiro” do projecto Android..o que tem a Apple a ver com isto?

Rui..

Eu tenho android, eu adoro o linux, trabalho em linux, em casa so tenho linux, desde o router até ao media center, passando pelo telefone!! 😀

A questão aqui é que o software aberto permite-te apanhar estas manhosices…os outros dificilmente…

Nos outros SO’s não consegues saber(até consegues algumas coisas…mas o esforço para ter que andar a fazer dissasembley dos opcodes, etc…é uma tarefa muito, mas muito inglória…e come-te os neurónios todos :S), porque é código fechado e nunca sabes o que alguém controla na tua maquina ao certo…

A não ser que alguém de dentro da empresa se revolte contra isso e fuja e divulgue o que está a acontecer!!

Em empresas de software não acontece muito…

Mas na NSA aconteceu…por isso soubemos o que se andava a passar…

No caso do android, isto é um Backdoor grave, porque permite acesso externo ao teu equipamento sem o teu consentimento, alias…sem tu saberes mesmo!!

Tu dizes ser apenas um problema de permissões, mas um backdoor é isso mesmo no fundo…um problema de permissões…permite fazer coisas que não deveria ser permitido!!

Neste caso é pior, porque tudo indica que o código foi mesmo feito assim, motivo pelo qual os developers no caso não conseguem encontrar uma explicação para uma coisa daquelas…não é um mero bug…porque isso eles perceberiam logo…

Por isso mesmo eles aguardam uma explicação da Samsung…e eu também, porque também tenho um samsung, embora não esteja listado, porque como utilizador tenho o direito a uma explicação decente!!

Mão Americana?Talvez…a noticia tenha ganho uma popularidade maior que o normal, por o equipamento vir de um rival, e a gente já sabe como isto funciona, mas aquilo em que me foco como utilizador final…é que ele existe!!

está aqui uma explicação alargada…

basicamente podemos ler tudo, ou quase tudo usando relative path’s(../../file)

http://redmine.replicant.us/projects/replicant/wiki/SamsungGalaxyBackdoor

http://www.sammobile.com/2014/03/13/developers-find-security-flaw-that-allow-remote-data-access-in-samsungs-galaxy-devices/

Há quem diga o contrario. Isto tem muito que se lhe diga esperem pelo desfecho antes de fazer acusações!

boas…

não é bem o contrario…

o que é afirmado ai é que…apenas a samsung tem controlo remoto sobre o modem e como tal apenas ela pode aceder ao teu equipamento sem a tua permissão!!

O que para mim, já é um problema…pois ela não devia ter acesso directo, sequer, ao equipamento sem a permissão do user!!

O termo backdoor está correcto, e com essa explicação fica-se a saber que existe e foi feito dessa forma!!

O modulo que gere a coisa deveria perguntar primeiro ao user, se aceita que determinada entidade, aceda ao equipamento…mas isso não acontece, porque o user nem sequer sabe que estão a aceder!!

Aquilo que ainda não se sabe…é até que ponto é que apenas a samsung tem acesso ao modem…isso é que falta aparecer algum engenhocas, que prove o contrario!!

Mas é como dizes, aguardemos…

LOL

“Sammobile diz que é mentira”

Novidade? AHAhaha

eles tentam desdramatizar 😀

Mas a verdade é que o problema existe, nota-se perfeitamente a vontade de minorar o problema, e isso não abona em nada para o lado da samsung, porque tentam distorcer algo que já conhecemos!!

Ainda me lembro quando os iphones reportavam erradamente a carga de bateria…bem…pelo que me recordo, na altura o jobs passou-se e encostou a malta contra a parede 😀 e o problema ficou resolvido…

e não era uma falha de segurança!!

aqui nota-se demasiada vontade em desviar o problema…

é que não acontece apenas em um equipamento…isso era um bug, porra acontece em quase todos…e isto porque os mais antigos não foram certamente investigados!!

Gosto dessas afirmacoes de que nos sistemas fechados existem problemas mas o pessoal simplesmente não os encontra.

Lá se vai o lema de inocente até prova em contrário.

Para android é inocente até com provas em contrário e para IOS é culpado até prova em contrário.

Tanta hipocrisia que até dá pena.

Eu uso o meu iphone e estou satisfeito, não me interessa nada estas guerras mas a realidade é que sempre que tenho de mexer num smartphone com android até me passo porque é algo realmente atrasado.

ana…

É normal que haja receios, porque as pessoas não sabem o que é feito por baixo…

Se isto acontece em equipamentos que teem algum código aberto, e em que a filosofia da coisa é manter a transparência, as pessoas imaginam o que acontecerá noutros equipamentos…

Problemas teem todos, porque o ser humano é imperfeito, e nada é perfeito…

Agora nos androids, e tendo em conta a quantidade de software aberto que existe, quando a malta se depara com algo fechado, fica receosa, e claro, começa a “escavar”, a procuro de bugs, falhas de segurança, backdoor’s…

E claro…depois encontra-os…

Eu acho que o utilizador de outra marca, não tem esta tendência, e por isso eles ficam sem descobrir 😉

Não quer com isso dizer que as marcas até prova em contrario são culpadas…

até prova em contrario são inocentes, mas a resalva esta feita, porque as pessoas não são parvas e sabem somar 2+2…é só isso.

Ou seja eu duvido que alguém acredite a 100% na privacidade dos seus dados…independentemente do equipamento móvel.

x2

No caso do suposto backdoor da NSA, é logo… iPhone tem um backdoor (ainda por cima, todos)

Não há provas, nem nenhum indício, só um PDF, que pode qualquer um fazer. E não seria nada anormal.

Já neste caso… em que tem por A+B que tem lá um backdoor, já é tudo mentira.

Recomendo que visites um oftalmologista, pois algo se passa com a tua visão. Lê bem o que foi dito pelo Replicant e pela FSF e depois vem comentar novamente.

Epah.. desde quando é que um backdoor é um malware?! Isto já irrita, noticias sem nexo nenhum (não estou a critiar o pplware e os seus editores atenção!), malware no android a toda a hora.. porra daqui a nada temos um windows xp aqui!?

http://en.wikipedia.org/wiki/Malware

E viva o Nokia 3310.

Podem aceder aos dados e então? Guardam lá a vida pessoal? Ficheiros relacionados com trabalho ? Qualquer dispositivo pode ser acedido, a bem ou a mal, com mais ou menos tempo.

Parem com a paranóia da espionagem, com isto e aquilo, como o outro dizia “Se não têm nada a esconder, não têm nada a temer”

Ainda continuam nessa dos Androids e IOs?!??! Não têm mais nada do que fazer? Triste povo!

Não, é só Samsung neste caso.

meus , uma falha descrita é um exploit e não um back door , deviam perceber que são conceitos diferentes ,um back door é uma maneira de entrar no sistema que apenas o fornecedor sabe, um exploit é código que contem erros de endereçamento e pode um user normal escalar privilégios.

é um backdoor!!

O provedor pode entrar no teu equipamento e escrever em alguns sitius e ler de quase todos!!É um backdoor…nem sequer é um exploit, porque num exploit, tiras partido de palhas para executar código, etc…

Neste caso não é uma falha vá la provocada por um overflow, ou outra coisa qualquer…

É mesmo uma funcionalidade!! :S

E depois do que sabe sobre a NSA voces ainda estranham? por favor que anjinhos…

Mas também nao sejam anjinhos ao ponto de achar que os outros SO’s também nao são capazes de saber o que voces fazem ou deixam de fazer, ou a inf que teem nos dispositivos.. lol

Até as TVs já teem disso.

sobrescrevo inteiramente o que disses-te…

mas só queria ressalvar, que com este eu preocupo-me mais, porque sou utilizador, e dá-me um “arrepio na espinha” 🙂 só de pensar nas possibilidades…

Do “diz que tem”, ao “tem”, vai uma grande diferença.

Não sejas anjinho Nelson… Hoje em dia todos os equipamentos teem backdoors para o que bem entenderem!

Há pouco tempo até li noticias que foram descobertos electrodomésticos que continham um chip q se ligava a uma rede wirless que estivesse aberta e transmintiam a informação..

Mais.. um cidadão com conhecimentos informáticos descobriu que o seu Televisor “smart” envia informações para a LG mesmo tendo desligado a opção de envio de DATA.

Hoje em dia tudo gira à volta do conceito CRM, sabes o que é?

Depois de todas as noticias sobre a NSA ainda achas possivel navegares na net ou nos dispositivos que mais vendem sem conseguirem informaçoes sobre ti ou o que tens no dispositivos através de backdoors ou outros meios?

por isso é que eu “cago e ando” se me estão a “espiar”. paranóias… quem é que se vai interessar com o cidadão comum? lol

Não acredito que haja equipamentos que não tenham backdoors feitos pelo fabricante. Há sempre uma forma do fabricante aceder para reprogramar/configurar ou quando algo corre mal. Isso não é uma falha de segurança. Não é um exploit. Obviamente o utilizador não gosta muito disso.

E como é óbvio os fabricantes não gostam que se saiba disso. Neste caso a samsung agora assobia para o lado.

Esta backdoor é da Samsung? Se é como é que está em código aberto? Ou foi descoberta por acaso pelas equipas de componentes opensource? São coisas completmentes diferentes. Estou apenas a perguntar e o mesmo tempo a alertar para uma possível confusão, pois estão já a falar nos méritos do open source

http://www.scip.ch/en/?vuldb.12571

Mas há quem acredite.

sergio…

O backdoor é da samsung claro!

A SFS produziu, foi uma versão opensource…uma implementação livre, e de código aberto mas SEM o backdoor!!

E pede gentilmente a Samsung para incluir esta versão nos telefones,…

Agora resta saber se a samsung está disposta a ficar sem o seu backdoor ou vai continuar a produzir telephones com este backdoor…isso é que não se sabe!!

Foi feito dissassemble da biblioteca que contem a API, e o workflow da comunicação com o modem…

Pois eu também não acredito que os outros constructores não tenham backdoors nos telephones que produzem…obviamente que teem…

A questão aqui é que eu tenho android, e por isso, este em concreto toca-me a mim 🙁 , se os outros são espiados não é um problema meu 😉 o problema é se me calha pela porta…cada um deve defender os seus interesses…

Exato. Eu não estou a par dos conceitos de backdoor ou exploit. Mas sei que lido com fluxo de informação importante e que não gosto nem quero que a samsung ou alguém mal intencionado tenha acesso ao mínimo detalhe do meu S4

A samsung (não o android) tem sido uma desilusão para mim

É exatamente como eu 😉

Só de pensar que tenho la informação do mais importante para mim…fico azul que ande alguém a “curtir” no meu equipamento e eu nem sei de nada :s

A maioria da info que tenho está aparentemente seguro com pass, mas hoje em dia…

É engraçado o tamanho da cegueira dos fandroids… Eles negam… Eles desclassificam… Eles desprezam… E ainda dizem “os outros também têm”… Que outros? Onde está a prova? Isso é ilegal, sabiam?

E ainda dizem do “RDF” do Steve Jobs…

Opá… Que Lol!

Clarificação: é ilegal ter backdoors, na UE, pelo menos.

Quando foi o “escândalo” no iPhone não te vi tão contente.

Quando é que o iPhone teve um backdoor?

Nunca vi.

pois ilegal é!

Nelson, mas quase de certeza que outras marcas também teem, e se não for este tipo, ha-de ser outro…

O problema no código fechado, é por onde procurar :S

No código aberto, podes começar onde quiseres no sistema base, e vais seguindo o “fio a meada”, até te deparares com módulos de software proprietários…é mais fácil encontra-los…

Olha o que aconteceu neste caso…

A FSF queria ter uma versão aberta, e foi criando uma com base no android, até que “bateu na trave”, pois para o controlo do modem, tinha lá um módulo que não sabia muito bem o que fazia, e como o substituir, porque nem sequer sabia para que servia ao certo!

Teve que tomar uma decisão…a opção básica, foi fazer reverse engineer do módulo…e acabou por encontrar um backdoor.

Eles não foram a procura de falhas, mas sim de ter uma versão de código aberto, mas quando te deparas com módulos fechados, tens que tomar uma decisão…e como vais eliminar esse módulo se nem sabes para que serve?

Por isso eles observaram o comportamento do modulo e tentaram recria-lo em software livre, neste processo, encontraram “petroleo” 😀

Reportaram a situação e continuaram, neste momento teem um módulo para substituir, em código aberto livre para toda a humanidade poder usufruir…embora que este módulo ainda não tem as funcionalidades todas(ainda)…mas é um começo, e mataram um backdoor 😀

A gente não sabe, quem tem nem quantos tem, nem mesmo no android, se descobriu todo…

Pelo que vejo…cada tiro cada melro 😀

Mas gostava de ver alguém a investigar, sistemas fechados 😉 era bom para todos…

Mas eu entendo que não se faça, porque tu só avanças para um projecto destes se puderes tirar proveito dele…o que acontece aqui com a FSF…ter um SO livre/open.

Num SO fechado, não tiras proveito, porque todo o SO é fechado …no fundo terias que construir um SO de raíz para substituir o actual…e isso é obra.

Isso desencoraja qualquer um :S

Eu sabia bem, mas gostei de te “ouvir” na mesma, 😉

É assim, software livre, é obviamente muito melhor que software proprietário.

Mas não vivemos num mundo ideal…

E, para mim, entre um software proprietário, e um software livre com blobs, ainda por cima a correr com permissões elevadas, para mim, é igual, prefiro “o melhor” para mim.

Se estiver a utilizar a plataforma de outros, prefiro a mais funcional, a mais bem documentada, e com a API que eu vou dominar melhor.

Se estiver a desenvolver para outros, vou lhes dar o que vai de encontro ás necessidades deles, e me dá rendimento.

E é mesmo assim… Se uma pessoa não protege o seu investimento, acaba por ser clonada á força toda… Depois de uns drivers estáveis, a parte do hardware torna-se bem mais fácil de clonar…

Eu percebo onde queres chegar 😉

A parte do usurpar de tecnologia, também me assusta em parte, e a partilha só vai funcionar se tivermos um grande eco-sistema a nossa volta e alguém no meio disto que o defenda, se não houver, é complicado.

Porque um trabalhador não conseguirá defender determinada tecnologia sozinho, contra um gigante…e já será muito difícil descobrir que ele a usa quanto mais reivindicar o mérito pela mesma…aqui o código fechado goza de um protecionismo maior de facto.

KNOX

E acerca do Super Sistema de Segurança da Samsung KNOX ninguém diz nada?

Os Phones com Knox também têm o SE Linux for Android desenvolvido pela NSA que trabalha em conjunto com kernel e outros. Vêr este artigo:

https://www.samsungknox.com/en/solutions/knox/technical

Mas isto foi censurado pela própria Samsung numa dada altura:

Na parte do artigo:

On: Security Enhancements (SE) for Android

Now: Solution

Samsung KNOX protects the OS through SE for Android, which is built on the SELinux technology.

Before: Solution

Samsung KNOX protects its operating system using SE for Android, which is built on the SELinux technology developed by NSA.

Eu tenho as duas opções.

E este SE Linux for Android não é mais que:

NSA Security-Enhanced – Linux (SE Linux).

Podem ver aqui:

http://linux.die.net/man/8/selinux

Este link tirei-o da Thread do Chainfire sobre o SuperSU. Clicando em How-To-Su nós temos este artigo no capítulo 5.

Concluindo há NSA onde há Knox.

A NSA tem que ter portas abertas para poder entar.

A NSA manda, a Samsung cumpre se quizer vender aos milhões nos States.

E quanto aos modelos mais antigos, vão sendo preparados para futuramente levarem o Knox.

E quanto ao Modem tem que estar de acordo. Ele está intimamente ligado ao Knox Bootloader que controla tudo nos Phones que o têm.

E andar a discutir backdoors para aqui backdoors para acolá é como andar a discutir o sexo dos anjos.

Secure Android Platform

Samsung KNOX offers a multi-faceted security solution rooted in the tamper-resistant device hardware, through the Linux kernel and Android operating system. The first line of defense against malicious attacks, Samsung KNOX is currently approved to run on US Department of Defense networks. (If flag 0x0, my opinion).

Deixar backdoor é um hábito dos programadores práticamente desde a origem do software. É uma forma de manter secretamente contou sobre os sistemas ou software que criaram.

Tendo dito algo tão óbvio, desafio a que alguém me possa garantir, com 100% de segurança, que o(s) SO que usam não têm backdoor.

Eu acredito que todos têm, o mal é quando se é apanhado.

Nos SO open source já é mais complicado a introdução de backdoors porque qualquer pessoa pode analisar o código e descobrir-lo.

Não é assim tão complicado. Mas tens razão é mais fácil descobrir mas não necessáriamente fácil. 😉

Deixar um backdoor é um hábito?

LOL!

Porque te apetece…

pois é,

mas a samsung sabendo que ia usar a base android, e que esta base, é de código aberta, não foi muito esperta em colocar um backdoor no modem!!

Quer dizer esperta foi, mas agora descubriu-se…era uma questão de tempo…ainda por cima sendo o replicant OS um projecto da FSF…nada escapa a esses gurus 😀

Há forma de resolver, no caso do Samsung Galaxy S, a Samsung não fornece resolução, nem consigo por em Root, falha sempre e lá tenho de recuperar em modo de recuperação.

Instala outra ROM com o Odin…

Não precisas de root…

Não interessa ter root.

A única forma de desactivar, é usar o Replicant, ou o seu driver para esses rádios da samsung.

Eu não pesco nada disto, mas aqui há uns dias apareceu uma notícia sobre um Iphone ou Ipad herdado que a apple se reusou a desbloquear. Como é que a apple pode desbloquear um aparelho sem uma backdoor?

Não foi o aparelho o problema, mas sim a conta do iCloud.

pois, isso não sei,

mas presumo que seja possível…

Por exemplo no caso do linux em x86:

vários estágios de boot, um dos quais, onde te é mostrado o menu para escolheres qual SO queres arrancar…penso que seja o chamado 1.5(porque existem 1,1.5,2).

1-guardado no mbr

1.5-imediatamente a seguir ao mbr(cerca de 1MB de espaço vazio a seguir ao mbr…), e responsável por carregar o menu do grub..

2-onde está o ultimo estagio, initramfs,etc, incluindo o menu do estagio 1.5…

Nesta faze(1.5…ou antes do 2) podes editar as opções de boot e arrancar para uma shell, onde ai podes alterar a pass de root… 😉

Eu não sei como funciona em equipamentos moveis, mas de alguma forma deve ser possível sem backdoor…

Obviamente que se tiveres um backdoor, não é preciso nada disto, se o teu backdoor te der acesso de root(normalmente é o objectivo de um backdoor malicioso).

Mas nem todos os backdoor’s são criados com ideias maliciosas por trás…

A AMD tinha um que “caiú” a uns meses atrás, no driver para linux/Windows 😀

A diferença é que este backdoor servia para fazer debug do modulo de kernel do driver…ou seja era para testar o mesmo…

Eles lançavam o producto final com esse backdoor, mas quando foi descoberto, pediram desculpa pelo incomodo e disseram que iriam tentar desabilitar o backdoor na versão final(ou transforma-lo noutra coisa por forma a não assustar ninguém), porque na versão final o utilizador não precisa de fazer debug do código 😀 ele só usa o driver de forma transparente…

Este backdoor era diferente deste, porque o que ele permitia era receber símbolos para debug do driver…eventualmente poderia ser possível destabilizar o kernel, ou seja em ultimo caso criar um kernel panic…mas para criar um kernel panic…cuidado…no entanto havia esse medo.

De qualquer forma não era possível aceder a dados do utilizador, apenas a dados de debug do driver…e era mau!!Mas tinha que ser corrida muita coisa já com permissões de root…o que inviabilizava quase por completo a ideia de perigo…

Este caso aqui é muito pior, porque te permite em determinada circunstancia ler info do user…e ler não sabes para onde, porque o modem…é uma porta para o mundo inteiro…

Eu sou da opinião que muito, mas mesmo muito producto por ai fora tem backdoors de alguma forma criados para acesso…e fico muito contente por ver que no linux pelo menos, eles vão “caindo” um a um…

Nos outros SO’s epa eu não afirmo nada sem provas, cada um pode fazer o seu juízo de valor, e chegar a uma ideia daquilo que se passará…

Eu ex-pi-li-co 🙂

A partir do iOS 7, cada iPhone/iPad fica bloqueado à sua conta de activação (conta de iCloud, não a conta do iTunes/App Store), de tal maneira que se a definição “Encontrar iPhone (Find my iPhone), que serve para isso e para o apagar remotamente, etc” estiver activa ninguém consegue fazer o restauro do iPhone sem as credenciais dessa conta. (É extremamente seguro para o caso de perda ou roubo, mas atrapalha no caso das heranças, mas não se pode ter tudo).

Nesse caso o “desbloquear” era/foi a Apple “desligar” o iPad da sua conta de activação, permitindo ao herdeiro fazer o restauro do iPad como novo e passando a usá-lo normalmente.

Não há qualquer backdoor.