10 dicas para proteger o seu modem/router de ataques online

Os ataques online e a cibersegurança são dos temas mais abordados, actualmente, quando se fala de Internet. Os perigos estão por todo o lado e é imprescindível que o utilizador esteja atento e informado para se conseguir proteger.

Equipamentos de rede como modems e routers são um dos alvos dos cibercriminosos, como forma de roubarem senhas, contas bancárias, números de cartões de crédito, desviar a ligação dos utilizadores domésticos para servidores maliciosos, entre outras.

Assim, deixamos 10 dicas para proteger o seu modem/router de ataques online!

Segundo um estudo de Fabio Assolini, mesmo que o nosso computador esteja limpo e protegido por um bom antimalware, não está livre de ataques online e pode muito bem ser um alvo fácil.

Assim, o analista sénior do laboratório de investigação de segurança da Kaspersky, elaborou uma lista com 10 dicas para proteger os seus dispositivos seguros e evitar estes ataques online.

1 - Mude a password por omissão

Os routers e os modems costumam vir de fábrica com "passwords padrão" que facilmente se encontram na Internet. Mesmo quando o ISP faz a instalação do equipamento na residência ou na empresa, a password padrão de acesso ao painel de configuração é mantida, algo como “admin” ou “password”.

Assim, Assolini alerta:

Recomendamos a troca desta password, pois é muito simples para um criminoso realizar um ataque web, aceder ao painel do modem ou router e trocar as configurações.

Desta forma, deve primiero encontrar a porta onde seu modem ou router está instalado. Abra a linha de comando na barra Iniciar do Windows e escreva “ipconfig”. Procure o endereço do “Gateway padrão”, que começará, normalmente, com “192.168...”. Depois digite este endereço na barra do browser, faça o login no painel com as credenciais padrão e procure a opção para mudar a password.

2 - Defina uma password e encriptação fortes no dispositivo

Ao mudar a password padrão do dispositivo é importantíssimo escolher uma que seja forte. Evite usar palavras, datas ou nomes que constem num dicionário. Crie uma password misturando números, letras e símbolos, com no mínimo oito caracteres.

Lembre-se: quanto mais fácil a password, maior a probabilidade de algum vizinho ou alguém mal-intencionado se ligar ao seu dispositivo. Outra dica importante é escolher a encriptação correcta da rede WiFi. O padrão mais seguro actualmente é o WPA2-PSK. Evite WPA ou WEP, que são padrões antigos e podem ser facilmente ultrapassados.

3 – Nunca escreve a sua password do router numa página web

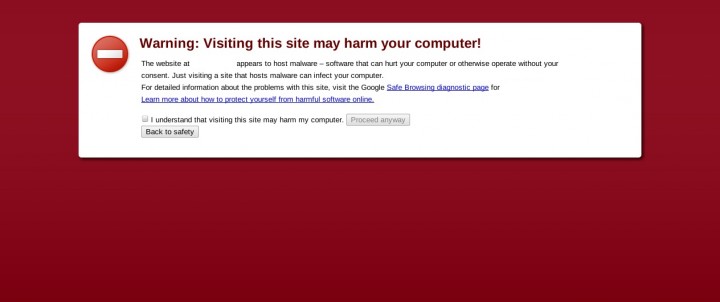

Os cibercriminosos podem atacar o seu router ou modem e mudar as suas configurações através de um simples ataque web. Basta simplesmente visitar um site popular que tenha sido comprometido.

Se algum site solicitar a senha de acesso ao seu router ou modem, nunca revele o seu login. Nessas condições, basta clicar em cancelar que o ataque será neutralizado.

4 – Altere o DNS do seu ISP

Como sabemos, infelizmente, já houve vários incidentes de redirecionamentos maliciosos envolvendo os servidores DNS legítimos dos fornecedores de internet. Nesses ataques, os cibercriminosos sequestram os DNSs do fornecedor e usam-nos por um período de tempo para direcionar os utilizadores para páginas falsas de bancos ou que instalam malware. A maneira mais fácil de evitar este ataque é usar um servidor DNS diferente do seu fornecedor. Existem serviços DNS alternativos mais fiáveis, como o Google DNS (8.8.8.8) e o OpenDNS (208.67.222.222).

Esta alteração pode ser realizada de duas maneiras:

1) Configurar as propriedades de ligação à internet de cada dispositivo ligado

2) Alterar as opções do modem ou router. Neste caso, procure no painel de controlo a opção DNS, apague os DNSs do seu fornecedor e insira um endereço mais fiável.

5 – Mude os IPs padrão

Modems e routers costumam ser instalados com endereços IPs bastante conhecidos (ex.192.168.0.1; 192.168.1.1 ou 192.168.1.100).

Evite usar esses IPs no seu router devendo escolher um outro da mesma gama.

6 – Atualize o firmware do router ou modem

São poucos os utilizadores que se lembram de actualizar o firmware dos dispositivos de rede. Essas atualizações corrigem falhas de segurança. Geralmente, no site do fabricante pode fazer o download gratuito, conforme o modelo do aparelho.

Porém, para fazê-lo, é necessário extremo cuidado, pois uma actualização errada pode fazer com que o equipamento pare de funcionar. Se não souber como fazer, não faça! E solicite ajuda do seu fornecedor de internet ou de um técnico de confiança.

7 – Desactive serviços desnecessários e configure correctamente

O seu router ou modem possuem serviços de acesso remoto ou outras tecnologias que raramente são usados e que podem ser desactivados para sua segurança. São eles:

- Gestão remota e outros serviços: o painel de configuração do seu modem ou router pode ser quase sempre acedido apenas localmente (LAN), mas isso nem sempre ocorre. Alguns fabricantes disponibilizam a função de gestão remota. Assegure-se de que o painel não está acessível via web. Na maioria dos casos, para desativar esse recurso, deve procurar a opção específica nas configurações, digitando o endereço 0.0.0.0. Também é prudente desativar os protocolos SSH ou Telnet e os serviços UPnP (Universal Plug and Play) e o DLNA (Digital Living Network Alliance).

- Broadcast SSID: como regra, um router ou modem transmitem o seu ID publicamente, deixando a sua rede visível. Isto pode ser mudado no painel de configuração. Ao desactivar o broadcast SSID, no entanto, a sua rede deixará de estar visível, e será necessário informar o nome da rede sempre que um novo dispositivo se tentar ligar a ela.

8 – Atenção ao HTTPS

Quando um modem ou router são atacados e outros servidores DNS são configurados nos dispositivos, é comum que os redirecionamentos maliciosos sejam feitos para páginas falsas que não apresentam o cadeado de segurança, nem as ligações exibam o “HTTPS”, indicando a ausência de uma ligação segura (SSL).

Nunca faça login numa página dessas e evite usar sites de bancos ou fazer compras online até que o problema seja resolvido e um cadeado seja exibido na página.

9 – Use um bom programa anti-malware

Os programas antimalware modernos costumam trazer protecções extras para ligações não fiáveis, mesmo as de redes Wi-Fi extremamente perigosas e vulneráveis. O Kaspersky Internet Security possui um módulo que protege essas ligações em redes Wi-Fi problemáticas e o SafeMoney (Pagamento Seguro), que garante o acesso seguro a sites de bancos e compras online, evitando ataques de Mitm (Man-in-the-middle), que ocorrem quando o cibercriminoso realiza os redireccionamentos maliciosos.

10 – Se nada disto resolver...

Se mesmo com todos estes cuidados forem detectados comportamentos anómalos durante a navegação, como redirecionamentos para páginas falsas, solicite ao seu fornecedor uma alteração do equipamento. A operadora tem o dever de trocar o equipamento caso o problema persista.

Conheciam todas estas dicas se segurança? O que fazem para proteger o vosso router/modem de ataques online?

Este artigo tem mais de um ano

“portas padrão” .. e de seguida mostram endereços privados IPv4 .. ai ai …

Pois também não percebi o que são portas padrão… Só vi IPv4

Entendo que sejam as mais comuns, tal como descrito à frente.

Viva Marisa, não são portas mas sim IP’s. O termo de portas refere-se ao porto de comunicação aonde vai parar o tráfego.

Okay, vou alterar então para ficar correcto 🙂 Obrigada

O termo “portas” refere-se às portas físicas (ethernet) nos routers/switchs. O termo “porto” é que se refere à comunicação (IP e protocolo)

Concordo com o Jorge. E o UPNP? E o direcionamento de portas (portas mesmo, não IPs)? Dois pontos que agora me vêem à cabeça e que considero importantes na segurança de um router

Se precisas do redireccionamento de portos então tens de manter essa conf 🙂

Infelizmente a alteração de DNS nos routers pelo menos da Meo não é assim tão simples.

eu consegui alterar o meu mas teve de ser por telnet e com super user

Desactivar a autenticacao por WPS é também importante. Nao tanto pelas vulnerabilidades online mas pelas “offline”.

Sim, e na verdade não sei quem nos dias de hoje usa essa tecnologia. A ideia até é gira mas…:)

O problema nao é quem usa. É quem a tem activada. Torna o router vulneravel a ataques de forma a decifrar a enciptacao WPA.

Quem usa essa tecnologia? Quem pretende configurar impressoras wireless, repetidores de sinal por exemplo… No livro de instruções a configuração que é sugerida é mesmo wps visto ser a mais facil 🙂

A vulnerabilidade mais atacada hoje e a mais fácil de se obter sucesso:

Por “DSpinola: Desactivar a autenticacao por WPS”… offiline <- disse tudo.

A que eu aconselho que seja desabilitada.

WPS – E como tivesse colocado uma senha só de números em seu roteador

UPNP- o direcionamento de portas se não as utilizar.

User e Password – Mudar do padrão do seu roteador.

😀

Obrigado ZON aka NOS por dar um router bloqueado e alem disso limitar a 65mbps no wifi

e como sabemos se estamos a ser atacados ?

É quando a luzinhas do router piscam todas muito rápido e ao mesmo tempo, ou quando estás a jogar, e aquilo começa a descer os fps, ou então online quando começa o tal lag, ou então quando aquele torrent que tem 1000 seeds e nunca mais começa a transferir e muito lento.

Alguem sabe dizer se da pa configurar os routers da nos por telnet?

Router zonhub

não

Para que é que interessam os IPs privados ? Ataques online ? a sério…

O meu ip é o 192.168.1.xpto…. realmente alguém de fora vai já fazer um ataque…

Lá que digam comprem um router que tenha protecção vs ataques DOS, que mude o IP externo automaticamente etc…

De fora não, mas o teu vizinho sim 😀

Para isso é preciso entrar na rede não ? …

A melhor proteção contra pessoas indesejáveis entrar na minha rede é a minha. Viver no meio do nada e ninguém apanhar o meu sinal mesmo com 1 repetidor a meio da casa :p

Driveby pharming : http://www.symantec.com/avcenter/reference/Driveby_Pharming.pdf

CSRF attacks

CSRF+bypass auth

NAT pinning: http://samy.pl/natpin/

Olá pessoal, aqui em casa tenho um router MEO, estou farto de mudar o SSID do tipo OLA-CASA (etc…) por omissão vem MEO-XXXX… e também já mudei a pass para rwq_@@@fsedfFUGF5rte82…. etc… e tenho alguém sempre a entrar na rede, utilizo wpa2 (ares) e desativei o wps Existe alguma solução? Parece que tenho um hacker aqui 😮 lol (mesmo não configurando telemóveis pc’s etc e fazendo a alteração por cabo de rede depois de 1h ou 2h tenho novamente alguém a utilizar a net) Isto preocupa-me porque podem estar a fazer coisas ilegais. Obrigado 🙂

vê a mac address dessa ligação e coloca-a na blacklist do router (deve dar para fazer isso, não conheço o router de cor)

xnelox acho que já tentei isso e nada, o router é o tg784n v3, já foi trocado pela meo umas 2 ou 3 vezes para tentar solucionar o problema e sem sucesso. a meo diz para não me preocupar, como é fibra até eu não me preocupo, o meu problema é se estão a fazer mesmo algo ilegal (sem ser download’s)

Não sou grande especialista, mas parece-me ser relativamente simples clonar um mac adress… já vi por ai vários programas que parecem fazer isso com relativa facilidade.

Vê se consegues desligar o wireless pelos passos seguintes.

Nem que seja por uns dias… pode ser que mude de alvo.

Browse to the router web interface (192.168.1.254)

Login to the router using the Administrator account

Click Home Network

Click Interfaces

Click WLAN in the body of the page

Click Configure at top right

Untick the Interface Enabled check box

Click the Apply button at the bottom of the page

For safety you should leave the wireless set to WPA-PSK even if the wireless is disabled. One less thing to have to bother about if wireless is later enabled again.

Pois… ter um tipo desses à perna é tramado.

Se tens tudo por cabo… tenta desactivar o Wireless! Sem Wireless não se consegue conectar… e assim talvez passe ao vizinho seguinte. Nem que tenhas que dar uma mocada na antena wireless interna. lol

Se tiveres DNS da openDNS tenta bloquear-lhe a net toda e deixar-lhe uma mensagem de erro personalizada. Pode ser que te deixe em paz… 🙂 Ou isso, ou altera-te o DNS novamente. lol

Pessoal obrigado a todos, é assim wireless preciso para os teles e tablets da casa, mas se desativar uns dias a pessoa não entra xD e sim isso é uma boa ideia, vou tentar… o problema é que isto é lixado :s

Será que devo meter a PJ ao barulho? :ss

O nome que aparece no router é sempre o mesmo, o endereço IP muda e o mac também, às 15h mudei a pass e o nome e agora apareceu de novo (sem dar a ninguém a pass e apenas tenho um pc ligado por cabo + as boxs da meo)

DESKTOP-SJAC6FM

Informações

Status: Activo

Tipo: Generic Device

Ligado a: WLAN (Wireless)

Permitido em WLAN: Sim

Endereçamento

Endereço físico (MAC): 00:13:e8:fb:dc:05

Atribuição de endereço IP: Estático

Endereço IP: 192.168.1.109

Oi Rui

1 – Uma primeira hipótese será experimentarem outro router. Consegues? Para estar a acontecer isso alguém deve conseguir saber dados desse tipo de router. Até pode ser alguem do operador que se esteja a aproveitar.

2 – Experimenta colocados um segundo router, outra marca, na rede em cascata desativando o principal no WiFi. Pede emprestado ou arranja um barato, a exemplo o 841 da tplink

3- Por, neste último ainda podes por neste outro firmware, como o openwrt

O problema é que alguém deve ter entrado no teu computador e daí fisga as configurações da rede sempre que as mudas… e sim, mete a pj ao barulho… embora, desde o momento que puseste aqui os dados do penetra, provavelmente já se pôs a milhas.

…ou no tele…

Liga os teus dispositivos e logo de seguida desactiva a aceitação automática de novas ligações WiFi. Assim limitas o acesso aos teus dispositivos apenas. Não te esqueças de mudar a password do router de novo (para além da do WiFi).

Obrigado pela ajuda mas acho que vou ter que meter a PJ ao barulho 🙁 … Tentei mudar o nome da rede para JOAO12 , desativei o broadcast do SSID e o wps, coloquei essa opção que me disseste (Novas estações não são permitidas), utilizei WPA2-PSK com uma pass do tipo “@__R39hoqfDNO@£fwsYUGF32yo0)(/&233|””2222” e desativei o TR-069 da operadora e os updates ao router. Fiz isto às 15h, agora cheguei a casa, liguei o cabo de rede e lá estava o pc ligado via wireless. Configurei isto tudo com um pc formatado e com ligação por cabo sem ligar nenhum dispositivo à rede wireless e era o único que sabia a pass… E afinal entrou na mesma :\

AES e não ares.

Se calhar é mesmo teu. um telemóvel ou assim….

Não serve de nada esconder o SSID. (Kali Linux)

Existem routers com “backdoors de fábrica”. (NSA, GCHQ, etc)

Se eu tirar o visto na opção “Difusão de SSID” o que faz em concreto está opção?

Não transmite beacons. ou seja só consegues ligar á rede se souberes o SSID. O que o PC faz assim é mandar um probe request. o AP então manda um probe response e podem começar a autenticar.

Têm de explicar o ponto 5 à MEO. Esses actualizam os equipamentos e nem alertam o utilizador. Já tive clientes que até a wireless ficou com os valores por omissão. Enfim, um …bom…cough cough… serviço.

mudar ip/porta: padrão 80

expl: 192.168.1.1 para 192.168.2.1:1000

bloquear acesso ao modem/router via MAC:

somente a maquina com MAC 00:00:00:00:00:80 tem acesso ao modem/router

nunca colocar senhas humanas como palavras e frases completas:

expl: “euamoessesite” para “sPn8Us5Jm3TvMsG10vYWh5fr”

existe algum programa que possamos verificar se estamos a ser atacados de fora ?

obrigado pelas dicas

Além das citadas, faltou uma medida, a meu ver, importantíssima: identificar os endereços MAC de cada dispositivo e liberar o acesso à rede somente desses equipamentos via MAC.