Atenção utilizadores do Android! Há uma app do Telegram falsa

Os investigadores da ESET, especialista europeia em cibersegurança, identificaram uma campanha ativa do grupo cibercriminoso StrongPity que visa utilizadores de Android.

A campanha baseia-se numa versão totalmente funcional, mas “trojanizada”, da app legítima Telegram, que embora inexistente, foi recondicionada pelo grupo como a app do serviço de vídeo-mensagens para adultos Shagle.

App Android falsificada do Telegram é uma backdoor do grupo StrongPity

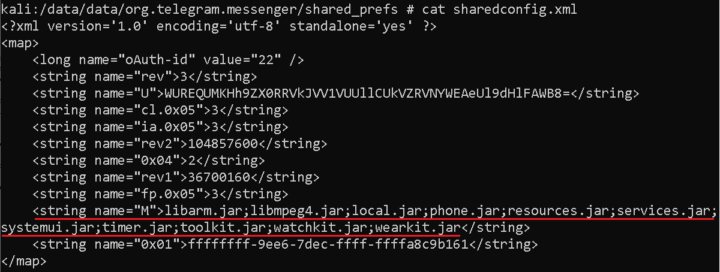

A backdoor do grupo StrongPity dispõe de várias características de ciberespionagem: permite a gravação de chamadas telefónicas, recolha de mensagens SMS, recolha de registos de chamadas, listas de contactos e muito mais. Caso o utilizador afetado autorize à app maliciosa acesso a notificação e serviços de acessibilidade, a aplicação também tem acesso a notificações recebidas de 17 apps, incluindo Viber, Skype, Gmail, Messenger e Tinder, sendo capaz de recolher a comunicação de chat de outras aplicações. A campanha é provavelmente muito restrita e direcionada, uma vez que a telemetria da ESET ainda não identificou qualquer vítima.

Ao contrário do site do Shagle, que é inteiramente baseado na web e não dispõe de uma app móvel oficial para aceder aos seus serviços, o site falso apenas oferece a possibilidade de descarregar uma aplicação Android, sem que seja possível o streaming via web. Esta aplicação Telegram “trojanizada” nunca foi disponibilizada a partir da loja Google Play.

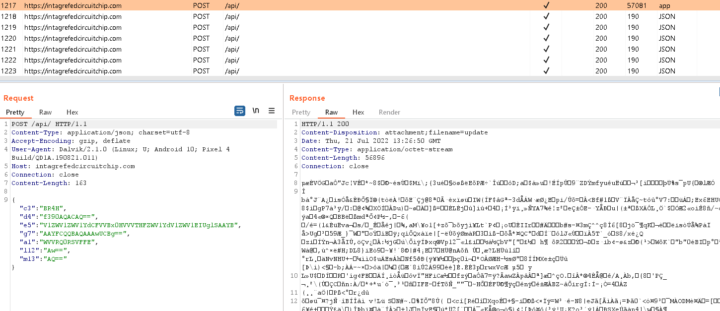

Por o código malicioso, a sua funcionalidade e outras características da campanha serem os mesmo que o de uma campanha anterior, a ESET acredita com elevado nível de confiança que esta operação pertence ao grupo StrongPity. A análise do código revelou que o backdoor é modular e que os módulos binários adicionais são descarregados a partir do servidor comand-and-control (C&C).

Isto significa que o número e tipo de módulos utilizados podem ser alterados a qualquer altura para se adaptarem aos requisitos da campanha. A versão analisada do malware já não está ativa, mas isso pode mudar a qualquer momento caso o agente malicioso decida atualizar a app.

A versão recondicionada do Telegram usa o mesmo “nome de embalagem” que a app legitima do Telegram. Estes nomes são supostamente identificativos únicos para cada app Android e devem ser únicos em cada dispositivo. Isto significa que se a aplicação oficial do Telegram já estiver instalada no dispositivo de uma potencial vítima, então esta versão maliciosa não pode ser instalada. Segundo a investigação da ESET, isto pode significa uma de duas coisas:

- (1) ou o agente malicioso comunica primeiro com potenciais vítimas e pressiona-as a desinstalar o Telegram dos seus dispositivos se este estiver instalado

- (2) ou a campanha centra-se em países onde o uso do Telegram é raro.

A app maliciosa da StrongPity deveria funcionar tal como a versão oficial, usando definições e protocolos padronizados que estão bem documentadas no website do Telegram, mas já não funciona. Comparado com o primeiro malware do grupo descoberto para dispositivos móveis, esta app do StrongPity tem características de espionagem mais amplas, como a vigia das notificações recebidas e recolha da comunicação por chat caso a vítima assim o autorize pelo acesso da app às notificações e serviços de acessibilidade.

Para mais informação técnica sobre a campanha do grupo StrongPity, consulte o artigo completo no WeLiveSecurity. Descubra outras investigações exclusivas da ESET que contribuem para desenhar uma paisagem precisa das mais recentes ciberameaças que os utilizadores, quer domésticos, quer empresariais, devem conhecer, no mais recente relatório de ameaças da especialista europeia.

Este artigo tem mais de um ano