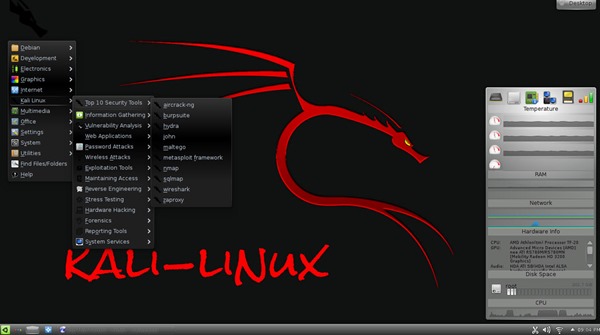

Kali Linux 1.0.6 – Será esta a distro Linux usada pela NSA?

O Kali Linux é uma distribuição Linux out-of-box, baseada em Debian, que possui um conjunto de ferramentas ideais para realizar auditorias de segurança, computação forense, testes aos níveis de segurança, testes de penetração, hacking, entre outros. Considerado por muitos como o sucessor do potente e formidável Backtrack, o Kali é a distribuição perfeita para quem gosta de explorar as vulnerabilidades das tecnologias.

Depois do primeiro lançamento em Março de 2013, eis que surge mais uma versão. Vamos conhecer as novidades do Kali Linux 1.06

O Kali é uma distribuição completa, baseada em Debian, e que pode ser instalada em qualquer máquina, facilitando assim a actualização das ferramentas que o compõem e que dão suporte às funções de testes de rede e de sistemas.

Principais novidades desta versão

- Kernel 3.12

- Melhor suporte para VMWare

- Patch Luks Nuke acrescentado ao cryptosetup

- Kali ARM Build Scripts

Esta distribuição inclui um fantástico conjunto de aplicações viradas para a segurança e exploração de vulnerabilidades. São mais de 300 ferramentas disponíveis e que podem ser usadas para avaliar os graus de segurança e as fraquezas que podem estar presentes.

![]() Download: Kali Linux | Release Notes

Download: Kali Linux | Release Notes

![]() Homepage: Kali Linux

Homepage: Kali Linux

Este artigo tem mais de um ano

Boas Pedro, no artigo dizes “o sucessor do potente e formidável Backtrack” o projecto do Bactrack foi cancelado?

cumprimentos e bom fim de semana

Não foi cancelado..foi descontinuado..Digamos que este é como se fosse um filho…mas muita gente tem mudado do Backtrack para Kali…daí o sucessor (tal como um pai > filho) 🙂

Kali veio do debian e nao backtrack nem ubuntu. Eu fico supreso a quantidade de falhas que encontro aqui e em outros “blogs”.

Mas no texto diz que é baseado em Debian…

kali/ubuntu/backtrack sao todas distros baseadas em debian ou nao cham estranho todas utilizarem pacotes .deb?

🙂 nao vamos aqui falar de quem nasceu primeiro, o ovo ou a galinha 😀

por favor… nao afirmem sem saber do que falam…

RTFM

ouvir eh mais lucrativo.

chama-se “Internet” isso que tanto te incomoda 🙂

int3, De facto é mesmo isso que diz no texto

São distro diferentes. Mas acho que deu para entender para ninguem andar mal informado.

Debian->ubuntu->backtrack

Debian->kali

Debian->ubuntu-backtrack-blacklinux->Blackout Linux(?)

por aí a diante.

int3

o ppinto esta correcto!!!

Ele referiu-se ao projecto em si, que inclui elementos da equipa backtrack e muito mais “alento”…portanto não sei porque estas a “patinar”, com a historia do debian/ubuntu…

O kali é a continuação do backtrack, logo é como se fosse um filho…

cmps

Eu acho bem mais leve, para correr numa maquina virtual é bem melhor que o backtrack!

tens razao, tb ja nao tens que levar com o KDE em cima 🙂

Viva!

com esta distro posso instalar em paralelo com o Windows como o Ubuntu?

abraço

Sim, sem problemas

E dá para suar como se fosse uma distro normal?

Claro, alias, eh uma distro normal 🙂

Claro que sim! Mas isso é para profissionais ou para pessoas com mais experiência no Debian! Ele não é muito indicado para iniciantes porque é muita informação que em outras distros são automaticas que no Kali é manual ou tem que ter bastante conhecimento com os códigos no terminal. Além de poder se tornar alvo na grande rede por falha nas configurações de segurança do sistema! Mas de qualquer forma é bom usar como sistema secundário para degustar essa delicia que é esse sistema! Se não souber exatamente o que tá fazendo, fatidicamentedará muitos erros e poderá perder informações!

Mas estudem, estudem, estudem! O teu limite é o teu conhecimento!

Boas Pedro,

Há alguma lista de procedimentos que devamos executar para garantir que, por exemplo quem tem um NAS exposto na Internet, não corre riscos de perder todos os seus conteúdos?

Cumprimentos!

Claro:

Step 1: Don’t put the NAS exposed to the Interwebs.

Step 2: See Step 1.

😉

Isso é que é uma aproximação coreia do norte!

+1

podes ter um NAS aberto para a internet sem problemas, tens que pensar em ter SSL e se possivel autenticacao a nivel de servidor, ou noutra maquina da rede com um servidor de Radius ( freeradius.org ) ou LDAP ou algo do genero 🙂 nao facilites, sera mais facil ter tudo por traz de uma web app ( um file manager ou algo do genero) ou ate mesmo por ftp/samba/NFS whatever. 🙂 existem milhares de tutoriais no duckduckgo 🙂

Riiiighttt…

Know check the link below and repeat after me:

Step 1: Don’t put the NAS exposed to the Interwebs.

Step 2: See Step 1.

http://www.exploit-db.com/search/?action=search&filter_page=1&filter_description=NAS&filter_exploit_text=&filter_author=&filter_platform=0&filter_type=0&filter_lang_id=0&filter_port=&filter_osvdb=&filter_cve=

Search for linux and see the amount of exploits there, and why do you use it?

Riiight… lol don’t be narrow minded, if you know what you are doing it can be done… like everythingelse in the world

Riiight…

updates… custom setups… sound familiar… or are you the ones who buy everything ready to go?

Está a tentar comparar duas coisas bem diferentes meu caro.

Estás a comparar uma NAS que vai ter uma série de portos (SMB NFS FTP WWW etc) + interface web exposto ao mundo, com um SO que by default e sendo instalado com um Desktop terá apenas e só o SSH aberto.

Agora diz-me nas distros actuais que exploits remotas para o SSH encontras por ai? Salvo ataques brute force lames tens ZERO! A não ser que sejas um ubber hackaru ou quiçá trabalhes para a VUPEN e tenhas ai um 0day para venderes à NSA ou à MOSSAD.

BTW… Bom advice o teu em abrir NFS SMB e o FTP ao mundo. já para não falar de interfaces web com file managers. Sim o SSL vai proteger isso tudo.

nao mistures o que disse, nem precisas de ficar azedo por achares que bruteforce eh a ultima ameaca do demonio, mas tens ideia que na internet existem tantos sites com logins a publico? wow… eles estao malucos ou teem alguem a tomar conta?

em vez de vires para aqui publicitar o que vez nas feeds, vai ler, o que eh um conceito, NAS eh um conceito de armazenamento de dados em rede assim como SAN e DAS. nao tens que ter www/ftp/ssh/mysql/nfs abertos para alguem poder aceder a conteudos numa maquina…. pensa bem. nao critiques so pela arte de criticar. como a conversa la em baixo deixou clara estamos aqui para trocar opinioes. aceito a tua, digo-te tens que medir a necessidade e o valor do conteudo. so depois decides se com as tecnologias que tens dispoes online ou nao.

Não precisas me explicar o conceito de NAS ou SAN ou as forma de aceder aos dados armazenados nelas. Esse é o meu trabalho diário.

A minha crítica vai em primeiro lugar de encontro ao teu comentário anterior, que é claramente um mau conselho.

E em segundo lugar o teu erro em aferires erradamente o meu grau de conhecimento, neste teu ultimo comentário.

Relativamente à quantidade de sites/boxes vulneráveis que estão conectadas às Interwebs… tenho uma ideia… já auditei algumas delas.

E fico por aqui.

Cheers.

Isto de redes é sempre complicado. Mas na minha opinião, uma solução extremamente segura e simples é apenas configurares um servidor openvpn, quer seja na NAS, no router ou o que seja e abrires apenas essa porta para o “exterior” (443). Usa a chave de desencriptação. E pronto. Depois basta ligares á VPN e tens acesso a toda a tua rede doméstica…

não percebo porque migram, eu venci o kali em 2 combates pelo titulo e ele perdeu também com o batista e nos dias de hoje é um jobber!

Get out of my internet

lol

Esta distro não é para instalar numa máquina real. Isto instala-se é numa VM ou numa pen 🙂

Esta distro eh um mimo instalada numa raspberry 🙂 e sim numa maquina real eh uma utilizacao normal, para quem quer automatizar algumas tarefas e usar a distro como uma ferramente ready to go para penetration testing.

O problema da máquina real… é que deixa rasto, por mt bem configurado que esteja…

Esta distro é para “martelar”, como tal nada melhor que virtualizar, certo? 🙂

deixa rasto, podes ter isso pre-instalado numa pen ou ssd com o kernel configurado para o teu hardware, e pronto, pode funcionar noutros sim, mas funciona no teu na perfeicao. nao precisas de ter isso live.

Isto a correr de uma pen com persistência é um mimo 😉

1. Backtrack ja foi descontinuado em 2012 sendo substituido pelo Kali, basta ir ao site e ler: “BackTrack Linux is no longer being maintained. Please check http://www.kali.org”

2. A NSA vários sistemas operativos, tudo depende do propósito que esteja em foco. As ferramentas que possui de penetração, controlo ou vigilância de sistemas foram desenvolvidas pelos seus colaboradores, não precisa desta distribuição em especifico para nada.

3. Titulo claramente sensacionalista, era escusado.

Mas poderá ou não ser usado pela NSA?

Não entendo o que tu entendes, eu acho que é um título que exige ser inteligente para o perceber. Será que o percebeste?

Julgo que percebeste!

E saber aceitar uma critica tb indica profissionalismo.

dou alguma razao ao navyseal, cada distribuicao serve um proposito nao passa de um kernel linux com um conjunto de pacotes que muda de distro para distro, nao faz dele um SO diferente. Por isso, mera especulacao com uma abordagem destas simplesmente para gerar comentarios no utilizador normal.

Faco quote “…era escusado.”

errata

onde se le -> “E saber aceitar uma critica tb indica profissionalismo.”

deve ser -> “E nao saber aceitar uma critica tb indica profissionalismo.”

a errata foi ao lado 🙂 peco desculpa, dores de cabeca.

+1

navyseal, não percebeste claramente o titulo 🙂

Concordo com o comment.

O Backtrack foi abandonado pelo facto dos pacotes serem custom e obrigarem a um esforço acrescido na evolução das atualizações.

O Kali usa os pacotes .deb nativos e assim tornam mais fácil as atualizações das Sources Kali.

Confirmo por experiência própria que o Backtrack tinha imensos bugs, do mais elementar possível e muito tinha a ver com a forma como os pacotes eram construídos. Hoje em dia o Kali está mais estável e a resposta à correção de bugs melhorou significativamente.

Tal como tu, acho o titulo sensacionalista, o que raio importa o que a NSA utilizava??? O Kali ou Backtrack é apenas uma distro Linux com um aglomerado de ferramentas de Pentesting. Existem outros conhecidos como o BackBox que não é nada mau.

Um verdadeiro Hacker, incluído as Red Teams da NSA, criam muitas vezes as próprias ferramentas, exploits e produzem código necessário para o efeito, Kali ou outros são meros instrumentos, tal como o PC, energia elétrica, acesso à Internet, etc.

o que acrescentaste de novo?

a verdade… sem maquilhagem!

Confirmação por experiência profissional, em suma, mais que tu.

Se fores um “hacker do mal”..certamente terás mais experiência do que eu..dou-te isso “de barato”

-.-‘

e isto que move massas? e afecta multidoes?

Caro Pedro Pinto, não estou aqui para provar algo, apenas a assumir um papel participativo em comunidade o qual tu questionas o fundamento.

Óptimo. Eu estou aqui para colaborar e aprender.

fui censurado… -.-‘

Fica aqui um mero exemplo sobre aquilo que a NSA desenvolve. Estes tipos devem ter contratado grandes especialista de segurança e indivíduos com grandes skills em programação e criptografia.

http://www.spiegel.de/static/happ/netzwelt/2014/na/v1/pub/img/Handy/S3222_DROPOUTJEEP.jpg

@neopunk

Concordo claramente, a NSA é “outro campeonato”. Nós ja temos essa informação publicada.

Ainda não percebi onde discordas do que escrevi. É a questão do titulo?

@ Pedro Pinto, antes de mais tenho a destacar e felicitar o facto de escreveres sobre a última release do Kali em short notice, bom tema para trazer para a comunidade. 🙂

Com isto dá para perceber que não é bem uma discórdia, só um reparo sobre algo que tenho assistido ultimamente, o tema NSA tem sido invocado em demasia.

Numa sociedade moderna assente na WWW, a investigação criminal e inteligência de informação só é possível pela via do “Remote Digital Forensic”. Se hoje não assistimos a aviões a romperem por edifícios dentro, muito se deve a este tipo de atividade. Passou ao lado de muitos a ausência de indignação de diversos estados que terão sido alvo das ações da NSA, outros se indignaram por ingenuamente acharem que ao serem parceiros que não seriam um target, o Remote Digital Forensic e Espionagem é COMUM entre parceiros de elevada representação governativa, agências de inteligência, departamentos de Defesa, etc.

A espionagem é milenar, nos dias que correm a Web como estrada de informação transforma-se no teatro de operações, portanto, NSA? What else is new???

Concordo também que o tema “NSA” já chateia. Só devemos é nao esquecer as palavras de Edward “Snowden” sobre a privacidade

boas…

a questão sobre NSA, penso que não se prende com o facto de haver espionagem…acho que ja todo o mundo tinha percebeido isso mesmo…

A questão prende-se com o facto de não haver espionagem…perceberam…

A NSA espia tudo, e quando é tudo é tudo mesmo, fazendo com que o conceito de espionagem , tenha deixado de existir…

É como se roubar fosse crime, mas…depois começa-se a fazer isso de forma massiva e continua-se a fazer aos olhos de todos…será que podemos considerar isso um crime??Quando ninguém toma medidas para proteger os interesses dos seus paises??

A revolta é grande , mas a questão nunca foi a espionagem, mas sim a falta da mesma, que é o que acontece agora…pois agora não se espia, de forma cirurgica…mas sim…espia-se tudo, inclusivé as vossas chamadas telefónicas…e ninguém faz nada…parece que pelo menos o nosso Pais precisa de uma nova FP25Abril

Agora espia-se tudo de forma massissa, e ninguém faz nada…esperem no maximo 30-40 anos e vão ver o eixo russia/china/India/Irão/coreia do Norte a funcionar…só há aqui um problema…será que no final iremos ficar pior do que ja estamos??

Isso ninguém sabe, mas a situação actual é de rotura completa…as classes politicas estão podres, quer de valores , quer de vontades, na Europa/America…e mais cedo ou mais tarde, vamos tombar…o que não percebo é porque é que continuamos a apoiar aqueles que so matam e criam dor no mundo…isso vai nos sair caro!!

Não entendo porque é que muitos de vocês passam apenas para criar ruido…começo a notar alguma agressividade , que muito se deve a crise, ao inverno, e a muitas questões como o caso da NSA…

De qualquer forma viver em sociedade pressupõe respeitar as opiniões dos outros, e evitar o conflito…temos todos a ganhar com isso 😉

cmps

lembrei-me das longas horas que perdi com o aircrack e principalmente com o metasploit,bons tempos…

pois,excelentes ferramentas para perceber como funciona o mundo das redes

Para questões de segurança, o melhor é sempre virtualizar.

Uma máquina real com o ESXI é o que está dar, Kali por cima e está feito. Algum problema, máquina virtual á vida, e está feito 🙂

lol, sim claro, o footprint da vm fica tanto como se ele estivesse instalado em vez do so 🙂

Mas Virtualizado, é outra segurança, meu amigo!

Não só em termos de intrusões e danos, mas em termos de fiabilidade e flexibilidade…

nao sabes mexer, nao mexes.

Ora então elucida-nos lá então qual é o footprint que fica no ESXi depois de apagares a datastore da VM.

Já agora, 3 livros bons sobre virtualização que certamente tiraram todas as duvidas – estudar nunca fez mal 🙂

VMware ESXi – Planning, Implementation, and Security,

http://www.vmwarecertificationmarketplace.com/VMware-ESXI-Planning-Implementation-Security-p/9781435454958.htm

vSphere High Performance Cookbook,

http://www.packtpub.com/vsphere-high-performance-cookbook/book,

VMware View Security Essentials.

http://www.packtpub.com/vmware-view-security-essentials/book

São fáceis de encontrar e não custa nada arranjar tempo para os ler 🙂

Eu gostava mais do Backtrack, era mais profissional.

Mas sim, para quem trabalha na área de segurança é uma boa ferramenta. Meu sistema operativo de eleição 😀

como faço pra deixa o meu como a primeira imagem em?

Obvio que não vai ser o Kali linux que iram usar eu acredito que eles tenham o proprio sistema operacional deles.

Tentei instalar num pequeno Vaio, que não faz reboot por USB. Utilizei o netbootin, para escrever a ISO num DVD e instalar a partir daí. Até agora só consigo “correr” o KL a partir do CD, pois a instalação no Disco Rigido não funciona. Depois de instalar no disco rígido e fazer o reboot, pede para escolher um utilizador “Other”, já experimentei com as definições base: kali e toor, mas também com as definições que coloquei durante a instalação, mas dá sempre “Authenticate failure”… Alguém já tentou instalar ou sabe como resolver?

Amigo sei que ja faz um tempo que perguntaste, tens de entrar como root, exato, seu nome de usr deve ser “Root”, então colocas a senha e esta feito.

Obrigado. Não me recordo se experimentei com essa, pois no website da Khali Linux referem para usar toor, que é root ao contrario. Em todo o caso, tenho estado a usar noutro pc, mais recente, através da pen usb e funciona bem.

Aqui esta mais um distro para pentest BlackArch.

Ainda esta em beta..

http://www.blackarch.org/about.html

porque e que o mouse do meu pc portatil nao e recolhecido no kali?

Kali Linux provem do Debian.

Back Track do saudoso Slackware.

Duas distros ótimas., simples, leve e estáveis.

Abraços a todos