Saiba quais são as principais características do protocolo WPA3

Numa era em que existem cada vez mais dispositivos ligador via Wireless, e depois de descoberta uma falha grave que permite a escuta de comunicações em equipamentos com tecnologia “Wi-Fi”, que utilizam o protocolo de segurança WPA2, eis que surge o WPA3.

Hoje damos a conhecer as principais características deste novo protocolo que voltará a trazer segurança às redes Wireless.

A segurança de redes Wireless é uma matéria de extrema importância e devem existir protocolos que garantam a máxima segurança das comunicações. Uma falha de segurança neste contexto pode ser explorada a fim de monitorizar todo o tráfego da rede, sendo de alguma forma possível obter diversas informações que nela fluem. Além disso, um utilizador mal-intencionado pode utilizar a rede para realizar atividades ilegais, ou até mesmo espalhar algum tipo de vírus para os dispositivos ligados nessa rede.

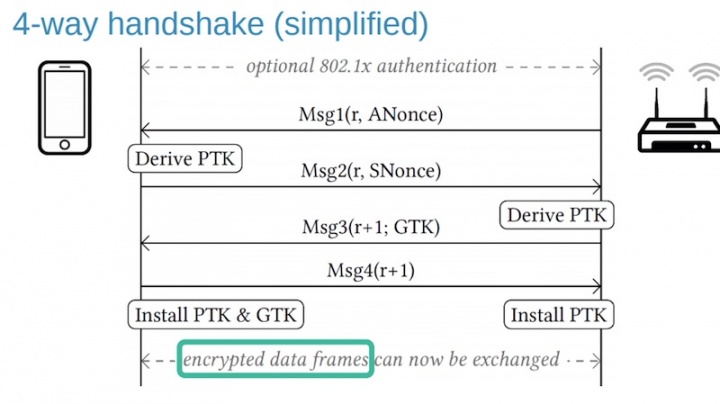

Four-Way Handshake

Quando um cliente faz um pedido de ligação à rede sem fios, o processo four-way handshake entra em ação. O seu propósito é verificar se o cliente possui as credenciais válidas, e criar uma PTK (Pairwise Transient Key) utilizado para criptografia.

Uma vez concluído, todos os pacotes de dados são cifrados com a chave recém-gerada.

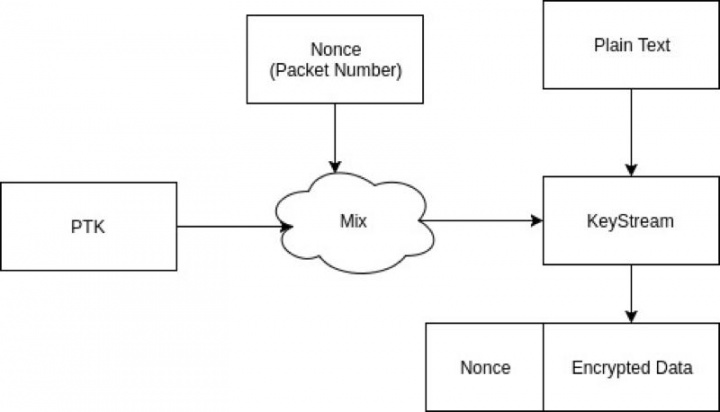

Durante o processo de criptografia, o PTK e o Nonce (Packet Number) são combinados para obter uma PPK (Per-Packet Key). A PPK é um método utilizado para garantir maior segurança dos dados, que usa uma chave dinâmica, ao contrário do protocolo WEP que utiliza uma chave estática. Esta chave é única, e deve ser usada apenas uma e só única vez. Já o Nonce diz respeito ao número do pacote, que é sempre incrementado por um, por cada pacote.

Por fim, o texto simples é criptografado com a PPK, pronto para ser transmitido ao recetor. De notar que o Nonce também não deve ser repetido, porque caso seja, significa que a mesma chave é utilizada para criptografar vários pacotes de dados.

O WPA2 foi, durante muitos anos, o protocolo de segurança mais utilizado e seguro, até à descoberta de uma vulnerabilidade sobre este processo, explorada pelo KRACK (Key Reinstallation AttaCKs). Para perceber como funciona, consulte este artigo onde o explicamos com algum detalhe.

Características do WPA3

Como anunciado no início do ano, a WiFi Alliance adotou algumas medidas de segurança para eliminar todos os riscos e possíveis ataques. A existência de redes Wireless abertas, normalmente encontradas em locais públicos como restaurantes, cafés, e outros, são uma porta de entrada para utilizadores mal-intencionados. O WPA3 vem resolver este problema através de um mecanismo de proteção de dados designado de “Individual Data Encryption”, mesmo para redes que não tenham uma senha configurada.

Este método criptografa os pacotes de dados de cada dispositivo com chaves separadas, impedindo que os atacantes os capturem o tráfego, melhorando assim a privacidade e a segurança de todos os utilizadores.

Um outro tipo de ataque bastante conhecido e posto em prática é o ataque de força bruta (Brute-force attack). Aqui, o atacante recorre a um dicionário que contém uma lista de passwords comuns, usadas para autenticação, que será percorrido automaticamente até acertar a senha definida para a rede sem fios. Isso vai deixar de ser possível, uma vez que o WPA3 bloqueia a tentativa de ligação à rede Wireless ao fim de um número especifico de tentativas falhadas.

O WPA3 oferece ainda uma proteção robusta para a rede sem fios, mesmo quando a senha definida estiver aquém das recomendações, fale-se de uma chave com o mínimo de 8 dígitos, carateres alfanuméricos e especiais. Por fim, e não menos importante, este protocolo adota uma suíte de segurança de 192 bits, ideal para organizações governamentais com requisitos de segurança acrescidos, além de simplificar o processo de configuração e segurança em dispositivos loT, como smartphones, tablets e outros.

Uma vez que o hardware deve ser certificado pela Wi-Fi Alliance para usar o WPA3, estima-se que só no final do presente ano comecem a ser comercializados os primeiros equipamentos com este novo protocolo de segurança.

Leia também...

Este artigo tem mais de um ano

Uma correção deste tipo é aplicada apenas a novos chips incluídos nos equipamentos de rede wireless ou pode ser corrigida com uma actualização de firmware?

Duas situações (parece-me). Ainda não se conhece o protocolo na sua generalidade.

MUITO Pouco provalvel , visto que os routers terem que ser certificados pela WIFI Alliance e em principio requerá hardware novo.

Abc

Mesmo que dê para atualizar, sendo uma razão para vender novos modelos, não vais ver o update (talvez custom firmware)

A “lógica” comercial, acaba sempre por ser mais forte. Mais uns routers para a reciclagem!

Espera-se contudo que se aproveite para aprenderem com os erros anteriores para uma proteção mais activa de modo a prevenirem ataques DdOS entre outros. A utilização do IoT ainda tem milhões de equipamentos à disposição.

Não creio que este importante melhoramento, venha a ser aplicável, mesmo aos routers mais modernos, não quero dizer que os mais modernos não possuam aptidão para tal. Simplesmente, vai sempre existir uma razão “mais obscura”para que este novo protocolo, não possa vir a ser implementado.

Quando digo routers mais modernos, é hoje!

Essa também é minha dúvida. Mesmo porque nunca ouvi falar que a criptografia WPA2 fosse feita por um chip específico. Talvez seja feito via software.

E se for via software, mesmo que consuma mais processamento do que a versão anterior, tem uns roteadores com poder de processamento suficiente para executar sem gerar perda de performance da rede.

Quando tempo até ser hackeado? Aceitam-se apostas.

O WPA2 resistiu muito tempo, por isso voto em 5 anos.

Este não deve resistir tanto. Há mais recursos de hardware e cada vez mais pessoas com conhecimentos.

É. E como voltaram a cometer o erro de desenvolver o protocolo longe da vista dos especialistas…