Novo Banco condenado a indemnizar cliente enganado por SMS

E se acederem à sua conta bancária, de quem é a culpa? Sua ou do banco? Em Portugal o Novo Banco vai ter indemnizar um cliente.

As ameaças digitais são uma realidade e Portugal tem sido um dos alvos frequentes dos piratas informáticos que, além de ataques poderosos, lançam também campanhas fraudulentas. Neste caso o banco vai ter de indemnizar o cliente enganado por SMS.

Novo Banco vai ter de reembolsar-lhe os 9400 euros "roubados"

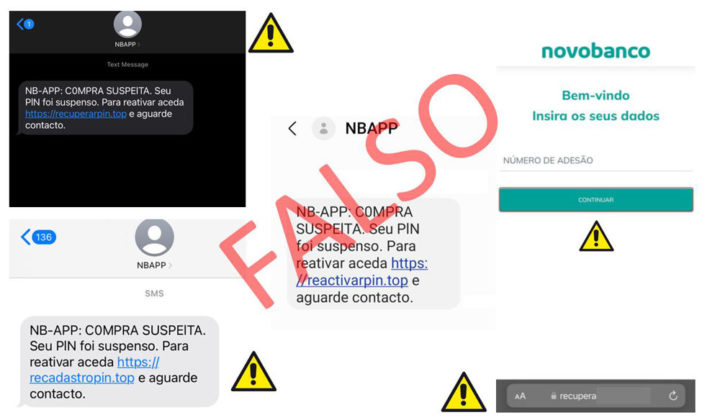

Segundo revela o JN, uma simples SMS enviada pelo número habitualmente utilizado pelo Novo Banco (NB) levou um cliente a entregar as credenciais de acesso às suas contas a piratas informáticos.

De acordo com o jornal, um empresário de Penafiel, que ficou sem dinheiro, processou o banco e o tribunal deu-lhe razão: condenou o NB a reembolsar-lhe os 9400 euros que lhe sacaram, além de juros. O Juízo Local Cível de Penafiel entendeu recentemente que o cliente não cometeu nenhum erro grosseiro, atribuindo a responsabilidade da burla ao NB. O banco ainda pode recorrer.

Tudo aconteceu em agosto. O empresário diz ter recebido várias SMS em nome do NB. Era a partir de este número que recebia os códigos para confirmar ou autenticar as compras feitas com a aplicação do banco. Neste mesmo mês, chegou a receber dois códigos de confirmação do NB para pagar multas.

Alerta para Falsos SMS e Chamadas Telefónicas Fraudulentas

- Esteja atento! O novobanco nunca lhe envia mensagens SMS com links, nem solicita este tipo de ações.

- Desconfie sempre de mensagens de e-mail ou sms com ações inesperadas que o levam por impulso a clicar num link ou botão.

- Não somos nós! Esteja atento a expressões não utilizadas pelo banco ou erros de escrita nas mensagens de e-mail ou sms.

- O endereço online do novobanco é sempre o https://novobanco.pt.

- Cuidado com contactos telefónicos de desconhecidos: Atenção a chamadas telefónicas inesperadas mesmo que do “outro lado” afirmem que é “do Banco”. Por telefone, numa situação inesperada não iniciada por si, nunca forneça posições do cartão matriz e códigos enviados por SMS para a validação de operações. Nem mesmo para um suposto “cancelamento de operações/transações”.

Este artigo tem mais de um ano

Fonte: JN

Neste artigo: novo banco, sms

No caso dos links poderia ser prevenido utilizando uma chave de segurança FIDO2.

Aparentemente a Google e outras empresas reportaram que os seus funcionários desde que adoptaram o FIDO U2F (a versão mas antiga) deixaram de ter intrusões devido a esquemas de roubo de dados de acesso dos seus colaboradores com phishing.

O FIDO2 tem ainda melhorias como a pessoa poder colocar um código que impede a utilização da chave por alguém que a furte ou encontre perdida, e ainda possibilita exibir uma mensagem personalizada que pode ser perfeitamente utilizada pelos bancos para informar que a pessoa está prestes a por exemplo autorizar a transferência de um determinado montante para outra conta.

Se o cliente instalar um aplicativo dos atacantes, nem mesmo o FIDO2 o salvará, a menos que o banco utilize o recurso de avisar com um texto o que está a acontecer na realidade (no aviso exibido pelo sistema operativo a solicitar a chave de segurança), altura em que o cliente pode, se não for burro, cancelar a operação.

Mas de certo o banco vai recorrer e algum dos recursos vai dar razão ao banco e lá fica o cliente sem o dinheiro. Embora ficasse mais feliz se fosse o banco a ter o prejuízo para ver se aprendiam a reforçar a segurança à séria de tal forma que os atacantes não consigam enganar os clientes a dar-lhes o acesso à sua conta, já que isto é um problema sério e recorrente, e com tanta gente a ser enganada e ficar sem o dinheiro, é porque os bancos ainda não fizeram o suficiente para que deixe de ser viável estes ataques. Enquanto forem os clientes a pagar pela falta de segurança à séria por parte do banco, o cenário não se vai alterar.

O utilizador fez uma transferencia para um site manhoso e a culpa é do banco?

A culpa é mais da operadora por permitir spoofing em 2022.

Exactamente!

Mais inaceitável é, quando as operadoras ainda tentam fazer do spoofing um modelo de negócio com comissões associadas.

Pura e simplesmente não é possível impedir spoofing via SMS. Qualquer pessoa no mundo pode enviar uma mensagem de texto com o número que bem entender ou até mesmo com o nome que bem entender, não há nada que se possa fazer em relação a isso.

Claro que os operadores podem fazer algo em relação a isso: simplesmente não querem.

Nos EUA o regulador obrigou os operadores a adoptar um padrão para impedir a falsificação do número que aparece nas chamadas (pelo menos os números nacionais), o mesmo pode ser feito para as mensagens, é só os operadores serem obrigados a isso.

A questão é que as chamadas e mensagens de texto não foram desenvolvidas a pensar na segurança e autenticidade, aliás os Estados têm se oposto à séria a medidas sérias para tornar as chamadas e mensagens realmente seguras… porque todos querem espiar as comunicações uns dos outros, ao mesmo tempo que não querem ser espiados.

A notícia diz claramente que furtaram as credenciais de acesso ao banco e que com esses dados conseguiram aceder ao banco e retirar-lhe aquele montante.

A culpa é mesmo do banco ainda ter um sistema de autenticação que permite que terceiros possam furtar os dados do cliente e acederem por ele à sua conta e fazer transferências sem uma autenticação forte que os atacantes não consigam enganar o utilizador a permitir (pelo menos sem o cliente ter a certeza do que se está realmente a passar através de uma mensagem que não possa ser ocultada ou modificada pelos atacantes).

Neste caso só as chaves de segurança FIDO2 em hardware externo ao dispositivo utilizado permite este nível de segurança elevada.

Os bancos não implementam e obrigam os clientes a utilizar porque tem custos, que eles podem perfeitamente suportar mas se a lei não os obriga eles não o fazem.

O maior problema é que a banca ganha 87000 milhões (dados de 2021) de euros a vender as informações obtidas a partir da utilização das apps do banco. 99,9999999% dos clientes instala milhares de apps, no seu telemóvel, a pensar que está protegido. Uma app bancária recolhe 100% do histórico de navegação, incluindo em sessões privadas, do telemóvel, assim como o tempo de utilização de cada app. Está lá nas 20000 páginas das condições e termos aceites.

E, no caso de SMS, desactivei a do meu banco, pois tenho um telemóvel pré-pago, que me fica 94% mais barato, anualmente, do que pagar mensalidades por 3000000 coisas que não uso. Pagar 11 cêntimos por cada mensagem, nalguns casos que preciso de enviar 3, é demasiado dinheiro.

Quem pagar os 20 a 600 euros mensais, pelos cartões de telemóvel, pode ser uma segurança (se bem que é fácil um tailandês, criar um número internacional onde só muda 1 dos dígitos do país e que se torna clone, registando como sendo o mesmo de Portugal) extra, mesmo assim o bom senso e o conhecimento são as formas mais eficazes.

Nem o banco oferece 200000 euros “por actualizar os dados”, muito menos envia 100 SMS a dizer o mesmo usando links robóticos.

Tão simples como isto: Nunca responder a pedidos de códigos de certificação.

O truque é ir através da forma como habitualmente acede ao banco ou ao serviço online de terceiros (EDP, etc.) e ignorar qualquer indicação na mensagem. E verificar dessa forma se algo se passa realmente ou é apenas mais um truque para o enganar.

Até vou mais longe, e costumo utilizar um dispositivo diferente, para o caso de terem conseguido comprometer o dispositivo através daquela mensagem que enviaram (que já aconteceu demasiadas vezes no passado com muitas pessoas e em diferentes programas/ plataformas, e como o seguro morre de velho não arrisco).

Acho que os bancos alertam para isso, nunca enviar codigos nem passwords so porque dizem que e para verificacao de conta. Se as pessoas nao sabem destas coisas estao a espera de que ? Poem-se a jeito de ser enganadas.

As pessoas são enganadas aos anos. Quando tanta gente é enganada é porque o problema das pessoas, mas sim de quem presta o serviço que não está a tomar os cuidados para evitar os problemas.

No caso dos bancos passa por solicitar uma autenticação forte, mas a única que me parece viável a nível de segurança que os hackers não conseguem contornar facilmente é o FIDO2. Mas os bancos têm de solicitar sempre que a pessoa se autentica e faz operações que podem comprometer tanto a segurança da conta como o seu património financeiro.

Para os bancos implementar o WebAuthn (“FIDO2”) terá alguns custos, mas face à segurança que proporciona aos clientes, vale bem o investimento, e até oferecer chaves de segurança aos clientes para ninguém ter desculpa para não estar seguro.

Quanto menos contas comprometidas menos custos com advogados, custos judiciários, custos com suporte, imagem do banco junto do cliente, etc.

(…) é porque o problema NÃO é das pessoas, mas sim de quem presta o serviço (…)

Enganei-me a escrever.

Não li o acórdão mas duvido que isto pegue, parece-me mais que óbvio que o banco não pode ser responsabilizado, é um simples spoofing.

Teoricamente o banco não deveria ser responsabilizado, e provavelmente vão safar-se num dos recursos.

Mas na prática eles têm regulamentos de segurança a cumprir, porque as intrusões a contas de bancos são algo tão recorrente que foi aprovada legislação europeia e nacional para dificultar a vida dos intrusos… mas na minha opinião quem aprovou aquilo não entende nada de segurança no mundo real, e pelos vistos nem quem fez assessoria… ou o SMS/ chamadas teriam sido imediatamente banidas de serem utilizadas. Até iria mais longe e teria feito legislação a obrigar os bancos, através da SIBS (em Portugal), a terem um aplicativo destinado unicamente a receber comunicações dos bancos (mensageiro seguro) relativamente a assuntos de segurança da conta, claro, algo com o mínimo de permissões possíveis, só mesmo para receber mensagens… nada de quererem ver o que a pessoa tem no smartphone, escutar o que se passa à volta, monitorizar a actividade de rede e tantas outras coisas que as aplicações querem sem qualquer necessidade real para isso a não ser a vontade de espiar os utilizadores.

Mas por esta altura a legislação nacional deveria obrigar todos os bancos a suportarem Webauthn (“FIDO2”), tanto para autenticação, como para mudar dados de acesso, mudar segundos factores de autenticação forte, dados de contacto do cliente, para efectuar operações financeiras que retirem o património para fora do controlo do cliente, etc.

nem do cliente nem do banco. Aqui a culpa é mais da operadora por permitir isto acontecer.. Mas o poder do cartel fala mais alto, portanto esses safam-se sempre.

Do cliente porque colocou os dados em um site que não o do banco.

Do banco porque utiliza o meio de comunicação “SMS” para se comunicar com o cliente, e então os clientes têm a expectativa de que aquela é apenas mais uma mensagem do banco a pedir para eles fazerem algo.

Das operadoras porque ainda não implementaram um sistema anti-falsificação do remetente que é exibido. Mas mesmo que o número/ nome fosse o verdadeiro não faria diferença, os próprios bancos mudam os números/ indicações que utilizam para contactar os clientes via mensagem.

Nos anos 90, alguma banca online tinha webanking em que so era permitido o acesso via certificado digital próprio, instalando no PC local, a mania das pessoas de querer usar telemovel e cartel da banca atrás, deu nisto !

N é preciso FIDO2 bastar os bancos fornecerem hardware token proprio, via cartão de debito para gerar códigos OTP ; aliás ja existe para grandes clientes com perfil empresa em alguma banca nacional. N alargam porque não querem logo quando a banca começar a pagar a ver se não muda a noticia foi clara o cliente por receber tantas msg legitimas do banco nesse lemovel, achou credível e normal, e sabemos que os bancos tem muitas interações destas ! ( obrigações de confirmar património dos clientes com dívidas; atualização de dados pessoas periodicas, etc ; )