DNSMessenger: Já há malware que usa o DNS para receber ordens

Os criadores de vírus e de malware estão cada vez mais astutos e mais criativos. Procuram sempre encontrar novas forma de infetar os utilizadores e de controlar as suas máquinas.

O DNSMessenger é a mais recente forma de malware a ser descoberta, com a particularidade de ser controlado exclusivamente por consultas ao serviço de DNS.

O DNS é um dos serviços essenciais à Internet e à sua utilização. Converte endereços IP em nomes e permite que assim que consigamos navegar apenas com o escrever dos endereços das páginas que queremos visitar. Mas o DNS tem evoluído ao longo dos anos e hoje já faz muito mais que essas conversões.

É precisamente através destas funções adicionais, nomeadamente nos registos TXT, que o DNSMessenger funciona. Este malware chega aos computadores na forma de um ficheiro Word, que na verdade executa um conjunto de scripts em PowerShell.

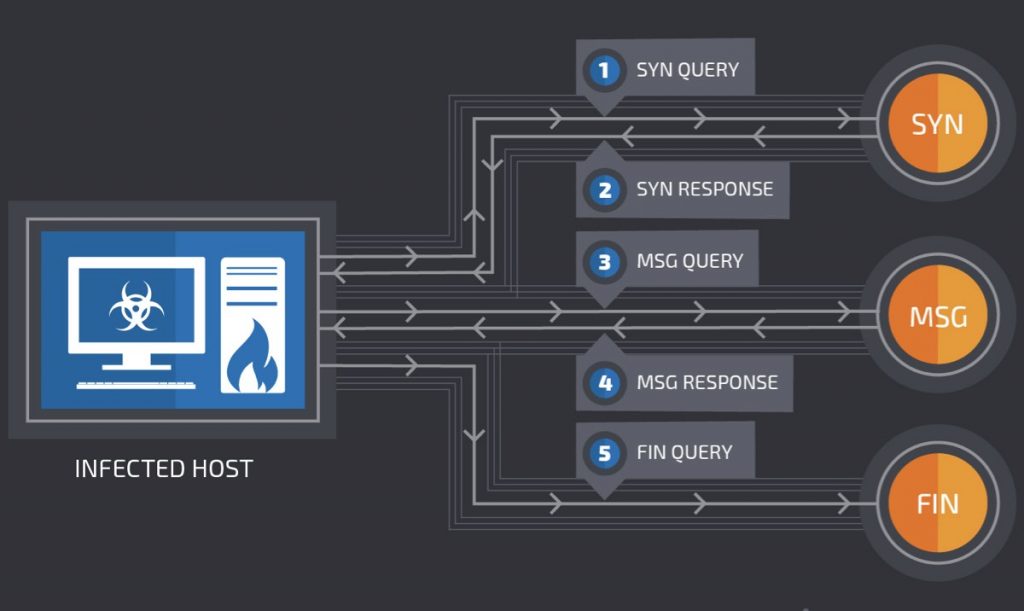

Depois de avaliar o sistema onde está e as permissões que tem, o DNSMessenger inicia a comunicação com seu controlo, sempre através de consulta de DNS, onde recebe os comandos através das respostas obtidas.

Porquê usar o DNS no DNSMessenger?

A utilização do DNS para controlar o malware tem vantagens óbvias para os atacantes. A maior delas é a ausência de registos destas operações nos computadores, o que dificulta a deteção do malware.

Por outro lado, a maioria das defesas centra-se na análise de tráfego de protocolos muito mais usados, como o HTTP e o HTTPS, o que deixa o DNSMessenger fora do radar de avaliação dos sistemas de proteção e dos filtros de tráfego que por norma são aplicados.

Esta é mais uma prova de que os criadores de malware estão cada vez mais sofisticados e procuram novas formas de passarem despercebidos, ao mesmo tempo que conseguem ser mais eficientes nos seus ataques.

Via Cisco Talos

Este artigo tem mais de um ano

É o que dá achanatarem protocolos em vez de criarem protocolos específicos e bem definidos de raíz.

Dá sempre asneira! Porque alguém tem preguiça, ou porque fica caro, ou dá trabalho… ASsim é mais simples e mais rápido.

Anyway, powershell -> windows… nada de novo.

Usem o DNScrypt, assim estão muito mais seguros…

eu o tenho instalado junto com o dnsmasq e funfa que é uma beleza. mas estamos mais protegidos mesmo?