Cuidado, ferramenta para atacar o Google Chromecast disponível na Internet

Se tem um Google Chromecast então é melhor só o ter ligado quando precisar do mesmo! A razão deve-se a uma falha de segurança que foi descoberta recentemente e que permitiu a dois hackers aceder a milhares de Google Chromecast e promover o Youtuber PewDiePie.

Para complicar a ferramenta usada foi agora publicada na internet, no GitHub, podendo ser usada por qualquer pessoa que se queira divertir.

Ao todo foram 5500 os Chromecasts e smart TVs que foram "sequestrados" por dois hackers, depois destes terem explorado a vulnerabilidade já batizada de CastHack. A Google veio dizer que tal problema não é propriamente uma vulnerabilidade do Chromecast, mas sim um problema de segurança nos routers.

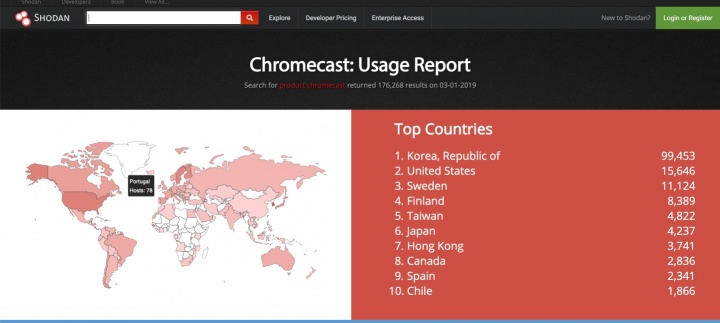

Para realizaram tal ação, o popular hacker Giraffe revelou que usou o Shodan e descobriu 123 mil Chromecasts e smart TVs expostos na internet. Na prática estes dispositivos tinham os portos lógicos 8008 e 8443 abertos.

Em apenas 2 horas, o script criado pelo hacker Giraffe conseguiu "sequestrar" 5500 e smart TVs.

Realizando uma simples pesquisa via Shodan, verificamos que atualmente a plataforma consegue detetar 176 268 dispositivos, sendo que só em Portugal foram detetados 78 - ver aqui.

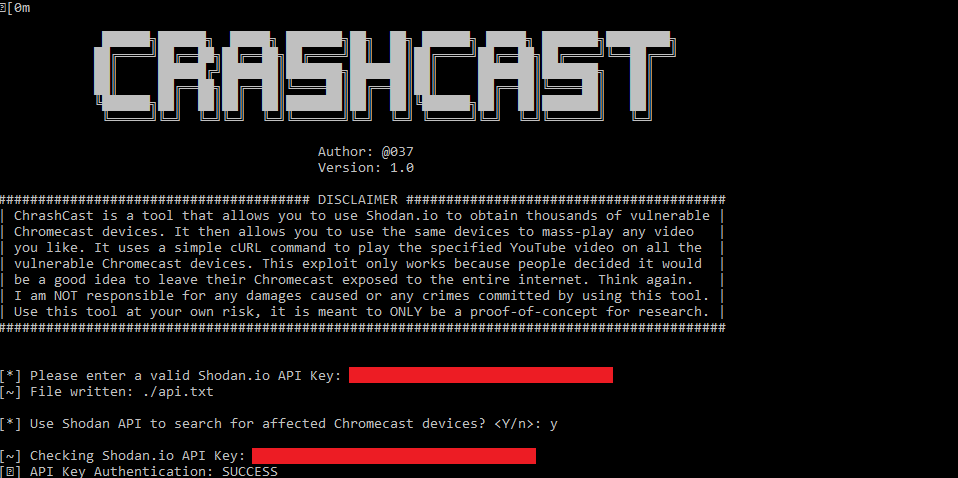

Ferramenta Crashcast disponível na internet

Depois de terem lançado um "ataque" em grande escala, os hackers publicaram a ferramenta na internet. Segundo os autores, na prática a ferramenta não é nenhuma ameaça grave para quem tem um Google Chromecast, pois, não é possível executar código remotamente.

No entanto, com esta ferramenta é possível reproduzir remotamente vídeos do Youtube o que pode chatear milhares de utilizadores.

Como proteger o seu Google Chromecast?

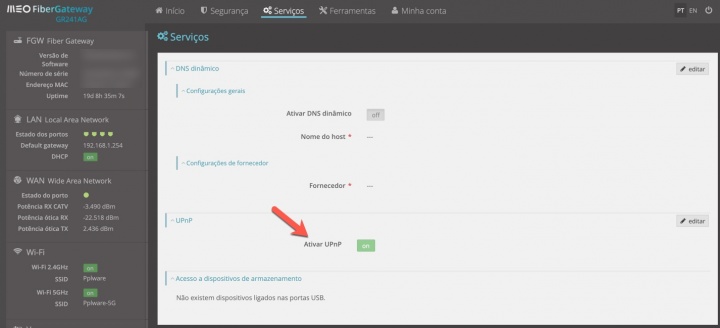

Para evitar ataques como o CastHack, basta que desative o UPnP nas configurações do seu router.

Além disso é também recomendo que o seu router não encaminhe tráfego de rede para os portos lógicos 8008, 8443 e 8009.

Assista ainda

Este artigo tem mais de um ano

Esta falha de segurança já é conhecida há anos. Só agora é que alguém se lembrou de brincar com ela. Ja agora, recomendar aos leitores para desactivar o upnp sem os informar que algumas apps e aparelhos vão deixar de funcionar sem ele, a não ser que se faça forward das portas que os mesmos utilizam, manualmente, não é muito correcto. E bloquear essas portas que o chromecast usa, não dá mais segurança se o upnp já está desactivado.. por isso ou se desactiva o upnp e tenta-se lidar com as coisas que dependem dele ou se bloqueiam essas portas na firewall e se deixa o upnp ligado.

Perfeito Miguel! Pensei a mesma coisa quando terminei de ler o texto, para o usuario leigo, só vai trazer mais problemas…

Ainda bem k não tenho nada disto instalado. Mesmo assim, nunca me sinto seguro na NET, mesmo quando não estou a usar os dispositivos. Coisas da vida actual…

Essa “falha” não é do Chromecast e sim do usuário. Basta desabilitar a funcionalidade para terceiros que resolve o problema. Assim só quem tem acesso dado pelo utilizador conseguirá passar vídeos no Chromecast.