Porque não devemos usar o WhatsApp?

Por Roberto Sousa para o Pplware

O WhatsApp Messenger é um dos mais populares serviços para troca de mensagens entre utilizadores. Este serviço tem mais de 450 milhões de utilizadores activos, que geram cerca de 50 mil milhões de mensagens diárias.

Depois dos problemas de privacidade do serviço (ver aqui) e de em 2013 termos alertado para a possibilidade das mensagens ficarem expostas, hoje explicamos a razão porque não devemos usar o WhatsApp (quando queremos garantir a confidencialidade e integridade da informação).

Na FAQ do WhatsApp podemos ler que as mensagens entre aplicação e o servidor são cifradas e que mal sejam entregues ao destino são apagadas do servidor não podendo de modo algum aceder ao nosso histórico de mensagens.

O problema de segurança deste aplicação consiste no facto de ela não verificar o certificado antes de iniciar a comunicação com o servidor ficando assim vulnerável ao ataque man in the middle. Este problema pode ser corrigido implementando um passo extra conhecido por ssl pinning .

O que é o SSL Pinning?

Muitos de nós já estamos familiarizados com o SSL. No entanto a segurança baseada apenas no SSL pode não garantir a confidencialidade e integridade da informação.

Sempre que uma aplicação que recorra ao protocolo SSL quer comunicar com um servidor ela pede ao servidor um certificado SSL e caso o certificado seja reconhecido pela aplicação então a ligação segura é estabelecida e todos os dados são cifrados com a chave publica do servidor.

Deste modo parece-nos impossível que alguém consiga enganar a nossa aplicação sem um certificado valido podendo assim interceptar assim as nossas mensagens mas o problema de muitas aplicações actuais é que elas não verificam o certificado iniciando assim a comunicação com o servidor que lhe passou o certificado mal recebe o mesmo ficando assim com sujeitas ao ataque man in the middle.

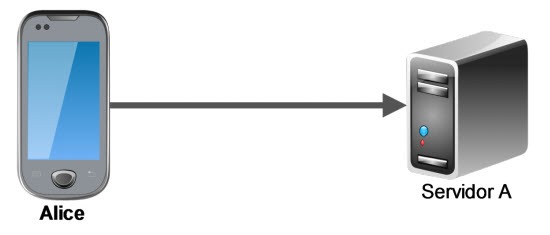

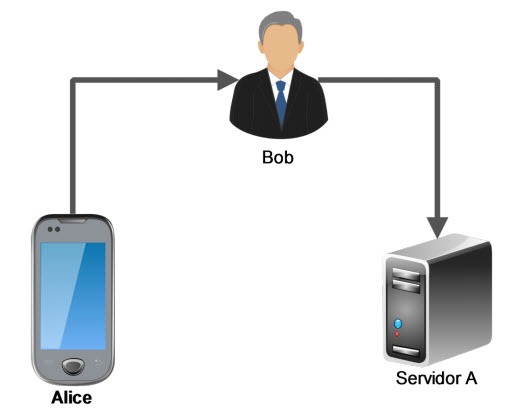

Por exemplo, a Alice quer comunicar com o servidor A através do seu smartphone.

Ela envia um pedido a pensar que esta mandar para o servidor mas na realidade esta a mandar para o Bob que intercepta o pedido e lhe responde com um certificado, como a aplicação da Alice não vai verificar o certificado ela vai começar a comunicação cifrando os seus dados com a chave publica.

Visto que o Bob tem conhecimento da chave privada do certificado ele poderá agora ler todas as mensagens que a Alice envia para ele cifrando novamente as mensagens agora com a chave pública do servidor enviando para o servidor de modo a que a sua presença passe despercebida. Deste modo a Alice envia as mensagens para o Bob a pensar que as está a enviar para o servidor e o servidor recebe as mensagens do Bob pensando que é a Alice que as está a mandar.

Mas afinal o que é então o SSL Pinning? Esta técnica não passa de uma verificação do certificado assim que a aplicação o recebe, para isso é necessário que a aplicação tenha uma copia do certificado de modo a poder verificar a sua credibilidade. Esta técnica tem como inconveniente que a aplicação precisa de atualizações contantes de modo a evitar que o certificado expire inutilizando por completo a aplicação.

Outro ponto importante a realçar é que as nossas mensagens não são cifradas ponto a ponto, ou seja, elas são cifradas antes de serem enviadas e decifradas assim que chegam ao servidor sendo posteriormente cifradas para enviar para o destinatário. Como muitos dos utilizadores utilizam esta aplicação para transporte de informação sensível, as nossas mensagens ficam em texto claro e disponíveis para qualquer pessoa que tenha acesso aos servidores da empresa.

Este artigo tem mais de um ano

Ate pode ser verdade contudo para o tipo de mensagens que o pessoal troca no dia a dia, creio que este pormenor não tem qualquer importância…

No entanto o man-in-the-middle pode alterar essas mensagens, o que tem extrema importância, independentemente do tipo destas 🙂

A questão é mais, mais quem é que quer usar isto agora que foi comprado pelo Facebook? Existem alternativas bem melhores.

o facebook messenger por exemplo, faz mais e melhor.

Ou o Hangout da Google, que em termos praticos é bem superior em qualidade de imagem ao Skype, permite video em grupo, funciona muito melhor em redes de baixa velocidade.

OK, quando for terrorista deixo de usar whatsapp.

Lá se vão as pics da tua namorada…LOL

São oportunidades de negocio…há que ter espírito de investidor.

concordo. as SMS nao são cifradas..etc etc..nao me parece que seja um problema…ha riscos muito mais prioritarios do que este

Não estão cifradas? Na França tenho ideia que não.

Lê sobre A5/1. O problema aqui são os MITM.

E? Quais dessas 50.000.000.000 mensagens diárias têm realmente importância? Não devo ser o único a começar a ficar farto da paranóia do medo das escutas e invasões de privacidade. Quem é que tem capacidade de fazer tal ataque e se interessa pelas conversas do Whatsapp? Eu vou responder à última parte: no máximo organizações governamentais, para espiar outras agências. E acham que usam o Whatsapp para mandar mensagens? «Just saw what Putin said to his wife. Somebody got pussywhipped… Roflol xD» – Some NSA guy.

Agora a sério, quem é que se interessa das nossas conversas no Whatsapp???

Como foi referido, só para quem tem a “paranóia” da confidencialidade e integridade…mas como costumo dizer, quando acontece aos outros esta tudo bem…quando acontece a nos o caso muda de figura 🙂

Concordo.

Próximos artigos (por ordem de prioridade/leaking)

Porque não devemos utilizar o facebook.

Porque não devemos utilizar serviços da google.

Porque não devemos utilizar serviços da microsoft.

Porque não devemos ter ligação a Internet.

Porque não devemos testar virus?¿

Porquê que não devemos usar a escova de dentes do …

xD

Estou serio no primeiro 🙂

🙂 quem sabe quem sabe …

Eu posso explicar porque não utilizo:

– o facebook;

– os serviços da google;

– os serviços da microsoft.

cada um sabe, ou pelo menos devia saber de si!

A questão, para mim, é outra, quantos de nós somos informados (estamos consientes) acerca dos riscos? Não falo só do bigbrother!

Se estivbermos consientes e usarmos, ok tudo bem, sabemos que terrenos pisamos, o problema são os milhões de incautos e crentes!

Usas o que só por curiosidade?

+1 🙂

Diogo,

Acrescenta. “Porque não deves utilizar a internet nem o telemovel, nem ver televisão, nem sair de casa” 🙂

a informação aqui dada é sempre bem vinda

e obrigado por ela pplware

mais umsa dicas

não viagem de barco, carro, avião ou qualquer outro tipo de meio de transportes

as verduras tem pesticidas entre outros quimicos

não comam

os mares e rios tambem estão pluidos não devemos comer peixe

não comer carne de vaca, de frango nem de porco etc…estão todos doentes

não de likes

não mande SMS

não fume

não beba

não fassa sexo

não !!!!!!!!!!!!!!!!!!

enfim mais vale nem nascer

assim nem vale a pena comentar 🙂

vale sim… a parte no “não fassa”… é lindo!!!

Se acham que o cerne da questão da confidencialidade é se anda alguém a ler todas as mensagens que enviamos (via Facebook, Whatsapp, Viber, etc., etc.), então somos todos muito inocentes e andamos todos a ser “comidos de cebolada”.

Obviamente que não anda ninguém a ler as mensagens que enviamos, isso seria humanamente impossível. O que acontece é que se está a criar um historial (chamem-lhe log, se quiserem) de tudo aquilo que fazemos, o que pesquisamos, onde andamos, quais os sites que visitamos no nosso smartphone, quais as pesquisas que fazemos, etc. Se alguém com muito poder e influência quiser saber algo da nossa vida, é só pedir. Como já aconteceu, diga-se de passagem…

A internet ainda é jovem e por agora existem esses logs,mas acho que no futuro vai sei complicado manter todos eles logs, além de ser extremamente dispendioso. E assim que começarem a ter dificuldades financeira é a primeira coisa que vão fazer é apagar esse historial, porque não tem grandes consequências. Mesmo aquilo que não é log, fico perplexo com conseguem armazenar tudo. Quantos Teras terá o Youtube daqui por 10 ou 20 anos??

Daqui por 20 anos o preço do hexabyte será ao nível da “uva mijona” e muita gente já não se vai lembrar do que eram os discos de 1 TB (tal como hoje em dia pouca gente se lembra dos discos de 250 MB). Acredita, armazenamento não será problema daqui por 20 anos, tal como hoje o é cada vez menos.

Tanta coisa com a tal privacidade … pensam que as operadoras moveis, os hipermercados, bancos instituições publicas como escola não nos controlam quer à macro escala quer a nivel pessoal … tudo isto é absurdo .

Não devemos usar o WhatsApp… porque existem alternativas bem melhores como o BBM =D

O BBM é uma piada ao nível do WhatsApp, assim como o iMessenger e o Hangouts (que eu uso na falta de melhor)… Nenhum destes serviços oferece em termos de versatibilidade, estabilidade e funções o que devia tendo em conta o quão evoluídos estão os outros serviços em comparação…

quando surgiu o mesmo problema no iphone há umas semanas atrás fiquei com a mesma dúvida.

Com o ataque man in the middle significa que o atacante tem de interceptar as nossas mensagens, aí tudo bem, apesar de me parecer apenas plausivel nos casos de wifi publicas.

O que não entendo é este tipo de ataque. A nossa app comunica com o servidor fidedigno para validar o certificado de segurança. Como é que nos vamos ligar ao servidor falso? Para isso ou a nossa app tem de estar infectada ou o servidor que nos pretendemos ligar.

Alguem me consegue explicar?

O problema é que a aplicação tem vulnerabilidades que permitem que te ligues ao servidor falso logo ao inicio e como ela não verifica o certificado pensa que esta a ligar-se ao servidor fidedigno. 😉

Ora digamos que sou um leigo no assunto, mas penso que a rede terá que estar comprometida, ou um dos nós da rede, para interceptar os pacotes de dados. No caso do wifi os dados são enviados e qualquer um com um receptor de wifi poderá ler e decifrar os mesmos, e falsifica-los com recurso a spoofing.

Não necessariamente porque os pacotes não são interceptados na rede. O que tem de estar comprometido é a nossa aplicação que pede o certificado ao server X em vez de pedir ao server do whatsapp sem tenhamos conhecimento disso.

Desse modo o ataque funciona em qualquer tipo de ligação à internet, ate mesmo com dados moveis.

Wow, first world problems.. Who cares se nao tem o protocolo de encriptação xpto?

Caros:

O problema não é alguém em tempo real estar a ver o que fazemos. O grande problema é que a nossa localização, comunicação, downloads, etc, estão a ser carregados na nossa base de dados algures. Se um dia suspeitarem ou nos acusarem de algo, essa informação pode ser muito perigosa!

“Outro ponto importante a realçar é que as nossas mensagens não são cifradas ponto a ponto, ou seja, elas são cifradas antes de serem enviadas e decifradas assim que chegam ao servidor sendo posteriormente cifradas para enviar para o destinatário.”

Só conhecia ponto-a-ponto.. qual é o método que estão a falar aqui?

Não é outro método, é a forma como o criptografia está implementada.

Quando se fala em cifragem ponto a ponto quer dizer que uma chave é partilhada entre A e B e que a mensagem vai cifrada de A até B.

Neste caso a mensagem é cifrada do ponto A até ao servidor, decifrada e posteriormente cifrada novamente do Servidor ate ao ponto B. A técnica de cifragem é a mesma mas quando chegam ao servidor as mensagens ficam em texto limpo

Pessoalmente a minha app favorita é o Wickr. Tanto posso dar o apenas o nickname, como posso permitir encontrarem-me por número de telemóvel ou email. E poder escolher o tempo que a mensagem está disponível é óptimo.

Sou só eu que acho este tipo de artigos completamente errados?Não me parece de todo legítimo fazer artigos deste tipo.

Um artigo com as razões para usar este ou outro qualquer serviço/aplicação ou uma review completa da aplicação onde sim se pode falar dos pontos mais fracos ou neste caso menos seguros parece-me normal.

Agora isto a mim parece-me um ataque gratuito ao What’s App e acho ridículo. E aviso desde já que não uso a app ou outra concorrente portanto não se trata de ser fanboy deste ou daquele serviço. O meu comentário aplicaria-se fosse qual fosse o serviço ou app visados num artigo deste género.

É só a minha opinião mas pronto vale o que vale. Fica como sugestão para o pplware.

Acho que a questão aqui não esta em atacar nenhuma aplicação e sim falar numa vulnerabilidade que existe numa aplicação. Penso que seja bom as pessoas saberem os conceitos de segurança por trás desse tipo de vulnerabilidade.

Se calhar escolhi um titulo muito agressivo e reconheço isso mas o objectivo é acima de tudo mostrar as vulnerabilidades e perceber como podemos corrigir para que todos nós sejamos melhores dentro das T.I.

😉

O conceito de BIG DATA foi criado para analisar todos esses dados(Lembrando que BIG DATA nao é definido pela quantidade, mas pela complexidade) sejam eles de mensageiros ou de qualquer aplicação. Apos a transformação de dados em Informação, é gerado diversos relatorios comportamentais de todos os usuarios, traçando assim perfis de consumo, em que as empresas(B2C) pagam fortunas por tais informações.

Minha pergunta é: você acha certo que as empresas que analisam suas informações ganhem tanto dinheiro sem repassar os lucros para vocês?

estás a falar de data mining, certo?

Eu vejo estes casos como um QOS. Não querem que os vossos dados sejam usados para definir a publicidade direcionado. Mas se temos que levar com publicidade, não é preferível que ela tenha alguma utilidade para nós?

Se não queremos pagar pelos serviços, não é justo que o anunciante que está a pagar o serviço por nós não possa fazer uma publicidade mais eficaz?

O que noto é que as pessoas não querem pagar os serviços, não querem publicidade e muito menos direcionada. Mas em que ficamos?

Já agora, como é que o whatsup se financiava, já que era gratuito e não havia publicidade?

a única forma que eu especulo, é que eles investiam forte, de forma a terem uma carteira de clientes enorme a atrair um tubarão grande e acabar por compra-los

Mas, ainda alguém tem dúvidas, que se “eles” quiserem sabem sabem tudo de nós???

Eh pá, façam como eu: namoro com a minha esposa pessoalmente, e converso com os meus filhos à mesa e sem televisão.

Se eu for a pensar nestas coisas todas, dava em maluco! Tenho mais quer fazer.

No exemplo demonstrado , como é que o Bob tem conhecimento da chave privada do certificado ?

Não deveria ser exclusivamente propriedade do servidor ?

Cumprimentos

O certificado verdadeiro tem uma chave privada que apenas o servidor conhece, o problema desta técnica é que o Bob envia um certificado falso para a Alice com um par de chaves definido por ele, desse modo a Alice esta a usar as chaves que o Bob e mandou e não as que mandou o server.

Sempre têm disponível o Telegram, serviço mais amplo que o whatsapp e com uma melhor segurança.

A unica desvantagem vem do facto de não ter uma base de dados de utilizadores tão grande! Dificil chegar aos 450 milhões de utilizadores 🙂

Que teoria mais absurda LOOOOL Estão a estragar o blog com este tipo de informação absurda.

Olha que historia, “Porque não usar whatsapp” daqui a pouco porque nao usar a casa de banho” kkkk

Todas as mensagens, seja facebook, seja telemovel seja whatapp, todos conseguem ler.

Até da vodafone, se eles não tiverem nada para fazer, lêem as nossas mensagens.

Imagina alguém da sua família a trabalhar na vodafone, seja tua mulher/homem, irmãos etc, eles conseguem ler as vossas mensagens.