Espiar iPhones e iPads? Agora nem a Polícia

A Apple deu a conhecer nesta quarta-feira que, agora com o novo iOS 8, é impossível entregar dados de iPhones e iPads às autoridades mesmo quando estes solicitam os dados com um mandado de busca.

A Apple fecha assim a porta a toda e qualquer alegação de participar numa campanha governamental de recolha de informações dos utilizadores. Esta posição dura da empresa de Cupertino vem contrariar os esforços governamentais mas endurece a política de privacidade da Apple.

A medida, que foi anunciada com a publicação de uma nova política de privacidade ligada ao lançamento do mais recente sistema operativo móvel da Apple, o iOS 8, eleva-se a uma solução de engenharia que é também um dilema legal: ao invés de cumprir ordens judiciais obrigatórias, a Apple reformulou a sua mais recente criptografia que impede a empresa - ou qualquer pessoa, excepto o dono do aparelho - de ter acesso às vastas compilações de dados do utilizador armazenados nos smartphones ou tablets.

A chave é a criptografia que os dispositivos móveis da Apple colocam automaticamente em prática quando o utilizador activa e acciona o código secreto. Assim, a partir de agora no iOS 8, é quase impossível (quase porque nesta área o impossível não existe) qualquer pessoa ter acesso aos dados cifrados se não souber este código de acesso.

O acesso fica bloqueado a tudo, quer a fotografias, e-mails ou gravações existentes nos dispositivos. A Apple vinca mesmo que esta alteração deixa de fora qualquer possibilidade de acesso aos dados. Mesmo que as autoridades tenham mandados de busca, no iOS 8 deixarão de o poder fazer. A nova política de privacidade protege totalmente todo e qualquer utilizador do iOS 8.

No site da Apple pode ler-se:

"Ao contrário da concorrência, A Apple não pode passar sobre o código de acesso e, consequentemente, não pode aceder aos dados do dispositivo. Não é tecnocamente possível, para nós, responder a mandados governamentais para a estração de dados privados dos dispositivos que corram o iOS 8."

Fica assim referido que com a ampla propagação do iOS 8, os dispositivos Apple que estiverem já com este novo sistema operativo vão ficar totalmente vedados à investigação policial.

Mas a Apple não é caso único....

Novos Androids também oferecem encriptação nativa

Logo após o anúncio da Apple, os seus directos concorrentes também se lançaram na mesma actualização da política de privacidade:

A próxima geração do sistema operativo Android, da Google, que deve ser lançado no próximo mês, irá cifrar os dados, nativamente, pela primeira vez, revelou a empresa nesta quinta-feira. Assim é levantada mais uma barreira que impede as autoridades de aceder aos blocos de dados pessoais tipicamente mantidos nos smartphones.

O Android oferece uma criptografia opcional nalguns dispositivos desde 2011, mas os especialistas em segurança afirmam que poucos utilizadores sabem como activar o recurso. Agora, a Google está a projectar os procedimentos de activação de novos dispositivos Android para que a criptografia aconteça automaticamente; somente quem tenha conhecimento da senha de um dispositivo será capaz de ver as imagens, vídeos e comunicações armazenados nesses dispositivos.

Todas estas acções estão em marcha para prevenir que sejam desenvolvidas determinadas ferramentas, que permitiram no passado o acesso ilegal e abusivo a conteúdos de utilizadores, manchando as marcas que desenvolvem estes sistemas operativos.

Se ninguém conseguir entrar, então todos estarão mais seguros, pelo menos é o que se espera.

Este artigo tem mais de um ano

tecnocamente

… e estração!!!!

Não percebo que invenções são estas … tenho um android e já à bastante tempo posso encriptar tudo looool

Deve…

És o pioneiro da ecriptacao e ninguem sabia!!!

De facto, qdo se tenta ser pato bravo, MTS vezes , sai uma andorinha ! Qdo n se sabe, o melhor eh procurar saber e aqui teria bastado ler o artigo do Vítor…mto fácil . Vão tds começar a faze.lo nativamente, excelente, mas ate a BQ já tem essa opção ha algum tp, aqui num Edison 2quad com Android 4.2.2 de novo 2013!!!

Já a bastante que existe, mas não activado por defeito.

Longe de ele ser o pioneiro, mas até como é referenciado no artigo já tens o Android a oferecer a opção há muito tempo.

Dito isso, a Apple atirar isto assim como “atitude revolucionaria” é pouco mais do que areia aos olhos porque diz fazer o que a concorrencia não faz – Quando a execução é exactamente a mesma.

Ou seja… Agora mais cromos com algo a esconder já podem ter um iStyle e claro que NSAs e afins têm acesso na mesma. Toda a gente fica feliz e contente. Parabens Apple.

Se eles prometeram que nem com mandato judicial… a não ser que antes de fazerem o iOS 8 tivessem recebido uma daquelas cartinhas bonitinhas da NSA a exigir backdoors por razões de segurança nacional (leia-se: para a gente ver o que quiser a quem quer que seja quando bem nos apetecer)… e claro obrigados a negar até à morte tais backdoors tipo caso Lavabit… onde a alternativa era deixarem de fazer negócio ou irem mesmo presos.

Estamos a começar a acordar.

Como dito no artigo, Android tem esta opção a anos, e há muito mais que 2011.

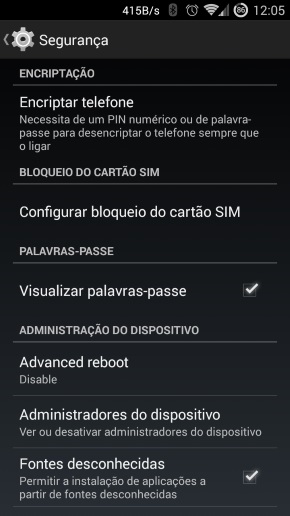

Eu por acaso não uso, mas para activar não tem nada de saber, está a mostra de todos nas opções de segurança, e disponível em todos os dispositivos.

A nova versão do Android, ainda não se sabe se é referente ao Android L se à versão a seguir a esta, já encripta o equipamento por defeito.

*”cifra por omissão” 😉

Não são as mesmas coisas…

O iPhone já tinha full disk encryption, desde os tempos da Maria cachucha, 100% por hardware, com uma chave também no hardware

então diz lá o que mudou agora.

O que mudou agora é que é tecnicamente impossível à Apple desencriptar o disco

No Android também é tecnicamente impossivel desencriptar.

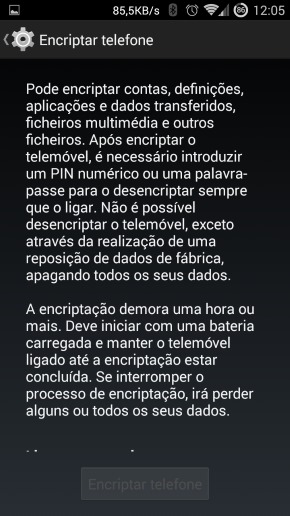

Lê o que diz no 2º screenshot

“Não é possivel desencriptar o telemóvel, exceto através da realização de uma reposição de dados de fábrica, apagando todos os seus dados”

E a chave para aceder a esse conteúdo encriptado, fica guardado em hardware em telemóveis que suportam.

tretas…

Não há nada que substitua a cifragem por hardware.

1. É cifragem 100% do disco, e não 99% como no software, porque em software, algumas coisas têm de ser lidas, e isso não pode estar cifrado.

2. A chave está directamente no hardware, por isso, por mais que tentem com hacks e cracks, não têm acesso a ela, nem sequer têm acesso directo ao disco.

3. Para provar que é perfeito, é por isso que o iOS nunca foi roubado… senão os chineses já tinham clones a correr iOS lol. O bootloader está no disco, e como está cifrado com a chave do hardware (que é diferente para cada dispositivo), é, na prática, impossível de roubar.

@ Ricardo Pontes

e??? Eu apenas disse o que mudou no iOS. A encriptação de raiz existe desde há muito tempo, creio que desde o primeiro iPhone.

Mas entao isso quer dizer que os utilizadores estiveram expostos até agora?

expostos a quê? a ti?

Quem sabe… Tu não, que não me conheces.

Que bom para ti, não me interessa o que o iOS tinha, o Android também tem.

E vir ligado por omissão ou não, não muda nada, apenas tira o trabalho de ir ligar a opção.

Não venhas é dizer que não é a mesma coisa, enfim, nem sei porque me dou ao trabalho de responder a um fanboy.

***Alguém gostava de ter um Iphone mas não tem dinheiro para ele***

Essa já passou de moda, para aí na altura em que começaram a haver Android mais caros…

mas…. o que é fulcral não é na encriptaçao de dados para além do equipamento? é nisso que se focam a Apple, e que depois a Google vem copiar para não parecer mal e dizer “nós também fazemos”

A google já tem isso, não activado por defeito, mas tem.. Já algum tempo alias…

Lol, lá está a Apple a “inovar” com anos de atraso.

+1

Não me parece que tenhas lido como deve ser a notícia!

O sistema já há anos que encripta o disco do telemóvel. A diferença agora é que é tecnicamente impossível para a Apple desencriptar o disco.

Estás a dizer então que antes a Apple conseguia desencriptar o disco e ter acesso á tua informação e agora não. Ok. Espero é que seja não só tecnicamente impossível para a Apple como para todas as outras pessoas. O Icloud tb era seguríssimo…

Sim! Mas para o fazer tinha que ter acesso físico ao aparelho. Era usado como uma medida de último recurso para quem se esquecia da password do aparelho.

“O Icloud tb era seguríssimo…”

tão seguríssimo como as contas do Gmail…

Se te referes ás ultimas noticias da lista de emails em um site russo aconselho-te a informares-te, porque as contas google não foram hackeadas. Foram coleccionadas de outros sitios o longo de vários anos, nomeadamente forums.

Até o Gmail que não é mto de se fiar está num nível superior que o Icloud lol

meu caro, o iCloud tb não foi “hackeado”. As pessoas foram alvos específicos de diferentes indivíduos por vias de engenharia social, tb ao longo dos anos. Aliás não foi só no iCloud que essas pessoas foram alvo.

Oh Nunes foi essa a conclusão da investigação do FBI, ou acreditas no que diz a Apple?

@ LP

mas não te cansas de dizer mentiras!

O FBI ainda está a fazer a investigação, ainda não deu qualquer conclusão.

E não estou a fiar-me só no que a Apple disse, mas tb no que pessoas que investigaram este mundo descobriram

Como é que se pode dizer uma mentira fazendo uma pergunta?! Sabes o que um ponto de interrogação no final de uma frase significa, certo? (olha aqui um…)

Onde e que o android inova? Nem o lag resolveram e ja vao na versao 6.acabem com o lag no android e dps falamos. Ate la iphone 6plus all he way!

lag? lool arranja um telemóvel do mesmo nível de preço do iPhone e diz qual é o lag. Aliás, tenho um de +/- 150€ e não tem atraso nenhum.

Sim porque Android tem umas inovações….

https://www.youtube.com/watch?v=3jOreO5j4-A

Publicado a 13/06/2012

os pedófilos ,estupradores e assassinos vão amar esse aparelho.

Leia o livro “1984”, depois emita alguma opinião.

😉

Nem me diga isso,ó Edson!!Se há coisa mais horrível no mundo é essa pandilha de monstros!!Haviam todos de desaparecer da face da Terra!!Tenho-lhes um ódio de morte!!

+1

Claro que vão, e são sempre apanhados de uma maneira ou outra… não acredite que vai ser um iPhone que os vai manter seguro! Aliás… que tem o smartphone haver com os pedófilos, estupradores e assassinos? Se alguém tiver um iPhone está protegido? É tipo um amoleto? lool

As comunicações continuam a ser todas visíveis, ou seja tudo o que não estiver dentro do aparelho em si… partindo do princípio que a Apple não está a mentir à descarada, que é o mais provável.

a apple sempre querendo ser o dono total do aparelho

essa não dá para entender!!!! o que é que isto leva a uma afirmação dessas?

os papagaios

papagueiam

e raramente acertam com o contexto

Hahah xD

E uma pena que não existisse no tempo do Manuel Godinho…

Já existia, e aparentemente usariam o Skype… porque é encriptado e tal… só que a PJ ao tempo que consegue intercetar chamadas e mensagens pelo Skype… teriam de usar algo mesmo seguro, tipo que usa-se encriptação e chaves publicas/ privadas que eles pudessem verificar antecipadamente.

e … o “selo de garantia” é igual ao do iCloud ?

Best regards,

Blind

so a policia não pode espiar excepto o resto do mundo!

Ó nhó, nhó, 10 comentários, dez nicks, e ainda de queres fazer passar por mim porquê?

E se bebesses menos?

Ass. Benchmark do iPhone 5

ups alguem com problemas de identidade.

O tipo gosta mesmo de ti, atenção que agora não é problema dos comentários 😉

Olha-me este…

Também és “blind” ao facto de 5 milhões de contas Google terem sido hackeadas? Queres falar disso?

Ou ao facto da Google andar a distribuir malware nos anúncios?

Sê lá muito feliz “noutro sítio”, enquanto a Google continua a retirar da loja App’s que bloquem anúncios…

Onde é que tiraste que ele usava Android? Mas se existe um “Blind” por aqui es tu, Homem-Maçã (nome giro para um superherói). Vai gastar 1 ordenado num iPhone, sim? E se vieres atirar areia para os olhos a dizer que Android também custa assim, estás muito enganado porque só compra Android de 700€ quem quer e pode.

@Nelson @Gonçalo Damas

Por acaso não querem ir “”””namorar”””” para outro sítio?

Cada um compra o que quer e pelo valor que quer e ninguem tem nada com isso!!! ou devo satisfações se gasto 100 num iphone ou 500 num Android ou vice versa? mas afinal!!!!

Realmente há com cada um por aqui!!! e pior é serem os comentário aprovados…mas compreendo não haver possibilidades para tudo ser controlado!

Contudo estas guerras são altamente…

Parece todos contra o Nelson!!! Nelson já todos compreendemos que gostas da Apple, tal como muitos alem de adorar puxar por ti, adoram te irritar!!!

NUNCA, MAS NUNCA, Por muito que queiram nunca irão aceitar a política da Apple e da Google! irão sempre defender aquilo que querem e ser indiferente é complicado…pq claro queremos defender o que é nosso!!!

Agora cada um compra o que quer como quer e paga como pode e isso NINGUEM TEM nada a dizer ou comentar…

cresçam se faz favor…

Acho que deviam ler muita coisa antes de comentarem…mas leiam Apple, Microsoft e Google e então depois falem…

Mas lembrem-se que todos os impérios caem…sejam que impérios sejam…

iOS pode ter muitos defeitos, mas os Android tb os tem, e de certa forma alguns mais graves do que se podem imaginar…mas eu que possuo um Android consigo distinguir ambas as plataformas, e admiro a Apple, e ainda bem que ela existe e espero que dure mtos anos…

os produtos Apple são caros? azar compra quem quer e quem pode! nao pode cala e nao reclama, pq esse factor nao lhe dá o direito de criticar pq é caro ou nao! Serve ao seu propósito? entao esses supostos 1000 foram bem gastos, se nao serve então vemos outras opções que podem trazer ou não vantagens/desvantagens…

PORTANTO já chega de andarem a bulha por causa da apple isto o android isto…discutam alguma coisa de util, e beneficiem com algo util para a comunidade PPLWare!!!

Abraços

E para a próxima informa-te uma bocadinho melhor, porque as contas google não foram hackeadas. Foram coleccionadas de outros sitios, nomeadamente forums.

E as contas do iCloud tb não parecem ter sido “hackeadas”!

Nelson, não houve qualquer acesso directo aos servidores da Google, portanto não se pode falar que houve um hack ao Gmail.

Os endereços e as passwords foram apanhadas de outros lados, através de phishing, fóruns, blogs, páginas web, etc.

Muitas pessoas, 5 milhões de pessoas neste caso, usavam a mesma password do email noutros lados.

Muito possivelmente muitos destas pessoas apanhadas não usavam e / ou não usam o two factor auth.

Por exemplo nenhum dos meus endereços do Gmail foram apanhados, porque simplesmente as minhas passwords são únicas, não as uso em mais lado nenhum.

Provavelmente o selo de garantia é melhor, porque deve vir com a ordem de silêncio imposta pela Segurança Nacional: Homeland Security e/ ou NSA. Só eles e todos os que eles quiserem (leia-se, serviços secretos do: Canada, Inglaterra, Alemanha, Austrália, e sabe-se lá mais quem) é que tem acesso ao iPhone… mas a policiazeca nãã.

Sim Apple, engana-me que eu gosto…!

Gostas e pagas caro… e se alguém descobrir uma maneira de contornar a segurança é um erro ou melhor: funcionalidade! eheh

Agora pergunto-me..

De que adianta tanta encriptação, se usarem passwords como “password123”. A segurança é sempre otima, e nunca demais mas.. é bom lembrar os utilizadores de que qualquer encriptação vai abaixo com tentativas.

Achava bem mais interessante melhorarem os serviços de localização de dispositivos (uso android e infelizmente acho o serviço da google fraco) sejam android, wp, ou ios.

é uma questão de probabilidades. Uma boa password (longa e “complexa”) reduz imenso a probabilidade de alguém acertar, e se o sistema controlar o intervalo de tempo entre tentativas então é que se torna muito complicado acertar na password.

O serviço de localização será sempre fraco enquanto for possível apagar o disco. Pior ainda quando é possível apagar e instalar novo sistema, ficando assim com novo dono.

É para isso que servem os supercomputadores 😀

Sinceramente, nao vejo outra utilidade para alem da suposta utilização em simulações…simulações de pentesting a empresas de outros paises xD

Um supercomputador não faz qualquer diferença se o ataque é por tentativas, a limitação estará sempre do lado do aparelho, do tempo que demora a aceitar nova tentativa para a password.

Um supercomputador só fará diferença se conhecerem fraquezas na encriptação e usarem algortimos/métodos que aproveitam essas fraquezas, não necessitando de password.

A cena, é que não tem nada a ver com a tua password, a chave é definida aleatoriamente, no momento de activação do aparelho.

Ou então pedes à Siri para desbloquear por ti que estás muito ocupado com as mãos…

Mas acreditam mesmo nisso ??? A serio ?

As valorosas empresas norte americanas a insurgirem.se contra a mais sofisticada e poderosa agencia de espionagem de todos os tempos do governo dos eua e que ate as favorece. acordem para a vida ou vão beber o copinho de leite e sonhar com o pai natal que em breve vos deixara uma prendinha no sapatinho

Tens o teu ponto de vista que também é forte, mas á aqui um grave problema que nos últimos tempos tem abalado a reputação da Apple e da Google, assim, ou eles actuam desta forma ou daqui a pouco as pessoas abandonam os actuais hábitos de guardar seja o que for nos smartphones, basta uma desconfiança colectiva.

Olha que isso arruina uma empresa.

Concordo com o teu argumento. Sim é valido.

Se as pessoas estiverem desconfiadas isso pode arruinar essas empresas e perde-se a capacidade de espiar tudo e todos (ou quase tudo e todos). O que conversamos com os outros, por onde passamos (gps), quem somos, os nossos contactos , ideias , aparencia, habitos, rotinas etc etc…

Por isso nada melhor que uma campanha de tratamento de imagem e marketing para reganhar e relançar a confiança dos utilizadores 😉

Informação é poder e não vão abrir mão disso de forma nenhuma. E tendo em conta que conseguiram ir bem alem daquilo que George Orwell sonhou ou pensou do meu ponto de vista é ingenuo acreditar que voltamos a ter privacidade.

Nota: A policia sempre foi algo bom e necessario. Agora agencias secretas e policias secretas ou politicas ja são uma coisa bem diferente.

Cumprimentos

Os protocolos usados pelas empresas de comunicações permitem na pratica localizar qualquer um, a partir de qualquer parte do mundo… por isso a menos que não usem as redes de telemoveis é impossível proteger contra isso… a menos que consigam enganar a operadora também, claro… tipo telefona para um número que depois redirecciona para outro via Internet para um servidor central que encaminha para outro servidor que depois reencaminha para o outro aparelho. Ou coisa assim.

Tenho uma questão

Esse codigo que os utilizadores colocam não é por acaso aquele “pin” de 4-5digitos pois não? pode ser a impressão digital ou algo do genero?

É que senão os Nutella Savages A-Holes so têm de perder tempo a fazer reverse engineering do codigo, fazer brute force com os pin’s e abrem o electrodoméstico (a não ser que a apple tenha pedido ajuda a RSA, nesse caso os da Nutella descodificam isso mais tranquilamente)

“Espiar os iPhones agora nem a Policia”. O problema é que os russos conseguem espiar …

“A Apple diz”

Não é propriamente pegar na source e confirmar com os nossos olhos.

Ou seja, fica tudo na mesma.

🙂 🙂 🙂

Isto sou eu a imaginar. Antes, num julgamento, onde tem que ser muito bem clarificado como as provas são obtidas, diz o promotor: “Tirámos o iPhone ao réu e como não conseguimos obter a password extraímos o disco, que estava encriptado. Como o nosso laboratário não conseguiu extrair os dados, com mandato judicial, levámo-lo à Apple que os extraiu”.

Agora a Apple diz que a polícia (ou os clientes) escusam de lá ir porque não consegue extrair os dados – e escreve isso na política de privacidade, certificada, não é no “diz-que-disse”.

D’hoje p’rá amanhã havia um julgamento e o procurador dizia o mesmo, que tinha sido a Apple a extrair os dados – como é que ficava a sua credibilidade? Até pode ser que a lei obrigue a Apple a voltar à situação anterior – mas antes altera a política de privacidade (que tem que ser lida pelo que lá está e pelo que lá não está).

P.S. A Google já anunciou que no Android ia ser seguida a mesma política.

Ser Open Source tb não te garante nada nesse aspecto, há mil e uma maneiras para deixar uma porta de entrada. O verdadeiro teste não é olhando para o código mas olhando para o comportamento.

LOL. Tiveste piada. Mas não vou alimentar trolls.

:S reacção normal de quem acredita piamente que ser Open Source cura todos os males! A não ser que sejas tu ou alguém que confies a escrever o código, ser Open Source não te dá garantia de nada.

A vantagem do Open Source é que qualquer um o pode modificar e corrigir erros que tenham sido descobertos. Mas encontrar erros ou “portas” escondidas raramente é olhando para o código. Se não acreditas pergunta ao Linus Torvalds! Ou olha para o que aconteceu com o OpenSSL, ou outros projectos com erros críticos que demoraram anos a ser encontrados!

Deixa ver se te faço um desenho:

Sem source:

Podem existir 100 funções na API que nunca vais ter conhecimento.

Com source:

Podes confirmar uma por uma, e ver o que fazem.

Sim, estou a excluir situações onde existem binários sem source (caso do Raspberry Pi e respectivo GPU).

Esclarecido? Boa noite.

@ YaBa

Sem source ou com source, não é assim que a maioria das vulnerabilidades são descobertas, não só porque há milhares de linhas de código, muitas delas mal documentadas, como não precisas de criar uma função especial para “abrir” uma porta, para muitos basta bugs em determinados sítios para ter efeito idêntico.

“Sim, estou a excluir situações onde existem binários sem source (caso do Raspberry Pi e respectivo GPU).”

Sendo assim tb estás a excluir o Android, já que muitas drivers não têm código aberto, e serviços que se tornaram essenciais como o Google Play tb não têm código aberto.

A somar a isto há o baseband, com firmware próprio a correr à parte, que é quase sempre proprietário.

@Nunes:

“Sem source ou com source, não é assim que a maioria das vulnerabilidades são descobertas”

“Nim” 🙂 Mas ainda ontem, numa certa plataforma, se não fosse a source no github não tinha dado com uma vuln tão rapidamente como se andasse às cegas. Era aí que queria chegar.

“Sendo assim tb estás a excluir o Android, já que muitas drivers não têm código aberto, e serviços que se tornaram essenciais como o Google Play tb não têm código aberto.

A somar a isto há o baseband, com firmware próprio a correr à parte, que é quase sempre proprietário.”

Exacto, mas não podemos responsabilizar o Google por um driver manhoso que a Qualcomm ou a Samsung fazem, certo?

Acho que é diferente do que ter um SO completamente fechado. Mas vá, sou só eu…

:S

“Exacto, mas não podemos responsabilizar o Google por um driver manhoso que a Qualcomm ou a Samsung fazem, certo?

Acho que é diferente do que ter um SO completamente fechado. Mas vá, sou só eu…”

não podes responsabilizar a Google? e o resto? O Google Play, o Google Maps, etc, etc, com acesso especial ao sistema, com APIs proprietárias cada vez mais numerosas e importantes?

E independentemente da responsabilidade da Google, o facto é que invariavelmente haverá bastante código fechado em aparelhos Android, e é cada vez mais!

Por isso torna-se irrelevante se um sistema é mais ou menos aberto, seguindo a tua própria linha de raciocínio. Havendo código fechado para ti nunca haverá confiança.

E já agora, ao contrário do que imaginas, o iOS não é completamente fechado. A Apple disponibiliza algum do código em Open Source.

:S“Exacto, mas não podemos responsabilizar o Google por um driver manhoso que a Qualcomm ou a Samsung fazem, certo?

Acho que é diferente do que ter um SO completamente fechado. Mas vá, sou só eu…”

não podes responsabilizar a Google? e o resto? O Google Play, o Google Maps, etc, etc, com acesso especial ao sistema, com APIs proprietárias cada vez mais numerosas e importantes?

E independentemente da responsabilidade da Google, o facto é que invariavelmente haverá bastante código fechado em aparelhos Android, e é cada vez mais!

Por isso torna-se irrelevante se um sistema é mais ou menos aberto, seguindo a tua própria linha de raciocínio. Havendo código fechado para ti nunca haverá confiança.

E já agora, ao contrário do que imaginas, o iOS não é completamente fechado. A Apple disponibiliza algum do código em Open Source.

Nunes, não vamos esticar mais a conversa.

Nelson, tens concorrente 😉

Pode começar por partilhar connosco o código aberto do iOS s.f.f. ? Obg.

A única coisa que critico na Google é a porcaria da loja, vejo-me obrigado a usar o F-Droid para não levar com centenas de apps chineses cheias de treta.

pois… creio que deverias procurar te informar antes de atirar com esse tipo de comentário!

O Secure Transport é um exemplo de Open Source no iOS. É a implementação da Apple para o SSL/TLS

Há tb código para o JavaScriptCore, etc

Boa notícia, claro que é só areia para os olhos de quem compra, porque se quiserem desencriptar, eles conseguem.

Nada é 100% seguro, nada, ainda mais na informática.

Nada é 100% seguro? Se agires em todos os aspetos da vida 100% corretamente, segundo a Verdadeira Lei de Deus, vais para o paraíso espiritual com a tua personalidade… e isso é 100% seguro. É bom saber que há coisas 100% seguras afinal. Se são gratos a sua Eminência e querem mesmo saber como agir 100% corretamente é uma outra hisória… mas está ao alcance de cada um(a) que ainda não se tenha desligado voluntariamente da Luz.

Mais importante que o que está no telemovel é o que esta na cloud ou a forma como é trocada informação entre dispositivos. E não vejo menção a nada disso nesta noticia. Isso é o que pode pôr as leis da privacidade a mexer e o que está a dar a Google tanta comichão e que em nada tem a ver com os serviços deles. O foco no hardware é o menos importante. Até porque já tinha encriptação há muito.

EX: A encriptação de mensagens enviadas por iMessage é feita entre devices e todos os dados trocados sao encriptados, a Apple nao tem acesso à chave. Daí não puderem dar seguimento a pedidos das autoridades uma vez que não é tecnicmanete execuivel extrair esses dados sem que tenham acesso as chaves.

Mesa coisa para o iCloud, encriptação da informação em transito bem com a “maioria” dos ficheiros em cloud.

Eles estão a fazer o que grande parte das empresas devia ter feito ha muito tempo. Não se trata de garantir a segurança da informação numa base de confiança na empresa. Trata-se de alienar toda essa segurança atravez de ferramentas para que ela so dependa do usuario. A google logicamente nao pode fazer isso porque o seu negocio depende da analise e monetização dessa informaçãoa terceiros. Mas para quem tem pouco a ganhar pela minagem e muito a ganhar pela distinçao de oferecer um serviço seguro esta solução faz todo o sentido.

Tenho que me lembrar, para quando me tornar um marginal, começar a usar um iphone.

Tens que te lembrar quando precisares de segurança e privacidade.