Descoberta vulnerabilidade no Skype para iOS

Poucas ferramentas estão imunes a problemas de segurança, ainda mais as que dependem de dados dos utilizadores e têm dados seus à sua guarda.

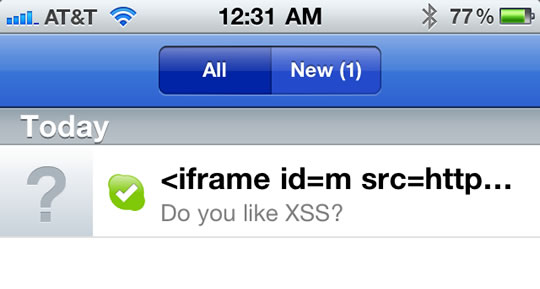

A mais recente descoberta foi a possibilidade de roubo do livro de endereços dos utilizadores da versão para iOS do Skype. E a forma de realizar esta operação é simples e recorre a um simples XSS (Cross Site Scripting).

De acordo com o que foi mostrado e provado por Phil Purviance, um investigador de segurança da AppSec Consulting, a versão 3.1 do Skype para iOS e as versões anteriores estão vulneráveis a um ataque que permite que seja descarregada a lista de contactos de um qualquer utilizador.

A forma de efectuar este ataque depende de uma falha que existe nestas versões do Skype e que permitem que seja executado código javascript arbitrário. Ao permitirem esta execução, a ferramenta fica exposta e permite que o atacante tenha acesso a um vasto conjunto de informação, incluindo a lista de contactos.

O curioso deste ataque é que basta que o nome do utilizador mal intencionado seja alterado para um conjunto específico de código para que o ataque se dê.

Eis a descrição de Phil Purviance sobre este ataque:

I found that Skype also improperly defines the URI scheme used by the built-in webkit browser for Skype. Usually you will see the scheme set to something like, “about:blank” or “skype-randomtoken”, but in this case it is actually set to “file://”. This gives an attacker access to the users file system, and an attacker can access any file that the application itself would be able to access. File system access is partially mitigated by the iOS Application sandbox that Apple has implemented, preventing an attacker from accessing certain sensitive files. However, every iOS application has access to the users AddressBook, and Skype is no exception.

A resposta da Skype a este problema foi demasiado evasiva e limitaram-se a admitir o problema e a garantir que brevemente irá ser disponibilizada uma nova versão do Skype para iOS, com a correcção deste problema.

We are working hard to fix this reported issue in our next planned release which we hope to roll out imminently. In the meantime we always recommend people exercise caution in only accepting friend requests from people they know and practice common sense internet security as always.

Vejam no vídeo abaixo a forma usada por Phil Purviance para conseguir acesso à lista de contactos.

Segundo foi publicado por Phil Purviance na sua conta do Twitter, este problema foi reportado à Skype há mais de um mês.

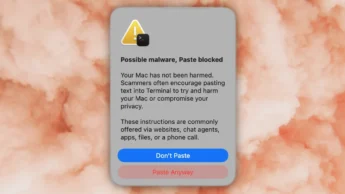

Enquanto não surgir uma solução para este problema e a Skype a disponibilize, tenham algum cuidado adicional com os contactos que aceitam e mesmo com os vossos contactos habituais.

A informação que podem aceder com este ataque não é de extrema importância, mas é sempre mais seguro prevenirem-se contra eventuais problemas.

![]() Homepage: XSS in Skype for iOS

Homepage: XSS in Skype for iOS

![]() Homepage: Skype

Homepage: Skype

Este artigo tem mais de um ano

Boa tarde ,

É a realidade actual infelizmente , por muito fechado que seja o sistema existe sempre vulnerabilidades que são exploradas ao máximo por pessoas mal intencionadas .

Cumprimentos

Serva

Ainda bem que saem notícias destas. Há por aí muita malta que tem a ideia que os seus iqqcoisa não têm vírus nem aplicações com falhas graves.

:facepalm:

tem um erro logona primeira frase.

A mais recente descoberta foi a possibilidade de roubo do livro de endereços dos utilizadores da versão para iOS do ******************Skye****************. E a forma de realizar esta operação é simples e recorre a um simples XSS (Cross Site Scripting

double error report:

tem um erro *******************************logona****************************** primeira frase.

Acreditem que não é só no Skype que existe vulnerabilidades para injecção de JS (XSS).

Recentemente, numa brincadeira, descobri que um site de uma organização federal dos Estados Unidos da América estava tanto vulnerável a XSS como a SQL Injection, é uma falha muito grave.

Contudo, imediatamente contactei por email a organização pelo email fornecido nos contactos, e reportei a situação.

É uma realidade infeliz, mas isto é culpa da maioria dos programadores que só se importam com a estrutura e design do site e nada de seguranças.

Eu sou programador, e muitas das vezes das politicas de seguranças que aplico nos meus projectos, eu próprio fico interdito de “manejar” o site, podem considerar isto como uma obsessão, mas é a minha forma de programar, prefiro criar algo seguro invés de criar um design perfeito.

Pois quer dizer.

O bug do Skype permite o “acesso, mal intencionado, a um vasto conjunto de informação, do iPhone, a que o Skype tem acesso”.

Continua-se a ler e diz que a sandbox implementada pela Apple protege os ficheiros sensíveis.

Continua-se a ler e afinal o Skype só tem acesso ao livro de endereços, que é o que podem ter acesso os mal intencionados.Bugs há-de haver sempre e problemas de segurança também.Em todo o caso isto não é o Droiddream.

A Skype diz que vai corrigir o bug e para o pessoal não aceitar comunicações de quem não conheça.

Foi corrigida a vulnerabilidade na actualização do Skype de 27 de Setembro.