Nova ameaça permite realizar scam ao cartão SIM de milhões de utilizadores

A segurança do cartão SIM sempre foi colocada em causa. Mesmo assim, é severamente usado para autenticação por dois fatores (2FA). Não obstante, uma descoberta recente publicada mostra uma brecha de segurança, em certos cartões SIM, que um atacante pode usar.

Através desta falha de segurança, o invasor pode aceder a vários dados da vítima, para além de controlar as operações efetuadas com o cartão. Segundo especialistas, centenas de milhões de cartões SIM estão em perigo.

No passado já vimos vários casos que demonstram as fragilidades dos cartões SIM. O caso recente mais emblemático foi o Simjacker, que toma domínio dos dispositivos das vítimas sem que estas se apercebam. Esta nova ameaça encontrada pelo Ginno Security Lab remete para a mesma realidade, mas com ainda mais utilizadores comprometidos!

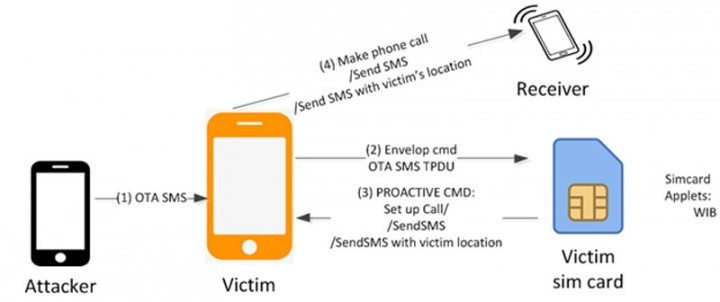

Através do Wireless Internet Browser (WIB), o atacante consegue penetrar nos comandos do cartão SIM da vítima. Esta invasão pode ser feita remotamente e de forma simples. Para isso, basta apenas enviar uma SMS para a vítima com um link, que esta tem de abrir.

Ao enviar uma SMS maliciosa para o número de telefone da vítima, o invasor pode abusar das vulnerabilidades no WIB para controlar remotamente o telemóvel da vítima. A magnitude da vulnerabilidade no WIB espalha-se por todo o mundo e coloca centenas de milhões de utilizadores de telecomunicações em risco.

Depois de invadido, o telemóvel fica à mercê do invasor. De forma silenciosa, este pode realizar todo um conjunto de operações sem que a vítima se aperceba. Entre as quais realizar chamadas e enviar SMS, aceder ao browser, informação relativa ao IMEI e a localização precisa da vítima.

Mais perigoso é o facto de o utilizador não ter nenhuma noção de que está a ser atacado ou controlado. O equipamento não envia uma notificação a informar sobre a situação, não se apercebendo de todo do que está a decorrer nas suas costas.

A lista de cartões SIM ameaçados por esta falha é imensa, afetando centenas de milhões de utilizadores. Para estarem vulneráveis, basta que o seu cartão SIM esteja habilitado para WIB.

O Ginno Security Lab relatou a vulnerabilidade no WIB do cartão SIM à The GSM Association. Esta associação recomenda o uso do SIMtester, ferramenta open-source para verificar se o seu cartão está seguro ou não.

O Simjacker ataca igualmente o cartão SIM de forma silenciosa

Este artigo tem mais de um ano

Fonte: Ginno Security Lab

Neste artigo: cartão SIM, Segurança, Sim, WIB

“Esta invasão pode ser feita remotamente e de forma simples. Para isso, basta apenas enviar uma SMS para a vítima com um link, que esta tem de abrir.”

Está resolvido o problema: não se abrir links. Mais uma vez, o problema não é (só) dos SIM. É do utilizador que clica em todo o lado e aceita tudo e abre todos os links sem se preocupar “porque só acontece aos outros”.

+1

Pois é. O que vi aqui é uma tentativa de dizer “hum, os cartões SIM nao sao seguros e estao ultrapassado. Venho o eSIM” No fim, a culpa fica sempre do lado do utilizador quando clica em links, tal como acontece nos emals, mensagens atraves do facebook e agora as sms…

falar é facil. mais um pato que pensa que so aos outros é que acontece. basta alguem apanhar um telefone qualquer, enviar para todos os contactos desse telefone um sms convincente para abrir, e pimba todos esses contactos que abriram porque conheciam a pessoa….ja foram….

+1

Pelo que me apercebi o simtester é uma ferramenta que corre em PC logo temos de ter um leiror de cartões SIM para PC para poder testar. Não seria mais facil fazer uma aplicação para Android/iPhone/iPad/WindowsPhone assim qualquer pessoa podia testar.

Vou tentar usar um modem USB para testar os meus SIMs

Pelo que me apercebi o simtester é uma ferramenta que corre em PC logo temos de ter um leiror de cartões SIM para PC para poder testar. Não seria mais facil fazer uma aplicação para Android/iPhone/iPad/WindowsPhone assim qualquer pessoa podia testar.

Vou tentar usar um modem USB para testar os meus SIMs

E ainda os bancos insistem no SMS como única forma de segundo-factor de autenticação… estamos entregues aos bichos.

Tem razão.

Por isso mesmo quaisquer movimentos bancários devem ser feitos ao balcão ou nos multibancos

Não tem de ser feito ao balcão, nem nos multibancos (em muitos multibancos até lhes colocam aparelhos para roubar os dados dos cartões).

Bastava enviarem a informação para uma aplicação de mensagens segura e simples de usar como o Threema, ou um e-mail cifrado com S/MIME ou PGP, ou o próprio banco ter uma aplicação à parte para receber tal informação para depois a pessoa colocar ou confirmar nessa tal aplicação, à parte, do banco a operação… e assim estar dentro do espírito da lei.

O SMS foi simplesmente a pior opção possível.

foi a melhor das piores opções. pq a pior era n terem 2FA.

Mesmo que algum dos nossos SIMs esteja vulnerável, vai-se pedir ao operador uma 2ª via, paga-se e recebe-se um SIM igualmente vulnerável.

Aqui a regra de ouro é fazer nos SMS como se faz nos e-mail, não abrir links, especialmente quando o que nos prometem é bom demais para ser verdade.

O problema, segundo compreendi, é que o SMS binário acede directamente ao cartão SIM, e faz as tais operações que não era suposto ser permitido, pelo menos a qualquer um.

O mais seguro é ignorar as SMS e ir as caixas MB fazer as operações.

+ 1

Pelo que percebi, não é só uma questão de pagamentos… E as chamadas telefónicas e afins?

“Entre as quais realizar chamadas e enviar SMS, aceder ao browser, informação relativa ao IMEI e a localização precisa da vítima”.

E será que não consegue aceder a outros dados do telemóvel, como contactos, notas, passwords, etc?

Só falta chega no BRASIL!!!