VPNFilter: O seu router pode ficar inoperacional se não fizer um reset

O alerta é mundial e partiu do FBI depois de ter sido detetada uma ameaça digital, com origem na Rússia. Segundo as informações reveladas pelo próprio FBI, este ataque tem como objetivo infetar routers domésticos e de nível empresarial e nesse sentido é importante que os equipamentos sejam, numa fase inicial, reiniciados de forma a mitigar este ataque e posteriormente. A Cisco aconselha que se deva fazer um reset ao equipamento.

Esta ameaça já foi batizada de VPNFilter e o alerta já chegou a Portugal, em concreto ao Centro Nacional de Cibersegurança (CNCS) que recomenda a reposição de valores de fábrica.

De acordo com números já avançados, à escala mundial deverão ser já mais de 500 mil routers infetados por esta nova praga. No caso de Portugal, o CNCS foi também informado pelo Federal Bureau of Investigation (FBI) norte-americano tendo já sido emitido um alerta público para que as entidades públicas e privadas possam colaboram com o CNCS no sentido de garantir a segurança do ciberespaço nacional.

Mas o que é o VPNFilter?

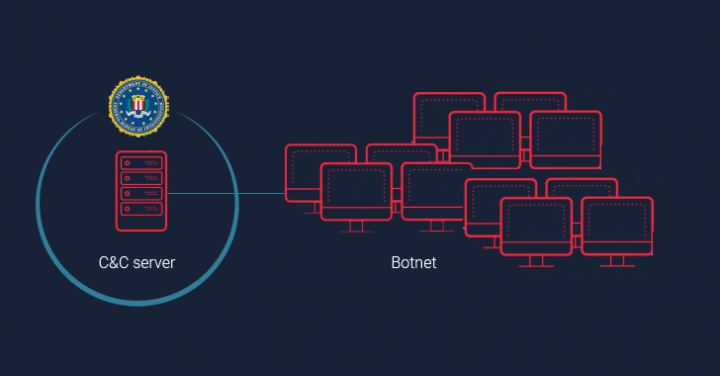

Segundo o FBI, trata-se de um malware "poderoso" capaz de desempenhar as mais diversas ações. Além da recolha de informação, este malware pode proceder a alterações de dados no próprio router e até bloquear o acesso à Internet. Depois do "domínio" total do equipamento, os hackers podem lançar ataques em massa. Uma vez criada a botnet de equipamentos infetados, as instruções podem ser facilmente enviadas por um servidor C&C (comando e controlo).

Este ataque tem também como alvo dispositivos de armazenamento que estejam ligados à rede (ex. NAS). A deteção e análise da atividade na rede deste malware tem sido complicada, uma vez que o malware recorre a mecanismos de criptografia para levar a cabo as suas ações. O malware VPNFilter foi detetado por especialistas da empresa Cisco.

Quais as marcas afetadas?

Atualmente a lista (oficial) de equipamentos infetados é ainda bastante reduzida. Linksys, MikroTik, Netgear Inc, TP-Link e QNAP são algumas das marcas que já foram reveladas mas presume-se que haverá muitas outras na "lista negra".

Solução (temporária): Faça reset ao router

Com o objetivo de mitigar tal ataque, a Cisco aconselha que seja realizado um reset aos routers no sentido de repor os parâmetros de fábrica. No entanto, tal solução não garante que o problema seja resolvido na totalidade, uma vez que o router pode ser novamente infetado.

Comunicado da QNAP

A QNAP® Systems, Inc. (QNAP) emitiu recentemente um comunicado em resposta às alegações recentes sobre os NAS da QNAP serem propensos a ataques de malware por um programa designado “VPNFilter”.

A QNAP acompanha a presença do VPNFilter desde 2017 – e respondeu com atualizações ao sistema operativo QTS e à aplicação QNAP NAS Malware Remover. Esta solução foi introduzida em meados de 2017. A Equipa de Segurança da QNAP investiga continuamente todas as ameaças de segurança e lança atualizações de acordo com o que é necessário de forma a proteger os utilizadores de NAS QNAP do impacto de malware e outras ameaças.

Se achar que este malware infetou o seu NAS QNAP, instale o Malware Remover a partir do QTS App Center para analisar o seu NAS. A QNAP recomenda vivamente que todos os utilizadores NAS atuem segundo as melhores práticas para segurança em tecnologias de informação, utilizando a versão mais recente do QTS e, periodicamente, alterando a sua palavra-passe de conta de administrador NAS.

Para mais informações e consultar as instruções sobre o Malware Remover, atualização do QTS e alteração de palavra-passe de conta de administrador, devem visitar o Assistente de Segurança QNAP No. NAS-201805-24.

Via FBI

Este artigo tem mais de um ano

A sempre problemas, meu tplink sempre faço reset, devido minha operadora adsl doida!

mas sinto falta de suporte dele a aquelas configs de melhorias de router, modem que tem num site conhecido.

EUA nao da para acreditar com a raiva que tem a russia e mais uma cabala

Não entendi nada… ???

Não entendi nada…

repôr os parâmetros de fábrica e depois? personalizar novamente?

quanto aos nas, de que modo os afeta e como detetar e como resolver?

outra dúvida: fazer um reset ou um reboot? já li as duas coisas em artigos diferentes

Reboot

https://www.ic3.gov/media/2018/180525.aspx

1º Reiniciar o router

2º Repor os parâmetros iniciais do router

Ora eu tenho um router normalíssimo da NOS, como reponho as configurações de fábrica?

Não corro o risco de depois não conseguir ligar-me por ter limpo as configurações personalizadas da operadora?

Não deveria ser a operadora a encarregar-se disso?

Faz apenas reboot numa primeira fase

Na lateral do router tens um orificio q diz reset, sendo que deverá inserir um objecto fino e comprido e pressionar até que o led frontal mude de estado. Apenas irá perder qualquer config personalizada efetuada pelo user como por exemplo a gama de ips, nome e pwd da rede wi-fi, regras de redirecionamento de portas e assim por diante.

Entras na pagina de configuração do router, e tens a opção de repor os parâmetros iniciais do router, ou seja a configuração da NOS.

Não vais perder configuração nenhuma, apenas repor as configurações da própria NOS.

Report original sugere reset

https://blog.talosintelligence.com/2018/05/VPNFilter.html

Recomendo a leitura do capitulo “STAGE 2 (NON-PERSISTENT)”

Recentemente, existiu um ataque a equipamentos Drayteks (incluindo equipamentos em Portugal) mas li nenhuma notícia sobre o assunto no pplware. Ataque CSRF & DNS Changed Web Interface Attacks

https://www.draytek.co.uk/support/security-advisories/kb-advisory-csrf-and-dns-dhcp-web-attacks

Boas tardes!

Como é que se faz reset no router da NOWO? Alguém poderia ajudar-me?

E quantas vezes é preciso fazer reset?

Não precisas

Pq que diz que não preciso?

Já andei a ver no router e não tem o botão para fazer reset,mas queria fazer por questão de segurança

Meu rico Router asus DSL-AC55U esta de fora

tenho em casa o TECHNICOLOR TG784n V3 da MEO, tenho de fazer reboot ao router?

* tg789vac v2

Não

Rais de boa vida

Cá para mim já cá chegou!! Alguém aqui, ao entrar no router TG784n V3 da MEO, deu que não tem links do lado esquerdo das configurações e os que aparece (no meio) não dão, ou seja, mesmo que queira fazer reset de fábrica só se for pelo minúsculo botão do router com um alfinete..

Tenho um router igual e não tenho nenhum problema a aceder às configurações. De qualquer forma, não tens necessidade de fazer um reset, basta fazer um power cycle, ou seja, um reboot ao router.

Estou com o mesmo problema:

Usas o Kaspersky.

Desativando o anti-vírus (que não é recomendável) esse menu do lado esquerdo a cinzento já aparece com os itens de configuração do TG784n V3 da MEO.

Reponham de fabricar, assim fica com user e pass por defeito fica mais facil para NSA e FBI infectar.

Foi o que eu pensei…. hehehehe

Claro. Mais portas escancaradas para poderem espionar.

E como é que faço Reboot ou Reset num Router da NOS?

Não deves fazer. Faz um reboot por agora.

Ok. Obrigado.

A modelo do router da NOS não está na lista. Por agora, apenas reboot.

E como se faz um reboot?

o que é o reboot?

E como se faz um reboot ou um reset no novo router da nowo?

Normalmente para fazer um reboot é simples…desligas o router da fonte de alimentação…esperas uns segundos…e ligas de novo!!

wow, reset ao router parece-me bem especialmente para quem não sabe configurar á posterior.

É que, com o reset fica sem acesso a internet, ora desta forma não pode ser infetado lol.

É recomendado no artigo que se reponha o router para as definições de fábrica (sem explicar o que se alcança com isso) e logo a seguir é referido que: “No entanto, tal solução não garante que o problema seja resolvido na totalidade, uma vez que o router pode ser novamente infetado.”

Solução? Qual solução? Se o router pode ser novamente infetado então mais vale estar quieto até existir uma solução definitiva em vez de se andar a perder tempo a fazer resets e a reconfigurar o router.

Tens de ler bem o que foi escrito. Podes ou não voltar a ser infetado…já agora as recomendações são da Cisco.

e a pass da net, deixa-se a mesma?

isto parece aqueles problemas que aparecem em Android e agora updates zero

Se o malware lá estiver instalado o reboot não adianta de nada! O melhor é o reset e de preferência offline, para depois configurar novamente com novas senhas antes de o por novamente online!

este alerta do fbi parece shady af… so tenho isso a dizer.

Totalmente de acordo, para pessoas na área/com conhecimento técnico mínimo. Mais shady ainda é a sugestão vir da Cisco e não indicar para mudar as credenciais default (inserir emoji pensativo)… Estes alertas são concebidos para o comum “pato” doméstico/sem conhecimento que vai logo a correr.

Case in point: trabalho numa empresa de segurança; na 2ª recebemos um pedido de suporte a dizer “Vi hoje no jornal que há ataque mundial aos routers vindo da Russia. Parece que a fonte da noticia é o FBI e nao sei se é verdade, mas que devia reinciar o router. É suficiente para ficar protegida ou tenho de fazer algo mais?”

sugestões gerais para todo o tipo de routers:

– desactivar o UPNP;

– desactivar o WPS;

– desactivar redes de convidado;

– desactivar DDNS; (usem hamachi ou similares)

– desactivar partilha de midia/impressora/usb;

– desactivar o WDS (mesmo que usem um repetidor);

– definir uma pool de dhcp mais pequena ( se tem apenas 5 equipamentos ligados ao router não precisa reservar 99 ip’s);

– actualizar com frequência o firmware;

a melhor recomendação será adquirir um segundo router wireless para lidar em exclusivo com todos os equipamentos com e sem fio; ligar este novo router a uma das saidas lan do router do operador.

Boa! Ficas com um pisa papeis! 🙂

Mas sim, o melhor é ter um 2 equipamento pendurado no primeiro a fazer o trabalho todo.

Juizo dan la tete.

Olá Pedro!!! Também aconselhas um reboot ao router Fiber Gateway?

Obrigado.

Abraço.

Se fossem mazé brincar com a pilinha. Deixem estar o router quietinho que esse suposto vírus não passa de uma artimanha da NSA para ter acesso à vossa rede.

Ainda vamos descobrir que a NSA tem um vírus que necessita de uma reinicialização do router para obterem controlo dele.

não entendo isto. A resolução nem tem sequer de passar pelos utilizadores domésticos, mas estão a brincar? Os operadores simplesmente têm de tomar essa acção de efectuar um upgrade de firmware a todos os routers, simples e eficaz. Agora passar a batata quente para o utilizador doméstico.

O que ainda não explicaram é como chegam ás pessoas através do router quando o ataque começou na russia com indidência apenas para a ucrânia… é estranho de mais esta situação…

Então de repente… um ataque que começa na russia… vai atacar aquele router que existe ali numa vila no meio de portugal perdida? É estranho tudo isso…

Resetar, significa ter que chamar sua operadora para configurar novamente sua internet

Honestamente, não vejo qualquer utilidade nisso. Apenas tirando a responsabilidade das operadoras e governos em barrar tal ataque. Se o modem sofrer um ataque, vão capturar os dados e armazenar, depois do reset, se sofrer novo ataque, vão comparar os dados, MAC vai ser igual, configurações internas do modem são batatas… De leigos para leigos: failsafe.

Isso e mesmo verdade?

Nao acho nada no site FBI GOV…

tens link no artigo.