Alerta! Há um trojan a atacar o sistema bancário português

Clientes do Santander, Millenium BCP, Caixa Geral de Depósitos e BPI já foram vítimas da fraude

Todos os dias há informações sobre vulnerabilidades informáticas que foram exploradas por hackers. Desta vez, segundo a ESET, há um novo trojan que tem como alvo principal os utilizadores que usam as plataformas online para terem acesso à sua conta bancária.

Este trojan com o nome de Hesperbot, tem a capacidade de realizar autonomamente um conjunto de tarefas, podendo obter, por exemplo, as nossas credenciais de acesso à nossa conta bancária. Há informações que clientes de bancos como o Santander, Millenium BCP, Caixa Geral de Depósitos e BPI foram já atingidos´.

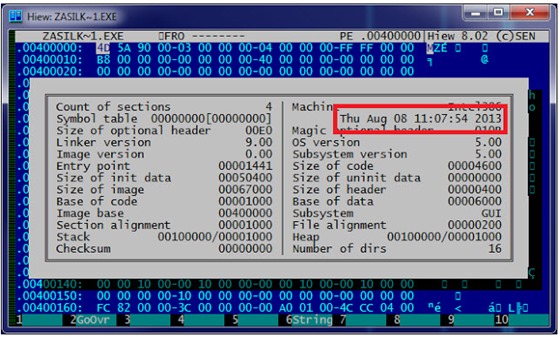

Apesar de ser um recém-chegado, o Win32/Spy.Hesperbot é um trojan (cavalo de tróia), muito avançado e eficaz que tem as funcionalidades mais comuns, como gravar tudo o que é digitado no teclado, criação de capturas de ecrã e vídeo e a configuração de uma proxy, mas também algumas características mais avançadas, como a criação de um servidor VNC à revelia o utilizador no sistema infectado.

Claro que esta lista, tratando-se de um trojan que ataca o sistema bancário, não estaria completa sem as funcionalidades de intercepção de tráfego e também a injecção de HTML. O Win32/Spy.Hesperbot faz tudo isto de uma forma extremamente sofisticada e transparente para o utilizado.

O objectivo dos cibercriminosos é obterem as credenciais que dão acesso à conta bancária da vítima, levando-os a instalarem aplicações maliciosas nos seus dispositivos móveis Android, Symbian ou Blackberry.Não há informações ainda relativamente à possibilidade de infecção na plataforma Apple.

Este artigo tem mais de um ano

Não entendi, quais são ao certo as plataformas afetadas, só as moveis ou também o vulgar windows, linux, osx etc?

De facto a notícia parece alarmista e é muito pouco esclarecedora sobre as plataformas afetadas… Atinge ou nãos as plataformas ditas “tradicionais” (windows, OSX e linux)? E o que dizer do Windows Mobile? Enfim…

A ESET da indicações para Android, Symbian e BlackBerry. No entanto ha também informações que ha replicas de páginas dos serviços online, aparentemente fidedignas

Onde encontras windows mobile? Isso já não existe..

Estou a tratar de um win7 que foi atingido, depois de passar tudo o que é antivirus e apagar manualmente muita coisa que eles não conseguiam, vou ter de o formatar, fica sempre algo lá

“Não há informações ainda relativamente à possibilidade de infecção na plataforma Apple”

Excusado será dizer que falta Windows Phone na lista.

ou não 😉

e windows phone tb?

e relativamente a plataformas n moveis…windows 8 e afins…tb ataca?

abraços

O windows phone 8 e o windows 8 utilizam quase a mesma runtime api, o mesmo .net engine e praticamente as mesmas ferramentas web, portanto se afecta o windows 8 aposto que afecta o windows phone de igual forma…

No WP8 isto nao acontece. Nao é possivel teres uma aplicaçao a capturar as teclas do sistema nem a se instalar como trojan ou plugin do browser.

Normalmente coisas do género Win32/Spy.Hesperbot, são direccionadas a plataformas Windows!

:p

Os bancos já não têm mais formas de conseguir sacar dinheiro das nossas contas. Agora inventaram um vírus para ajudar… no final a culpa é do cliente porque não tinha o computador protegido…

Mais um fã das teorias da conspiração…

Eu chamo a isso esquizofrenia.

Se ele imaginasse a fortuna que os bancos gastam a tentar impedir que isto aconteça… Ou simplesmente a tentar minimizar os estragos…

Meu amigo… Se abres a porta a um larapio e te roubam a casa a culpa e do arquitecto? ou do carpinteiro?… não tenho bem a certeza.

Codigo fonte disso?

Podia estar mais completa a informaçao!

OK, a ver se entendo, pela noticia oficial eles criavam dominios parecidos com os oficiais e utilizavam esses dominios para efectuar a propagação do trojan, pelo menos foi isso que fizeram na republica checa.

Em relação ás plataformas

This very potent and sophisticated banking malware dubbed Hesperbot is spreading via phishing-like emails and also attempts to infect mobile devices running Android, Symbian and Blackberry

ja para não falar do spam de emails que provavelmente enviavam lol, realmente eles tinham de arranjar maneira de “espalhar a palavra”

Exacto, estilo phishing. Nos dispositivos moveis, o utilizador pode ate receber SMS para descarregar apps maliciosas

Sempre que vou ao site do meu banco, introduzo em 1º uma password errada. Desta forma, sei que estou no sítio certo pois entraria logo se fosse numa pagina clone…

boas…

seria ao contrario…por mais que introduzisses dados nunca entrarias(pois …não estas mesmo no teu banco, mas sim em paginas clonadas…) 😀

a Ideia é levar-te a diversas tentativas até que para eles, os dados introduzidos por ti sejam o mais fidedignos possíveis…

Tu ficas chateado pensando que o teu banco tem o sistema em baixo e eles acedem via proxy(um ou mais espalhados pelo mundo), ao tem banco e fazem transferências bancarias, de onde de seguida fazem o levantamento do dinheiro nesses bancos e põem-se a andar para outras paragens…

já é feito há muito tempo em Portugal…o esquema deste trojan parece-me bastante sofisticado…não percebo porque é que a PJ ainda não avançou á seria sobre o assunto!!!

Aqui há uns anos 2-3, se bem me lembro havia um endividou em Aveiro a fazer isto…o caricato da coisa é que a PJ demorou entre 3 a 6 meses a pedir um mandato de busca á residência(como se ele lá ficasse eternamente á espera de ser preso)…quando la chegou descobriu o óbvio…há muito que esse malandro tinha partido, como é óbvio…pelo menos para o mais comum dos mortais…

O nosso sistema judicial é lento, e os nossos profissionais não gostam muito da informática…que os podia tornar mais rápidos na resolução de muitos problemas…mas é o Pais que temos…

hoje em dia já não sabes se a tradução do endereço dns do site do teu banco esta correcto ou não…é um caso sério!!!

cmps

recebi um mail: qualquercoisa@ctt-expresso.pt era desta porcaria

Ou seja, isto é apenas em dispositivos móveis? Utilizadores de computador estão “seguros”?

Segundo a informação da ESET, o malware ataca apenas Android, Symbian e BlackBerry

Eu estou tranquilo, eu para ter acesso à minha conta só com 3 acessos, 1º código de acesso, 2º Palavra secreta e a ultima é gerada aleatoriamente por uma calculadora que está em meu poder e os numeros nunca são os mesmos.Mesmo assim eu ainda gosto de usar e caso esteja no windows um teclado virtual que vem junto com uma função do Bitdefender.

ok..porreiro, conseguem o acesso e depois como tiram o guito da conta interceptam sms com codigos de autorizaçao e o cartao matriz ?!

meu caro…qual sms…se estiveres na tua conta mudas o numero de tm ao qual esta associado o sistema…

a sms já não vai para o dono da conta , mas sim para o assaltante…

cmps

Sim mas o cartao matriz não.

Caso do Montepio e da Caixa.

Só com possições deste cartão consegues fazer operações

Mas isso ao utilizares muitas vezes podem começar a guardar muitas das chaves matriz, a não ser que troques o cartão muitas vezes em pouco tempo..

Já a sms acho estranho see possível mudar o No de telefone no site do banco.. Normalmente são sempre autorizaçoes enviadas para casa por correio de papel.

E como eles conseguem ordenar a matriz??? São 64 números, agrupados de uma maneira que não ajuda à ordenação. Até se conseguir ter a matriz ordenada corretamente ainda vão uns meses

Acabei agora de falar com a minha entidade bancaria e o numero só pode ser alterado através de contacto telefónico e não via plataforma online.

Fica novamente a questão, como fazem eles uma transferência sem terem acesso ao nosso tlm… try again.

pois…isso já não me lembro pensei que era possível alterá-la a partir do site…

No entanto a sms só é enviada a cima de determinado montante…não sei se é assim para todos os bancos…e isso tenho quase a certeza que pode ser definido online…

cmps

No BPI não funciona assim, so podes mudar o numero de telefone no balcão, não dá pela Internet nem telefonando. Depois ainda tem o cartão matriz que é exigido para qualquer movimento que queiras fazer, seja transferência, pagamentos, carregamentos. etc…

Bom… com tantos experts por aqui e ninguém se “lembra” que existe um teclado virtual no W7 ou através do Panda Secure Vault-Virtual Keyboard? Toda e qualquer operação que envolva banca, transacções online, MBNet, etc., utilizo sempre teclado virtual. Ou o trojan também “decifra” este método de introdução?

sim, tu realmente és o mais inteligente de nós todos, que comentário tão descabido lol

Então é porque não leste o comentário acima, e se o leste fizeste de contas para te armares e dares numa de chico esperto.

F Gomes. Este malware utiliza funcionalidades de ‘famosos’ (pelo pior motivo) vírus como o Zeus e SpyEye, o que inclui além de key logging (registo das teclas pressionadas): registos de video, captura de ecrãs, malware para plataformas moveis (Android, Symbian, BlackBerry). O que torna este malware um bastante diferente dos habituais esquemas de phishing que chegam por vezes a Portugal, é o facto de fazer parte de uma rede mais organizada (como se comprova pelo registo de domínio na Rep. Checa – dominio semelhante ao dos Correios checos) e a existência de uma rede para C&C (controlo e comando).

Achava mais interessante se ajudassem a remover esta praga!

Humm, android/symbian/blackbarry com Win32/Spy.Hesperbot e um executavel do tipo ZALIK~1.exe. Comprem o antivirus da eset pq eles conseguem detetar aplicações win32 a correr nos dispositivos móveis acima descritos. O que me cheira q seja é um trojan pra windows que espia o pc, keys, screen, etc e ao detetar um dispositivo movel ligado ao pc infeta ou tenta de alguma maneira. mas o eset antivirus ( pago ) nao deteta um keylogger nao? pq o avast ( gratis ) deteta.

Caro Nuno. Eu não compreendi a questão… pode esclarecer melhor?

E Montepio talvés também. Estava agora um mail na pasta Spam que foi logo apagado. Eu não tenho nada com o Montepio !!!

Boa noite Pedro Pinto,

Afinal parece que eu tinha razão…não é preciso dizer mais nada.

“Cavalo de Troia muito avançado e eficaz”. Não é preciso tanto, foi já há dois anos, mas vi num balcão BPI o Internet Explorer 5 ser usado para acesso dos clientes aos serviços na Net. Leram bem, IE 5, nem sequer era o 5.5!

Por aqui se vê a preocupação da banca portuguesa com a segurança informática.

não tem muito a ver com isso, tem mais a ver com o comportamento que o malware tem, muito honestamente, é brutal o modo como ele actua.

A ESET tem um blogue onde tem isto mais ou menos bem explicado:

Parte 1: http://www.welivesecurity.com/2013/09/04/hesperbot-a-new-advanced-banking-trojan-in-the-wild/

Parte 2: http://www.welivesecurity.com/2013/09/06/hesperbot-technical-analysis-part-12/

Afecta o Windows e a ESET encontrou uma componente para Android e Symbian. Percebi como é que o computador é infectado. Para infectar dispositivos mobile o utilizador, a parir da informação que recebe no computador infectado é induzido a instalar uma aplicação no Android ou Symbian (Blackberry também será possível mas a ESET não encontrou).

… a partir 🙂

para quem tem windows e um bom antivirus ms.

“Detected by definition: 1.157.1121.0 and higher” <– 2012 ano agora se usam outro antivirus a culpa não é do windows.

http://www.microsoft.com/security/portal/threat/encyclopedia/entry.aspx?Name=TrojanSpy%3AWin32%2FHesperbot.A#tab_2

LOL o MSE esta uma grande treta actualmente, com uma taxa de detecção de 60 e tal % just saying…

Como é que pode afirmar isso sabendo que o MSE está de fora dos testes?

E testada uma versão antiga pq o Windows 7, 8 tem segurança no S.O. .

[[(Windows 8 + ie 10 + mse) ]+ a melhor firewall] Windows.

Depois de o W8 bater todos os recordes de velocidade nos Benchmarks, ban tal como nos testes de antivírus. …………

Continuem a usar o chrome para ir ao banco que o ppl agradece. não digam é que a culpa é do mse.

Boas,

que tem o chrome a nível de “insegurança”? Falhas de utilizador ou mesmo falhas do browser?

http://www.cvedetails.com/product/15031/Google-Chrome.html?vendor_id=1224

http://www.cvedetails.com/product/9900/Microsoft-Internet-Explorer.html?vendor_id=26

O tor disse que os sírios se calhar iam beber um café a loja da Apple.

Eu tenho o COMODO Internet Security Free 6.2.285401.2860 atualizado até hoje. Espero que não falhe!

Solução, não ir ao banco pela Internet durante algum tempo.

Não entendo como uma pessoa pode ser “hackeada”. Entra-te na conta? Simples, muda-se a passe.

Acedem-te ao banco e agora?

Para fazerem movimentos da conta, débito direto, ou qualquer outra – Precisam de autorização do banco e quando essa autorização é pedida, chega uma cartinha a casa a informar (pelo menos na Caixa Geral de Depósitos);

Depois, para qualquer movimento é preciso um SMS Token ou Código Matriz. Até para um simples carregamento de telemóvel o pedem.

Portanto, não vejo o problema 🙂

Pois acontece que um trojan pode facilmente saber essas novas alterações, nova pass, matriz etc.. portanto, isso de nada vale.

pois…completamente de acordo…

isto esta a ficar mau…nem quero imaginar…

um dia olhar assim para o papel do estrato bancário e ver a minha conta a levar um grande rombo…acho que teria um ataque cardíaco … :S

cmps

Ora como é que eles acedem ao código de transferência que eu recebo no tlm mm?

Não acedem, o que estes vírus fazem é comprovar que existem utilizadores e entidades bancárias com pouca segurança , pois por exemplo na CGD e na Caixa C. Agrícola não existe qualquer hipótese de com este ou outro trojan alguém conseguir fazer transferências das contas bancárias.

Transferências em que solicitam cartão matriz e SMS token estão seguras pelo menos por agora.

OBS: Claro que andar a distribuir cópias do cartão matriz no Facebook e perder o Télemóvel não é de todo aconselhável.

Paulo Cruz, não é assim tão simples: “The malware used by attackers is a customized version of the Zitmo Trojan spyware application. Zitmo is short for “Zeus in the mobile,” and the malware is designed to defeat the two-factor authentication systems employed by some banks. To do that, a companion, smartphone version of the malware intercepts the one-time transaction authentication number (TAN) that banks send to a customer’s mobile device, via SMS, which the customer must then enter into a banking website prompt to authorize a money transfer.” in http://www.informationweek.com/security/attacks/zeus-botnet-eurograbber-steals-47-millio/240143837

Fui buscar esta referência do ano passado para demonstrar que os sistemas 2FA (por SMS) podem ser vulneraveis neste tipo de ataques.

Eu usando iOS deduzo q esteja seguro (por agora), mas tendo em consideração o q foi dito na segunda parte da (vossa) analise da Eset

“Nos scripts de injecção web que vimos até agora, o malware injecta código num sítio web, sugerindo ao utilizador que instale uma aplicação para o seu smartphone. A vítima tem à sua escolha uma lista de modelos de telefones e depois de introduzir o seu número de telefone recebe no seu telefone um link para descarregar a componente móvel.”

Segundo percebi, é preciso uma aplicação ser instalada no smartphone com o auxilio do utilizador…

Só ainda não percebi como é que uma pessoa fica infetada, podem-me ajudar?

NoBodyCares, neste caso concrecto através de um esquema de phishing relacionado com facturas da Portugal Telecom. Se receber este email e abrir (executar) o ficheiro anexo (supostamente uma factura) o malware começa a instalar-se na máquina. Depois há outras vertentes tais como convencê-lo a instalar uma aplicação maliciosa no smartphone.

Eu não uso home banking, hehe 😀 é a melhor defesa para isto 😀

Vivam. Ainda hoje a ESET Portugal vai disponibilizar no seu blog (http://eset.pt/blog/) a 1ª de 2 partes da análise ao Hesperbot e que irá certamente esclarecer muitas das questões aqui colocadas.

Eis a primeira parte da anaálise técnica: http://eset.pt/blog/2013/09/hesperbot-analise-tecnica-parte-1-de-2/

A segunda parte (e última) da análise técnica do Hesperbot está disponível em http://eset.pt/blog/2013/09/hesperbot-analise-tecnica-parte-2-de-2/

Vou partir do pressuposto que este user será o director-geral da Eset-Portugal tal como é referido na noticia do JN.

Confirmado.