Autenticação por SMS no Android O será mais segura

A segurança no Android é sempre um tema delicado, dado o elevado número de problemas. Se a maioria destas está fora do controlo da Google, por má utilização, a gigante das pesquisas tem procurado aumentar a segurança.

Uma novidade, que chega com o Android O, foi agora descoberta e vem trazer maior segurança na autenticação por SMS que muitas aplicações usam.

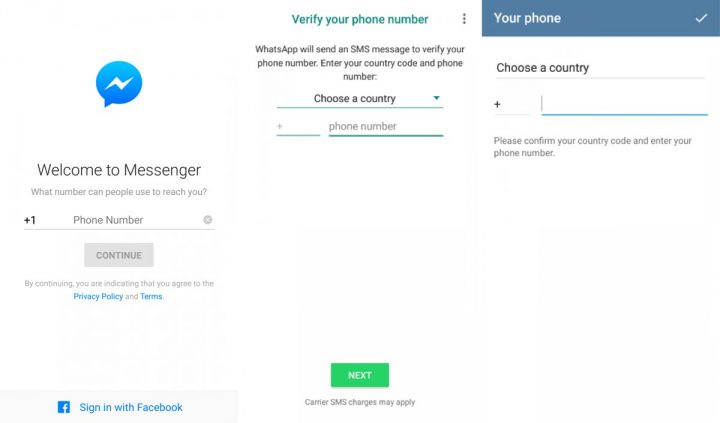

A autenticação por SMS é mais uma das formas usadas para garantir a segurança no acesso aos dados dos utilizadores. Com uma simples mensagem as aplicações conseguem garantir que estão no smartphone certo e com o utilizador pretendido.

Mas para facilitar a sua utilização e garantir a leitura automática destes códigos recebidos por SMS, as aplicações acabam por ter acesso a todas as mensagens e por tempo indeterminado.

Para acabar com esta situação, aumentado a segurança e mantendo a simplicidade de utilização, a Google resolveu mudar este paradigma no Android O e introduziu uma nova API, que gere todas estas autenticações, comunicando diretamente com as aplicações.

Neste novo processo, sempre que uma aplicação requerer a utilização de um código recebido por SMS, vai criar um PendingIntent com o tipo createAppSpecificSmsToken, que vai alertar o sistema da chegada de uma nova mensagem. A primeira mensagem que chegar e que inclua o código de 11 caracteres vai ser enviada para a aplicação. Só após a aplicação conseguir a autenticação é que a mensagem vai ser entregue na caixa de SMS, garantindo a segurança.

Para os programadores esta será uma melhoria substancial, uma vez que deixam de ter de gerir mais uma permissão. Para os utilizadores tem também vantagens óbvias, ao deixarem de ter de dar acesso aos SMS a qualquer aplicação.

Pode parecer uma alteração mínima, mas é uma evolução grande no Android, uma vez que garante maiores níveis de segurança aos utilizadores.

Este artigo tem mais de um ano

Tumbs up!

Sempre a inovar esta Google. Por isso que uso android, é fantástico.

Autenticação por SMS é um erro enorme. O NIST americano desaconselha esta prática: https://pages.nist.gov/800-63-3/sp800-63b.html (“5.1.3.2. Out-of-Band Verifiers”).

Compreendo a utilização para fins de evitar algum spam ou simplesmente porque querem ter o número, mas para autenticação é um erro que ninguém deveria cometer… simplesmente as empresas não deveriam associar a autenticação a algo que não é controlado pelo utilizador mas sim por terceiros (como as operadoras neste caso)… ou pelo menos deveriam ser sistemas de mensagem mais seguros tipo Threema. Por exemplo permitirem criar um utilizador e senha, ou eles criarem um número de utilizador, ou outra coisa do género.