Cuidado, o Webmin tem um backdoor que permite controlar qualquer servidor Linux

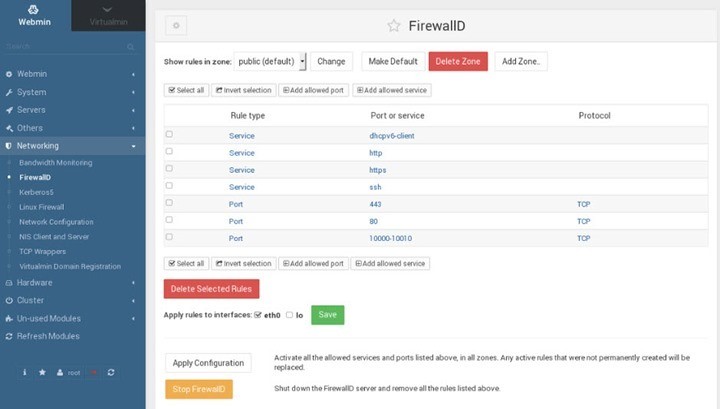

O Webmin é uma das ferramentas mais escolhida por muitos gestores de servidores Linux. Acessível pelo browser e com uma interface simples de usar, permite controlar qualquer servidor remotamente e de forma muito simples.

Esta ferramenta de eleição tem uma falha grave de segurança. Esta permite contornar a palavra-passe e aceder a qualquer máquina remotamente. Este backdoor é apenas o início de muitos problemas se for explorado.

Um backdoor perigoso presente no Webmin

Todos os que administram sistemas Linux conhecem o Webmin. Esta ferramenta de gestão de máquinas permite a quem conhece os comandos deste sistema consiga fazer uma gestão completa. Não se limita a gerir utilizadores e quotas. Vai mais longe e permite principalmente controlar serviços e tudo o que existe numa destas máquinas, de forma remota e completa.

O Webmin, sabe-se agora, tem uma falha grave de segurança que permite contornar a sua segurança e executar código remotamente com permissões de root. Uma vez comprometida a máquina, esta pode ser usada para atacar outras e explorar novamente esta vulnerabilidade.

Código malicioso presente neste gestor do Linux

Apesar de ser grave, apenas os utilizadores que configuraram o expirar da password e o pedido de uma nova estão comprometidos. Ao escolher essa opção vão usar uma função maliciosa que foi inserida no código. Os programadores vão agora tentar descobrir como esta foi incluída no código e mantida eventualmente por muito tempo.

Do que é possível saber, todas as versões entre a 1.882 e a 1.921, descarregadas do Sourceforge têm o código malicioso presente. Isto leva a que existam 215.000 instalações do Webmin vulneráveis a este problema e prontas a ser atacadas. Estas estão acessíveis na Internet e prontas a ser acedidas.

A solução para esta falha de segurança já existe

Os programadores que mantém o Webmin já trataram de corrigir esta falha e recomendam a atualização. A versão 1.930 foi anunciada este fim de semana e traz já a correção esperada. Quem não puder fazer a atualização por enquanto, pode simplesmente editar o ficheiro /etc/webmin/miniserv.conf, remover a entrada passwd_mode=. Posteriormente devem executar o comando /etc/webmin/restart.

É importante que seja feita esta atualização, a fim de os sistemas estarem rapidamente protegidos. A falha está corrigida e mitigada, precisando agora de ser propagada para que seja efetiva e o Webmin protegido.

Este artigo tem mais de um ano

é backdoor ou é vulnerabilidade? são coisas diferentes

Bia, atão não bes que é uma back ? Um artolas de um programador deixou uma função com um buraco enorme na aplicação. Cabe lá a de um preto, e se cabe lá a de um preto, imagina a de um braco que é muito mais pequena, é tiny.

Quem usa webmin merece tal “sorte”.

Ora nem mais, usem essas ferramentas cheias de bugs e depois ainda se queixam!

Cpanel ou Unix a unha nada melhor!

Ridículo este tipo de comentários…

CPANEL e Webmin são coisas muito destintas.

Nem mais.

É uma excelente ferramenta, porém jamais uma ferramenta como esta deve ser deixada exposta na internet. Usem apenas internamente.

Poder podes, desde que dês te ao trabalho de colocar segura…

Tipo, Dual Auth + Mudar a Porta + Bloquear ou limitar acessos SSH… ETC!