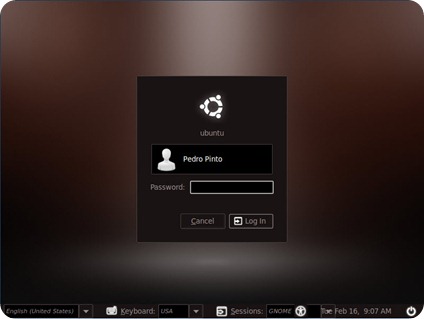

Esqueceu-se da password de acesso ao Ubuntu?

Faça reset à password em 3 passos.

O esquecimento de uma password de acesso a um serviço é uma coisa que por vezes nos acontece devido ao número de passwords que normalmente utilizamos. Quando se fala num sistema operativo, alguns utilizadores desesperam e acabam mesmo por voltar a instalar o dito sistema operativo.

Nos Linux existe uma forma simples de recuperar a password, usando por exemplo um LiveCD. Vamos mostrar aqui como realizar este processo, usando em concreto no Ubuntu Linux.

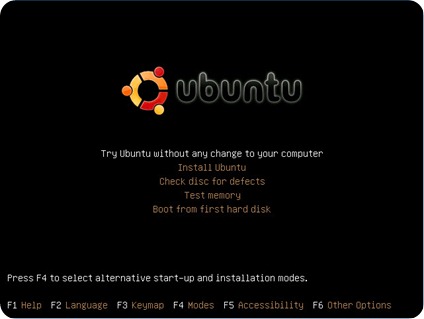

Como já referido, vamos precisar de um LiveCD para procedermos à alteração da password do utilizador em questão.

Como alterar password

Passo 1 – Inserirmos o LiveCD na drive e mandamos fazer boot a partir dele. No menu de arranque escolhemos “try Ubuntu Without any change to your computer”

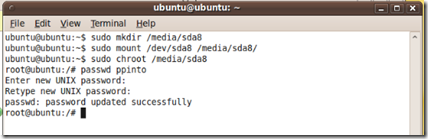

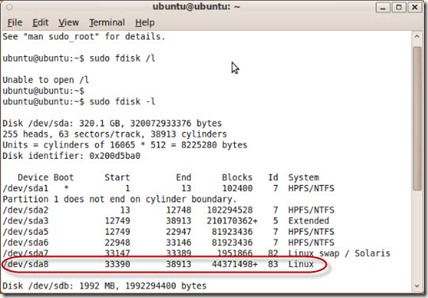

Passo 2 – Depois do sistema ter arrancado, abrimos o terminal e escrevemos

sudo fdisk –l |

O comando permitirá identificar em que partição/dispositivos temos o Ubuntu instalado (no meu caso /dev/sda8).

Vamos agora criar um directório para podermos montar a partição onde temos o Ubuntu instalado e assim podermos trabalhar nela.

Criar directório

sudo mkdir /media/sda8 |

Montar a partição

sudo mount /dev/sda8 /media/sda8 |

Passo 3 – O próximo comando é mágico, pois permite definir qual o directório root num determinado momento. Vamos então indicar o nosso “novo” directório de root

sudo chroot /media/sda8 |

O processo de mudança de password é simples, pois basta invocar o comando passwd seguindo do nome do utilizador em questão. Considerando que eu pretendia recuperar a password para o utilizador ppinto:

passwd ppinto |

Fácil não é? Já sabem, quando vos acontecer algo do género a solução está aqui.

Fácil não é? Já sabem, quando vos acontecer algo do género a solução está aqui.

Próximo artigo: Restaurar Grub2 depois de instalar o Windows 7

Este artigo tem mais de um ano

Bem útil. Obrigado pela dica.

Muito bom!

só uma questão! isto assim não facilita o acesso indevido a um computador?

yep, mas acredita, dps de teres acesso fisico a um computador n ha segurança q te safe.. a n ser encriptaçao do disco, e ate isso com tempo vai ao ar.

cumps!

O acesso só com Live CD. Só com acesso fisico à máquina… Mesmo que não alterasses a password, já tinhas acesso a todo o sistema.

Cumprimentos,

VS

e ficamos com o nosso desktop como estava?

realmente estas coisas são muito úteis…melhor, ter password é muito útil…

Pode ser uma pergunta parva…

Mas isto não é uma falha de segurança?

Qq pessoa com acesso ao pc pode facilmente alterar a password e entrar.

Eu sabia que iam fazer essa pergunta. A resposta é +/-, isto porque é preciso ter acesso físico à máquina. Mas isto também é uma coisa que pode acontecer com o Windows. Alias, até pode ser feito com o mesmo LiveCD do Linux 🙂

No Windows Vista e Windows 7 não se a password for aleatória e tiver mais de 10 caracteres (de momento).

Para isso é que se utiliza o BitLocker (quem tem uma edição do Vista ou 7 com ele, que usa aparentemente o AES-128 por pré-definição ou o AES-256 se for configurado para esse nível) ou o TrueCrypt.org (diversas opções de algoritmos de encriptação disponíveis) para encriptar e evitar que alguém entre… os níveis de segurança depois variam conforme as nossas opções pessoais, pode ser só senha, cartão de segurança com pin, pen usb… enfim depende das opções do programa e do que quisermos usar.

Não é verdade, em windows é tão fácil como aqui.

O System Rescue Cd tem uma “ferramenta” com o nome de chntpw, que “recupera” a password do Windows. Não sei se funciona no Windows 7. O Ubuntu também tem no repositório o chntpw, basta usar uma pen USB com o Ubuntu, e instalar o chntpw.

Alguém já experimentou no Windows 7?

http://www.howtogeek.com/howto/windows-vista/change-your-forgotten-windows-password-with-the-linux-system-rescue-cd/

Segundo o autor do texto no Link em cima, ele teve bons resultados com xp Vista e Windows 7. Alguém confirma?

Mas como já foi dito, com acesso físico não há segurança. Até o chip TPM já foi hackado.

Para o windows basta iniciar o mesmo liveCD e usar o comando “chntpw” ou o “winpass”.

Sim eu sei disso… Eu não me estava a referir ao linux em especifico porque sei que em windows tb havia mecanismos para fazer o mesmo. Só perguntei porque achei pertinente.

isto n se aplica so ao ubuntu:P q mania isto de falar se de ubuntu qd se pode falar de Linux:X

cumps!

A própria Canonical, responsável pelo desenvolvimento do Ubuntu, gosta que se fale em Ubuntu e não em Linux. Questões de identidade e definição de marca.

Algo do estilo de se chamar ao sistema da Apple Mac OS X e não FreeBSD.

É claro que quem aprende a fazer algo em Linux, poderá transportar esse método para qualquer outro sistema Linux, mas nem sempre… já tive situações de ficheiros de configuração em Ubuntu que nem sequer existem em Fedora, por exemplo. Por isso, até concordo com a separação entre Linux (genérico) e Ubuntu (específico).

Este é daqueles posts que me fazem sentir um ignorante… não “pesco” nada de linux… a não ser correr o Ubuntu a partir de um live CD. :-p

O facto de não saberes muito sobre Linux não te torna um ignorante… Não vejas isso como uma limitação mas sim como uma oportunidade de aprender algo mais sobre um novo sistema. Metade da piada de usar Linux está naquilo que se aprende sobre tecnologia no geral, e sistemas operativos em particular.

Ah, e saber que podes executar linux a partir de um livecd já não é mau… Foi com livecd’s que comecei a mexer mais no Linux (Knoppix, Kurumin e Gento foram os meus primeiros brinquedos a sério).

Eu também já estive na mesma situação. Mas decidi que queria instalar no disco e fui aprendendo por mim aos poucos… pesquisas na Internet são fundamentais para resolver certas questões mais específicas 🙂 .

para windows com um linux

No youtube: /watch?v=JIeJkjB3okE

O System Rescue Cd tem uma “ferramenta” com o nome de chntpw, que “recupera” a password do Windows. Não sei se funciona no Windows 7. O Ubuntu também tem no repositório o chntpw, basta usar uma pen USB com o Ubuntu, e instalar o chntpw.

Alguém já experimentou no Windows 7?

http://www.howtogeek.com/howto/windows-vista/change-your-forgotten-windows-password-with-the-linux-system-rescue-cd/

Segundo o autor do texto no Link em cima, ele teve bons resultados com xp Vista e Windows 7.

Mas como já foi dito, com acesso físico não há segurança. Até o chip TPM já foi hackado.

Já agora e como complemento ao artigo, deixo algumas sugestões que poderão utilizar para proteger os vossos dados/contas de acessos por terceiros no Linux, nomeadamente desta funcionalidade.

-> Apesar de com o acesso físico ao equipamento, nomeadamente à board do equipamento (para fazer reset à bios), é uma boa prática escolher o disco rígido do sistema como o primeiro dispositivo de arranque e proteger a bios e a selecção de dispositivos de arranque alternativos com uma senha. Isto permite que ao colocar um CD/DVD na drive ou uma pen usb com um Live Linux este não possa ser iniciado sem a autorização de quem definiu a senha.

-> Outra recomendação é proteger o vosso boot loader (como o grub) com senha para edição de opções. Isto é pertinente pois em algumas distribuições linux, ao chegar ao ecrã de escolha do sistema operativo o utilizador pode adicionar um parâmetro (por exemplo 1) à linha de opções da kernel e fazer com que o sistema arranque pelo runlevel 1, o que em algumas distribuições se traduz numa linha de comandos autenticado como root e na qual têm acesso completo ao sistema.

-> A última recomendação prende-se com a encriptação de partições utilizando o dm-crypt e/ou pastas como o ecryptfs. O ubuntu utiliza a segunda opção para a encriptação/desencriptação dos dados da vossa home e é algo que recomendo vivamente. Se quiserem ter algo ainda mais seguro, o dm-crypt funciona como uma encriptação para partições completas, o que permite bloquear o acesso às partições (incluindo por livecd) por utilizadores sem conhecimento da passphrase. Se encriptarem a raiz (/) do vosso sistema com esta tecnologia, só conseguiram executar o chroot proposto pelo Pedro se conhecerem a passphrase (ou tiverem uma chave válida).

-> A minha última recomendação prende-se mais com a experiência pessoal. Recomendo que definam e conheçam a senha do utilizador root do vosso sistema, pois é sempre bom ter uma segunda porta de entrada no vosso sistema (por exemplo, caso o vosso sudo falhe).

Por fim, não fiquem com a ideia que o Linux é um sistema inseguro por existir estas técnicas de acesso. São facilitadores que podem fazer sentido em alguns contextos de utilização, que para serem aplicados, necessitam de acesso físico ao equipamento. Além disso se souberem proteger o vosso sistema é garantido que a dificuldade em conseguir executar um procedimento deste género vai aumentar consideravelmente.

(Desculpem o tamanho do comentário, mas achei pertinente complementar a informação do artigo)

Óptimo comentário!

@phoenux

Óptimo feedback 😉

Os melhores comentários, para os melhores artigos 😛

Só tenho pena que não tenha grande jeito para resumos e que escreva sempre grandes blocos de texto. As minhas desculpas por isso.

Não não, o texto está óptimo assim.

No presente exemplo, em:

sudo mount /dev/sda1 /media/sda8

não deveria ser:

sudo mount /dev/sda8 /media/sda8

Bom artigo!

Bom artigo.

Em relação ao próximo artigo anunciado, Restauro do grub 2 após uma instalação Windows, basta seguir o guia da Wiki da comunidade Ubuntu:

https://wiki.ubuntu.com/Grub2

nomeadamente, ir a Recover Grub 2 via LiveCD no índice do lado direito da página.

fiquei com uma dúvida, e se por exemplo soubermos a password mas quisermos fazer reset a password. pergunto isto porque aqui nesta maquina não consigo alterar a password e o problema é que tenho mesmo de a alterar porque já várias pessoas têm conhecimento dela.

@rafael

Podes usar o comando: sudo passwd

isso já eu tinha feito, ele diz-me que a actualizou para a que escolhi, mas depois quando inicio sessão ele pede a password e se digitar a nova dá erro, se digitar a antiga ele aceita.

poderia ser defeito da password que estava a escolher por não estar dentro dos padrões, no entanto ela é aceite e além disso já experimentei todo o tipo de passwords e nada.

será defeito meu?

Depende do user para o qual estás a tentar alterar a senha. Se quiseres alterar a senha do teu utilizador actual (com o qual te autenticaste no sistema), penso que basta executar o comando “passwd” no terminal. Ele deverá pedir a senha actual e que introduzas a nova senha duas vezes; no final obterás a mensagem com o resultado da operação.

Se pretendes alterar a senha de root (super utilizador) do teu sistema, então ou executas o comando que o Pedro Pinto sugeriu, ou podes digitar:

-> “sudo -s” # activa o modo super utilizador (é semelhante ao “su” ou “su root”, mas utiliza a tua senha de utilizador em vez de a de root)

-> “passwd root” # altera a senha para o utilizador root. O parâmetro root é opcional neste caso, mas serve para garantir que estás a alterar a senha do root; este parâmetro pode ser substituído por qualquer outro nome de utilizador para alterar a senha desse utilizador.

Existem mais métodos, mas penso que estes são uma boa solução.

muito obrigado aos dois, parece que finalmente deu para alterar e gravar com sucesso e experimentei e já se encontra operacional. mais uma vez obrigado.

Ainda existe uma maneira mais simples de obter o mesmo resultado. Se iniciar-mos o sistema em run level 1 (single mode) temos acesso automaticamente a uma shell de root. A partir daqui podemos realizar a mesma operação. Actualmente não sei como vai o Ubuntu neste capítulo, mas já existem muitas distribuições que não concedem o acesso á shell de root sem a introdução das respectivas credênciais.

A última vez que precisei fazer algo do género no Ubuntu, esse método ainda era possível sem fornecer a senha… Agora também não sei como é que está.

Mas é sempre engraçado quando vemos um administrador de sistemas a ficar de queixo caído, quando acha que os seus servidores estão super protegidos e, chega lá um tipo que com a adição de um simples “1” nas opções da kernel consegue contornar todos os mecanismos de segurança implementados (sim, é necessário o acesso físico à máquina).

Muito bom como sempre!!

Estes artigos são bastante uteis.

Fico à espera do restauro do Grub, o proximo artigo.

Muito obrigado e continuação…

É mais fácil instalar o SO de novo…

Por vezes reinstalar o sistema poderá não ser a melhor opção… E quando falamos de sistemas de produção, esse poderá ser mesmo o último recurso.

Sinceramente já fui safo muitas vezes pelos passos descritos neste artigo. É que ao fazer o chroot do ambiente de um livecd para uma instalação física, podemos fazer mais do que apenas alterar a senha de root… Coisas como recuperar o boot loader (que segundo percebi será abordado num próximo artigo), fazer downgrade de pacotes corrompidos (que impeçam o arranque do sistema), ou corrigir problemas de configuração, são tarefas que podem ser feitas com relativa facilidade sem reinstalar o sistema.

É por isto que eu considero o Linux um dos sistemas mais flexíveis que conheço…

Pois, mas para um útilizador “básico” talvez seja mesmo mais fácil re-instalar o SO.

Bom dia!! Pedro

Acabei de comprar um Notebook Dell instalado de fábrica com Linux Ubuntu 16.04 Lts

É não consigo lembrar a senha de administrador do Ubuntu.

Já realizei alguns procedimentos da internet.

Como por exemplo abrir o opções avançadas do Ubuntu dando boot nele. Mas só aparece a palavra GRUB dai não entra nenhum comando que eu digito.

Já tentei também colocar no terminal a palavra su, mas pede a senha .

É esqueci a senha.

Também tentei digitar a palavra passwd e pede a senha UNIX actual :

Dai como não lembro i comando não vai para a troca de senha. Se você puder me ajudar agradeço muito. Obrigada

Bom dia Juliana

Vê se ajuda:

https://pplware.sapo.pt/linux/esqueceu-se-da-password-de-acesso-ao-ubuntu/