Já há culpado do ataque DDoS que derrubou Twitter e outros sites

O dia de ontem foi difícil para os Internautas. Um ataque DDoS de larga escala deixou a Dyn, um dos maiores serviços de DNS norte-americano, isolada e sem conseguir dar respostas.

Este ataque, que está a ser realizado por fases, tem agora um primeiro culpado. Uma botnet baseada no Mirai, e que usa dispositivos IoT, está a ser apontada como a principal responsável.

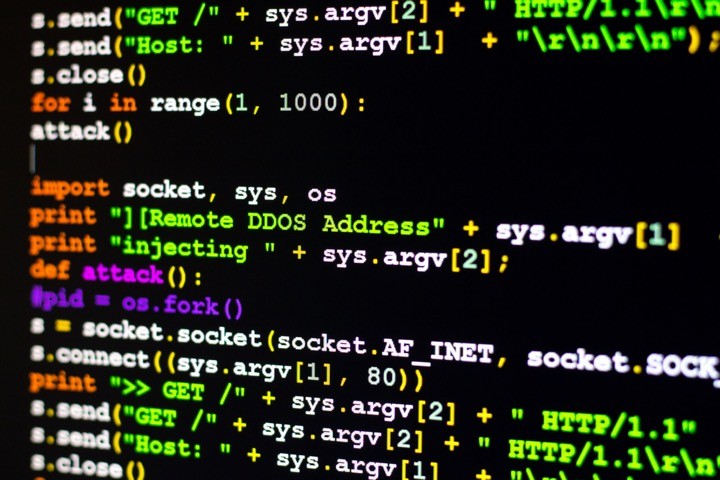

O Mirai é um software que explora várias vulnerabilidades de segurança nos dispositivos IoT e que está a ser cada vez mas usado. Com um "simples" ataque DDoS consegue deitar por terra qualquer site ou serviço, recorrendo a muitos dispositivos espalhados pela Internet e que sem os seus donos darem por isso, estão a ser usados.

O Mirai foi recentemente tornado público e está disponível no GitHub para que qualquer um o possa usar, controlando assim milhares de equipamentos. Estas botnets podem ser usadas de forma indiscriminada e atacar de forma distribuída os seus alvos.

Flashpoint is now reporting that the attack on Dyn today is in fact being launched by a Mirai-based IoT botnet

— briankrebs (@briankrebs) October 21, 2016

Existem ataques recentes que mostraram bem o poder destrutivo do Mirai. Sem complicações, câmaras de vigilância, DVRs e outros equipamentos IoT são colocados ao serviço destas botnets.

Facilmente podem ser usados para efectuarem pedidos a sites e serviços na Internet, a um ritmo elevado. A sua dimensão leva a que estes serviços fiquem sem possibilidade de responder a tantos pedidos em simultâneo e ficam indisponíveis.

Foi precisamente isso que aconteceu ontem. Os pedidos ao serviço de DNS do Dyn foram de tal forma elevados que este deixou de conseguir dar respostas. É um ataque com um elevado grau de sofisticação e que dificilmente consegue ser mitigado.

Depois das primeiras duas ondas de ataque, uma terceira está activa, estando a Dyn a tentar controlá-la com um elevado nível de sucesso. Tanto o FBI como o Departamento de Segurança Interna norte-americano estão a investigar a origem deste ataque para chegar aos verdadeiros culpados.

Este artigo tem mais de um ano

cheira-me que isto seja um teste para algo mais grave…

Se fizerem isto a mais serviços de DNS podem ”acabar” com a internet… Pelo menos por um dia ou dois.

Concordo em absoluto

Ou então foi apenas um aviso, para mostrar o quão inseguros os dispositivos lot são, e que é preciso mudar alguma coisa na segurança dos mesmos.

Como o quê?

os americanos não vieram dizer que iam atacar a Rússia via Net?

a Rússia antecipo-use.

Também me parece isso.

Lol…

Até estou surpreendido é de eles não terem acusado “os suspeitos dos costume” Rússia, China ou Coreia. Será que ganharam “juízo’ e compreenderam que será quase impossível saber quem “encomendou” esse ataque? Ou será que foi algum teste de 3 letrinhas (tipo NSA ou CIA….) e por isso dizem que não encontram que fez isso?

De qualquer forma até pode ter sido um “puto” com demasiado tempo entre mãos, visto que o código para o mirai está disponível (para o bem e para o mal…).

Após o ataque que o site http://krebsonsecurity.com/ e feito o “rescaldo” do acontecido o Sr. Krebs tem dito que serão ataques “impossíveis” de parar/contornar.

O pior é que, por exemplo se quiserem atacar um site tipo o pplware, apesar de estar na infraestrutura do sapo não sei se iria resistir muito tempo o que dá a oportunidade a muitos de “censurar” via DDoS.

ficam alguns links sobre o ataque que o Krebs sofreu.

https://krebsonsecurity.com/2016/10/iot-devices-as-proxies-for-cybercrime/

https://krebsonsecurity.com/2016/10/source-code-for-iot-botnet-mirai-released/

https://krebsonsecurity.com/2016/09/krebsonsecurity-hit-with-record-ddos/

realmente a iot começa a ter uma utilidade um pouco diferente da planeada. Já tinha lido sobre isto num texto TOP de um tipo na net. https://www.linkedin.com/pulse/um-ddos-do-outro-mundo-nuno-mateus-coelho

tenho andado a ver no site da checkpoint os ataques de dos e são gigantescos. Até que ponto não são estes aparelhos os responsaveis?

Com o crescimento da IoT mais situações destas irão por certo acontecer.

já tinha lido sobre este tipo de ataque com o mirai num post no linkedin https://tinyurl.com/jopwnma

O iot está a tonar-se o iob 🙂 como diz o autor de uma forma acessível 🙂

alguém reparou que o pplw esteve hoje cheio de erros e com uma latencia enorme? será um dos?

Já conheço o autor, ele esteve na TEDx do Porto no inicio deste ano a falar sobre segurança informática do ponto de vista do comportamento. Conversei com ele uns 10 minutos e efetivamente é muito acessivel. Fala sem complicar ou usar termos tecnicos hightech pondo o discurso ao nivel do utilizardor pouco instruido. Vê este video https://www.youtube.com/watch?v=4RvsGyHEr7U o tedxporto este ano foi muito bom

Ahhhhh a maravilha do iot…

Bem já há muito tempo que tenho lido e tenho tentado passar essa informação, principalmente no que toca a sistemas de câmaras ligadas à internet e da falta de segurança/privacidade que isso implica. Mas normalmente sou ‘apelidado’ de maluquinho da conspiração. Com os recentes ataques pode-se ver que não é só conspiração e é um problema bem real. (in)felizmente estes dispositivos estão a ser usados para ataques DDoS porém podem ser usados por “qualquer um” para qualquer coisa.

Agora temos dois GRANDES culpados, o ‘utilizador’ destes sistemas porque liga e nem pensa em mais nada a não ser chegar ao café e mostrar ao compadre o seu quintal a partir do telemóvel e os fabricantes destes dispositivos, porque não fazem o mínimo para garantir a segurança dos mesmo e ainda por cima metem publicidade nas caixas como “encriptação de nível militar”…

Já agora porque é que raio o meu ISP (MEO) não me deixa proteger o router? Tem acesso remoto com utilizador/palavra passe padrão (que é quase equivalente a não ter…) e ainda usam o telnet, enfim mais conspiração.

Aparentemente já existe solução para as “Bot nets” se o seu IP for origem de ataques o seu operador bloqueia a sua ligação à Internet.

Desta forma as pessoas são obrigadas a encontrar o(s) disposito(s) que estão a ser utilizados nos ataques e assim remover estas porcarias cuja venda deveria ser proibida por serem altamente inseguros e por vezes impossíveis de corrigir.

Mantêm a privacidade pois ninguém vai lá a casa a menos que a pessoa contrate por ela mesma, mas a pessoa não recupera a Internet até que a sua rede esteja segura, mantendo assim a Internet mais segura.

E a pessoa é livre de manter os seus dispositivos inseguros, apenas não pode é aceder mais à Internet até que os remova da rede.

estas a ver os ISPs perderem negocio para ter uma internet mais segura.

? yeah right…

Isso não iria funcionar da melhor forma e podia prejudicar inocentes. Primeiro porque a maioria dos ISPs usam IP dinâmico, logo o IP de um cliente hoje, amanha pode estar noutro IP. Depois o IP dos equipamentos que se tem em casa, não são vistos no “exterior”, logo o que fica registado é o IP de ligação a Internet, o tal IP dinâmico.

Alem disso, mesmo que essa ideia fosse aplica, podia fazer com que o utilizador fosse obrigado a desligar da rede/net TVs, Frigoríficos, Maquinas de Lavar Loiça/Roupa, ou outros equipamentos que custaram uma centena de euros, porque os fabricantes não fazem actualizações ou já vêem com problemas na origem.

Uma coisa é certa – a IoT da Apple, protegida pelo HomeKit não faz parte do botnet.

Depois acusam a Apple de usar protocolos próprios e software proprietário 😉

Faz, não fales o que não sabes. Em laboratório no ISEP já se mostrou que faz como qualquer outro iot

O problema não é a IoT em si, mas os bugs basicos que muitos dos equipamentos possuem: https://www.onthewire.io/bugs-in-chinese-iot-components-aid-mirai-botnet-spread/

Alguém sabe como resolveram o problema? Sendo um ataque de milhares de IPs legítimos, como pararam o ataque?

Grande parte dos dispositivos de IOT não tem qualquer mecanismo de segurança, outros estão entregues ao utilizador comum que com toda a certeza não os vai configurar. È um problema grave, para o qual dificilmente vai existir solução.

Estes ataques são feitos para demonstrar que não estão seguros, não podem falar que isto seja para o mal, pois não haveria segurança se não existisse estes “hackers” não gosto do nome hacker, eles usam os exploits, ele estudam as falhas nos software’s de terceiros, talvez se as empresas fossem inteligentes em contratar estes genios da informática nada acontecia, por um lado isto só mostra como estamos viciados na internet!!!!

E bloquear os ips que fizessem mais de x pedidos por segundo. Não seria uma boa ideia ? Quem quisesse usar mais o serviço tinha que desligar esses dispositivos que provocam tal situação e comunicar à entidade no qual está com o ip bloqueado a dizer que os dispositivos estão desligados. A partir dai é reclamar com a marca desses dispositivos e pedir devolução do dinheiro.

Já se sabe pq razao isto se deu basta ir á internet,

https://www.theguardian.com/technology/2016/oct/26/ddos-attack-dyn-mirai-botnet

foi para que os site tal como,

Netflix, Twiter migrassem para um outro serviço, na qual foi o mesmo que mandou esse attaque, é evidente que não foi com os servidores de eles se não o inquerito já estava fechado e ponto.

para que este caso seja fechado tem que haver provas coisa dificil.

já fazer o setup do Mirai não é qualquer um, agora pior ainda fazer-lo sem vestigios,

https://www.theguardian.com/technology/2016/oct/26/ddos-attack-dyn-mirai-botnet

best regards