ALERTA: Ransomware RAA criado 100% em Javascript

Uma das maiores pragas da actualidade digital é sem dúvida o Ransomware. Esta ameaça, que tem já várias variantes conhecidas, tem vindo a “assombrar” milhares de utilizadores em todo o mundo e as soluções são muito poucas ou nenhumas.

A maioria dos ataques deste tipo chegam através de um e-mail, onde vem anexado um ficheiro executável malicioso, mas os piratas informáticos inovaram e criaram um ransomware que foi totalmente desenvolvido em Javascript.

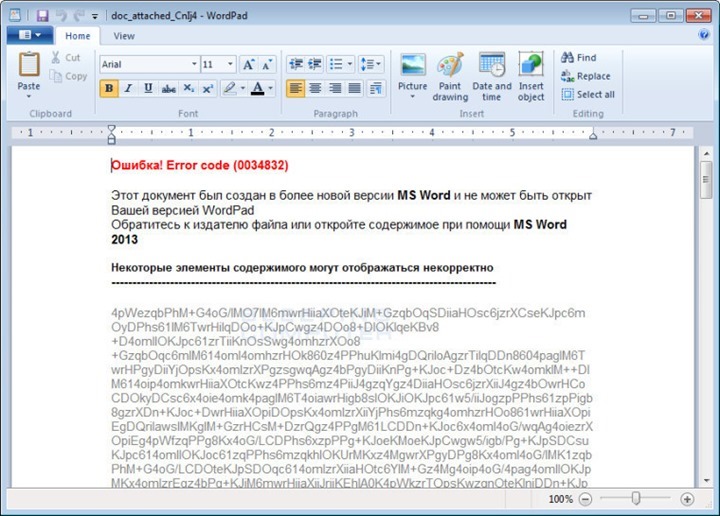

Baptizado com o nome RAA, a nova variante de ransomware vem escondida num documento aparentemente normal/inofensivo. No entanto, dentro desse documento existe uma “macro” ou script que tem a capacidade de modificar ficheiros ou então descarregar software malicioso da Internet para esse propósito.

Tal como outras variantes de ransomware, o RAA chega até às vítimas por e-mail mas em anexo está o ficheiro com o nome Invoice.txt.js que é um ficheiro com código Javascript capaz de fazer estragos.

Depois de executado, o ficheiro procede à encriptação de ficheiros do sistema.

Mas qual a vantagem de ser em JavaScript?

Tipicamente o Ransomware está associado a um ficheiro executável ou .bat que é muita das vezes travado pelo próprio sistema operativo e até por bons antivírus. No entanto, o Windows permite que se executem sem problemas ficheiros .js (javascript). Não há alertas, normalmente também não são necessários privilégios… e assim este método faz com que este Ransomware seja muito perigoso pois poderá enganar milhares de utilizadores em todo o mundo.

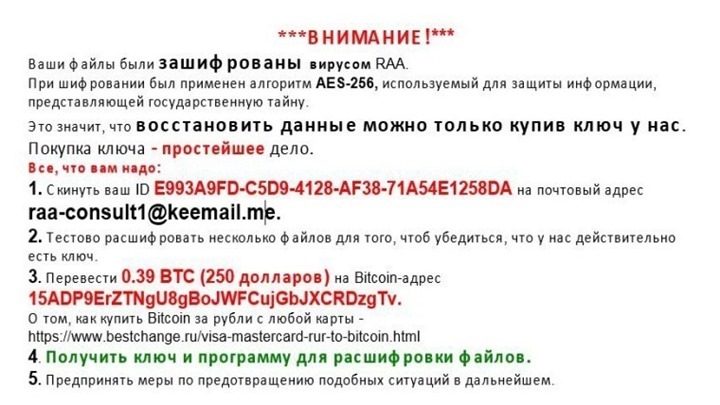

Depois de cifrar os nossos ficheiros o ransomware apresenta a típica “informação de resgate” (neste caso em Russo) onde é pedido que o utilizador pague a quantia de US$ 250 (0,39 BTC).

O que é o Ransomware?

Ransomware é um “nome” que deriva do acto do próprio software, isto é, há um contacto com a hipotética vítima é lançado o engodo (que pode ser um e-mail a solicitar que clique num link e pode não acontecer nada!!!), depois é descarregado um software e sem que consiga detectar a sua acção este começa a encriptar tudo o que tem na sua máquina, excepto algumas pastas do sistema operativo. Saber mais aqui.

Este artigo tem mais de um ano

Mas ainda há quem abra estes ficheiros

Século XXI pff

Agora a serio. este malware foi testado em outros ambientes fora do Windows? Uma vez que é .js todos os SO o executam.

Para alem de que se é um ficheiro js pode-se tentar, através da engenharia reversa desencriptar o SO assim à primeira vista

A questão é sempre a mesma, independentemente do SO. Onde é que um programa executado por um não admin pode escrever e que pastas pode modificar. Se não ha permissões de escrita, o dano é sempre menor.

Em relação à engenharia reversa, o problema é que o script pode ir buscar a chave de encriptação a um site qualquer, usar essa chave unica que imediatamente é apagada desse mesmo site, e depois encripta com essa chave os ficheiros e no final apaga-a. Para desencriptar algo assim apenas com brute force ou alguma falha na encriptação.

Se não há permissões de escrita, o dano é sempre menor. Mas não te esqueças que existem muitos bugs que facilitam a elevação de privilégios, tanto em Win como Linux. E ransomware pode muito bem tentar escalar privilégios antes de cifrar qualquer ficheiro sem dar nas vistas.

Sabes que nem toda a gente tem o “know-how” para navegar em segurança, mas garanto-te que também podes ser um alvo fácil… lembra-te de uma frase “às vezes o menos é mais” quando menos esperas passas a ser um engodo. Uma chamada de atenção… não se “reverte” uma encriptação assim à primeira vista, nem à segunda nem à terceira 🙂 posso-te assegurar que seriam necessários largas dezenas de anos de cálculos contínuos para desmistificar a chave de encriptação… já para não falar do tipo de encriptação usada! Neste caso, tens um simples word (qualquer pessoa mais descuidada abre) e se não tiveres o office com a segurança bloqueada para execução de macros… puf já foste… com este ataque (Ransomware) só não são encriptados os ficheiros que estão abertos, e ficheiros que estão a ser utilizados pelos diversos serviços do Windows.

Como sou utilizador macOS, não preciso de me preocupar, só funciona em Windows.

🙂

Enquanto eu usar macOS e adblock estou imune..continuem a usar windows e a abrir emails ou sites manhosos e depois admirem se. usem adblock que bloqueia esta praga

muito me ri agora com o teu comentário. 😀

continua a pensar assim. Força nisso.

Mas qual é a piada para te rires?

É mais umas do Windows… fora tantas outras que nem são novidade…

Javascript só dá em Windows? ok…

Não, mas JavaScript a atacar o sistema, sim, é só no Windows!

O sistema de ficheiros não é o mesmo.

não vai funcionar por causa do SIP e do sandboxing.

O problema está no Windows Scripting Host que corre (entre outros) ficheiros javascript.

Ignorância…

Perdoa-lhe senhor, pois ele não sabe o que faz (nem o que diz aparentemente)…

Apesar de ainda haver muito poucos quando comparado com o Windows, acho que deves começar a preocupar https://en.wikipedia.org/wiki/KeRanger .

Na semana passada, tive a limpar 2 macbooks cheios de adware (o que não é grave quando comparado com Ramsonware) quando o ligava era só janelas de publicidade a abrir, felizmente existe o malwarebytes para mac (ex adware medic) que resolve a maioria dos problemas.

Ai sim?

Então fica a saber que a Apple tem X.protect, e desactivou esse malware antes de começar a arrancar.

Ah, e quanto ao resto, deves pensar que as pessoas vão acreditar? LOL!

Eu sou técnico de informática, trabalho com macs desde 2001 e também já apanhei vários macs com adware. O que é que tem?

Uma das coisas que tenho notado é que muita gente não atualiza o sistema operativo por desconhecimento e por isso usam versões desatualizadas quando o computador suporta versões mais recentes e atualizações muitos nem sabem para que servem. Enfim, são utilizadores, não são obrigados a dominar o sistema e por isso ingenuamente caem em muitas armadilhas principalmente em sites menos recomendados.

Há casos que infelizmente têm de ser assim, como é o caso dos utilizadores do Traktor e cujos equipamentos começaram a dar problemas no Yosemite e por isso tiveram de manter o Yosemite.

Se quiseres não acreditar não acredites, a ignorância é da tua parte. Uso mac, windows e linux e todos eles têm os seus pontos fortes e fracos e quem trabalha todos os dias em assistência técnica conhece bem esta realidade. Esse argumento das pessoas não acreditarem, é o que dizem quando me deixam os macs (ah, fulano tal disse que agora ia estar livre disto tudo, etc.).

É obvio que os virus que apareceram até agora para OS X nem virus deviam ser considerados, e o Keranger num documento que vi por aí, só afetou 6500 máquinas o que nem a 0,1% do universo mac chega.

Um aparte, atualmente o que mais vezes ouço é o “disseram-me que 128 GB era suficiente!”.

Cumpts,

Sim, de facto a taxa de infeção por parte do KeRanger foi quase nula.

Quanto ao resto… Macdefender, Codec-M, Yontoo, ChatZum, Omnibar, MacVX , MacDeals, MacSter, MacXcoupon, Shop Brain, MacMin , MacShop, MacSmart, MacMin, jollywallet, Yontoo, Only Search, Hear, Spigot, InstallMac, Search Genius, Top Deal……

Com este tipo de ficheiros também pode afectar sistemas GNU/Linux , mas não afecta todo sistema operativo , só o utilizador que o executa é afectado , se a pass de administração não for pedida , por isso os utilizadores de sistemas GNU/Linux também precisam ter atenção, e questionar tudo que lhes pede palavra pass fora do repositórios oficias para instalar no sistema .

Aqui o que interessa se o SO fica encriptado, o que interessa é os documentos que lá temos guardados e alguns desses tem muitas horas de trabalho. Creio que não há nenhum SO imune, todos rodam java.

Só acontece no Windows!

javascript não é java!

E só são afetados sistemas windows apesar da capacidade multiplataforma do javascript.

A parte os comentários sem nexo, esta variante já aí anda há algum tempo. Testei isto há dois meses numa máquina virtual. Uma ‘limpeza’. A única mensagem que o utilizador vê é quando já tem os ficheiros cifrados. Isto não acontece apenas a pessoas sem formação, uma das pessoas ficou sem algumas semanas de trabalho do doutoramento. O computador é um eletrodoméstico para a maioria das pessoas. Liga e usa. Por acaso pensamos em questões de segurança quando ligamos a tv? Para a esmagadora maioria das pessoas o computador apenas isso

Fico espantado com alguns comentários e os comentários a esses comentários. Que tristeza. gostava sim de ver aqui soluções para evitar ser apanhado desprevenido. Uso Windows e MacOs nos dois uso o mesmo antivírus e isso leva-me a estar um pouco mais sossegado em relação ao MacOs. Não costumo abrir ficheiros que venham anexados a mail´s mas uma distracção todos acabamos por ter.

Parei de ler onde dizem… “chegam através de um e-mail”… Posso contudo dizer, que é música para os meus ouvidos.

Somos dois…

Quantos OSx foram infectados com ransomware? Humm..nenhum.

https://pplware.sapo.pt/apple/primeiro-ransomware-mac-encontrado-no-transmission/

http://www.partnerone.com.br/latest-news/symantec-identifica-primeiro-ransomware-que-ataca-mac-os-x/

https://nakedsecurity.sophos.com/pt/2016/03/08/ransomware-arrives-on-the-mac-osxkeranger-a-what-you-need-to-know/

não conta. nem pode contar. não explora nenhuma vulnerabilidade de um software para correr código arbitrário.

é o mesmo que desenvolveres tu um locker para linux e correres como fosse um programa…. O que acontece com o transmission foi um ataque ao repositório onde estava o software e substituíram-no por uma versão maliciosa.

cumprs

3 links para o mesmo…

Zero vítimas!

Tenta mais tarde outra vez!

google it

De há uns tempos para cá só vejo vigaristas em todo o lado!

Por acaso, eu consigo abrir esse ficheiro no meu windows que não me acontece nada. Só por acaso….

Olhando ao mercado, Mac OS(X) está menos exposto, não por ser menos vulneravel, mas por atrair menos interesse para esse ataque e outros. Windows representa a larga maioria de computadores *pessoais*. e como tal também representa a maioria do esforço para ataques. Se houvesse uma mudança de mercado para 80% MacOS (ou quiçá, ubuntu), talvez passasse a ser um zoo de virus, worms, rw…

Concordo contigo… 😉

É bem possível, principalmente, no mac; o código é fechado, não se sabe o que se passa lá dentro e se houver um buraco, não está à vista de todos e isto é o mais preocupante. No linux, é diferente…, mas, o que importa é uma utilização responsável, seja win, mac ou linux. Simplesmente, existem utilizadores que não querem saber e nem se importam. É aterrador! Conheço utilizadores de mac e windows que é tudo à vontade e à vontadinha; sem senhas, ou com conta de admin, tudo gravado no browser, máquina sempre ligada, etc… Às vezes é melhor não sabermos estas coisas… Outro dia estive com um utilizador e o login para tudo era o seu primeiro nome e a senha era o primeiro nome seguido de 1234. É para um gajo ficar a bater mal, certo? :-S